记一次解密wireshark抓取的冰蝎通信流量

一、关于冰蝎

1.1 简单介绍

冰蝎是一款基于Java开发的动态加密通信流量的新型Webshell客户端。老牌 Webshell 管理神器——中国菜刀的攻击流量特征明显,容易被各类安全设备检测,实际场景中越来越少使用,加密 Webshell 正变得日趋流行。

由于通信流量被加密,传统的 WAF、IDS 设备难以检测,给威胁狩猎带来较大挑战。冰蝎其最大特点就是对交互流量进行对称加密,且加密秘钥是由随机数函数动态生成,因此该客户端的流量几乎无法检测。

1.2 关于冰蝎通信

冰蝎通信大致分为两个阶段

第一阶段:

Attacker通过GET方法或者POST方法形如下图这样请求服务器密钥

服务器使用随机数MD5的高16位作为密钥,存储到会话的SESSIONID中,并返回密钥给attacker。密钥可通过wireshark抓包看到,见下图。

第二阶段:

1.客户端把待执行命令作为输入,利用AES算法或XOR运算进行加密,并发送至服务端;

2.服务端接受密文后进行AES解密或者XOR运算解密,执行解密后的命令

3.执行结果通过AES加密后返回给attacker

关于上述内容和抓包详情和可绕过字段的具体详情可看下面链接大佬写的文章,本人在此就不CV了

https://cloud.tencent.com/developer/article/1621021

1.3 解密思路

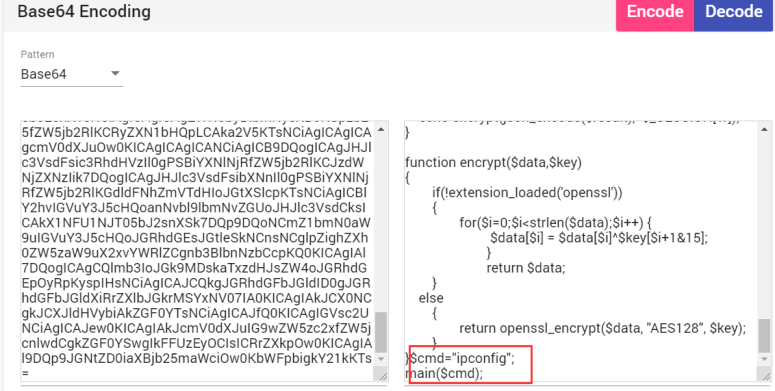

在服务器开启 PHP OpenSSL 扩展脚本的情况下,冰蝎密文采用对称加密算法AES加密,加密后还会进行 base64 编码。在客户端发起密钥协商后,会返回16位明文随机密钥。在安全监控设备采集流量较全的情况下,可截获密文流量和密钥,通过解密解码平台即可获取冰蝎密文详情。

大体也是根据shell.php代码审计得出来的,关于冰蝎简单的协商加密部分代码审计可以看下面的链接

https://www.freesion.com/article/2118538292/

二、冰蝎解密详细步骤

这次主要还是奔着解密数据包内容去的,之前有一次搞了好久没搞出来就搁置了,这次正好又看到了两个大佬的文章就抓回来重新搞一次,详细的解密还原报文步骤如下

2.1 环境

物理机 作为attacker使用冰蝎连接shell.php

Win2003 server 作为 attacked 在DVWA-master目录下提前放置了shell.php

2.2 总体步骤

打开wireshark 监听虚拟网卡(我用的NAT模式也就是VM8)

首先attacker连接了http://192.168.124.139:81/DVWA-master/shell.php

并随意执行两个命令

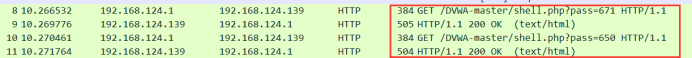

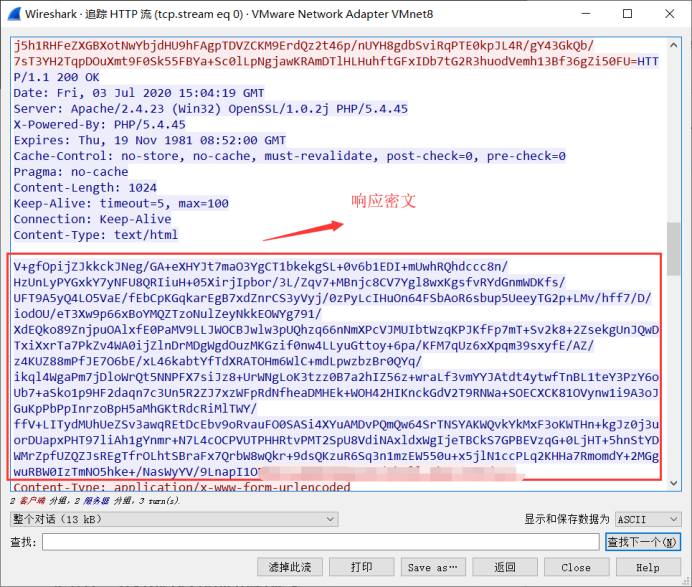

打开wireshark页面停止监听 在头部就可以看到4个http的包 追踪流查看

因为冰蝎是动态二进制协商加密 数据包可看作被进行了2次加密

第一层加密为AES128加密

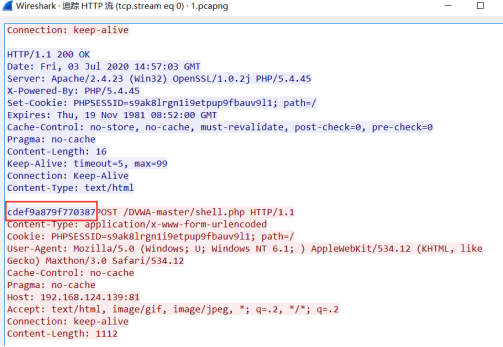

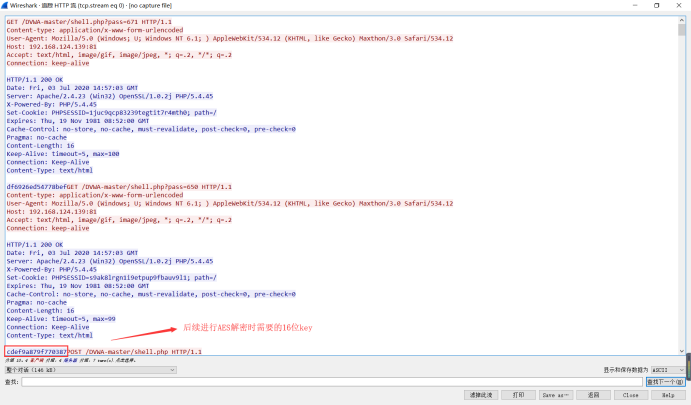

AES解密时需要一个16位的key,而冰蝎的脚本会进行与attacked协商一个key保存在SESSIONID中,如下图这个16位的数据就是解密所需的key

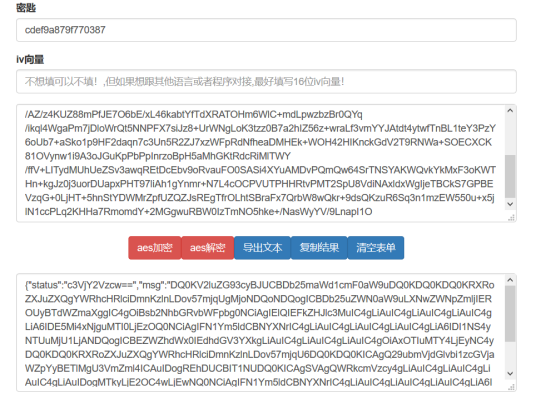

接下来需要一个在线解密AES的网站。(一开始我用的是CaptfEncoder这个工具,但是在AES解密时总是报错不知道为什么,通过查阅网上大佬的资料get了这个站)

http://tools.bugscaner.com/cryptoaes/

PS:本人之前也找过很多的站包括CaptfEncoder这个工具,只有用上面这个站解密成功了。(不知道是本人操作问题还是脸黑 Orz)

请求密文就是类似于下图的红字部分

进行解密:

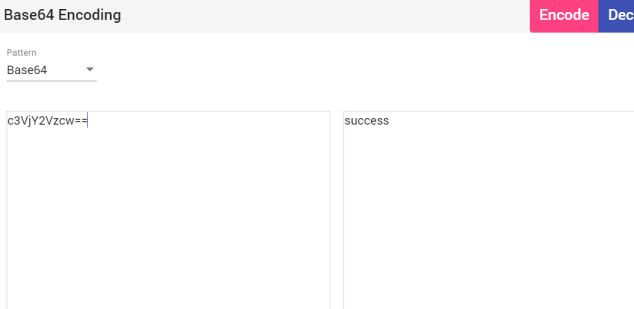

将解密之后base64_decode()中的内容丢去base64解密就好了,可以网上找个在线的站。我用的是CaptfEncoder

这时就可以看到冰蝎加密前的内容是什么了

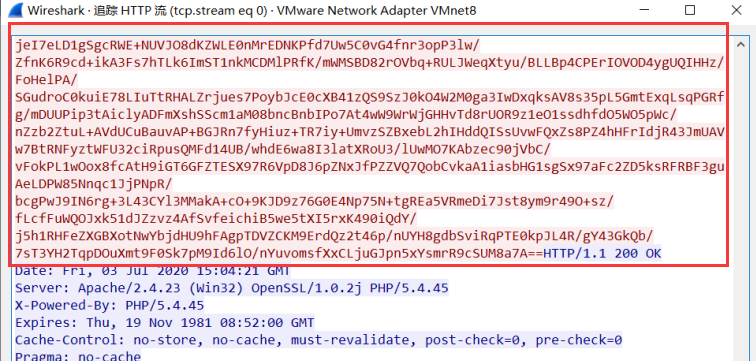

同样响应内容也可以进行解密:

将响应密文丢到刚才AES解密的站,还是原先的16位key

{"status":"c3VjY2Vzcw==","msg":"DQ0KV2luZG93cyBJUCBDb25maWd1cmF0aW9uDQ0KDQ0KDQ0KRXRoZXJuZXQgYWRhcHRlciDmnKzlnLDov57mjqUgMjoNDQoNDQogICBDb25uZWN0aW9uLXNwZWNpZmljIEROUyBTdWZmaXggIC4gOiBsb2NhbGRvbWFpbg0NCiAgIElQIEFkZHJlc3MuIC4gLiAuIC4gLiAuIC4gLiAuIC4gLiA6IDE5Mi4xNjguMTI0LjEzOQ0NCiAgIFN1Ym5ldCBNYXNrIC4gLiAuIC4gLiAuIC4gLiAuIC4gLiA6IDI1NS4yNTUuMjU1LjANDQogICBEZWZhdWx0IEdhdGV3YXkgLiAuIC4gLiAuIC4gLiAuIC4gOiAxOTIuMTY4LjEyNC4yDQ0KDQ0KRXRoZXJuZXQgYWRhcHRlciDmnKzlnLDov57mjqU6DQ0KDQ0KICAgQ29ubmVjdGlvbi1zcGVjaWZpYyBETlMgU3VmZml4ICAuIDogREhDUCBIT1NUDQ0KICAgSVAgQWRkcmVzcy4gLiAuIC4gLiAuIC4gLiAuIC4gLiAuIDogMTkyLjE2OC4wLjEwNQ0NCiAgIFN1Ym5ldCBNYXNrIC4gLiAuIC4gLiAuIC4gLiAuIC4gLiA6IDI1NS4yNTUuMjU1LjANDQogICBEZWZhdWx0IEdhdGV3YXkgLiAuIC4gLiAuIC4gLiAuIC4gOiAxOTIuMTY4LjAuMQ0NCg=="}

上面经过AES解密后的红体字还需要丢到base64解密一下

成功获得响应报文

记一次解密wireshark抓取的冰蝎通信流量的更多相关文章

- 使用wireshark 抓取 http https tcp ip 协议进行学习

使用wireshark 抓取 http https tcp ip 协议进行学习 前言 本节使用wireshark工具抓包学习tcp ip http 协议 1. tcp 1.1 tcp三次握手在wire ...

- 使用Wireshark 抓取数据包

Wireshark 是一个网络封包分析软件.网络封包分析软件的功能是获取网络封包,并尽可能显示出最为详细的网络封包资料.Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换. 一 ...

- 利用wireshark抓取Telnet的用户名和密码

使用wireshark抓取Telnet 目标ip地址(telnet 192.168.88.1 ) 1,首先打开wireshark,然后选择网卡,点击开始. 2,为了在filter中输入telne ...

- Android利用tcpdump和wireshark抓取网络数据包

Android利用tcpdump和wireshark抓取网络数据包 主要介绍如何利用tcpdump抓取andorid手机上网络数据请求,利用Wireshark可以清晰的查看到网络请求的各个过程包括三次 ...

- 使用wireshark抓取TCP包分析1

使用wireshark抓取TCP包分析1 前言 介绍 目的 准备工作 传输 创建连接 握手 生成密钥 发送数据 断开连接 结论 前言 介绍 本篇文章是使用wireshrak对某个https请求的tcp ...

- 通过WireShark抓取iPhone联网数据方法

通过WireShark抓取iPhone联网数据方法 命令行 rvictl -s <UDID> 然后再wireshark选择rvi0进行抓包即可 抓包完后,移除用命令 rvictl -x & ...

- 利用wireshark抓取远程linux上的数据包

原文发表在我的博客主页,转载请注明出处. 前言 因为出差,前后准备总结了一周多,所以博客有所搁置.出差真是累人的活计,不过确实可以学习到很多东西,跟着老板学习做人,学习交流的技巧.入正题~ wires ...

- TCP三次握手和四次挥手及wireshark抓取

TCP的三次握手与四次挥手的详细介绍: 三次握手: 第一次握手(SYN=1, seq=x): 客户端发送客户端发送一个 TCP 的 SYN 标志位置1的,指明客户端打算连接的服务器的端口,以及初始序号 ...

- 抓取“矢量”的实时交通流量数据

1. 引言 最近老师有一个需求,就是想要抓取实时的矢量交通流量数据来做分析,类似于百度地图,高德地图的"实时路况"那种.平时的网络抓取工作一般是抓取网页上现成的数据,但是交通流量数 ...

随机推荐

- Java中输入时IO包与Scanner的区别

最常用的一个IO控制台输入的 import java.io.BufferedReader; import java.io.IOException; import java.io.InputStream ...

- Java实现最大连续子数组和

1 问题描述 给定一个整数数组,数组里可能有正数.负数和零.数组中连续的一个或多个整数组成一个子数组,每个子数组都有一个和.求所有子数组的和的最大值.例如,如果输入的数组为{1,-2,3,10,-4, ...

- Java实现 洛谷 P1424 小鱼的航程(改进版)

import java.util.Scanner; public class Main{ private static Scanner cin; public static int DISTENCE ...

- java实现第八届蓝桥杯数位和

数位和 题目描述 数学家高斯很小的时候就天分过人.一次老师指定的算数题目是:1+2+-+100. 高斯立即做出答案:5050! 这次你的任务是类似的.但并非是把一个个的数字加起来,而是对该数字的每一个 ...

- Yangcs从简书搬回来了

追求更加畅快淋漓的书写体验: 简书地址: http://www.jianshu.com/users/9913981cb400/latest_articles. Yangcs在简书[2016] 简书已经 ...

- [原创][开源] SunnyUI.Net 安装

SunnyUI.Net, 基于 C# .Net WinForm 开源控件库.工具类库.扩展类库.多页面开发框架 Blog: https://www.cnblogs.com/yhuse Gitee: h ...

- 2、react-生命周期1※※※

生命周期: 一个人的生命周期:从出生到去世 出生得那一刻就是当前这一个人特性固定下来得那一刻:实例化期 出生了之后生长知道死的那一刻:生存期 去世了:销毁期 所以对于一个组件来说它的生命周期是三个时期 ...

- C# 反射与特性(十):EMIT 构建代码

目录 构建代码 1,程序集(Assembly) 2,模块(Module) 3,类型(Type) 4,DynamicMethod 定义方法与添加 IL 前面,本系列一共写了 九 篇关于反射和特性相关的文 ...

- ubuntu12.04 串口登录系统配置

原文转自:http://blog.csdn.net/g__gle/article/details/8663239 1) Create a file called /etc/init/ttyS0.con ...

- Linux: ssh命令 远程登录

1.查看SSH客户端版本 使用ssh -V命令可以得到版本号.需要注意的是,Linux一般自带的是OpenSSH; $ ssh -V ssh: SSH Secure Shell 3.2.9.1 (no ...