VulnHub靶场练习之 grotesque:2

步骤1:信息收集

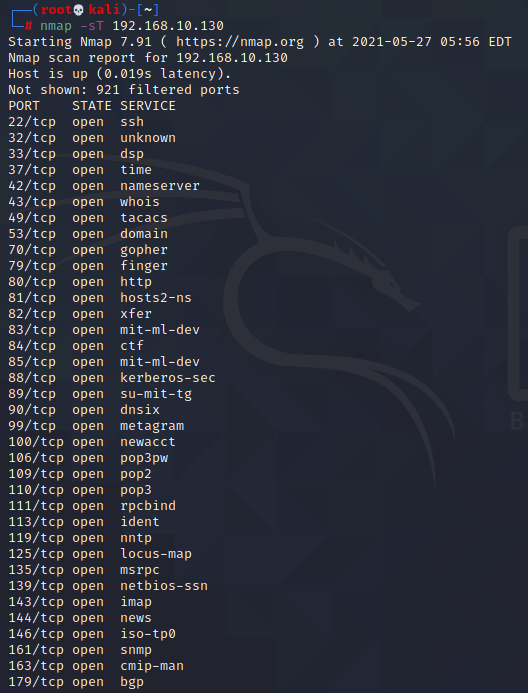

拿到靶机首先看一下开放的端口

可以看到开放了很多端口 比如22 ssh、80 http等等

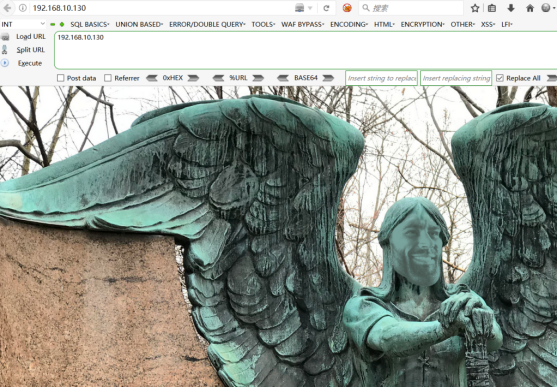

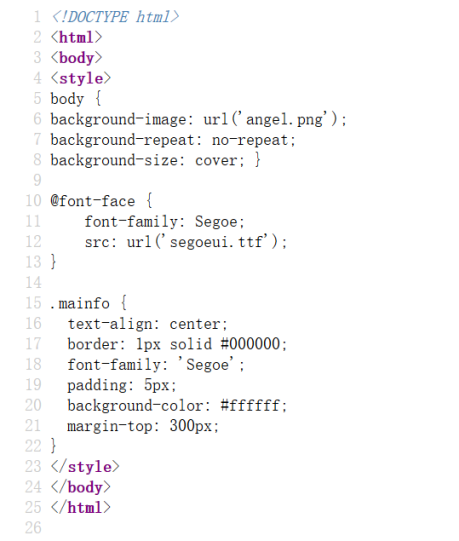

那么就先访问一下80看一下

页面没有什么有用的东西 查看一下网页源代码 也没有找到什么有价值的 唯一一个引起注意的是图片名为angel 可能是有用的 先记着

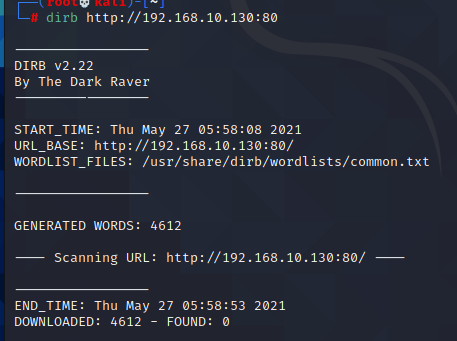

接下来用dirb工具扫描一下 看一下有没有目录或文件等

结果什么也没有 到这里卡住了

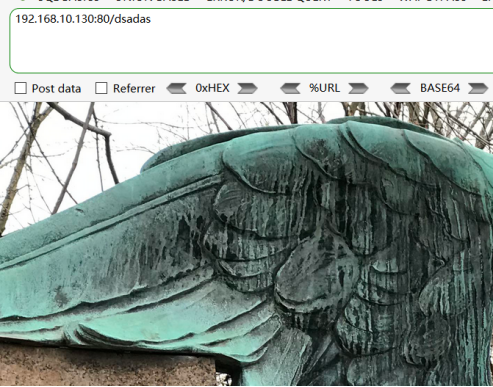

然后我随便在IP后面加了一些东西 发现此页面不会变

又发现改变端口页面也不会变

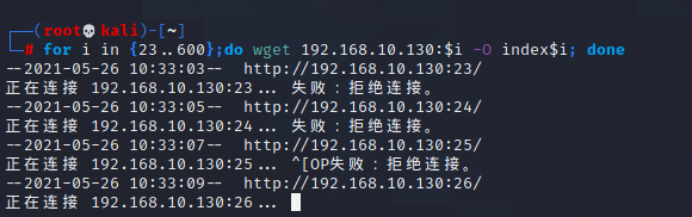

其他端口看起来和80端口相同,然后用wget去把这些页面下载下来试一下

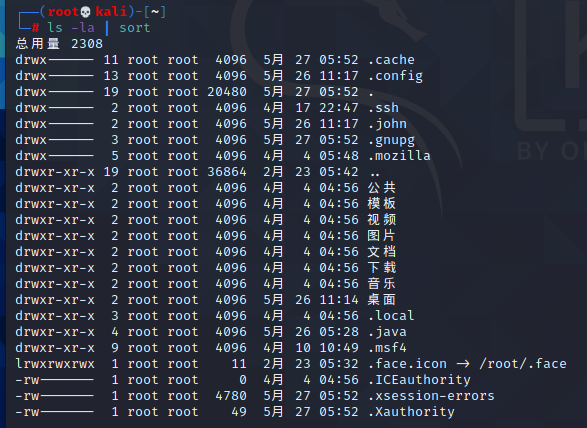

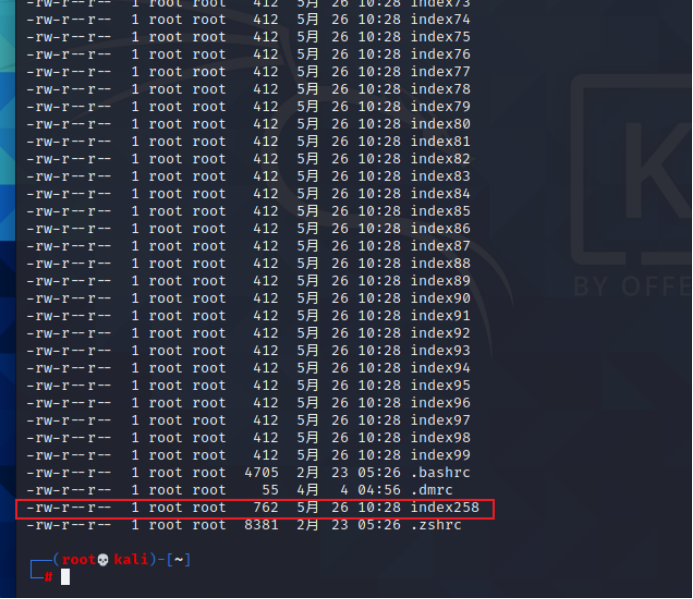

下载下来的页面进行排序

可以看到有一个258是最大的

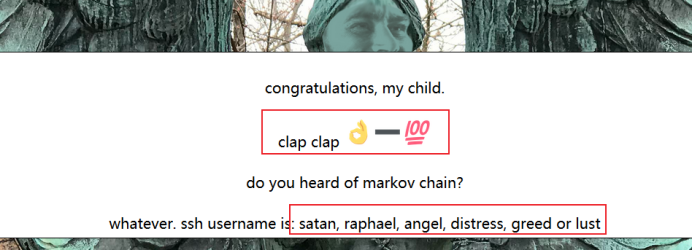

去访问一下258端口 果然有东西

看到有ssh的几个用户名 基本可以确定要进行ssh密码暴力破解 但是字典怎么生成呢

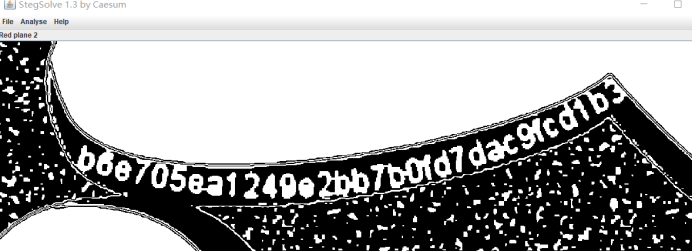

然后看到第二行的一串 hand.png图片是可以打开的 放大看到这里有一串hash值

有点费眼睛 换一个样子 得到一串hash值

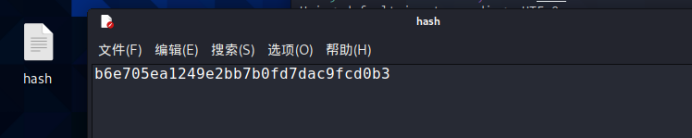

提示又说 将hash-100 所以最后得到的hash为:b6e705ea1249e2bb7b01d7dac91cd0b3

这样就可以利用john解密这个hash值 从而得到ssh的密码

保存到一个文件里 命名为hash

步骤2:暴力破解ssh

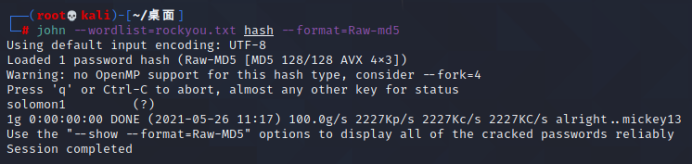

接下来用kali里面的john工具

输入命令:

john --wordlist=rockyou.txt hash --format=Raw-md5

其中rockyou.txt为kali内置字典文件 位于/user/share/wordlists/rockyou.txt.gz

使用前要先解压:

gzip -d /usr/share/wordlists/rockyou.txt.gz

这里为了使用方便我将他复制到桌面

破解完得到ssh密码solomon1

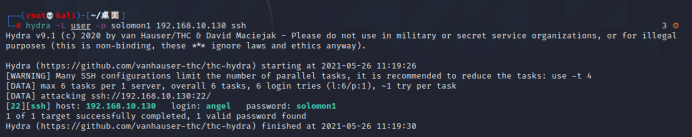

再利用hydra工具 先将之前得到的几个用户名放在一个文件里命名为user然后输入命令:

hydra -L user -p solomon1 192.168.10.130 ssh

得到用户名为angel 密码为solomon1 然后用ssh登录 输入:

ssh -l angel 192.168.10.130

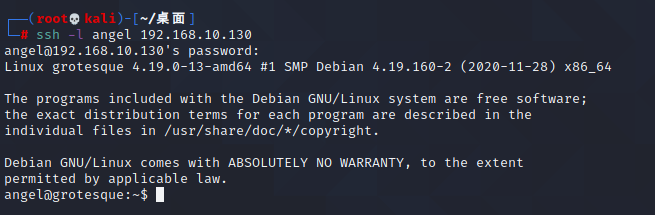

步骤3:获取flag

登录后 首先ls看一下当前目录有什么

发现一个quiet目录 和user.txt

得到第一个flag

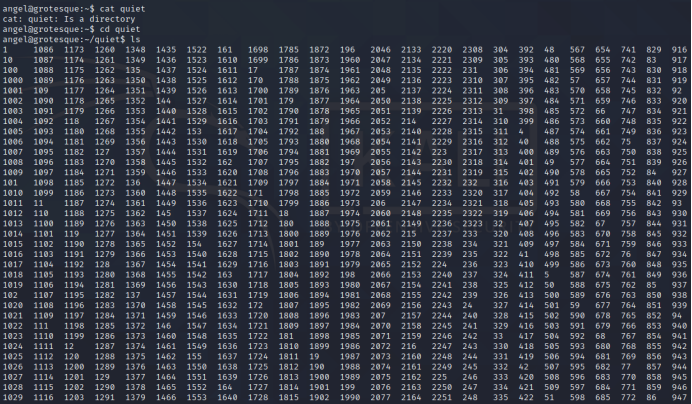

接着查看quiet目录下有什么

看起来是一个脚本在不停的地写文件 但是都是些没用的东西

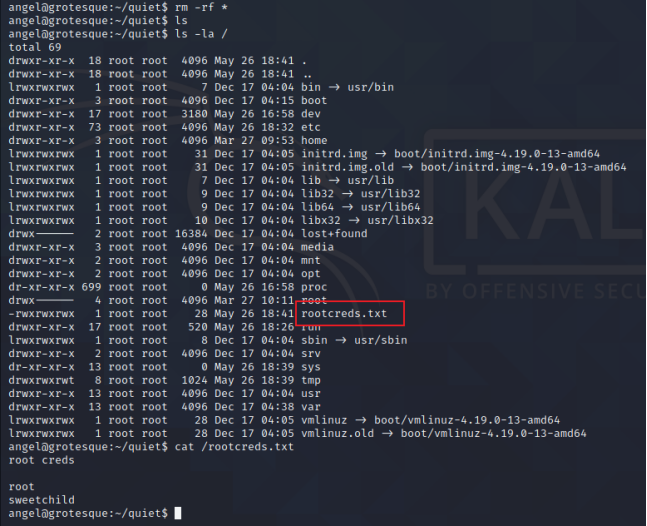

删除quiet目录下所有文件后 发现根目录下新出现一个rootcreds.txt

这里应该是要写文件但是目录满了 要将quiet目录下文件删除才能继续写

查看发现了root的密码

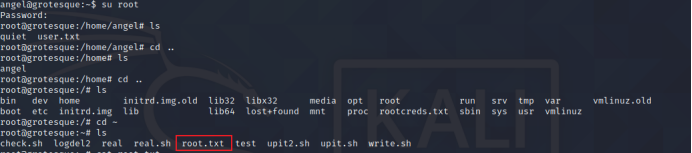

登录root用户

分别在不同的目录下找 最后找到root.txt

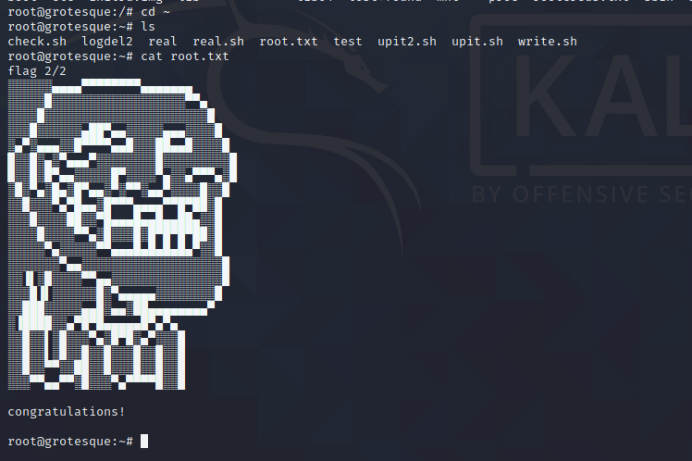

查看root.txt 得到第二个flag

结束

VulnHub靶场练习之 grotesque:2的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- 在vue js中for循环使用

在线免费图片压缩工具 前端技术站 1.for(let item of response.data.result) { 用item操作每一条数据. } item:定义的每一条的变量 response.d ...

- Windows右键新建.md文件

原本创建.md文件的时候需要打开MarkDown编辑器,或者新建一个.txt文件然后修改后缀名,着实有点麻烦,本文介绍了如何在Windows操作系统中添加右键创建.md文件的方法. 环境 window ...

- Js文章内容监听复制代码

若别人在你的网站复制内容将会提示,请把监听提示添加到文章内容div或者直接将代码复制粘贴到所需要的文件中! <script> //监听ctrl+v 复制 document.addEvent ...

- vue3中使用vite-ts构建项目时tsconfig.json的配置

在上一次创建vue3项目在tsconfig.json中配置了文件别名以后,格式校验提示 es3什么鬼,便去看了一下tsconfig.json的配置,以此学习 { "compilerOptio ...

- Linux 库的使用

Linux 库的使用 -I头文件的路径-L动态库的路径 命名 使用 静态库 lib名字.a 静态库路径/lib名字.a 动态库 lib名字.so -L动态库路径 -l名字 编译 #静态编译 # g ...

- ios怎么在自己公司网站扫描下载安装IPA安装包

企业证书(或者99的证书,但是有100个设备限制)打包的IPA安装包,怎么发布给用户安装使用呢? 试了直接给用户.ipa包的链接,手机不能像安卓手机那样安装,平时我们测试放在蒲公英的包蒲公英应该是有做 ...

- WEB攻击与防御技术 pikachu——关于暴力破解

首先打开XAMPP 然后在网上下载pikachu平台压缩包 解压缩即可.之后进入到XAMPP的文件夹 将pikachu文件夹放到htdoces内就完成了pikachu平台的搭建~ 之后在xampp中点 ...

- mysql之数据表基本操作-第四篇

在关系型数据库中,数据表是一系列二维数组的集合,用来存储数据和操作数据的逻辑结构. 1.创建表,以创建一个简单的员工表为例: create table employee ( empId INT(11) ...

- esxi 6.7手动安装阵列卡驱动()2023-01.03

一.登录vmware后台在兼容性列表里面查找驱动,https://www.vmware.com/resources/compatibility/search.php 二. 下载对应的驱动https:/ ...

- element NavMenu侧栏导航菜单(可折叠)

展示效果如图: 代码: <el-scrollbar class="scrollbar-wrapper"> <!-- el-scrollbar超长可滚动 --> ...