攻防世界MISC—进阶区11-20

11.János-the-Ripper

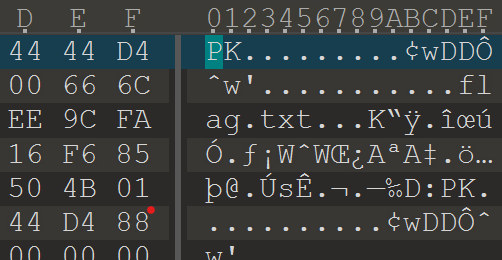

得到未知类型的文件,010 Editor打开后看到pk,得知是真加密的zip文件。

密码在文件中没有提示,根据题目名字,János-the-Ripper

János-the-Ripper,是一个解密的python工具,可以看一下这个http://www.srcmini.com/60915.html

得到密码为fish,解密,得到flag

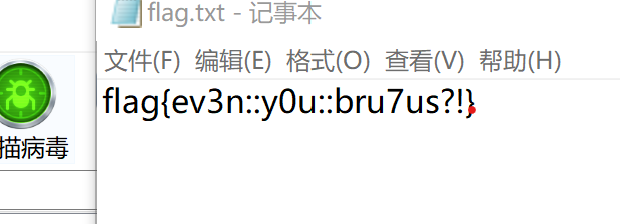

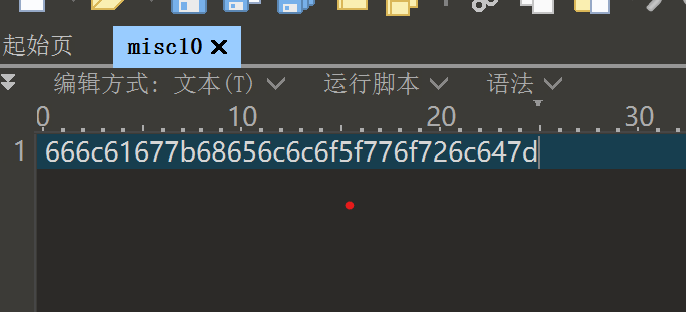

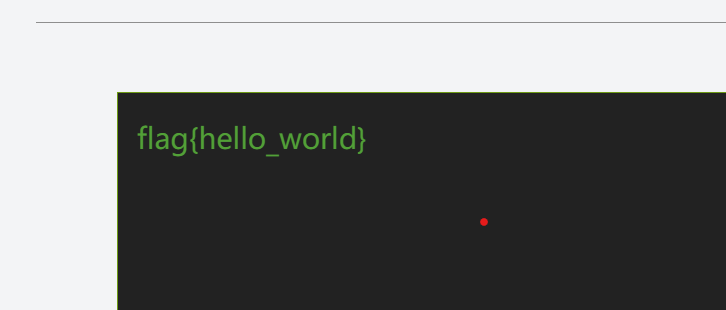

12.Test-flag-please-ignore

打开后为无类型文件,010 Editor打开,得到一串字符

是base16,在线解码得到flag

关于base家族,可以看一下这个

https://www.cnblogs.com/0yst3r-2046/p/11962942.html

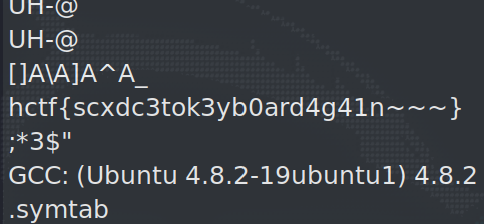

13.hit-the-core

010 Editor打开,是core文件,

core文件:https://blog.csdn.net/zhangxuechao_/article/details/43972893

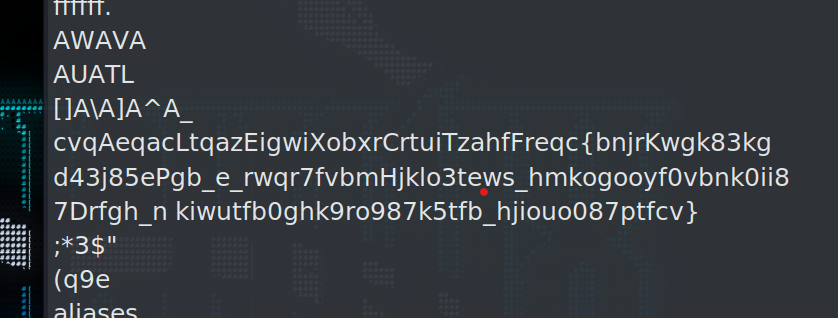

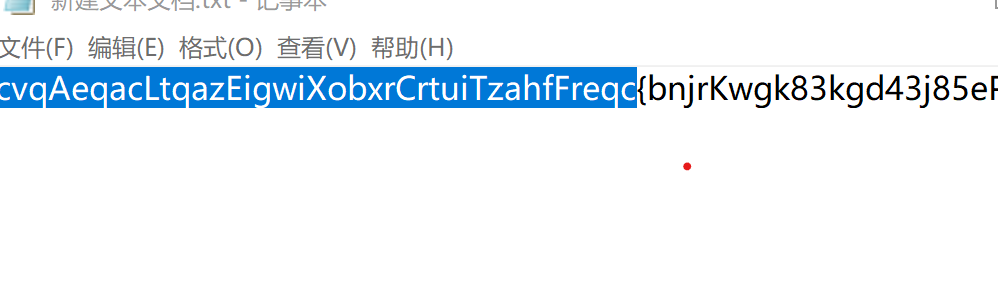

binwalk没有明显的附件,strings一下,发现了一段像flag的字符串,但是长度不符合

仔细观察,根据关键字CTF,发现规律:每隔三个小写字母,一个大写字母,根据这个规律,得到flag

14.快乐游戏题

打开后为一个exe

第一种方法:直接玩儿

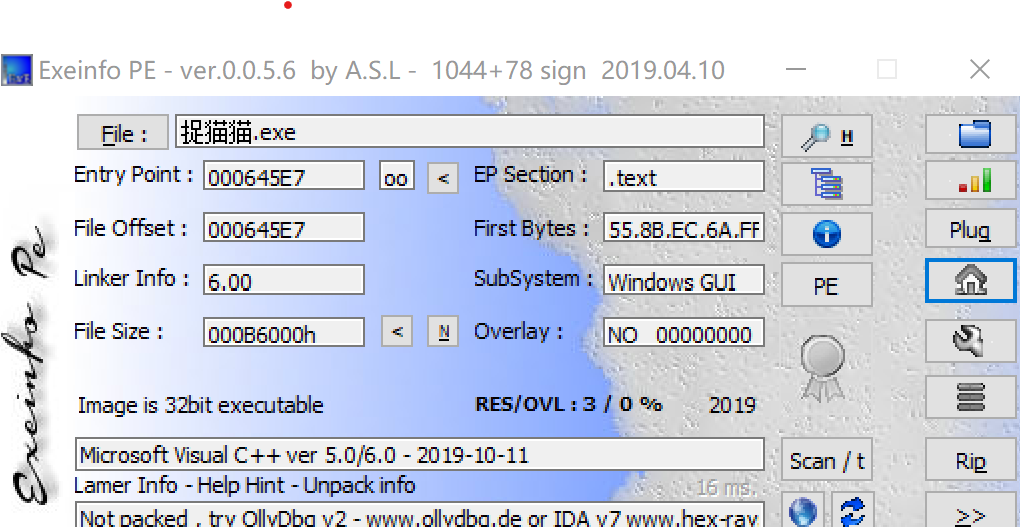

第二种:用exeinfo pe查看,改编码

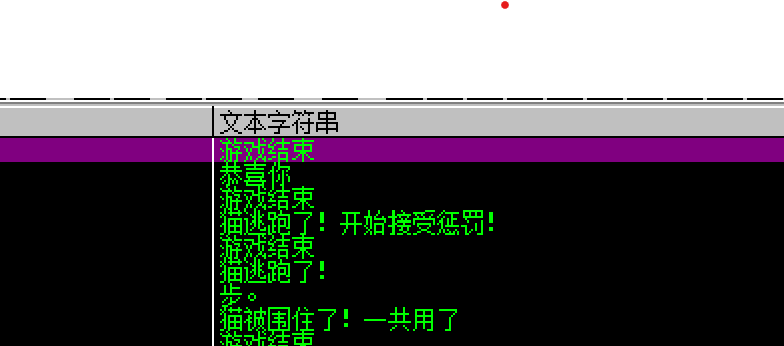

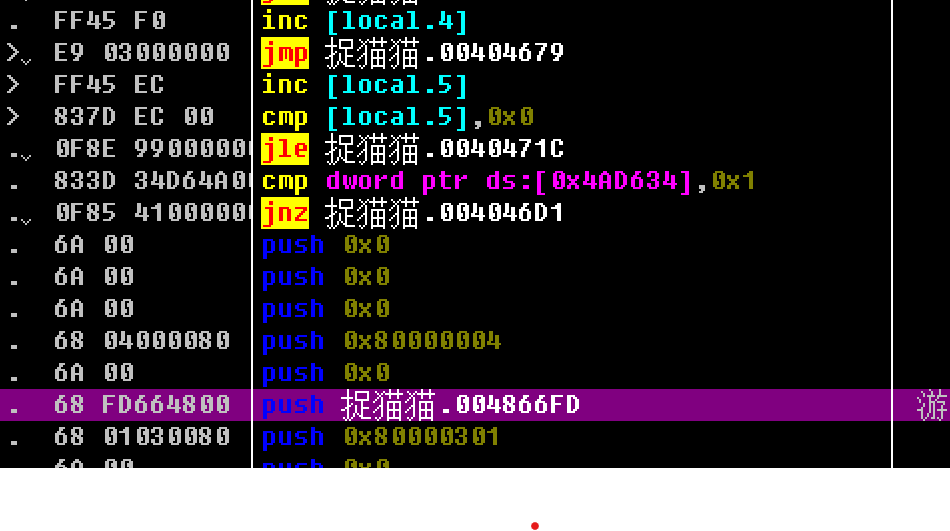

得知无壳,32位,用Ollydbg打开,插件-中文搜索引擎-智能搜索 搜索“游戏结束”

点开“猫跑了”之前的“游戏结束”

把jle改为jmp,即为略过猫跑了这个步骤,只要把猫围住就可以

得到flag

15.glance-50

点开后可以看出是个动图

方法一:用stegsolve一帧一帧保存,然后手动拼图

方法二:用kali的convert

用法参考:https://imagemagick.org/script/command-line-options.php#fuzz

然后用montage拼图

montage用法参考:https://commandnotfound.cn/linux/1/493/montage-%E5%91%BD%E4%BB%A4

拼图后同样得到flag

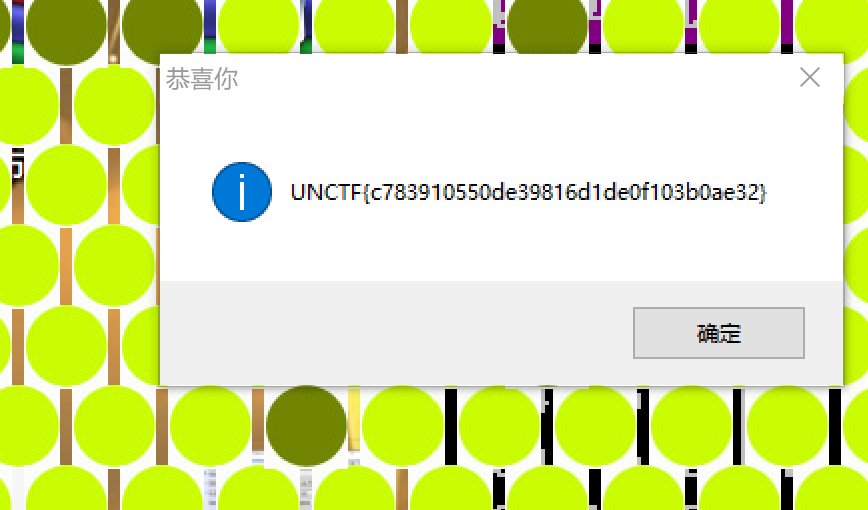

16.Ditf

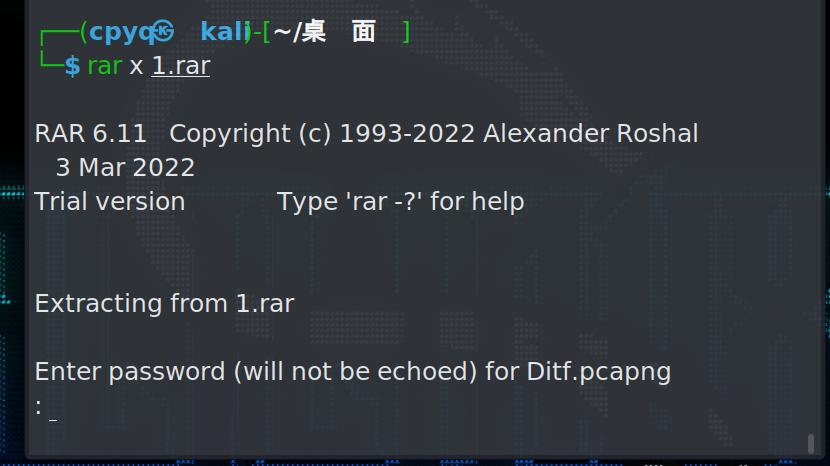

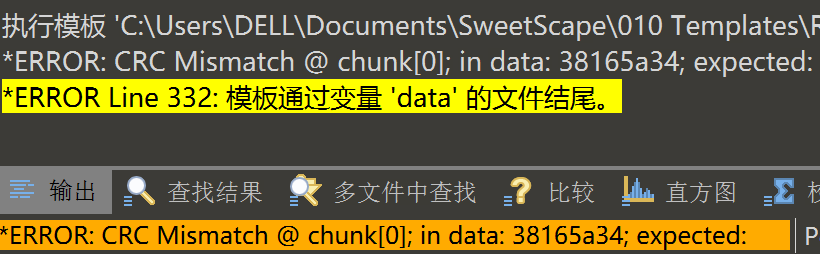

打开后为一张图片,binwalk一下发现了rar文件,foremost分离,得到了加密的rar

rar注释没有内容,分析原图片

010 Editor打开,CRC报错,表明图片模板有问题,修改宽高,得到了 密码(此处也可以用pngcheck检查)

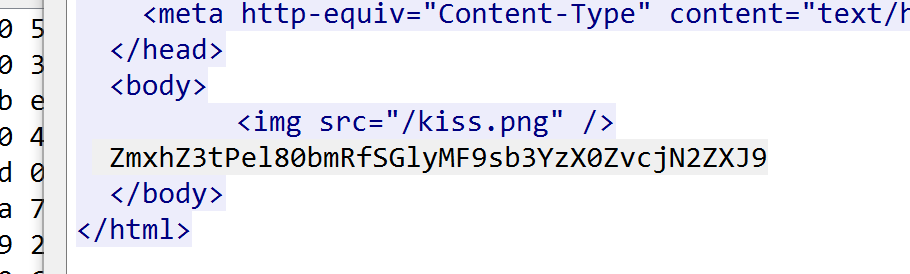

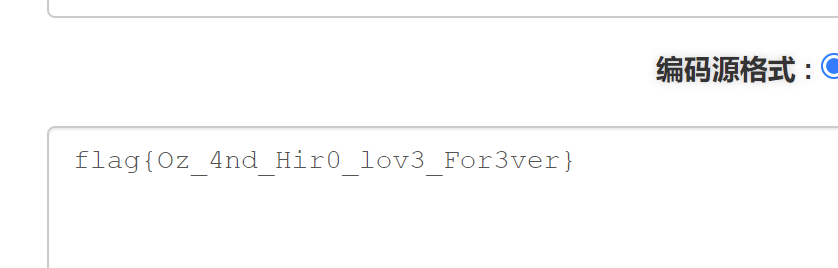

得到了一个pcapng文件,查找关键字(查找方法:点击查找下一个分组——选择字符串——输入查找内容)在png中找到了一个kiss.png,发现base64

在线解码得到flag

17.misc_pic_again

打开后为一张图片,binwalk显示有错误的数据块,pngcheck没有问题,直接扔到stegsolve中,在0通道发现了pk开头的数据,save bin一下

zip中的文件为ELF开头

ELF文件参考:https://www.jianshu.com/p/53751f749c4b

在kali中strings一下,得到flag

18.Banmabanma

得到一张斑马,看着像条形码

方法一:扫描网站:https://online-barcode-reader.inliteresearch.com/

得到flag

方法二:用PS拼接拉伸一下,得到原条形码,再用bcTester 5.0扫描,得到flag(直接扫描,bcTester 5.0扫不出来)

19.适合作为桌面

打开后为一张png,binwalk发现有错误数据块,pngcheck无问题,扔进stegsolve中,在red plane 1发现二维码

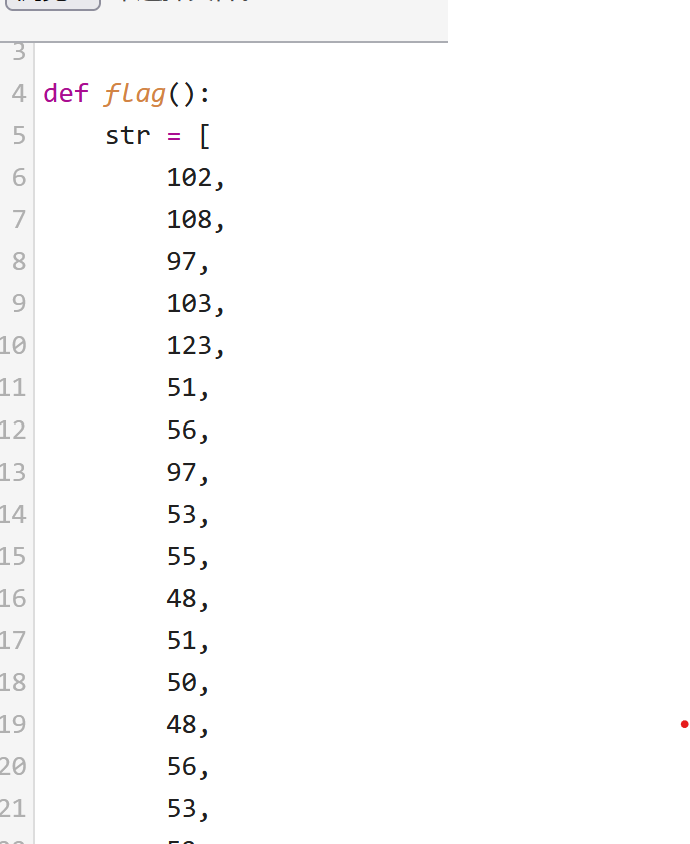

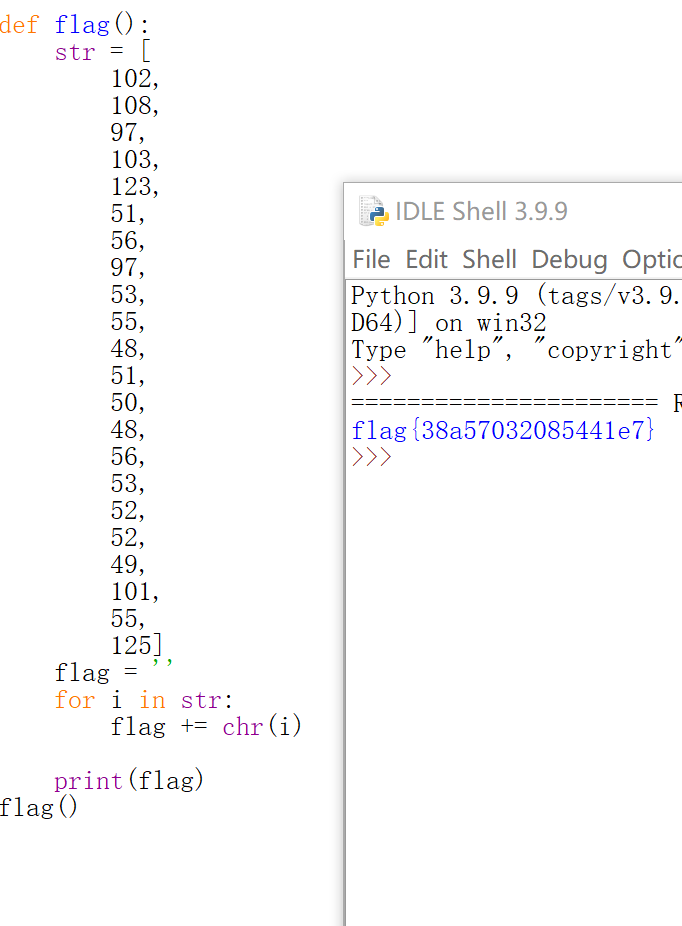

QR扫描后得到一串数据,根据03 F3 判断为pyc文件,在010 Editor中导入十六进制,创建1.pyc

在线反编译,得到py文件

python,运行一下就得到Flag了

(从网站上复制下来的代码需要手动添加flag())

20.心仪的公司

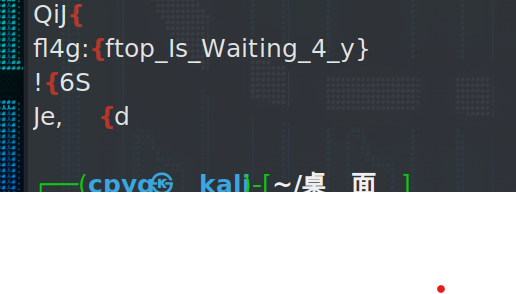

得到pcapng文件,搜索关键字无果,于是在kali中strings 一下

“strings webshell.pcapng | grep {”

找到flag啦

攻防世界MISC—进阶区11-20的更多相关文章

- 攻防世界MISC进阶区--39、40、47

39.MISCall 得到无类型文件,010 Editor打开,文件头是BZH,该后缀为zip,打开,得到无类型文件,再改后缀为zip,得到一个git一个flag.txt 将git拖入kali中,在g ...

- 攻防世界MISC—进阶区32—37

32.normal_png 得到一张png,扔进kali中binwalk 和 pngcheck一下,发现CRC报错 尝试修改图片高度,我是把height的2改为4,得到flag 33.很普通的数独 得 ...

- 攻防世界MISC进阶区 61-63

61.肥宅快乐题 得到swf文件,但是用PotPlayer打不开,用浏览器应该可以打开,打开后可以在npc的对话中看到一段base64 解密后就可以得到flag 62.warmup 得到一张png和一 ...

- 攻防世界MISC进阶区 52-55

52.Excaliflag 得到一张png,扔进stegsolve中查看,找到flag 53.Just-No-One 得到一个exe,运行后居然是一个安装程序,看了一下没什么问题,扔进ida pro中 ...

- 攻防世界MISC进阶区—48-51

48.Become_a_Rockstar 得到无类型文件,010 Editor打开为几段话,看到标示性的NCTF{),怀疑是用脚本加密后的结果,网上查了一下,得知Rockstar是一种语言,用rock ...

- 攻防世界MISC进阶区---41-45

41.Get-the-key.txt 得到无类型文件,扔进kali中,strings一下,得到了一堆像flag的内容 扔进010 Editor中,搜索关键字,发现一堆文件,改后缀为zip 打开,直接得 ...

- 攻防世界MISC—进阶区21-30

21.easycap 得到一个pcap文件,协议分级统计,发现都是TCP协议 直接追踪tcp流,得到FLAG 22.reverseMe 得到一张镜面翻转的flag,放入PS中,图像-图像旋转-水平翻转 ...

- 攻防世界MISC—进阶区1-10

1.something_in_image zip中的文件用010 Editor打开后直接搜索flag,即可找到flag 2.wireshark-1 zip内是pcap文件,打开后根据题目知道要寻找登录 ...

- 攻防世界_MISC进阶区_Get-the-key.txt(详细)

攻防世界MISC进阶之Get-the-key.txt 啥话也不说,咱们直接看题吧! 首先下载附件看到一个压缩包: 我们直接解压,看到一个文件,也没有后缀名,先用 file 看一下文件属性: 发现是是L ...

随机推荐

- EntityFramwork常见问题

1.常用的语句有哪些 添加migration dotnet ef migrations add [MIgrationName] 删除刚添加的migration dotnet ef ...

- 半导体行业如何保持高效远程办公?因果集群(Causal Clustering)了解一下!

什么是因果集群?因果集群是下一代多站点复制技术.它支持数据中心的分布式系统集群模型.借助于因果集群技术,可以让远程工作团队成员体验到更卓越的性能和更健壮的复制功能,确保您的团队始终以高效状态工作. 因 ...

- 团队Arpha1

队名:观光队 组长博客 作业博客 组员实践情况 王耀鑫 **过去两天完成了哪些任务 ** 文字/口头描述 完成服务器连接数据库部分代码 展示GitHub当日代码/文档签入记录 接下来的计划 与服务器连 ...

- Jackson通用工具类

compile group: 'com.fasterxml.jackson.core', name: 'jackson-core', version: '2.11.1' compile group: ...

- 好客租房17-jsx的样式处理

1行内样式-style <h1 style={{color:"red",backgroundColor:"skyblue"}}> jsx的样式处理 ...

- 一起看 I/O | Flutter 3 更新详解

作者 / Kevin Jamaul Chisholm, Technical Program Manager for Dart and Flutter at Google 又到了 Flutter 稳定版 ...

- 浅谈BSGS和EXBSGS

我的 BSGS 和各位犇犇的差不多,但是不需要求逆元 Luogu [ TJOI2007 ] 可爱的质数 原题展现 题目描述 给定一个质数 \(p\),以及一个整数 \(b\),一个整数 \(n\),现 ...

- 【雅礼集训 2017 Day2】棋盘游戏

loj 6033 description 给一个\(n*m\)的棋盘,'.'为可通行,'#'为障碍.Alice选择一个起始点,Bob先手从该点往四个方向走一步,Alice再走,不能走走过的点,谁不能动 ...

- 关于『HTML5』:第二弹

关于『HTML5』:第二弹 建议缩放90%食用 咕咕咕咕咕咕咕!!1 (蒟蒻大鸽子终于更新啦) 自开学以来,经过了「一脸蒙圈的 半期考试」.「二脸蒙圈的 体测」的双重洗礼,我终于有空肝 HTML5 辣 ...

- CentOS 7.0 使用 yum 安装 MariaDB

CentOS 7.0 使用 yum 安装 MariaDB 与 MariaDB 的简单配置 1.安装MariaDB 安装命令 yum -y install mariadb mariadb-serve ...