使用哈希加盐法来为密码加密

转自:http://www.cnblogs.com/jfzhu/p/4023439.html

转载请注明出处

(一)为什么要用哈希函数来加密密码

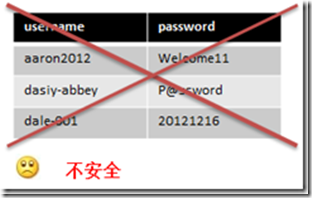

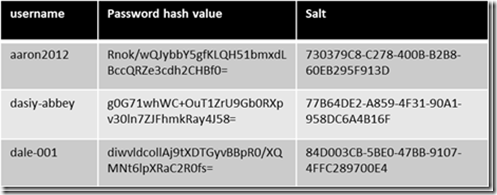

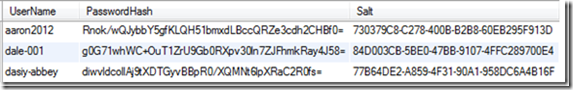

如果你需要保存密码(比如网站用户的密码),你要考虑如何保护这些密码数据,象下面那样直接将密码写入数据库中是极不安全的,因为任何可以打开数据库的人,都将可以直接看到这些密码。

解决的办法是将密码加密后再存储进数据库,比较常用的加密方法是使用哈希函数(Hash Function)。哈希函数的具体定义,大家可以在网上或者相关书籍中查阅到,简单地说,它的特性如下:

(1)原始密码经哈希函数计算后得到一个哈希值

(2)改变原始密码,哈希函数计算出的哈希值也会相应改变

(3) 同样的密码,哈希值也是相同的

(4) 哈希函数是单向、不可逆的。也就是说从哈希值,你无法推算出原始的密码是多少

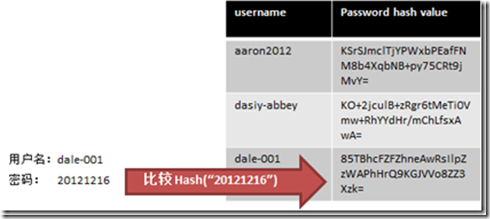

有了哈希函数,我们就可以将密码的哈希值存储进数据库。用户登录网站的时候,我们可以检验用户输入密码的哈希值是否与数据库中的哈希值相同。

由于哈希函数是不可逆的,即使有人打开了数据库,也无法看到用户的密码是多少。

那么存储经过哈希函数加密后的密码是否就是安全的了呢?我们先来看一下几种常见的破解密码的方法。

(二)几种常见的破解密码的方法

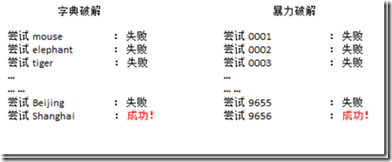

最简单、常见的破解方式当属字典破解(Dictionary Attack)和暴力破解(Brute Force Attack)方式。这两种方法说白了就是猜密码。

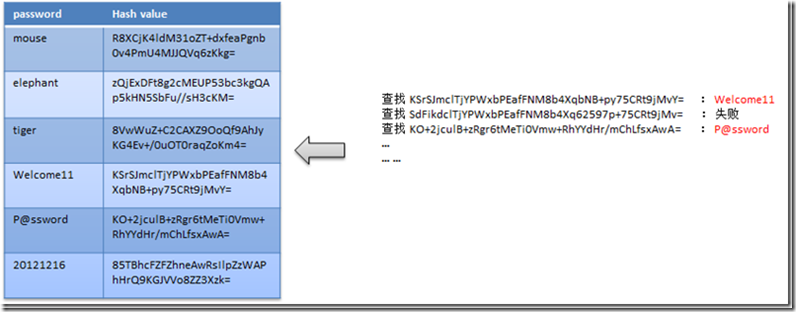

字典破解和暴力破解都是效率比较低的破解方式。如果你知道了数据库中密码的哈希值,你就可以采用一种更高效的破解方式,查表法(Lookup Tables)。还有一些方法,比如逆向查表法(Reverse Lookup Tables)、彩虹表(Rainbow Tables)等,都和查表法大同小异。现在我们来看一下查表法的原理。

查表法不像字典破解和暴力破解那样猜密码,它首先将一些比较常用的密码的哈希值算好,然后建立一张表,当然密码越多,这张表就越大。当你知道某个密码的哈希值时,你只需要在你建立好的表中查找该哈希值,如果找到了,你就知道对应的密码了。

(三)为密码加盐(Salt)

从上面的查表法可以看出,即便是将原始密码加密后的哈希值存储在数据库中依然是不够安全的。那么有什么好的办法来解决这个问题呢?答案是加盐。

盐(Salt)是什么?就是一个随机生成的字符串。我们将盐与原始密码连接(concat)在一起(放在前面或后面都可以),然后将concat后的字符串加密。采用这种方式加密密码,查表法就不灵了(因为盐是随机生成的)。

(四)在.NET中的实现

在.NET中,生成盐可以使用RNGCryptoServiceProvider类,当然也可以使用GUID。哈希函数的算法我们可以使用SHA(Secure Hash Algorithm)家族算法,当然哈希函数的算法有很多,比如你也可以采用MD5。这里顺便提一下,美国政府以前广泛采用SHA-1算法,在2005年被我国山东大学的王小云教授发现了安全漏洞,所以现在比较常用SHA-1加长的变种,比如SHA-256。在.NET中,可以使用SHA256Managed类。

下面来看一段代码演示如何在.NET中实现给密码加盐加密。加密后的密码保存在MySQL数据库中。

下面的代码演示如何注册一个新帐户。盐的生成可以使用新Guid,也可以使用RNGCryptoServiceProvider 类。将byte[]转换为string,可以使用Base64String(我在以前的博客中介绍过Base64 编码),也可以使用下面的ToHexString方法。

protected void ButtonRegister_Click(object sender, EventArgs e)

{

string username = TextBoxUserName.Text;

string password = TextBoxPassword.Text;

// random salt

string salt = Guid.NewGuid().ToString();

// random salt

// you can also use RNGCryptoServiceProvider class

//System.Security.Cryptography.RNGCryptoServiceProvider rng = new System.Security.Cryptography.RNGCryptoServiceProvider();

//byte[] saltBytes = new byte[36];

//rng.GetBytes(saltBytes);

//string salt = Convert.ToBase64String(saltBytes);

//string salt = ToHexString(saltBytes);

byte[] passwordAndSaltBytes = System.Text.Encoding.UTF8.GetBytes(password + salt);

byte[] hashBytes = new System.Security.Cryptography.SHA256Managed().ComputeHash(passwordAndSaltBytes);

string hashString = Convert.ToBase64String(hashBytes);

// you can also use ToHexString to convert byte[] to string

//string hashString = ToHexString(hashBytes);

var db = new TestEntities();

usercredential newRecord = usercredential.Createusercredential(username, hashString, salt);

db.usercredentials.AddObject(newRecord);

db.SaveChanges();

}

string ToHexString(byte[] bytes)

{

var hex = new StringBuilder();

foreach (byte b in bytes)

{

hex.AppendFormat("{0:x2}", b);

}

return hex.ToString();

}

下面的代码演示了如何检验登录用户的密码是否正确。首先检验用户名是否存在,如果存在,获得该用户的盐,然后用该盐和用户输入的密码来计算哈希值,并和数据库中的哈希值进行比较。

protected void ButtonSignIn_Click(object sender, EventArgs e)

{

string username = TextBoxUserName.Text;

string password = TextBoxPassword.Text;

var db = new TestEntities();

usercredential record = db.usercredentials.Where(x => string.Compare(x.UserName, username, true) == 0).FirstOrDefault();

if (record == default(usercredential))

{

throw new ApplicationException("invalid user name and password");

}

string salt = record.Salt;

byte[] passwordAndSaltBytes = System.Text.Encoding.UTF8.GetBytes(password + salt);

byte[] hashBytes = new System.Security.Cryptography.SHA256Managed().ComputeHash(passwordAndSaltBytes);

string hashString = Convert.ToBase64String(hashBytes);

if (hashString == record.PasswordHash)

{

// user login successfully

}

else

{

throw new ApplicationException("invalid user name and password");

}

}

(五)总结

单单使用哈希函数来为密码加密是不够的,需要为密码加盐来提高安全性,盐的长度不能过短,并且盐的产生应该是随机的。

=========补充:JAVA的实现=========

1)数据库(mysql)里有两个字段:

`password` varchar(100) DEFAULT NULL,

`password_salt` varchar(50) DEFAULT NULL,

2)生成随机盐,加密

import java.util.UUID;

//用UUID生成随机盐

String salt = UUID.randomUUID().toString();

password = DigestUtil.sha256Digest(password + salt));

//TODO 将salt和password一起保存到数据库里

public class DigestUtil {

private static String DEFAULT_ENCODING = "UTF-8";

private static String SHA_256 = "SHA-256";

public static String sha256Digest(String str) {

return Digest.digest(str, SHA_256, DEFAULT_ENCODING);

}

}

import java.security.MessageDigest;

public class Digest {

public static String digest(String str, String alg, String charencoding) {

try {

byte[] data = str.getBytes(charencoding);

MessageDigest md = MessageDigest.getInstance(alg);

return Hex.toHex(md.digest(data));

} catch (Exception var5) {

throw new RuntimeException("digest fail!", var5);

}

}

}

- 跟Microsoft.AspNet.Identity学习哈希加盐法

什么是哈希加盐法? 废话少说:对于MD5这种加密算法,同样的密码每次加密后得到的密文是一样的,所以黑客可以利用已知的密码库(彩虹库)对目标数据库密文进行对比进行攻击. 怎样解决:哈希加盐法,以下是网上 ...

- 实体字符转换,同样变量密码加盐MD5后生成的加密字符串不同解决办法 (原)

我是首次登录系统自动生成一个密码,格式大概是: abcd1234& 这种格式 , 比如加密规则就是一个 MD5() 然后,首次账号密码登录,输入密码 abcd1234&,一直提示 ...

- MD5加盐,实现一人一密

理论上md5是不可逆的,而且MD5本来也不是作加密使用,而是用来校验数据的完整性,只是因为其不可逆且稳定.快速的特点,被广泛用于对明文密码的加密. 至今仍然后很多开发人员相信MD5的保密性,也许因为他 ...

- (转)浅谈MD5加密算法中的加盐值(SALT)

我们知道,如果直接对密码进行散列,那么黑客可以对通过获得这个密码散列值,然后通过查散列值字典(例如MD5密码破解网站),得到某用户的密码. 加Salt可以一定程度上解决这一问题.所谓加Salt方法,就 ...

- Web应用你加盐了吗?——浅谈MD5加密算法中的加盐值(SALT)

转自:http://blog.csdn.net/blade2001/article/details/6341078 我们知道,如果直接对密码进行散列,那么黑客可以对通过获得这个密码散列值,然后通过查散 ...

- [转]加盐hash保存密码的正确方式

0x00 背景 大多数的web开发者都会遇到设计用户账号系统的需求.账号系统最重要的一个方面就是如何保护用户的密码.一些大公司的用户数据库泄露事件也时有发生,所以我们必须采取一些措施来保护用户的密码, ...

- 使用nodeJS的 crypto模块来为你的密码hash加盐

这篇文章将向你解释如何使用Node.js的Crypto模块对你的密码进行加盐hash.在这里,我们将不会对不懂的密码存储方式进行详细的比较.我们将要做的是知道在Node.js中使用加盐hash在进行密 ...

- (转,学习记录)MD5加密算法中的加盐值(SALT)

我们知道,如果直接对密码进行散列,那么黑客可以对通过获得这个密码散列值,然后通过查散列值字典(例如MD5密码破解网站),得到某用户的密码. 加Salt可以一定程度上解决这一问题.所谓加Salt方法,就 ...

- 消息摘要、哈希(hash)、加盐

hashlib 算法介绍: python的hashlib提供了常见的摘要算法,如MD5,SHA1等等. 什么是摘要算法呢?摘要算法又称哈希算法.散列算法.它通过一个函数,把任意长度的数据转换为一个长度 ...

随机推荐

- 【Codeforces Round #440 (Div. 2) A】 Search for Pretty Integers

[链接] 我是链接,点我呀:) [题意] 在这里输入题意 [题解] 先枚举一个数字的情况. 再枚举两个数的情况就好. [代码] #include <bits/stdc++.h> #defi ...

- ArcGIS中ObjectID,FID和OID字段区别

lysc_forever 原文 ArcGIS中ObjectID,FID和OID字段有什么区别 ArcGIS Desktop 独立的表和属性表都有一个ObjectID字段.这个字段中包含一个唯一的,长整 ...

- Android自定义组件系列【10】——随ViewPager滑动的导航条

昨天在用到ViewPager实现滑动导航的时候发现微信的导航条效果是跟随ViewPager的滑动而动的,刚开始想了一下,感觉可以使用动画实现,但是这个滑动是随手指时时变化的,貌似不可行,后来再网上搜了 ...

- [Http] Understand what an HTTP Request is

Let's look at several HTTP requests to learn the basic structure of these messages, and how the vari ...

- Android中常用的优秀开源框架

Android开源框架库分类,挑选出最常用,最实用的开源项目,本篇主要介绍的是优秀开源框架库和项目,UI个性化控件会独立介绍.UI个性化控件 Index Dependency Injections A ...

- mycat主从读写分离范例

1.mycat二进制包安装 tar -zxvf Mycat-server-1.6.5-release-20180122220033-linux.tar.gzcd mycatmv mycat /opt/ ...

- 配置java 环境变量(jdk)

java环境变量需要配置3个: JAVA_HOME:D:\Program Files (x86)\Java\jdk1.8 CLASSPATH:.;%JAVA_HOME%\lib\dt.jar;%JAV ...

- event.relatedTarget、event.fromElement、event.toElement

在标准DOM中,mouseover和mouseout所发生的元素可以通过event.target来访问,相关元素通过event.relatedTarget属性来访问.event.relatedTarg ...

- WP8.1开发:后台任务详解(求推荐)

小梦今天给大家分享一下windows phone 8.1中的后台任务如何实现,许多应用都会用到后台任务,所以我们必须得掌握. 新建后台任务类: 首先我们先新建一个windows phone 8.1空白 ...

- Java基本数据类型的取值范围

版权声明:本文为博主原创文章,未经博主允许不得转载. 先看一段代码public class Hello{ public static void main(String[] args){ ...