CVE-2019-0708: Windows RDP远程漏洞无损检测工具下载

CVE-2019-0708:

Windows RDP远程漏洞无损检测工具下载

0x00下载链接

https://free.360totalsecurity.com/CVE-2019-0708/detector_release.zip

0x01使用说明书

Ⅰ。节目说明

360Vulcan Team发布的0708detector.exe程序是Windows远程桌面协议漏洞的检测程序,编号为CVE-2019-0708。原则上,扫描仪不会在目标系统上造成蓝屏死机。无论如何,请在使用前进行测试。

目前,该程序仅支持扫描单个IP

注意:

- 使用前,请确保在合法授权下扫描目标系统;

- 使用前,请确保测试程序的数字签名合法;

- 由于网络问题,该程序可能不成功;

Ⅱ。用法

- 打开“运行”程序并输入“cmd.exe”,然后按“回车”运行

- 跳转到程序所在的目录,例如,转到E盘中的“E:\360poc\detector_release”目录

- 在cmd.exe窗口中,输入程序的参数。

E:\360poc\detector_release> 0708detector.exe -t 192.168.91.138(要测试的目标IP)-p 3389(目标端口,通常为3389)

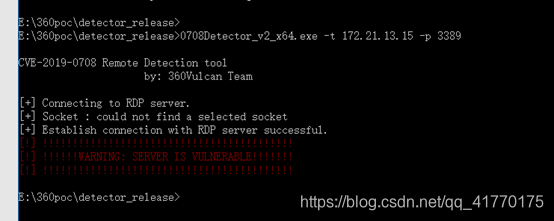

a)如果目标有漏洞

360Vulcan Team的CVE-2019-0708远程检测工具

[+]连接到RDP服务器。

[+]套接字:找不到选定的套接字

[+]与RDP服务器建立连接成功。

[+]开始第二阶段检测。

[+]连接到RDP服务器。

[+]与RDP服务器建立连接成功。

[!] !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

[!] !!!!!!警告:服务器很脆弱!!!!!!!

[!] !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

b)如果目标系统已打开NLA

360Vulcan Team的CVE-2019-0708远程检测工具

[+]连接到RDP服务器。

[!]套接字:recv错误,返回-1

[!] Recv服务器TPDU req失败

[*]检测NLA启用!服务器可能不易受攻

c)如果目标系统已经修补

360Vulcan Team的CVE-2019-0708远程检测工具

[+]连接到RDP服务器。

[+]与RDP服务器建立连接成功。

[+]开始第二阶段检测。

[+]连接到RDP服务器。

[+]与RDP服务器建立连接成功。

[*]服务器可能不容易受到攻击

Ⅲ。一些修复建议

请下载安全补丁以修复漏洞并自行保护系统。

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

前往微软官方下载对应的补丁信息

CVE-2019-0708: Windows RDP远程漏洞无损检测工具下载的更多相关文章

- windows RDP远程代码执行_CVE-2019-0708漏洞复现

windows RDP远程代码执行_CVE-2019-0708漏洞复现 一.漏洞概述 2019年5月14日微软官方发布安全补丁,修复了windows远程桌面服务的远程代码执行漏洞,该漏洞影响了某些旧版 ...

- Struts2漏洞利用工具下载(更新2017-V1.8版增加S2-045/S2-046)

Struts2漏洞利用工具下载(已更新V1.8版) 2017-03-21:增加S2-046,官方发布S2-046和S2-045漏洞引发原因一样,只是利用漏洞的位置发生了变化,S2-046方式可能绕过部 ...

- windows10 专业版的远程服务器管理工具下载

一.安装远程服务器管理工具: 下载地址: https://www.microsoft.com/zh-cn/download/details.aspx?id=45520 二.关闭远程服务器管理工具: 1 ...

- SNMP WINDOWS系统的命令行工具下载

SNMP windows系统的命令行工具snmputil.exe下载链接:请点击

- Windows RDP远程连接CentOS 7

1. 打开已经安装了CentOS7的主机,以root用户登录,在桌面上打开一个终端,输入命令:rpm -qa|grep epel,查询是否已经安装epel库(epel是社区强烈打造的免费开源发行软 ...

- CVE 2019 0708 安装重启之后 可能造成 手动IP地址丢失.

1. 最近两天发现 更新了微软的CVE 2019-0708的补丁之后 之前设置的手动ip地址会变成 自动获取, 造成ip地址丢失.. 我昨天遇到两个, 今天同事又遇到一个.微软做补丁也不走心啊..

- windows media player 官方修复工具下载及修复方法

http://download.microsoft.com/download/E/2/3/E237A32D-E0A9-4863-B864-9E820C1C6F9A/MicrosoftFixit.Win ...

- 【漏洞公告】高危:Windows系统 SMB/RDP远程命令执行漏洞

2017年4月14日,国外黑客组织Shadow Brokers发出了NSA方程式组织的机密文档,包含了多个Windows 远程漏洞利用工具,该工具包可以可以覆盖全球70%的Windows服务器,为了确 ...

- Windows CVE-2019-0708 远程桌面代码执行漏洞复现

Windows CVE-2019-0708 远程桌面代码执行漏洞复现 一.漏洞说明 2019年5月15日微软发布安全补丁修复了CVE编号为CVE-2019-0708的Windows远程桌面服务(RDP ...

随机推荐

- .Net Core 商城微服务项目系列(五):使用Polly处理服务错误

项目进行微服务化之后,随之而来的问题就是服务调用过程中发生错误.超时等问题的时候我们该怎么处理,比如因为网络的瞬时问题导致服务超时,这在我本人所在公司的项目里是很常见的问题,当发生请求超时问题的时候, ...

- win10 cnpm安装完之后一直说不是内部命令的原因

找到cnpm的默认安装路径 一般默认的是 D:\Program Files\nodejs\node_modules 然后添加环境变量中 win10是在系统环境变量中切记不是在用户变量中.保存之后,重新 ...

- ThinkPHP5 支付宝 电脑与手机支付扩展库

ThinkPHP5 电脑与手机支付扩展库(2017年9月18日) 使用说明 在默认配置情况下,将文件夹拷贝到根目录即可, 其中extend目录为支付扩展目录, application\extra\al ...

- Salesforce学习之路-developer篇(三)利用Visualforce Page实现页面的动态刷新案例学习

Visualforce是一个Web开发框架,允许开发人员构建可以在Lightning平台上本地托管的自定义用户界面.其框架包含:前端的界面设计,使用的类似于HTML的标记语言:以及后端的控制器,使用类 ...

- shell检测网站地址是否存活

#!/bin/bash . /etc/init.d/functions url_list=(www.baidu.com) ChkCurl(){ i=0 while [ $i -lt 2 ] do cu ...

- [UWP] 解决FlipView图片放大的诡异bug

想要实现图片的放大缩小可以通过在Image外面套一个ScrollViewer,然后设置ScrollViewer的ZoomMode="Enabled" <FlipView It ...

- Spring 源码阅读 二

程序入口: 接着上一篇博客中看完了在AnnotationConfigApplicationContext的构造函数中的register(annotatedClasses);将我们传递进来的主配置类添加 ...

- Chrome插件开发(一)

作为一个开发人员,我们在日常工作中肯定会用到 Chrome 浏览器,同时也会用到谷歌的一些插件,比如 Tampermonkey,AdBlock等,在之前的文章本人还是用了 Tampermonkey,传 ...

- COGS 2095. 不平凡的引线

2095. 不平凡的引线 ★☆ 输入文件:firelead.in 输出文件:firelead.out 简单对比 时间限制:1 s 内存限制:256 MB [题目描述] 这里说的引线是炮 ...

- Real Beauty真正的美丽

[1]Beauty is only skin-deep. Physical beauty can only be held fleetingly. Real beauty is much deeper ...