20145209刘一阳 《网络对抗》Exp7 网络欺诈技术防范

20145209刘一阳 《网络对抗》Exp7 网络欺诈技术防范

一、应用SET工具建立冒名网站

要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端口改为80,先在kali中使用netstat -tupln |grep 80指令查看80端口是否被占用,如图所示是我之前打开的Apache服务,如果有其他服务在运行的话,用kill+进程ID杀死该进程

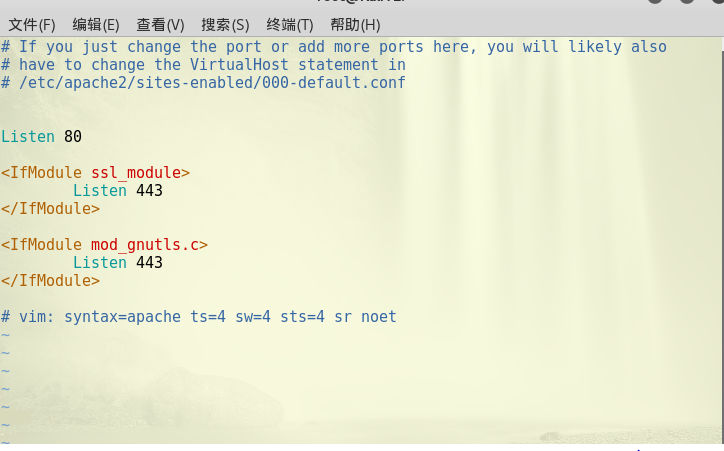

使用sudo vi /etc/apache2/ports.conf指令修改Apache的端口配置文件,如图所示,将端口改为80

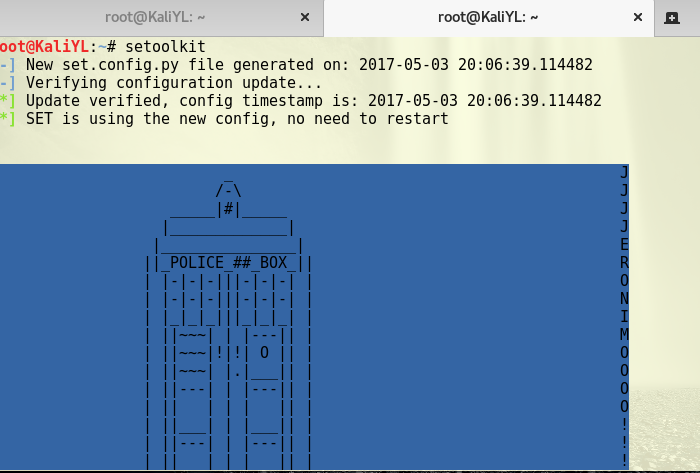

输入命令apachectl start开启Apache服务,接着按Ctrl+Shift+T打开一个新的终端窗口,输入setoolkit打开SET工具

选择1进行社会工程学攻击

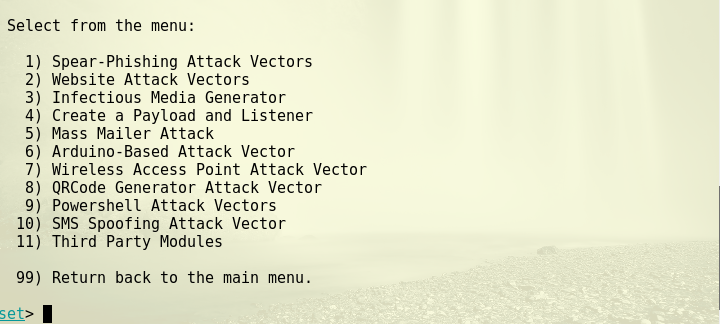

接着选择2即钓鱼网站攻击向量

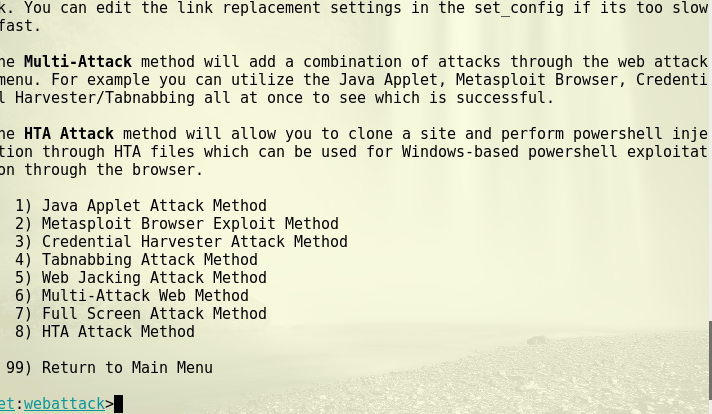

选择3即登录密码截取攻击

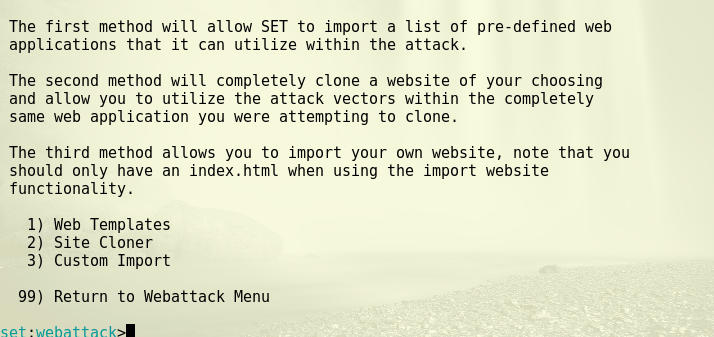

选择2进行克隆网站

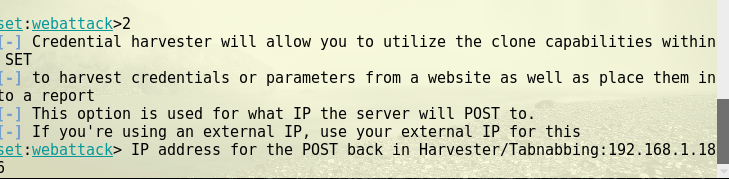

接着输入攻击机的IP地址,也就是kali的IP地址

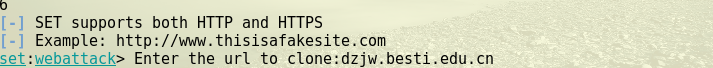

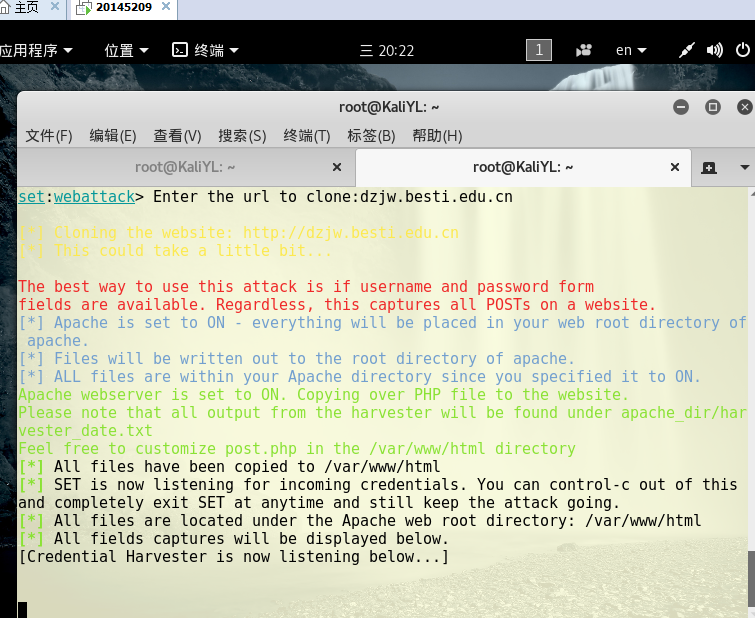

按照提示输入要克隆的url之后,用户登录密码截取网页已经在攻击机的80端口上准备就绪

接着在网站上输入用户名、密码和验证码就会被SET工具记录下来,有多少个用户输入就会记录多少

由于隐私原因,就不放上截到的用户名密码的图片了。

二、ettercap DNS spoof

先使用指令ifconfig eth0 promisc将kali网卡改为混杂模式

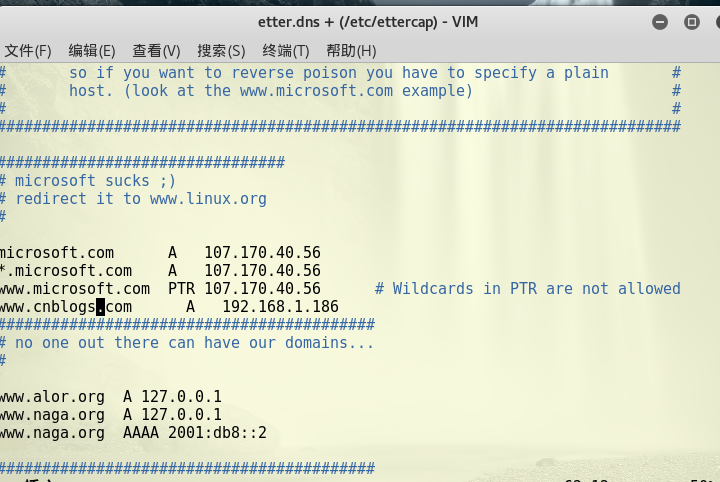

输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,添加了一条对博客园网站的DNS记录,图中的IP地址是我的kali主机的IP

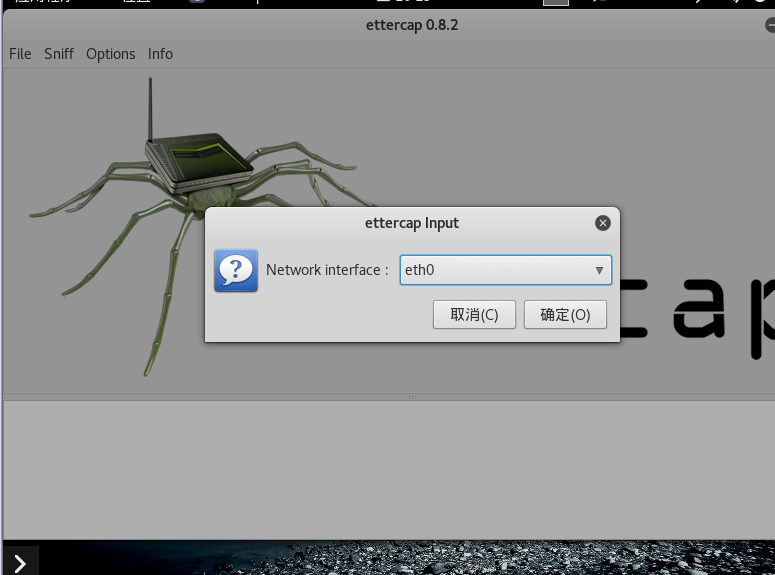

输入ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0,监听eth0网卡

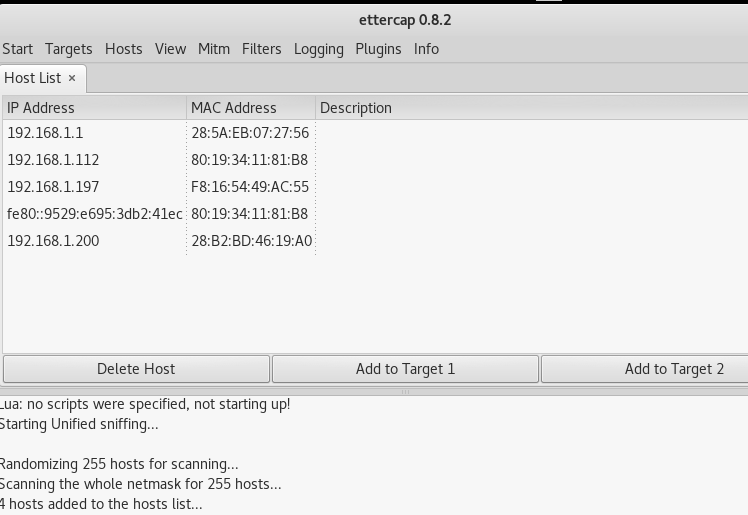

在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2

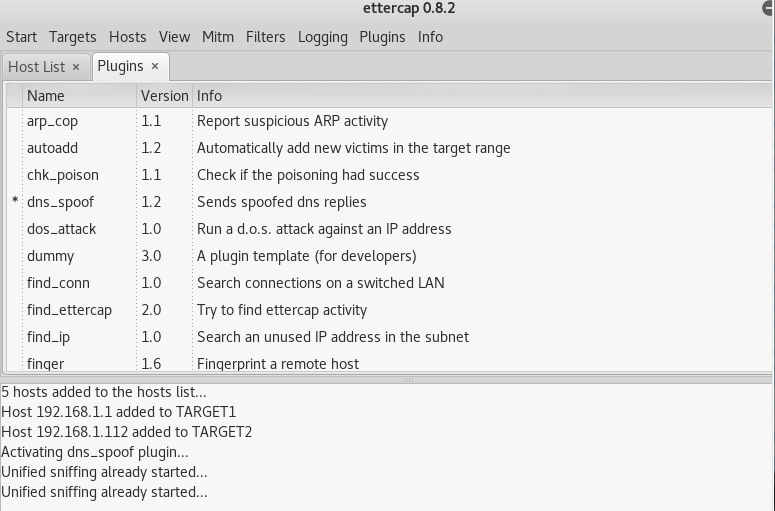

选择Plugins—>Manage the plugins,在众多插件中选择DNS欺骗的插件

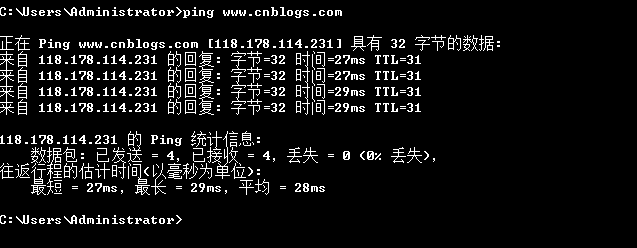

然后点击左上角的start选项开始嗅探,此时出现了问题,不知道为什么不能开始嗅探,如图所示,在靶机中用命令行ping www.cnblogs.com发现解析的地址也不知道是什么

三、用DNS spoof引导特定访问到冒名网站

为了利用DNS欺骗将靶机引导到我们的冒名网站,这里假设我们的冒名网站是某教务网的登录页面,先利用第一个实验中的步骤先克隆一个登录页面,然后再通过第二个实验实施DNS欺骗,接着在靶机上输入博客园的网址www.cnblogs.com,由于第二个实验无法做出来,所以不能实施DNS欺骗。

20145209刘一阳 《网络对抗》Exp7 网络欺诈技术防范的更多相关文章

- 20145209刘一阳《网络对抗》Exp9 Web安全基础实践

20145209刘一阳<网络对抗>Exp9 Web安全基础实践 基础问题回答 1.SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求 ...

- 20145209刘一阳《网络对抗》Exp8 Web基础

20145209刘一阳<网络对抗>Exp8 Web基础 基础问题回答 1.什么是表单? 表单是一个包含表单元素的区域,表单元素是允许用户在表单中(比如:文本域.下拉列表.单选框.复选框等等 ...

- 20145209刘一阳《网络对抗》Exp6信息搜集与漏洞扫描

20145209刘一阳<网络对抗>Exp6信息搜集与漏洞扫描 实践内容 信息搜集和漏洞扫描 信息搜集 whois查询 用whois查询博客园网站的域名注册信息可以得到注册人的名字.城市等信 ...

- 20145209刘一阳《网络对抗》实验五:MSF基础应用

20145209刘一阳<网络对抗>实验五:MSF基础应用 主动攻击 首先,我们需要弄一个xp sp3 English系统的虚拟机,然后本次主动攻击就在我们kali和xp之间来完成. 然后我 ...

- 20145209刘一阳《网络对抗》Exp2 后门原理与实践

20145209刘一阳<网络对抗>Exp2 后门原理与实践 基础问题回答 1.例举你能想到的一个后门进入到你系统中的可能方式? •在网上下载软件的时候,后门很有可能被捆绑在下载的软件当中: ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

随机推荐

- Oracle Update语句

Oracle没有update from语法,可以通过四种写法实现同样的功能: 一.标准update语法(常用.速度可能最慢) 当更新的表示单个或者被更新的字段不需要关联表带过来,此法是最好的选择. u ...

- QT信号和槽在哪个线程执行问题

时隔四个月后的第一篇,换了个公司可以登录的博客,记录一些学习内容吧 这是看到别人写的比较好的一篇,排版有点乱 QThread的使用方法 起源 昨天不小心看到Qt开发人员( Bradley T.Hugh ...

- api的使用机制:继承、实例化、实现(继承)配置、实例(参数化)配置、机制管理模块

api的使用机制:继承.实例化.实现(继承)配置.实例(参数化)配置.机制管理模块 facade模式.管理模块

- Swift编程语言学习1.1——常量与变量

常量和变量把一个名字(比方maximumNumberOfLoginAttempts或者welcomeMessage)和一个指定类型的值(比方数字10或者字符串"Hello")关联起 ...

- 1spring注解:@Configuration,@Bean,@ComponentScan(),@Scope

传统的Spring做法是使用.xml文件来对bean进行注入或者是配置aop.事物,这么做有两个缺点:1.如果所有的内容都配置在.xml文件中,那么.xml文件将会十分庞大:如果按需求分开.xml文件 ...

- argsort

argsort函数返回的是数组值从小到大的索引值One dimensional array:一维数组 >>> x = np.array([3, 1, 2]) >>> ...

- Coursera 机器学习基石 第4讲 学习的可行性

这一节讲述的是机器学习的核心.根本性问题——学习的可行性.学过机器学习的我们都知道,要衡量一个机器学习算法是否具有学习能力,看的不是这个模型在已有的训练数据集上的表现如何,而是这个模型在训练数据外的数 ...

- 443M衣架遥控arduino代码备档

] = {,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,}; ] = {,,,,,,,,,,,,,,,,,,,,,,, ...

- spring AOP 代理(静态与动态+使用cglib实现)

一.没有代理模式 缺点: 1.工作量特别大,如果项目中有多个类,多个方法,则要修改多次. 2.违背了设计原则:开闭原则(OCP),对扩展开放,对修改关闭,而为了增加功能把每个方法都修改了,也不便于维护 ...

- C# 委托系列(一)将方法作为方法的参数

委托 和 事件在 .Net Framework中的应用非常广泛,然而,较好地理解委托和事件对很多接触C#时间不长的人来说并不容易.它们就像是一道槛儿,过了这个槛的人,觉得真是太容易了,而没有过去的人每 ...