Http Digest认证协议

转自:http://blog.csdn.net/htjoy1202/article/details/7067287

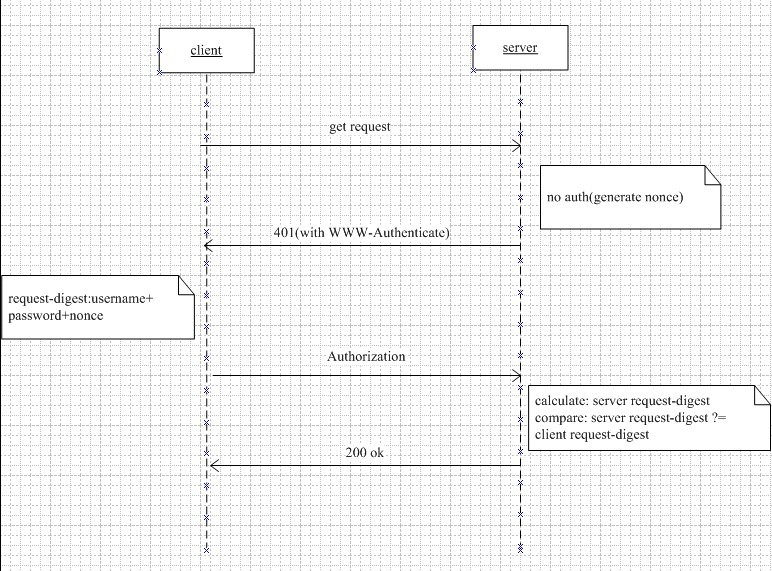

其认证的基本框架为挑战认证的结构,如下图所示:

1.客户端希望取到服务器上的某个资源,向服务器发送Get请求。

2.服务器收到客户端的请求后,发现这个资源需要认证信息,判断请求报文中是否带有Authorization头,如果没有,返回一个401(Unauthorized)给客户端。在这个401的回复中,同时服务器会加入一个WWW-Authenticate的头,其中有如下信息(各个字段的详细解释见RFC2617):

challenge = "Digest" digest-challenge

digest-challenge = 1#( realm | [ domain ] | nonce |

[ opaque ] |[ stale ] | [ algorithm ] |

[ qop-options ] | [auth-param] )

domain = "domain" "=" <"> URI ( 1*SP URI ) <">

URI = absoluteURI | abs_path

nonce = "nonce" "=" nonce-value

nonce-value = quoted-string

opaque = "opaque" "=" quoted-string

stale = "stale" "=" ( "true" | "false" )

algorithm = "algorithm" "=" ( "MD5" | "MD5-sess" |

token )

qop-options = "qop" "=" <"> 1#qop-value <">

qop-value = "auth" | "auth-int" | token

3.客户端收到服务器的401(Unauthorized)回复后,使用服务器回复报文中的nonce值,加上username,password, http method, http uri利用MD5(或者服务器指定的其他算法)计算出request-digest,作为repsonse头域的值。并重新发送请求,请求报文中包含Authorization 头,其中有如下信息:

credentials = "Digest" digest-response

digest-response = 1#( username | realm | nonce | digest-uri

| response | [ algorithm ] | [cnonce] |

[opaque] | [message-qop] |

[nonce-count] | [auth-param] )

username = "username" "=" username-value

username-value = quoted-string

digest-uri = "uri" "=" digest-uri-value

digest-uri-value = request-uri ; As specified by HTTP/1.1

message-qop = "qop" "=" qop-value

cnonce = "cnonce" "=" cnonce-value

cnonce-value = nonce-value

nonce-count = "nc" "=" nc-value

nc-value = 8LHEX

response = "response" "=" request-digest

request-digest = <"> 32LHEX <">

LHEX = "0" | "1" | "2" | "3" |

"4" | "5" | "6" | "7" |

"8" | "9" | "a" | "b" |

"c" | "d" | "e" | "f"

4.服务器收到客户端发来的请求后,根据username,查找出用户的password,用和客户端同样的方法计算出request-digest(response)。然后和收到的request-digest进行对比,如果一致,则验证成功,接受客户端的请求,成功返回结果。

Http Digest认证协议的更多相关文章

- rtsp摘要认证协议(Response计算方法)

rtsp摘要认证协议(Response计算方法) 说明: 例如:OPTIONS rtsp://192.168.123.158:554/11RTSP/1.0 RTSP客户端应该使用username ...

- 域渗透基础之NTLM认证协议

域渗透基础的两个认证协议ntlm和Kerberos协议是必须总结的~ 这篇简单总结下ntlm协议 晚上写下kerberos 0x01 NTLM简介 NTLM使用在Windows NT和Windows ...

- http 登录Digest认证相关知识

Digest access authentication https://en.wikipedia.org/wiki/Digest_access_authentication Digest acces ...

- 批量检测GoAhead系列服务器中Digest认证方式的服务器弱口令

最近在学习用python写爬虫工具,某天偶然发现GoAhead系列服务器的登录方式跟大多数网站不一样,不是采用POST等方法,通过查找资料发现GoAhead是一个开源(商业许可).简单.轻巧.功能强大 ...

- HTTP Basic和Digest认证介绍与计算

一.说明 web用户认证,最开始是get提交+把用户名密码存放在客户端的cookie中的形式:在意识到这样不安全之后逐渐演变成了post提交+把用户凭证放到了服务端的session中的形式(当然ses ...

- [na]802.1x协议无线认证协议&dot1x有线认证实验

以前搞无线时候,会涉及到无线client接入方式的认证协议. 认证方式+加密方式+有线的dot1x. 注:以前都是doc粘贴到博客的,加上没写博客的习惯,因此会比较乱. EAP(扩展认证协议)是什么? ...

- kerberos认证协议分析

Kerberos认证协议分析 Kerberos认证协议流程 如上图: * 第一步:client和认证服务器(AS)通信完成认证过程,如果认证成功AS返回给client一个TGT(用来向TGS获取tic ...

- Radius 认证协议介绍-兼rfc导读

老规矩, 先看维基: 远端用户拨入验证服务(RADIUS, Remote Authentication Dial In User Service)是一个AAA协议,意思就是同时兼顾验证(authent ...

- NTLM认证协议及SSPI的NTLM实现

没错,NTLM就是你听说过的那个NTLM.是微软应用最广泛的认证协议之一. NTLM是NT LAN Manager的缩写,这也说明了协议的来源.NTLM 是 Windows NT 早期版本的标准安全协 ...

随机推荐

- 黑马day16 jquery案例演示

案例一: <html> <head> <meta http-equiv="Content-Type" content="text/html; ...

- mysql删除账户

mysql> select user,host,password from user; +------+-----------+--------------------------------- ...

- nodejs字符串操作

nodejs的字符串操作需要引入querystring对象,querystring对象的方法有: 1:querystring.stringify(“对象”,“分隔符”,“分配符”),用来将一个json ...

- appium安卓自动化的 常用driver方法封装

appium安卓自动化的 常用driver方法封装 做安卓自动化的时候,很多方法写起来会造成代码冗余,把这部分封装起来 ,添加到androidUI工具类里,随时可调用 都放在这个类下面: @Compo ...

- 0058 Spring MVC如何向视图传值--Model--ModelMap--ModelAndView--@ModelAttribute

MVC,模型.视图.控制器,请求来了,控制器负责找到Controller进行一通计算,计算的结果放到模型里,再找视图把结果呈现出来. 请求里一般都包含了一些参数,前面说了,Spring MVC有很多种 ...

- 手动挡C1驾驶学车@长建驾校

2015-11-01 下午取钱去长建驾校报名学车 4600(学费) + 100(暂住证) + 30(照片) + 10(体检) 2015-11-14 8:00-12:00 理论课2 光盘10 2015 ...

- 适配器模式和外观模式(head first设计模式——6)

为什么要把适配器模式和外观模式放在同一篇文章中,主要是其相对前面的几个模式来讲会简单些并且具有相似之处.下面就分别通过例子来看理解一下两种模式,然后再进行对其进行比较. 一.适配器模式 1.1适配器模 ...

- 【Unity笔记】协程Coroutine的简单优化

一个最简单的协程,也至少需要2帧才能完成.第一帧走到yield return null停止,第二帧从此处接着执行完下面的操作.需求:如果缓存中存在某数据则直接使用,否则联网异步下载. private ...

- 【C#/WPF】.Net生成二维码QRCode的工具

先马 http://qrcodenet.codeplex.com/ 使用该工具WPF生成二维码的简单例子: 前台XAML准备一个Image控件显示二维码. string qrcodeStr = &qu ...

- DHCP服务器-DNS服务器-Samba服务器

DHCP服务器 DHCP在管理网络配置方面很有作用,特别是一个当一个网络的规模较大时,使用DHCP可极大的减少 管理员的工作量. DHCP分为两部分:服务端和客户端.服务端负责集中管理可动态分配的IP ...