Python Ethical Hacking - Persistence(1)

PRESISTENCE

Persistence programs start when the system starts.

- Backdoors -> maintain our access.

- Keylogger -> spy on target.

- Reports -> send report on startup.

- ...etc.

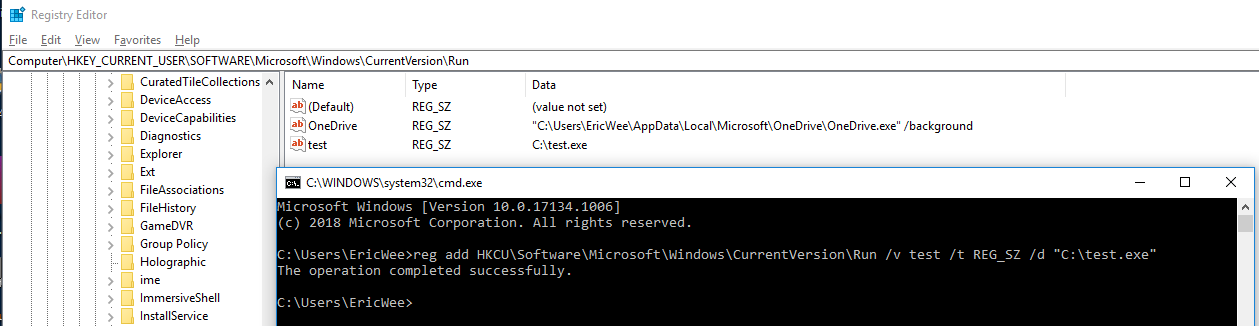

reg add /? command:

- reg add HKCU\Software\Microsoft\Windows\CurrentVersion\Run /v test /t REG_SZ /d "C:\test.exe"

Python Ethical Hacking - Persistence(1)的更多相关文章

- Python Ethical Hacking - Persistence(2)

Polish the Python code by adding the become_persistent function. #!/usr/bin/env python import json i ...

- Python Ethical Hacking - BACKDOORS(8)

Cross-platform hacking All programs we wrote are pure python programs They do not rely on OS-specifi ...

- Python Ethical Hacking - BACKDOORS(1)

REVERSE_BACKDOOR Access file system. Execute system commands. Download files. Upload files. Persiste ...

- Python Ethical Hacking - Malware Analysis(1)

WRITING MALWARE Download file. Execute Code. Send Report. Download & Execute. Execute & Repo ...

- Python Ethical Hacking - ARP Spoofing

Typical Network ARP Spoofing Why ARP Spoofing is possible: 1. Clients accept responses even if they ...

- Python Ethical Hacking - NETWORK_SCANNER(2)

DICTIONARIES Similar to lists but use key instead of an index. LISTS List of values/elements, all ca ...

- Python Ethical Hacking - NETWORK_SCANNER(1)

NETWORK_SCANNER Discover all devices on the network. Display their IP address. Display their MAC add ...

- Python Ethical Hacking - MAC Address & How to Change(3)

SIMPLE ALGORITHM Goal -> Check if MAC address was changed. Steps: 1. Execute and read ifconfig. ...

- Python Ethical Hacking - MAC Address & How to Change(2)

FUNCTIONS Set of instructions to carry out a task. Can take input, and return a result. Make the cod ...

随机推荐

- web api(基于NFine框架) 中接口跳转数据格式错误解决方案

using NFine.Code; using NFine.Domain; using System.Web.Http; using Newtonsoft.Json; namespace Api.Co ...

- Mac OS 生成 icon 和 ico 文件

[本文版权归微信公众号"代码艺术"(ID:onblog)所有,若是转载请务必保留本段原创声明,违者必究.若是文章有不足之处,欢迎关注微信公众号私信与我进行交流!] 1. 生成 IC ...

- Java 重写hashCode()与equals()

为什么要重写hashCode() 和 equals() equals() 默认的Object类里面equals()方法是根据对象所在的内存来做判断的,如果两个对象引用指向的是同一个内存,则返回true ...

- SSH网上商城一

Java高级项目之SSH网上商城项目实战: 1.采用目前最主流的三大框架开发即Struts2+Spring+Hibernate框架整合开发.2.通过AJAX技术提供良好的用户体验.3.提供了邮箱激活的 ...

- disruptor架构三 使用场景更加复杂的场景

先c1和c2并行消费生产者产生的数据,然后c3再消费该数据 我们来使用代码实现:我们可以使用Disruptor实例来实现,也可以不用产生Disruptor实例,直接调用RingBuffer的api来实 ...

- 弹性配置为构建提速 - CODING & 腾讯云 CVM 最佳实践

CODING 中提供了内置云主机用来执行持续集成(CI)中的构建计划,能够胜任大部分构建任务.但如果碰上了大型项目的构建,或者需要在本地服务器生成构建成果,单个计算资源就显得有点捉急了.针对这一部分需 ...

- I/O格式化与运算符

I/O格式化与运算符 输出函数 Python3 - print() 在Python3中.print()的使用方法如下: >>> # ==== Python3 print() ==== ...

- TCP协议粘包问题详解

TCP协议粘包问题详解 前言 在本章节中,我们将探讨TCP协议基于流式传输的最大一个问题,即粘包问题.本章主要介绍TCP粘包的原理与其三种解决粘包的方案.并且还会介绍为什么UDP协议不会产生粘包. 基 ...

- django admin 添加用户出现外键约束错误

今天在做mxonline项目时,注册了用户表进admin后,想在后台添加一个用户试试,结果出现了错误,经过一番搜索发现以下两个解决方法,不过我只用了一种 报错信息: IntegrityError: ( ...

- rhel7 rpmbuild 制作二进制程序安装包(.rpm) 简单示例

下载rpm-build: # yum install rpm-build 如果上述方式无法安装(没配置网络源,虚拟机下是安装媒介源) 可以用下列方式下载后再安装(实践结果可能版本问题引起的缺少太多的* ...