vulnhub~sunset:dusk1

- 晚上闲来无事,准备做个target,结果是各种错误。在睡觉前还是没有顺利的做出来。先将TroubleSHOOTing 总结如下:

- 在用hydra爆破mysql的时候,发现 'MySql Host is blocked because of many connection errors; unblock with 'mysqladmin flush-hosts '.好尴尬,这要肿么办,试着使用这个方法:

https://www.cnblogs.com/susuyu/archive/2013/05/28/3104249.html

结果不如人意,从客户端的话,个人感觉可以改改ip,但由于路由器的MAC_ip bind机制,改ip有点困难。所以就利用docker host 重新连接,flush hosts;就这样完美的解决了。

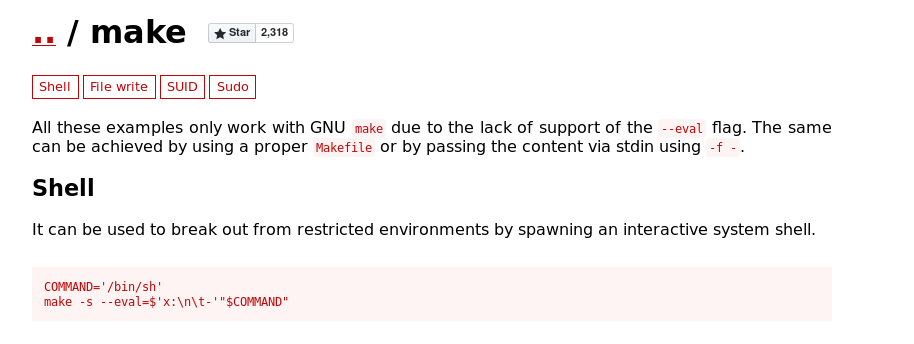

- 连接到MySQL后就是操作一番,顺利的写入一句话木马在/var/tmp/1.php,然后拿出好久没用的antsword神器,连接反弹shell,接下来就是提权了,www-data用户可以使用make(dusk),找到这个点以后就是测试。(https://gtfobins.github.io/gtfobins/make)

- 连接到MySQL后就是操作一番,顺利的写入一句话木马在/var/tmp/1.php,然后拿出好久没用的antsword神器,连接反弹shell,接下来就是提权了,www-data用户可以使用make(dusk),找到这个点以后就是测试。(https://gtfobins.github.io/gtfobins/make)

就是这个指令,浪费了我好长时间,无奈只好退出蚁剑(因为总是报错:"make:*** No targets specified and no makefile found.Stop.",各种方法都试了,没有用。references:

1.https://blog.csdn.net/shun35/article/details/94576800

2.https://blog.csdn.net/weixin_43820463/article/details/89042059)

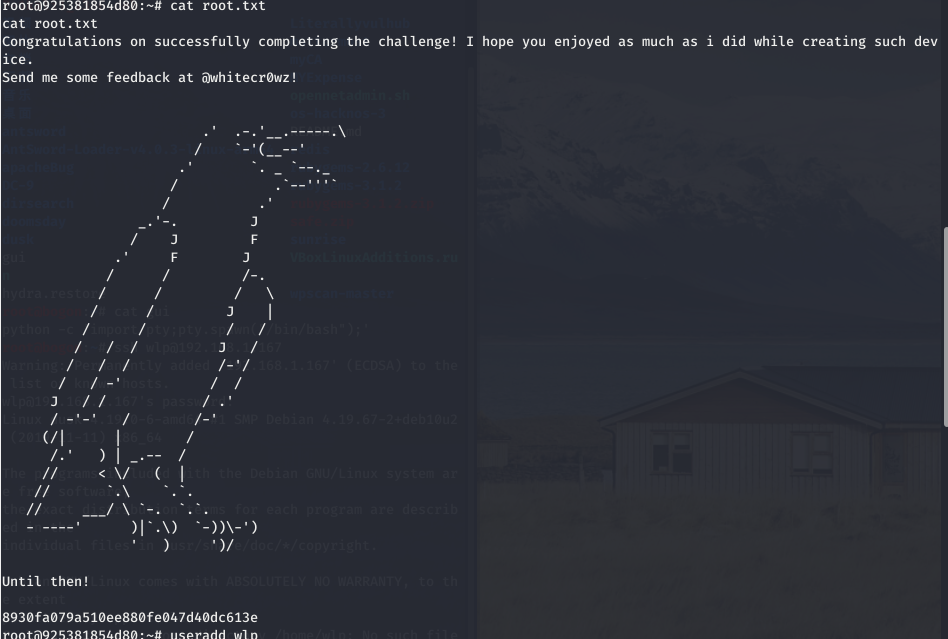

退出蚁剑后真的是万里晴天,很快拿到了dusk权限,但是被python -c 'import pty;pty.spawn('/bin/bash');'搞到想哭,最终果断决定不用。强烈建议使用ssh连接(免密keygen),别的问题也没有。

root flag:

vulnhub~sunset:dusk1的更多相关文章

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Sunset: Vulnhub Walkthrough

主机扫描: ╰─ nmap -p1-65535 -sV -A 10.10.202.147 PORT STATE SERVICE VERSION21/tcp open ftp pyftpdlib 1.5 ...

- Sunset: dusk: Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-dusk,404/ 主机IP扫描: IP端口扫描: 21 端口 pyftpdlib 1.5.5 版本漏洞 25 ...

- PJzhang:vulnhub靶机sunset系列SUNSET:TWILIGHT

猫宁~~~ 地址:https://www.vulnhub.com/entry/sunset-twilight,512/ 关注工具和思路. nmap 192.168.43.0/24靶机IP192.168 ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- sunset

may there be enough clouds in your life to make a beautiful sunset

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- Codeforces Gym101606 A.Alien Sunset (2017 United Kingdom and Ireland Programming Contest (UKIEPC 2017))

2017 United Kingdom and Ireland Programming Contest (UKIEPC 2017) 寒假第一次组队训练赛,和学长一起训练,题目难度是3颗星,我和猪队友写 ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

随机推荐

- iview2+ 表单密码验证

<Form :model="formItem" v-model="formItem.id" ref="formItem" :label ...

- ggplot2(10) 减少重复性工作

10.1 简介 灵活性和鲁棒性的敌人是:重复! 10.2 迭代 last_plot()用于获取最后一次绘制或修改的图形. 10.3 绘图模板 gradient_rb <- scale_colou ...

- js 实现端口列表话

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/ ...

- celery订单定时回滚

目录 订单回滚 控制执行(多少时间后执行) celery异步定时任务 订单回滚 用celery异步,定时任务.可以设置:如果下单15分钟后没有支付,则取消订单.做反向操作 控制执行(多少时间后执行) ...

- (转)协议森林11 涅槃 (TCP重新发送)

协议森林11 涅槃 (TCP重新发送) 作者:Vamei 出处:http://www.cnblogs.com/vamei 欢迎转载,也请保留这段声明.谢谢! TCP协议是一个可靠的协议.它通过重新发送 ...

- hdu(杭电oj)输入输出练习题目总结

1000.1001 .1089.1090.1091.1092.1093.1094.1095.1096

- 03-Vue数据请求

1. vue-resource vue-resource jsonp请求 <body> <div id="app"> <!-- v-model 监听表 ...

- main.c(53): error: #268: declaration may not appear after executable statement in block

这个问题是在编译STM32的程序时遇到的,这个错误的原因是对于变量的声明不能放在可执行语句后面,必须在主函数开头声明变量.在程序中声明一个变量时,需要在可执行语句之前声明,否则会出现以上错误.

- DOM-XSS攻击原理与防御

XSS的中文名称叫跨站脚本,是WEB漏洞中比较常见的一种,特点就是可以将恶意HTML/JavaScript代码注入到受害用户浏览的网页上,从而达到劫持用户会话的目的.XSS根据恶意脚本的传递方式可以分 ...

- Natas26 Writeup(PHP反序列化漏洞)

Natas26: 打开页面是一个输入坐标点进行绘图的页面. <html> <head> <!-- This stuff in the header has nothing ...