逆向破解之160个CrackMe —— 002-003

CrackMe —— 002

160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序

CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 crackme 的人可能是程序员,想测试一下自己的软件保护技术,也可能是一位 cracker,想挑战一下其它 cracker 的破解实力,也可能是一些正在学习破解的人,自己编一些小程序给自己破。

| 编号 | 作者 | 保护方式 |

| 002 | Afkayas | Name/Serial(VB5) |

| 003 | Afkayas | Nag,Name/Serial(VB5) |

工具

x32dbg

KeyMake

开始破解之旅

ON.1

使用x32dbg打开002号程序,运行

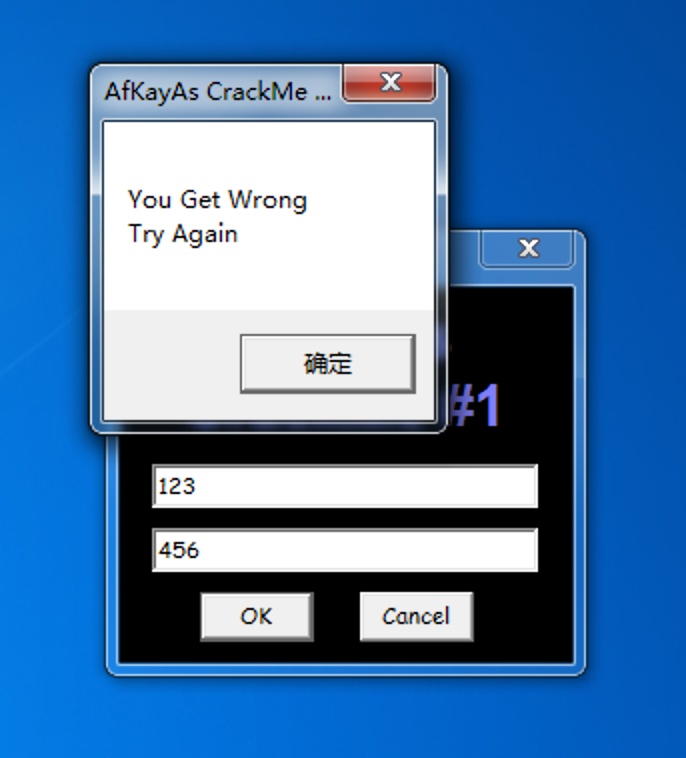

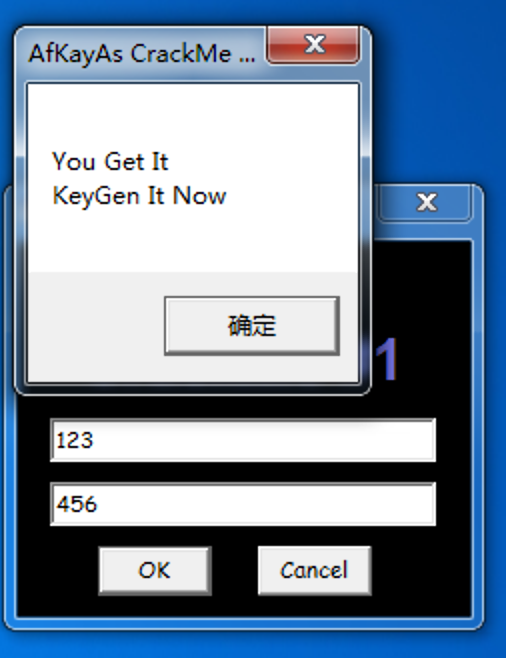

在输入框输入任意数据,点击按钮 OK ,弹出窗口

爆破方式

搜索字符串 “Try Again”点进地址向上查看,在 0040258B处下断点 ,这里是逻辑正确跳转处

0040258B | 74 58 | je afkayas.1.4025E5 |

0040258D | 68 801B4000 | push afkayas.1.401B80 | 401B80:L"You Get It"

00402592 | 68 9C1B4000 | push afkayas.1.401B9C | 401B9C:L"\r\n"

00402597 | FFD7 | call edi |

00402599 | 8BD0 | mov edx,eax |

0040259B | 8D4D E8 | lea ecx,dword ptr ss:[ebp-0x18] |

0040259E | FFD3 | call ebx |

004025A0 | 50 | push eax |

004025A1 | 68 A81B4000 | push afkayas.1.401BA8 | 401BA8:L"KeyGen It Now"

004025A6 | FFD7 | call edi |

004025A8 | 8D4D 94 | lea ecx,dword ptr ss:[ebp-0x6C] |

004025AB | 8945 CC | mov dword ptr ss:[ebp-0x34],eax |

004025AE | 8D55 A4 | lea edx,dword ptr ss:[ebp-0x5C] |

004025B1 | 51 | push ecx |

004025B2 | 8D45 B4 | lea eax,dword ptr ss:[ebp-0x4C] |

004025B5 | 52 | push edx |

004025B6 | 50 | push eax |

004025B7 | 8D4D C4 | lea ecx,dword ptr ss:[ebp-0x3C] |

004025BA | 6A 00 | push 0x0 |

004025BC | 51 | push ecx |

004025BD | C745 C4 08000000 | mov dword ptr ss:[ebp-0x3C],0x8 |

004025C4 | FF15 10414000 | call dword ptr ds:[<&rtcMsgBox>] |

004025CA | 8D4D E8 | lea ecx,dword ptr ss:[ebp-0x18] |

004025CD | FF15 80414000 | call dword ptr ds:[<&__vbaFreeStr>] |

004025D3 | 8D55 94 | lea edx,dword ptr ss:[ebp-0x6C] |

004025D6 | 8D45 A4 | lea eax,dword ptr ss:[ebp-0x5C] |

004025D9 | 52 | push edx |

004025DA | 8D4D B4 | lea ecx,dword ptr ss:[ebp-0x4C] |

004025DD | 50 | push eax |

004025DE | 8D55 C4 | lea edx,dword ptr ss:[ebp-0x3C] |

004025E1 | 51 | push ecx |

004025E2 | 52 | push edx |

004025E3 | EB 56 | jmp afkayas.1.40263B |

004025E5 | 68 C81B4000 | push afkayas.1.401BC8 | 401BC8:L"You Get Wrong"

004025EA | 68 9C1B4000 | push afkayas.1.401B9C | 401B9C:L"\r\n"

004025EF | FFD7 | call edi |

再次点击 OK 按钮,此时停在断点处,ZF 标志位为 ,双击改变标志位为,F9 运行

出现正确提示,修改 je 4025E5 为 NOP 保存,输入任意数据,点击按钮,显示正确弹窗。

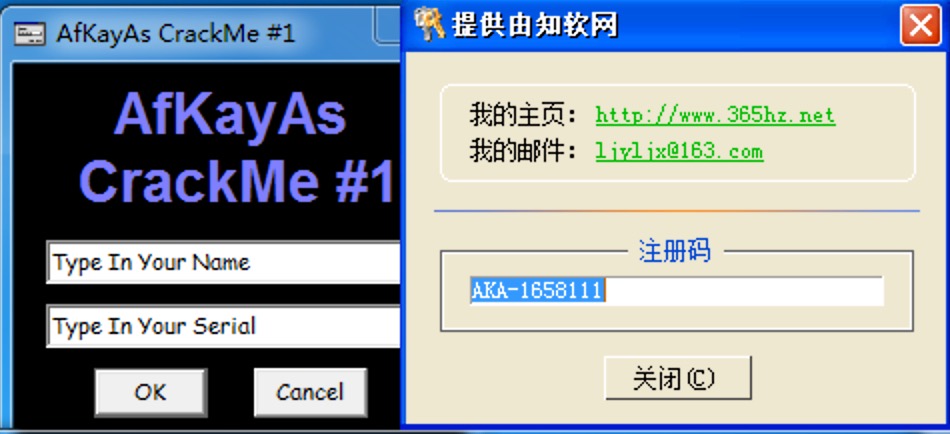

注册机方式

此处需要选择宽字符串

CrackMe —— 003

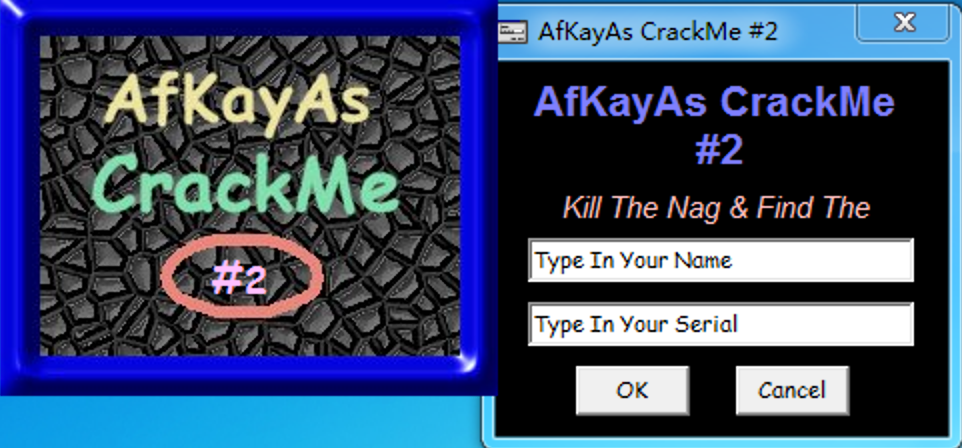

ON.1

使用x32dbg打开003号程序,运行

出现了两个窗口

左边的窗口是要Kill掉的,右边的则需要我们来爆破

ON.2

这里使用4C方法来破解NAG窗口

来到入口点

00401170 | 68 D4674000 | push afkayas.2.4067D4 |

00401175 | E8 F0FFFFFF | call <JMP.&ThunRTMain> |

0040117A | 0000 | add byte ptr ds:[eax],al |

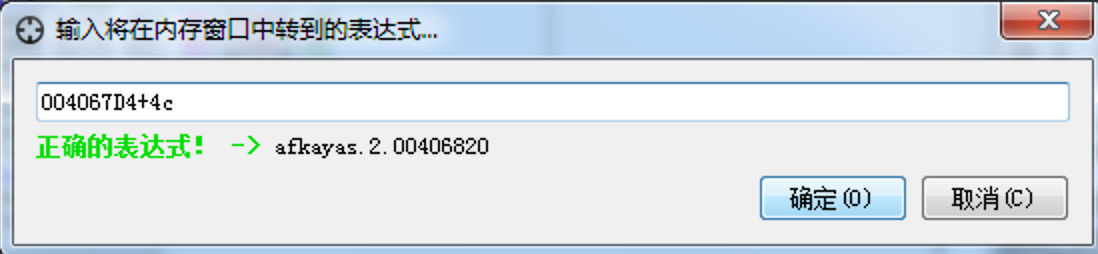

第一个push处转到内存窗口,内存窗口地址为004067D4 ,4C就是这个地址加上4C

右键转到->表达式

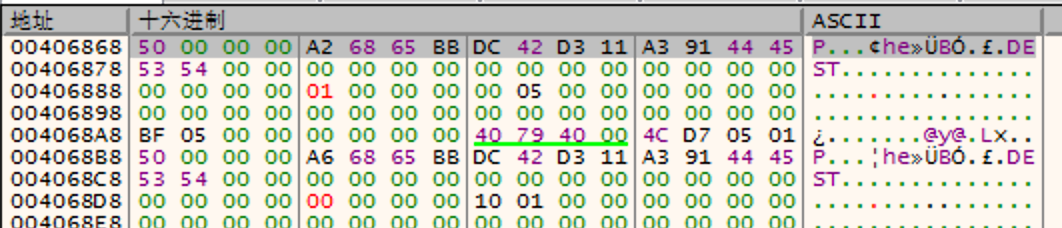

此时跳转到00406820地址处

00406820 68 68 40 00 CC 67 40 00 7C 11 40 00 68 00 00 00 hh@.Ìg@.|.@.h...

在该地址处右键“在当前内存窗口中转到指定DWORD”

此时在 和004048D8处各有两个标志位,该标志位代表了程序加载窗口的启动顺序,先加载后加载,就是我们要去除的NAG窗口,将两个标志位颠倒,便可以达到去除NAG窗口的效果。

绕过验证方法和002相同 ( ̄▽ ̄)~*

逆向破解之160个CrackMe —— 002-003的更多相关文章

- 逆向破解之160个CrackMe —— 001

CrackMe —— 001 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 004-005

CrackMe —— 004 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 013

CrackMe —— 013 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 014

CrackMe —— 014 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 016

CrackMe —— 016 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 017

CrackMe —— 017 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 018

CrackMe —— 018 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 025

CrackMe —— 025 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 026

CrackMe —— 026 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

随机推荐

- SpringBoot使用Docker快速部署项目

1.简介 建议阅读本文最好对Dokcer有一些了解 首先我们先了解一下Docker是什么 Docker 属于 Linux 容器的一种封装,提供简单易用的容器使用接口.它是目前最流行的 Linux 容器 ...

- 无法启动iis express web服务器解决

VS2013 .VS2015 .VS2017调试出现无法启动iis express web服务器 最近自己老是遇到这个问题,天天如此,烦死人,网上答案繁多,但是都解决不了,也是由于各种环境不同导致的, ...

- happy and angry day! 2019-07-05

2019-07-05 01:59:51 现在我是挺开心的哈! 直面困难!迎难而上!毫无畏惧! 现在我的结果,少不了大家给我的支持与鼓励! 鸣谢 章香涛老师---------在各个方面鼓舞了我,激发了我 ...

- 跟着大彬读源码 - Redis 3 - 服务器如何响应客户端请求?(下)

继续我们上一节的讨论.服务器启动了,客户端也发送命令了.接下来,就要到服务器"表演"的时刻了. 1 服务器处理 服务器读取到命令请求后,会进行一系列的处理. 1.1 读取命令请求 ...

- 再见Jenkins,从Gitlab代码提交到k8s服务持续交付只需七毛三(走过路过不要错过)

Gitlab runner 快速搭建CICD pipeline 背景 日常开发中,相信大家已经做了很多的自动化运维环境,用的最多的想必就是利用Jenkins实现代码提交到自动化测试再到自动化打包,部署 ...

- C语言指针专题——使用指针要注意这些

本文为原创,欢迎转发: 欢迎关注微博与微信号:C语言编程技术分享 C语言中,指针的概念有点难懂,使用起来稍微不注意,也会遇到各种问题.在本文中,我列举出了几个使用指针不当的方式,希望朋友们在编程实践中 ...

- numpy表示图片详解

我自己的一个体会,在学习机器学习和深度学习的过程里,包括阅读模型源码的过程里,一个比较大的阻碍是对numpy掌握的不熟,有的时候对矩阵的维度,矩阵中每个元素值的含义晕乎乎的. 本文就以一个2 x 2 ...

- 个人永久性免费-Excel催化剂功能第53波-无比期待的合并工作薄功能

合并工作薄.工作表功能,几乎每一款Excel插件都提供,而且系列衍生功能甚至有多达10多个.今天Excel催化剂重拾武器,在现有众多插件没提供到位的部分场景中,给予支持和补充,做到人有我优,人无我有的 ...

- Excel催化剂开源第4波-ClickOnce部署要点之导入数字证书及创建EXCEL信任文件夹

Excel催化刘插件使用Clickonce的部署方式发布插件,以满足用户使用插件过程中,需要对插件进行功能升级时,可以无痛地自动更新推送新版本.但Clickonce部署,对用户环境有较大的要求,前期首 ...

- MyBatis 中 @Param 注解的四种使用场景,最后一种经常被人忽略!

有一些小伙伴觉得 MyBatis 只有方法中存在多个参数的时候,才需要添加 @Param 注解,其实这个理解是不准确的.即使 MyBatis 方法只有一个参数,也可能会用到 @Param 注解. 但是 ...