k8s应用机密信息与配置管理(九)--技术流ken

secret

应用启动过程中可能需要一些敏感信息,比如访问数据库的用户名密码或者秘钥。将这些信息直接保存在容器镜像中显然不妥,Kubernetes 提供的解决方案是 Secret。

Secret 会以密文的方式存储数据,避免了直接在配置文件中保存敏感信息。Secret 会以 Volume 的形式被 mount 到 Pod,容器可通过文件的方式使用 Secret 中的敏感数据;此外,容器也可以环境变量的方式使用这些数据。

Secret 可通过命令行或 YAML 创建。比如希望 Secret 中包含如下信息:

用户名 admin

密码 123456

创建 Secret

有四种方法创建 Secret:

1. 通过 --from-literal:

kubectl create secret generic mysecret --from-literal=username=admin --from-literal=password=

每个 --from-literal 对应一个信息条目。

2. 通过 --from-file:

echo -n admin > ./username

echo -n > ./password

kubectl create secret generic mysecret --from-file=./username --from-file=./password

每个文件内容对应一个信息条目。

3. 通过 --from-env-file:

cat << EOF > env.txt

username=admin

password=

EOF

kubectl create secret generic mysecret --from-env-file=env.txt

文件 env.txt 中每行 Key=Value 对应一个信息条目。

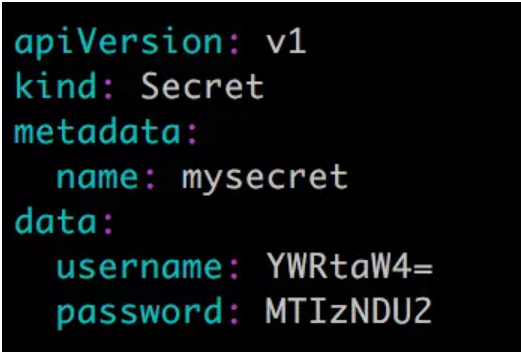

4. 通过 YAML 配置文件:

文件中的敏感数据必须是通过 base64 编码后的结果。

[root@ken ~]# echo -n admin | base64

YWRtaW4=

[root@ken ~]# echo -n | base64

MTIzNDU2

执行 kubectl apply 创建 Secret:

[root@ken ~]# kubectl apply -f mysecret.yml

secret/mysecret created

查看secret

第一步:通过kubectl get secret查看

[root@ken ~]# kubectl get secret mysecret

NAME TYPE DATA AGE

mysecret Opaque 99s

第二步:显示有两个数据条目,kubectl describe secret 查看条目的 Key:

[root@ken ~]# kubectl describe secret mysecret

Name: mysecret

Namespace: default

Labels: <none>

Annotations:

Type: Opaque Data

====

password: bytes

username: bytes

第三步:如果还想查看 Value,可以用 kubectl edit secret mysecret:

[root@ken ~]# kubectl edit secret mysecret

# Please edit the object below. Lines beginning with a '#' will be ignored,

# and an empty file will abort the edit. If an error occurs while saving this file will be

# reopened with the relevant failures.

#

apiVersion: v1

data:

password: MTIzNDU2

username: YWRtaW4=

kind: Secret

metadata:

annotations:

kubectl.kubernetes.io/last-applied-configuration: |

{"apiVersion":"v1","data":{"password":"MTIzNDU2","username":"YWRtaW4="},"kind":"Secret","metadata":{"annotations":{},"name":"mysecret","namespace":"default"}}

creationTimestamp: "2019-01-30T12:28:34Z"

name: mysecret

namespace: default

resourceVersion: ""

selfLink: /api/v1/namespaces/default/secrets/mysecret

uid: 8f86e1f4-248a-11e9--000c292d5bb8

type: Opaque

第四步:然后通过 base64 将 Value 反编码:

[root@ken ~]# echo -n MTIzNDU2 | base64 --decode [root@ken ~]# echo -n YWRtaW4= | base64 --decode

admin

volume 方式使用 Secret

Pod 可以通过 Volume 或者环境变量的方式使用 Secret

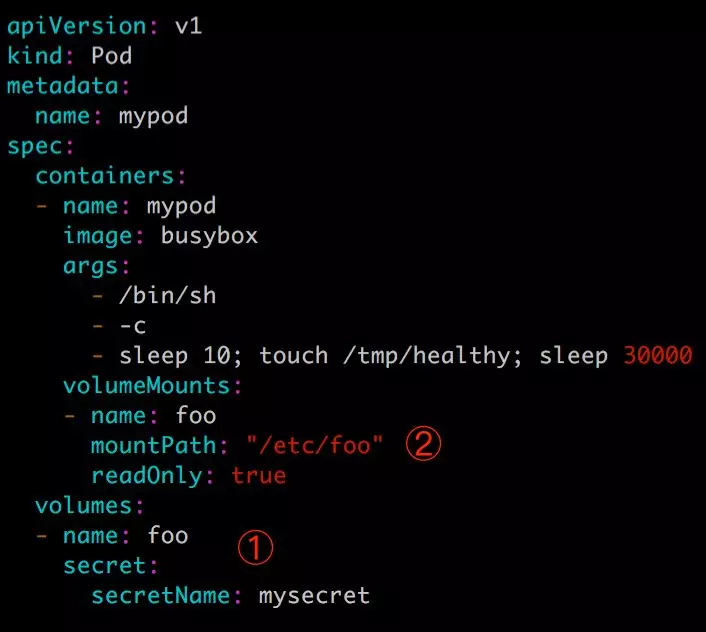

第一步:Pod 的配置文件如下所示:

① 定义 volume foo,来源为 secret mysecret。

② 将 foo mount 到容器路径 /etc/foo,可指定读写权限为 readOnly。

第二步:创建 Pod 并在容器中读取 Secret:

[root@ken ~]# kubectl apply -f mypod.yml

pod/mypod created

[root@ken ~]# kubectl exec -it mypod sh

/ # ls /etc/foo

password username

/ # cat /etc/foo/password

/ # cat /etc/foo/password

/ #

/ # cat /etc/foo/username

admin/ #

可以看到,Kubernetes 会在指定的路径 /etc/foo 下为每条敏感数据创建一个文件,文件名就是数据条目的 Key,这里是 /etc/foo/username 和 /etc/foo/password,Value 则以明文存放在文件中。

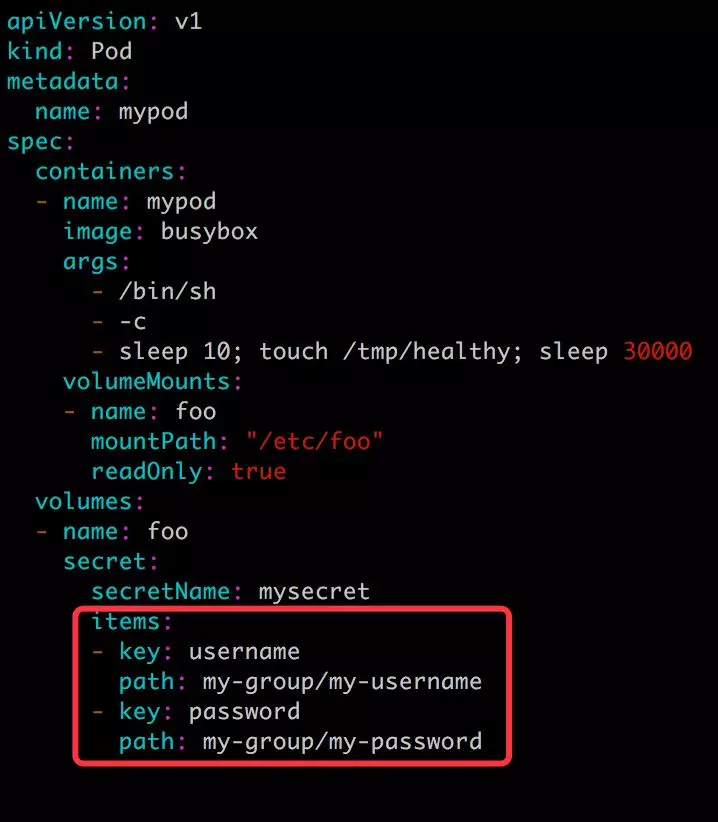

第三步:我们也可以自定义存放数据的文件名,比如将配置文件改为:

这时数据将分别存放在 /etc/foo/my-group/my-username 和 /etc/foo/my-group/my-password 中。

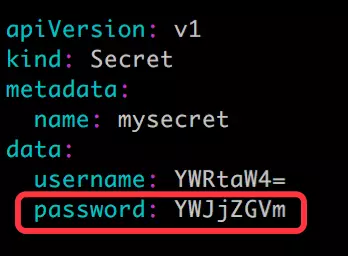

以 Volume 方式使用的 Secret 支持动态更新:Secret 更新后,容器中的数据也会更新。

第四步:将 password 更新为 abcdef,base64 编码为 YWJjZGVm

更新 Secret。

[root@ken ~]# kubectl apply -f mysecret.yml

secret/mysecret configured

第五步:几秒钟后,新的 password 会同步到容器。

[root@ken ~]# kubectl exec -it mypod sh

/ # ls /etc/foo

password username / # cat /etc/foo/password

abcdef/ #

ConfigMap 管理配置

Secret 可以为 Pod 提供密码、Token、私钥等敏感数据;对于一些非敏感数据,比如应用的配置信息,则可以用 ConfigMap。

ConfigMap 的创建和使用方式与 Secret 非常类似,主要的不同是数据以明文的形式存放。

与 Secret 一样,ConfigMap 也支持四种创建方式:

1. 通过 --from-literal:

kubectl create configmap myconfigmap --from-literal=config1=xxx --from-literal=config2=yyy

每个 --from-literal 对应一个信息条目。

2. 通过 --from-file:

echo -n xxx > ./config1

echo -n yyy > ./config2

kubectl create configmap myconfigmap --from-file=./config1 --from-file=./config2

每个文件内容对应一个信息条目。

3. 通过 --from-env-file:

cat << EOF > env.txt

config1=xxx

config2=yyy

EOF

kubectl create configmap myconfigmap --from-env-file=env.txt

文件 env.txt 中每行 Key=Value 对应一个信息条目。

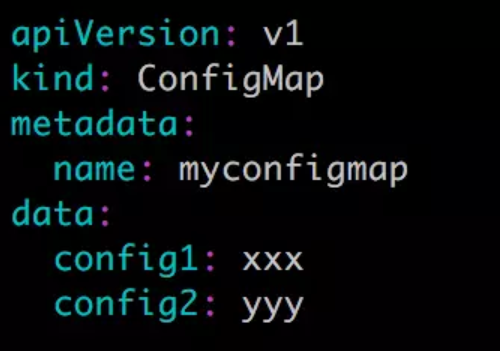

4. 通过 YAML 配置文件:

文件中的数据直接以明文输入。

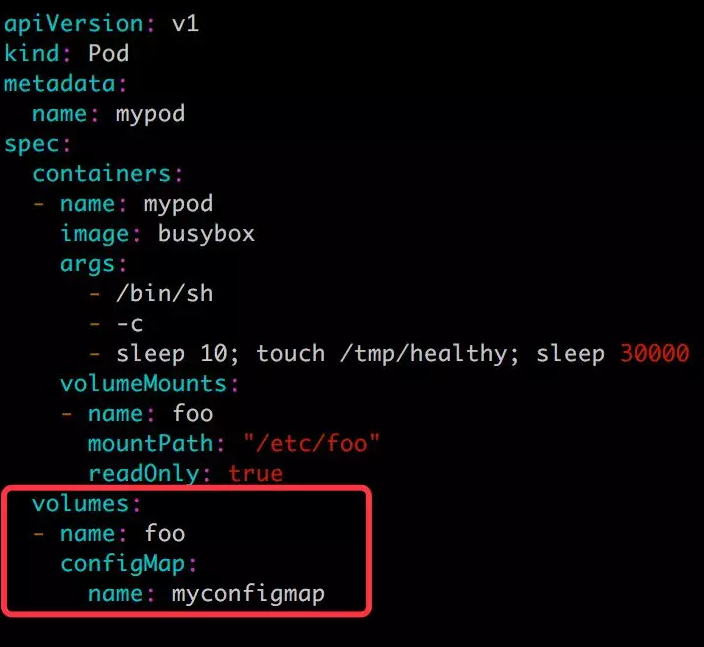

与 Secret 一样,Pod 也可以通过 Volume 或者环境变量的方式使用 Secret。

Volume 方式:

大多数情况下,配置信息都以文件形式提供,所以在创建 ConfigMap 时通常采用 --from-file 或 YAML 方式,读取 ConfigMap 时通常采用 Volume 方式。

与 Secret 一样,Volume 形式的 ConfigMap 也支持动态更新。

k8s应用机密信息与配置管理(九)--技术流ken的更多相关文章

- k8s架构分析(二)--技术流ken

master节点 k8s的集群由master和node组成,节点上运行着若干k8s服务. master节点之上运行着的后台服务有kube-apiserver .kube-scheduler.kube- ...

- k8s重要概念及部署k8s集群(一)--技术流ken

重要概念 1. cluster cluster是 计算.存储和网络资源的集合,k8s利用这些资源运行各种基于容器的应用. 2.master master是cluster的大脑,他的主要职责是调度,即决 ...

- k8s健康检查(七)--技术流ken

默认的健康检查 强大的自愈能力是 Kubernetes 这类容器编排引擎的一个重要特性.自愈的默认实现方式是自动重启发生故障的容器.除此之外,用户还可以利用 Liveness 和 Readiness ...

- k8s滚动更新(六)--技术流ken

实践 滚动更新是一次只更新一小部分副本,成功后,再更新更多的副本,最终完成所有副本的更新.滚动更新的最大的好处是零停机,整个更新过程始终有副本在运行,从而保证了业务的连续性. 下面我们部署三副本应用, ...

- k8s集群监控(十一)--技术流ken

Weave Scope 在我之前的docker监控中<Docker容器监控(十)--技术流ken>就已经提到了weave scope. Weave Scope 是 Docker 和 K ...

- Jenkins+Git+Gitlab+Ansible实现持续集成自动化部署动态网站(二)--技术流ken

项目前言 在上一篇博客<Jenkins+Git+Gitlab+Ansible实现持续化集成一键部署静态网站(一)--技术流ken>中已经详细讲解了如何使用这四个工具来持续集成自动化部署一个 ...

- Ansible常用模块介绍及使用(week5_day1_part2)--技术流ken

Ansible模块 在上一篇博客<Ansible基础认识及安装使用详解(一)--技术流ken>中以及简单的介绍了一下ansible的模块.ansible是基于模块工作的,所以我们必须掌握几 ...

- 网站集群架构(LVS负载均衡、Nginx代理缓存、Nginx动静分离、Rsync+Inotify全网备份、Zabbix自动注册全网监控)--技术流ken

前言 最近做了一个不大不小的项目,现就删繁就简单独拿出来web集群这一块写一篇博客.数据库集群请参考<MySQL集群架构篇:MHA+MySQL-PROXY+LVS实现MySQL集群架构高可用/高 ...

- MySQL/MariaDB数据库忘掉密码解决办法--技术流ken

前言 有些时候我们常常会忘掉一些服务的密码,比如系统密码,我们可以进入救援模式进行修改密码,可参考我之前的博客<Centos7破解密码的两种方法--技术流ken>.但有些时候我们也会忘掉数 ...

- 进阶!基于CentOS7系统使用cobbler实现单台服务器批量自动化安装不同版本系统(week3_day5_part2)-技术流ken

前言 在上一篇博文<cobbler批量安装系统使用详解-技术流ken>中已经详细讲解了cobbler的使用以及安装,本篇博文将会使用单台cobbler实现自动化批量安装不同版本的操作系统. ...

随机推荐

- java面试题总结

一.http://blog.csdn.net/moneyshi/article/details/50786786 二.http://blog.csdn.net/moneyshi/article/det ...

- Netty实现高性能的HTTP服务器

浅谈HTTP Method 要通过netty实现HTTP服务器(或者客户端),首先你要了解HTTP协议. HTTP在客户端 - 服务器计算模型中用作请求 - 响应协议. 例如,web浏览器可以是客户端 ...

- 国际知名CSS Reset 总结

NO.01 CSS Tools: Reset CSS 网站:https://meyerweb.com/eric/tools/css/reset/ 优点:老牌,用的人多. /* http://mey ...

- formidable处理node.js的post请求

前言 我们都知道在node.js中,我们最常用的请求方式是get和post.其中get请求和URL相关,通过解析URL我们可以直接获取到请求的参数.但是post请求不同,post请求是包含在请求体中, ...

- NIO(生活篇)

今晚是个下雨天,写完今天最后一行代码,小鲁班起身合上电脑,用滚烫的开水为自己泡制了一桶老坛酸菜牛肉面.这大概是苦逼程序猿给接下来继续奋战的自己最好的馈赠.年轻的程序猿更偏爱坐在窗前,在夜晚中静静的享受 ...

- SpringCloud分布式微服务搭建(二)

这个例子主要是将zuul和eureka结合起来使用,zuul作为反向代理,同时起到负载均衡的作用,同时网关后面的消费者也作为服务提供者,同时提供负载均衡. 一.API网关(摘自百度) API网关是一个 ...

- 从零单排学Redis【铂金二】

前言 只有光头才能变强 好的,今天我们要上[铂金二]了,如果还没有上铂金的,赶紧先去蹭蹭经验再回来(不然不带你上分了): 从零单排学Redis[青铜] 从零单排学Redis[白银] 从零单排学Redi ...

- pfSense配置基于时间的防火墙规则

基于时间的规则允许防火墙规则在指定的日期和/或时间范围内激活.基于时间的规则与任何其他规则的功能相同,只是它们在预定时间之外的规则集中实际上不存在. 基于时间的规则逻辑处理基于时间的规则时,调度计划确 ...

- Yii2设计模式——静态工厂模式

应用举例 yii\db\ActiveRecord //获取 Connection 实例 public static function getDb() { return Yii::$app->ge ...

- 同一容器中a标签比较多的情况下通过title属性值隐藏

同一容器中a标签比较多的情况下如何通过title属性值控制a标签的隐藏或显示 最近项目中遇到一个IE兼容性问题,网站需要在底部footer添加"站长统计"代码,容器中动态添加很多a ...