OpenLDAP服务器搭建

一、关闭防火墙和selinux

[root@localhost ~]# systemctl stop firewalld.service

[root@localhost ~]# systemctl disable firewalld.service

[root@localhost ~]# sed -i "s/SELINUX=disable/SELINUX=disabled/g" /etc/selinux/config

[root@localhost ~]# reboot

二、安装OpenLDAP

[root@localhost ~]# yum -y install openldap openldap-servers openldap-clients openldap-devel compat-openldap

# 复制一个默认配置到指定目录下,并授权,这一步一定要做,然后再启动服务,不然生产密码时会报错

[root@localhost ~]# cp /usr/share/openldap-servers/DB_CONFIG.example /var/lib/ldap/DB_CONFIG

# 授权给ldap用户,此用户yum安装时便会自动创建

[root@localhost ~]# chown -R ldap. /var/lib/ldap/DB_CONFIG

# 启动服务,先启动服务,配置后面再进行修改

[root@localhost ~]# systemctl start slapd

[root@localhost ~]# systemctl enable slapd

# 查看状态,正常启动则ok

[root@localhost ~]# systemctl status slapd

三、修改OpenLDAP配置

1、OpenLDAP的相关配置文件信息

安装openldap后,会有三个命令用于修改配置文件,分别为ldapadd, ldapmodify,

ldapdelete,顾名思义就是添加,修改和删除。而需要修改或增加配置时,则需要先写一个ldif后缀的配置文件,然后通过命令将写的配置更新到slapd.d目录下的配置文件中去

/etc/openldap/slapd.d/*:这下面是/etc/openldap/slapd.conf配置信息生成的文件,每修改一次配置信息,这里的东西就要重新生成

/etc/openldap/schema/*:OpenLDAP的schema存放的地方

/var/lib/ldap/*:OpenLDAP的数据文件

/usr/share/openldap-servers/DB_CONFIG.example 模板数据库配置文件

OpenLDAP监听的端口:

默认监听端口:389(明文数据传输)

加密监听端口:636(密文数据传输)

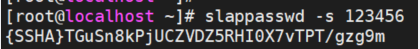

2、为OpenLDAP生成管理用户密码

[root@localhost ~]# slappasswd -s 123456

执行完该命令之后,请输入您要设定的密码。然后会生成 {SSHA}xxxxx 这样一行东西,请把它记下来。

3、新增修改密码文件

.ldif为后缀,文件名随意,不要在/etc/openldap/slapd.d/目录下创建类似文件# 生成的文件为需要通过命令去动态修改ldap现有配置,如下,我在家目录下,创建文件

[root@localhost ~]# vim changepwd.ldif

dn: olcDatabase={0}config,cn=config

changetype: modify

add: olcRootPW

olcRootPW: {SSHA}CAVAVWM+nDmdNsZt1bBQfFo8KrPL1tpN

上面内容中dn即distingush name

olc即Online Configuration,表示写入LDAP后不需要重启即可生效

changetype: modify表示修改一个entry,changetype的值可以是add,delete, modify等。

add: olcRootPW表示对这个entry新增了一个olcRootPW的属性

olcRootPW: {SSHA}lQLBaMp1TfneyzfhAytmhKeJ6gpEBTcd指定了属性值

4、使用ldapadd命令将上面的rootpwd.ldif文件写入LDAP

ldif即LDAP Data Interchange Format,是LDAP中数据交换的一种文件格式。文件内容采用的是key-value形式,注意value后面不能有空格。

其实这是在修改数据库的信息,数据库的配置在/etc/openldap/slapd.d/cn=config文件夹下。通过命令将配置在线覆盖进数据库里。

[root@localhost ~]# ldapadd -Y EXTERNAL -H ldapi:/// -f changepwd.ldif

温馨提示: 如果上面的命令出现下面报错:

[root@localhost ~]# ldapadd -Y EXTERNAL -H ldapi:/// -f chrootpw.ldif

SASL/EXTERNAL authentication started

SASL username: gidNumber=0+uidNumber=0,cn=peercred,cn=external,cn=auth

SASL SSF: 0

modifying entry "olcDatabase={0}config,cn=config"

ldap_modify: Inappropriate matching (18)

additional info: modify/add: olcRootPW: no equality matching rule

解决办法: 修改modify.ldif中对应选项的"add"为"replace"即可

[root@localhost ~]# cat chrootpw.ldif

# specify the password generated above for "olcRootPW" section

dn: olcDatabase={0}config,cn=config

changetype: modify

replace: olcRootPW

olcRootPW: {SSHA}ago8nKNyfjhYa/btKgHDIpyEPxSBZrMm

然后再次执行:

[root@localhost ~]# ldapadd -Y EXTERNAL -H ldapi:/// -f chrootpw.ldif

SASL/EXTERNAL authentication started

SASL username: gidNumber=0+uidNumber=0,cn=peercred,cn=external,cn=auth

SASL SSF: 0

modifying entry "olcDatabase={0}config,cn=config"

5、导入schema

向 LDAP 中导入一些基本的 Schema预设模式。这些 Schema 文件位于 /etc/openldap/schema/ 目录中,定义了我们以后创建的条目可以使用哪些属性,这里先全部导入。

[root@localhost ~]# ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/cosine.ldif

[root@localhost ~]# ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/nis.ldif

[root@localhost ~]# ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/inetorgperson.ldif

温馨提示: 如果上面的命令出现下面报错:

......

ldap_add: Other (e.g., implementation specific) error (80)

additional info: olcAttributeTypes: Duplicate attributeType: "2.16.840.1.113730.3.1.1"

原因是: LDIF已经加载,所以尝试再次加载它们就报错这些信息,忽略这个步骤即可。

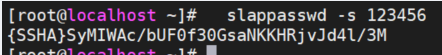

6、设定默认域,新建一个根节点

我们需要配置 LDAP 的顶级域及其管理域

(1)、先使用slappasswd生成一个密码

根节点管理员密码与 OpenLDAP 管理员密码不是同一回事!一个 LDAP 数据库可以包含多个目录树。

[root@localhost ~]# slappasswd -s 123456

(2)、新建一个domain.ldif的文件

[root@localhost ~]# vim domain.ldif

#首先请想好一个域名。比如我使用的是aaa.com

dn: olcDatabase={1}monitor,cn=config

changetype: modify

replace: olcAccess

olcAccess: {0}to * by dn.base="gidNumber=0+uidNumber=0,cn=peercred,cn=external,cn=auth" read by dn.base="cn=admin,dc=aaa,dc=com" read by * none

dn: olcDatabase={2}hdb,cn=config

changetype: modify

replace: olcSuffix

olcSuffix: dc=aaa,dc=com

dn: olcDatabase={2}hdb,cn=config

changetype: modify

replace: olcRootDN

olcRootDN: cn=admin,dc=aaa,dc=com

dn: olcDatabase={2}hdb,cn=config

changetype: modify

replace: olcRootPW

olcRootPW: {SSHA}CAVAVWM+nDmdNsZt1bBQfFo8KrPL1tpN

dn: olcDatabase={2}hdb,cn=config

changetype: modify

replace: olcAccess

olcAccess: {0}to attrs=userPassword,shadowLastChange by

dn="cn=admin,dc=aaa,dc=com" write by anonymous auth by self write by * none

olcAccess: {1}to dn.base="" by * read

olcAccess: {2}to * by dn="cn=admin,dc=aaa,dc=com" write by * read

- olcAccess即access,该key用于指定目录的ACL即谁有什么权限可以存取什么

- olcRootDN设定管理员root用户的distingush name

- 注意替换上面文件内容中cn为具体的域信息

- olcRootPW用上面新生成的密码替换

(3)、执行LDIF文件,写入LDAP

[root@localhost ~]# ldapmodify -Y EXTERNAL -H ldapi:/// -f domain.ldif

温馨提示: 如果上面的命令出现下面报错:

.......

ldap_modify: Inappropriate matching (18)

additional info: modify/add: olcRootPW: no equality matching rule

解决办法:将chdomain.ldif文件中的"add"全部替换成"replace",然后重新执行上面命令即可!

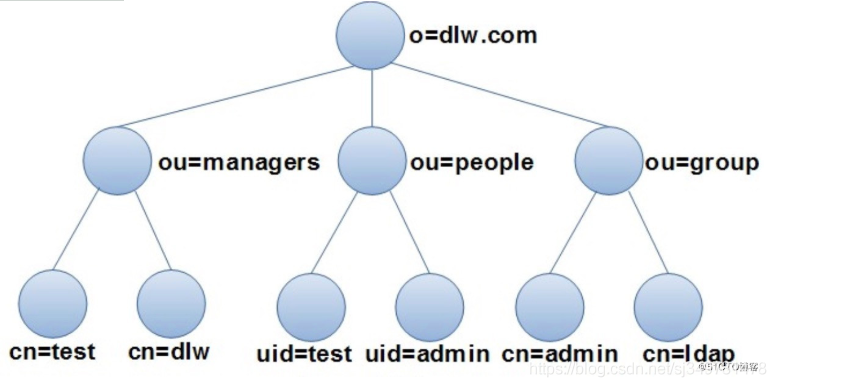

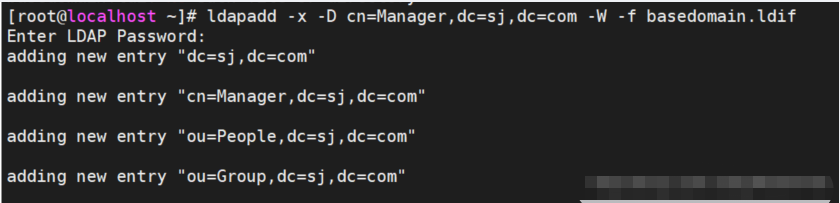

7、添加基本目录

参看上图。我们在上述基础上,我们来创建一个叫做aaa.com 的组织,也就是创建是上图的第一层。接下来需要创建第二层,一个 admin 的组织角色(该角色内的用户具有管理整个 LDAP 的权限)和 People 和 Group 两个组织单元:

[root@localhost ~]# vim base.ldif

dn: dc=aaa,dc=com

objectClass: top

objectClass: dcObject

objectClass: organization

o: aaa Company

dc: aaa

dn: cn=admin,dc=aaa,dc=com

objectClass: organizationalRole

cn: admin

dn: ou=People,dc=aaa,dc=com

objectClass: organizationalUnit

ou: People

dn: ou=Group,dc=aaa,dc=com

objectClass: organizationalRole

cn: Group

注意替换上面文件内容中dn为具体的域信息理解dn,cn,dc

DC即Domain Component,LDAP目录类似文件系统目录dc=aaa,dc=com相当于/com/aaa

CN即Common Name,CN有可能代表一个用户名,例如cn=admin,dc=aaa,dc=com表示在/com/aaa域下的管理员用户admin

OU即Organizational Unit,例如ou=People,dc=aaa,dc=com表示在/com/aaa域下的一个组织单元People

执行LDIF文件,写入LDAP

[root@localhost ~]# ldapadd -x -D cn=admin,dc=aaa,dc=com -W -f base.ldif

然后需要输入步骤10 设定的根节点管理员密码123456

通过以上的所有步骤,我们就设置好了一个 LDAP 目录树:其中基准 dn dc=aaa,dc=com 是该树的根节点,其下有一个管理域 cn=admin,dc=aaa,dc=com和两个组织单元 ou=People,dc=aaa,dc=org 及 ou=Group,dc=aaa,dc=org。

四、安装phpldapadmin

1、更改yum源

[root@localhost ~]# wget -O /etc/yum.repos.d/CentOS-Base.repo http://mirrors.aliyun.com/repo/Centos-7.repo

[root@localhost ~]# yum clean all && yum makecache

[root@localhost ~]# yum -y install epel-release

[root@localhost ~]# yum -y install httpd php php-ldap php-gd php-mbstring php-pear php-bcmath php-xml

[root@localhost ~]# yum install -y phpldapadmin

2、修改apache的phpldapadmin配置文件

[root@localhost ~]# vim /etc/httpd/conf.d/phpldapadmin.conf

Alias /phpldapadmin /usr/share/phpldapadmin/htdocs

Alias /ldapadmin /usr/share/phpldapadmin/htdocs

<Directory /usr/share/phpldapadmin/htdocs>

<IfModule mod_authz_core.c>

# Apache 2.4

Require all granted

</IfModule>

<IfModule !mod_authz_core.c>

# Apache 2.2

Order Deny,Allow

Deny from all

Allow from all

</IfModule>

</Directory>

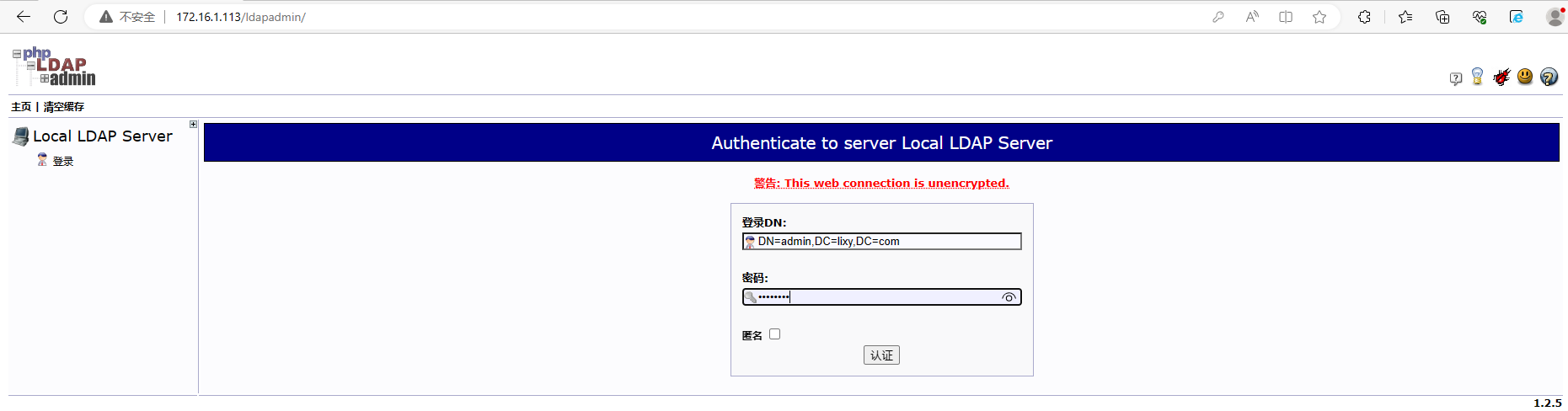

3、修改配置用DN登录ldap

[root@localhost ~]# vim /etc/phpldapadmin/config.php

-----------------------------------------------------------------

# 398行,默认是使用uid进行登录,我这里改为cn,也就是用户名

$servers->setValue('login','attr','cn');

# 460行,关闭匿名登录,否则任何人都可以直接匿名登录查看所有人的信息

$servers->setValue('login','anon_bind',false);

# 519行,设置用户属性的唯一性,这里我将cn,sn加上了,以确保用户名的唯一性

$servers->setValue('unique','attrs',array('mail','uid','uidNumber','cn','sn'));

-----------------------------------------------------------------

4、启动apache

[root@localhost ~]# systemctl start httpd && systemctl enable httpd

5、登录phpldapadmin界面

OpenLDAP服务器搭建的更多相关文章

- 基于 CentOS 8 搭建 openLDAP 服务器

转载请注明原文地址:基于 CentOS 8 搭建 openLDAP 服务器 环境 OS: CentOS 8.4.2105 PHP: 7.4.21 注意 CentOS 7 中可能默认提供了 openLD ...

- Jira配置openLdap服务器进行用户认证

测试环境 注:进过测试,Jira6.3.6和Jira7.3.8界面和配置方法相同,不过7.3.x版本默认的用户组只有jira-software-users和jira-administrators,好在 ...

- AD 域服务简介(一)- 基于 LDAP 的 AD 域服务器搭建及其使用(转)

一.前言 1.1 AD 域服务 什么是目录(directory)呢? 日常生活中使用的电话薄内记录着亲朋好友的姓名.电话与地址等数据,它就是 telephone directory(电话目录):计算机 ...

- Git本地服务器搭建及使用详解

Git本地服务器搭建及使用 Git是一款免费.开源的分布式版本控制系统.众所周知的Github便是基于Git的开源代码库以及版本控制系统,由于其远程托管服务仅对开源免费,所以搭建本地Git服务器也是个 ...

- Linux下的SVN服务器搭建

Linux下的SVN服务器搭建 鉴于在搭建时,参考网上很多资料,网上资料在有用的同时,也坑了很多人 本文的目的,也就是想让后继之人在搭建svn服务器时不再犯错,不再被网上漫天的坑爹作品所坑害,故此总 ...

- 版本控制-svn服务器搭建和常用命令(centos 6.3)

Svn是比较优秀的版本控制工具,虽然功能和性能上无法和Git媲美,但由于其容易搭建和使用的特性,所以在各个小公司还是很受欢迎的.使用Git可参考<版本控制-Git服务器搭建和常用命令使用> ...

- 版本控制-Git服务器搭建和常用命令使用

Git是目前世界上最先进的分布式版本控制系统(没有之一).使用Svn的请参考<版本控制-svn服务器搭建和常用命令(centos 6.3)>,下面介绍Git的常用命令 常用命令 简单版 升 ...

- JAVA服务器搭建之问题总结

负责维护公司产品的web服务器搭建与维护,最近遇到一下状况,今天在这里简单总结一下,希望对于刚刚一些刚入行的小伙伴有所帮助,避免再走弯路. 第一点:Tomcat内存设置: 一.常见的Java内存溢出有 ...

- 烂泥:Postfix邮件服务器搭建之虚拟用户配置

virtual_gid_maps = static: virtual_transport = dovecot dovecot_destination_recipient_limit = 1 注意:po ...

- Centos vsftpd服务器搭建

Centos vsftpd服务器搭建 时间:2016-07-18 1.最为简单的vsftpd服务器搭建 1.安装vsftpd 1.yum 安装 yum install vsftpd 2.rpm文件安装 ...

随机推荐

- 记一次 Visual Studio 2022 卡死分析

一:背景 1. 讲故事 最近不知道咋了,各种程序有问题都寻上我了,你说 .NET 程序有问题找我能理解,Windows 崩溃找我,我也可以试试看,毕竟对 Windows 内核也知道一丢丢,那 Visu ...

- 创建nodejs项目并接入mysql,完成用户相关的增删改查的详细操作

本文为博主原创,转载请注明出处: 1.使用npm进行初始化 在本地创建项目的文件夹名称,如 node_test,并在该文件夹下进行黑窗口执行初始化命令 2. 安装 expres包和myslq依赖包 n ...

- ODOO13之六:Odoo 13开发之模型 – 结构化应用数据

在本系列文章第三篇Odoo 13 开发之创建第一个 Odoo 应用中,我们概览了创建 Odoo 应用所需的所有组件.本文及接下来的一篇我们将深入到组成应用的每一层:模型层.视图层和业务逻辑层. 本文中 ...

- Java动态数组及数组排序的三种常用方法

一.动态数组 1.数组的定义: 用于存储相同数据类型的一组连续的存储空间 2.数组的特点: 数组的长度一旦定义,则不可改变 访问数组的元素需要通过下标(索引)访问,下标从0开始 数组是 ...

- 如何制作 Storybook Day 网页上的 3D 效果?

Storybook 刚刚达到了一个重要的里程牌:7.0 版本!为了庆祝,该团队举办了他们的第一次用户大会 - Storybook Day.为了更特别,在活动页面中添加了一个视觉上令人惊叹的 3D 插图 ...

- web_枚举

网页枚举 使用工具 gobuster,Nikto,WPScan Gobuster 安装:sudo apt install gobuster 有用的全局标志 -t 线程 并发线程数(默认10) -v 冗 ...

- selenium4-获取页面元素相关信息

本小节我们简单说下如何使用selenium4-获取页面元素相关信息,以及获取页面元素的相关信息后可以做什么. 获取页面元素的主要目的:(1)执行完步骤后进行断言:(2)获取前一步骤的响应结果作为后续步 ...

- App性能测试之SoloPi

SoloPi简介 SoloPi是蚂蚁金服开发的一款无线化.非侵入.免Root的Android专项测试工具.直接操控安卓系统的手机或智能设备,即可完成自动化的功能.性能.兼容性.以及稳定性测试等工作,降 ...

- 深入探究for...range语句

1. 引言 在Go语言中,我们经常需要对数据集合进行遍历操作.对于数组来说,使用for语句可以很方便地完成遍历.然而,当我们面对其他数据类型,如map.string 和 channel 时,使用普通的 ...

- 一张图快速了解 Istio 的 EnvoyFilter

EnvoyFilter简介 EnvoyFilter 提供了一种机制来定制 Istio Pilot 生成的 Envoy 配置.使用 EnvoyFilter 修改某些字段的值,添加特定的过滤器,甚至添加全 ...