基于RYU的拓扑发现

基于RYU的拓扑发现

前言

本次实验是一个基于RYU的拓扑发现功能。参考了呈神的实现方式,并加了一些自己实现方式,做了一些数据结构的改动。

数据结构

link_to_port 字典

有两种关系:

一是记录交换机与交换机之间的链接 (src_dpid, src_port_no) => (dst_dpid, dst_port_no)

一是记录交换机与控制器之间的链接 (dpid, port_no) =>(mac, ip)

host_or_switch 字典

用来记录交换机连的端口连接的为何种类型的设备 (dpid, port_no) =>

1:交换机

2:主机

其他:没有连接

switch_port_table 字段

用来记录交换机的端口 , (dpid) => [1,2,....]

相关API的使用

API是基于ryu源代码topology/switches下的使用,并使用了三个api

- get_switch 获取交换机列表

- get_link 获取链路信息

- get_host 获取主机信息

实验代码

#-*- coding: UTF-8 -*-

import logging

from ryu.base import app_manager

from ryu.controller import ofp_event

from ryu.controller.handler import MAIN_DISPATCHER, DEAD_DISPATCHER

from ryu.controller.handler import CONFIG_DISPATCHER

from ryu.controller.handler import set_ev_cls

from ryu.ofproto import ofproto_v1_0

from ryu.ofproto import ofproto_v1_2

from ryu.ofproto import ofproto_v1_3

from ryu.lib.packet import packet

from ryu.lib import hub

from ryu.topology import event, switches

from ryu.topology.api import get_switch, get_link, get_host

from ryu import cfg

CONF = cfg.CONF

class test_wpq(app_manager.RyuApp):

OFP_VERSIONS = [ofproto_v1_0.OFP_VERSION,

ofproto_v1_3.OFP_VERSION]

def __init__(self, *args, **kwargs):

super(test_wpq, self).__init__(*args, **kwargs)

self.topology_api_app = self

self.link_to_port = {}

self.host_or_switch = {}

self.switch_port_table = {}

self.name = "wpq"

self.discover_thread = hub.spawn(self._discover_links)

#A thread to output the information of topology

def _discover_links(self):

while True:

self.get_topology(None)

try:

self.show_topology()

except Exception as err:

print "please input pingall in mininet and wait a memment"

hub.sleep(5)

#add entry of table-miss

@set_ev_cls(ofp_event.EventOFPSwitchFeatures, CONFIG_DISPATCHER)

def switch_feature_handle(self, ev):

msg = ev.msg

print msg

datapath = msg.datapath

ofproto = datapath.ofproto

parser = datapath.ofproto_parser

self.logger.info("switch %s is connected", datapath.id)

match = parser.OFPMatch()

actions = [parser.OFPActionOutput(ofproto.OFPP_CONTROLLER)]

self.add_flow(datapath=datapath, priority=0, actions=actions, match=match)

def add_flow(self, datapath, priority, actions, match, idle_timeout=0, hard_timeout=0):

ofp = datapath.ofproto

parser = datapath.ofproto_parser

inst = [parser.OFPInstructionActions(ofp.OFPIT_APPLY_ACTIONS,

actions)]

mod = parser.OFPFlowMod(datapath=datapath, priority=priority,

idle_timeout=idle_timeout,

hard_timeout=hard_timeout,

match=match, instructions=inst)

datapath.send_msg(mod)

#fill the port of switch imformation

def create_map(self, switch_list):

for sw in switch_list:

dpid = sw.dp.id

self.switch_port_table.setdefault(dpid, set())

for p in sw.ports:

self.switch_port_table[dpid].add(p.port_no)

# print "--------------交换机端口情况---------------"

# print self.switch_port_table

#fill the link information

def create_link_port(self, link_list, host_list):

for link in link_list:

src = link.src

dst = link.dst

self.link_to_port[(src.dpid, src.port_no)] = (dst.dpid, dst.port_no)

self.link_to_port[(dst.dpid, dst.port_no)] = (src.dpid, src.port_no)

self.host_or_switch[(src.dpid, src.port_no)] = 1

self.host_or_switch[(dst.dpid, dst.port_no)] = 1

for host in host_list:

port = host.port

self.link_to_port[(port.dpid, port.port_no)] = (host.mac, host.ipv4)

self.host_or_switch[(port.dpid, port.port_no)] = 2

#packein message handler (it is useless in this function)

@set_ev_cls(ofp_event.EventOFPPacketIn, MAIN_DISPATCHER)

def packetin_handler(self, ev):

# print ev.msg

msg = ev.msg

pkt = packet.Packet(msg.data)

# print pkt.get_protocols

dpid = msg.datapath.id

port = msg.match['in_port']

self.get_topology(None)

events = [event.EventSwitchEnter,

event.EventSwitchLeave, event.EventPortAdd,

event.EventPortDelete, event.EventPortModify,

event.EventLinkAdd, event.EventLinkDelete]

#monitor the change in link information

@set_ev_cls(events)

def get_topology(self, ev):

self.create_map(get_switch(self.topology_api_app))

# print get_host(self.topology_api_app)

# print type(get_host(self.topology_api_app))

self.create_link_port(get_link(self.topology_api_app), get_host(self.topology_api_app))

# self.show_topology()

#some command line output typesetting

def show_topology(self):

i = 1

print ""

print ""

print ""

print "----------------" * 2, "physical topology", "----------------" * 6

for dpid in self.switch_port_table.keys():

print "switch%d ----------dpid---------- " % i,

for port_no in self.switch_port_table[dpid]:

print "-----------port %s-----------" % port_no,

print ""

print " ", "%11d" % dpid ,"%12s" % " ",

# # print self.switch_port_table[dpid]

try:

for port_no in self.switch_port_table[dpid]:

if self.host_or_switch[(dpid, port_no)] == 1:

print "%10s" % "switch", "%d" % self.link_to_port[(dpid, port_no)][0], " port %d" % self.link_to_port[(dpid, port_no)][1], " ",

elif self.host_or_switch[(dpid, port_no)] == 2:

print "%s" % "host", "mac: %s" % self.link_to_port[(dpid, port_no)][0],

else:

print "%28s" % "None"

print ""

print " ", "%23s" % " ",

for port_no in self.switch_port_table[dpid]:

if self.host_or_switch[(dpid, port_no)] == 2:

print " ipv4 :", self.link_to_port[(dpid, port_no)][1],

else:

print "%28s" % " ",

print

except Exception as error:

print "please input pingall in mininet and wait a momment until it's finished"

i = i + 1

print "------------------" * 8

print ""

print ""

print ""

细节点

这也是我调了半天的一个bug,使用hub.spawn与hub.sleep配合的函数,应该可以达到停几秒休息一次的作用,尝试很多无果,后来自己随便建了一个没有消息处理机制的函数进行测试,发现其却能正常运行。究其原因,后面原来是自己没有异常处理。异常处理很重要!!!

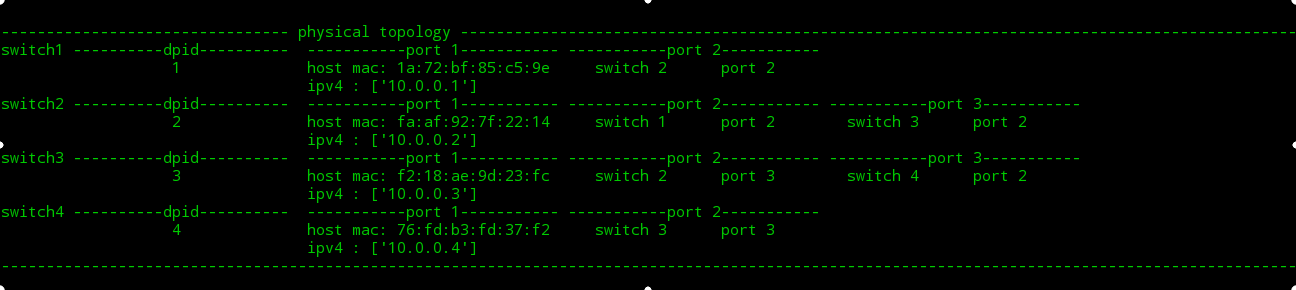

实验效果图

实验缺陷

对于不同的终端可能适配不一样,尽量放大到全屏看的比较直观,如果设备多了,这个显示依然是一片模糊,后期将加入一个做成json,做成web可视化

实验总结

这个程序有一大部分得感谢呈神的参考,还有其他部分也是自己对python的一些类似循环,字典的一些应用,懂得去debug,对python不会那么陌生。

基于RYU的拓扑发现的更多相关文章

- 基于SNMP的路由拓扑发现算法收集

一.三层(网络层)发现 算法来源:王娟娟.基于SNMP的网络拓扑发现算法研究.武汉科技大学硕士学位论文,2008 数据结构: 待检路由设备网关链表:存放指定深度内待检路由设备的网关信息,处理后删除. ...

- OpenFlow 1.3 控制器与交换机的交互,以及拓扑发现

前言 最近纠结于控制器如何发现拓扑,于是就翻起了OpenFlow 1.3进行查看,以及一些相关协议 OF 1.3 安全通道,即交互消息 OpenFlow Switch Specification 1. ...

- 提高SDN控制器拓扑发现性能

原文由我发表在sdnlab.com.原文链接:http://www.sdnlab.com/15425.html SDN网络的一大特点就是资源由控制器集中管理,控制器管理网络,最基本的当然需要知道网络的 ...

- 基于Ryu REST API的VLAN实现

目录 0.预备知识 1.实验内容 2.编写脚本addflow.sh一步实现流表下发 3.使用api查看流表 4.实验结果 0.预备知识 ryu控制器的API文档:ryu.app.ofctl_rest ...

- 两款商业拓扑发现软件siteview和ElementSentry的比较

今天在公司试用了一下两款商业拓扑发现软件游龙科技的siteview和速方软件ElementSentry. 条目/产品 速方软件ElementSentryv5.0 游龙科技Siteview NNM v3 ...

- prometheus 基于DNS的目标发现

prometheus 基于DNS的目标发现 DNS服务发现依赖于查询A.AAAA或SRV DNS记录. 1.基于 SRV 记录发现 scrape_configs: - job_name: 'webap ...

- prometheus — 基于文件的服务发现

基于文件的服务发现方式不需要依赖其他平台与第三方服务,用户只需将要新的target信息以yaml或json文件格式添加到target文件中 ,prometheus会定期从指定文件中读取target信息 ...

- prometheus 基于文件的目标发现

prometheus 基于文件的目标发现 1.创建目录 cd /usr/local/prometheus/conf mkdir -pv targets/{nodes,docker} 2.修改prome ...

- 基于Ryu的服务器实现及相关请求访问处理

基于Ryu的服务器实现及相关请求访问处理 前言及问题描述 近期又遇到了一个非常棘手的问题,由于Ryu是通过Python语言开发的,通过Ryu的wsgi的方式建立服务器,无法解析PHP,通过多次方法解决 ...

随机推荐

- AnyHashable类型擦除的原因:set和dictory需要指定一个确定的类型

AnyHashable 属于无关联类型的擦除. 将具体类型的类型信息擦除掉了,只剩下协议类型的信息暴露出来. 类型擦除实践:将相同协议的不同实现屏蔽起来,暴露出类型的共同特征(协议接口). A typ ...

- 小米3系统计算器自己定义开关控件-MySwitchView

1.前言 在android4.0以后,有switch控件.相似于iPhone上面滑块的效果.可是仅仅能用在4.0以后的系统中.之前的平台.就无法使用这种控件. 近段时间.看到了 ...

- Spring之 Aspect Oriented Programming with Spring

1. Concepts Aspect-Oriented Programming (AOP) complements OOP by providing another way of thinking a ...

- php header函数导出excel表格

推荐一个除了用PHPExcel导出表格之外的另外一种比较简单不需要引入类文件的表格导入方法——header()导出excel表格. 导出表格的步骤封装成了方法,以便于重复使用,代码如下: /** * ...

- Jemeter编写脚本(五类常见请求)

http://blog.csdn.net/musen518/article/details/50601364 (原文地址) (Windows系统 点击 F12 调出开发者工具,选择Network, ...

- 2018-2019-2 20165302 Exp5 MSF基础应用

1.实验目的 掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路 2.实验内容 一个主动攻击实践; (1分) MS17-010 一个针对浏览器的攻击:(1分) ms14_064 一个 ...

- find和find_if

find函数 是在一个迭代器范围内查找特定元素得函数,可将将他用于任意容器类型得元素.这个函数返回的是所找元素得引用,如果没有找到元素就会返回这个容器得尾迭代器. #include <iostr ...

- VC++编译错误error C2065: “HANDLE”: 未声明的标识符及添加winbase.h后提示winbase.h(243): error C2146: 语法错误: 缺少“;”(在标识符“Internal”的前面)的解决办法

问题描述: VC++程序编译时提示错误:error C2065: “HANDLE”: 未声明的标识符等众多错误提示,如下所示: error C2065: “HANDLE”: 未声明的标识符 error ...

- LED驱动电源

LED驱动电源 LED驱动电源,你了解多少? LED驱动电源是把电源供应转换为特定的电压电流以驱动LED发光的电压转换器,通常情况下:LED驱动电源的输入包括高压工频交流(即市电).低压直 ...

- Bat 参数去引号(各种去引号的奇葩方式,三种变量互转),普通变量不能直接去掉外层引号

很多情况下,我们需要脱除一个字符串中可能会存在的引号,然后在加上自己的引 号使其中的特殊字符(命令连接符& .| .&&.||,命令行参数界定符Space .tab . ; . ...