java模拟一次简单的sql注入

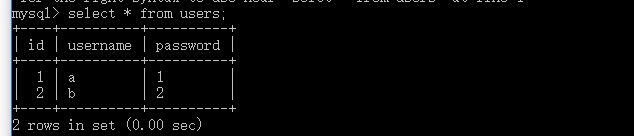

在数据库中生成 一个用户表 有用户名 username 和密码password 字段 并插入两组数据

正常的sql查询结果

非正常查询途径返回的结果

下面用一段java代码 演示一下用户登录时的sql注入问题

package demo; import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.ResultSet;

import java.sql.SQLException;

import java.sql.Statement;

import java.util.Scanner; import com.mysql.jdbc.Driver; /*

* Java程序实现用户登录,用户名和密码,数据库检查

* 演示被别人攻击

*/

public class JDBCDemo2 {

public static void main(String[] args) throws ClassNotFoundException, SQLException {

//1.注册驱动

Class.forName("com.mysql.jdbc.Driver");

//2.获取连接

String url="jdbc:mysql://localhost:3306/mybase";

String username="root";

String password="123456";

Connection conn=DriverManager.getConnection(url,username,password);

//3.创建方法执行对象

Statement stat=conn.createStatement(); Scanner sc=new Scanner(System.in);

System.out.print("请输入用户名:");

String user=sc.nextLine();

System.out.print("请输入密码:");

String pwd=sc.nextLine(); //执行SQL语句,数据表,查询用户名和密码,如果存在,登陆成功,不存在登陆失败

String sql="select * from users where username='"+user+"' and password='"+pwd+"'";

System.out.println(sql);

ResultSet rs=stat.executeQuery(sql);

while(rs.next()){

System.out.println(rs.getString("username")+" "+rs.getString("password"));

} rs.close();

stat.close();

conn.close();

}

}

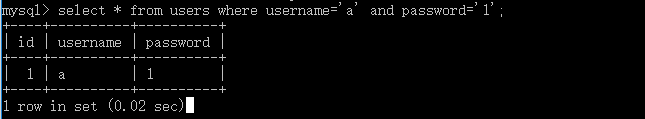

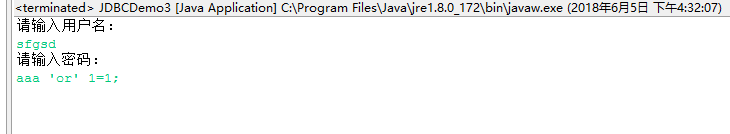

控制台输入 输出

刚刚控制台输入的用户名是存在的

下面输入瞎写的用户名和密码同样可以得到所有用户名和对应的密码,此谓sql的注入攻击

解决方式,使用Statement的子类接口 PrepareStatement

该接口是由数据库厂商提供实现类方法,我们直接调用即可,使用这个子类接口,完美解决了上述问题,所以成为java 连接数据库执行的一个标准步骤

package demo; import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

import java.sql.SQLException;

import java.util.Scanner; /*

* Java程序实现用户登录,用户名和密码,数据库检查

* 防止注入攻击

* Statement 接口实现类,作用执行SQL语句,返回结果集

* 有一个子接口PreparedStatement (SQL预编译存储,多次高效的执行SQL)

* PreparedStatement prepareStatement(String sql)

*

*/

public class JDBCDemo3 {

public static void main(String[] args) throws ClassNotFoundException, SQLException {

Class.forName("com.mysql.jdbc.Driver");

String url="jdbc:mysql://localhost:3306/mybase";

String username="root";

String password="123456";

Connection con=DriverManager.getConnection(url,username,password);

Scanner sc=new Scanner(System.in);

System.out.println("请输入用户名:");

String user=sc.nextLine();

System.out.println("请输入密码:");

String pwd=sc.nextLine();

String sql="select * from users where username=? and password=?";

PreparedStatement ps=con.prepareStatement(sql);

ps.setObject(1, user);

ps.setObject(2, pwd); ResultSet rs=ps.executeQuery();

while(rs.next()){

System.out.println(rs.getString("username")+" "+rs.getShort("password"));

}

rs.close();

ps.close();

con.close(); }

}

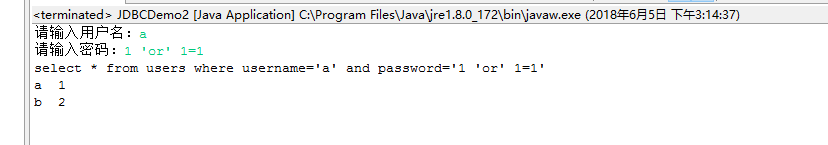

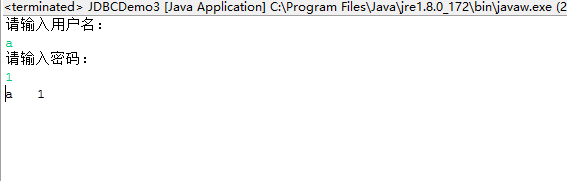

正确输入后的输出

故技重施:来一次sql注入

发觉根本不行!

java模拟一次简单的sql注入的更多相关文章

- 简单的SQL注入学习

引贴: http://blog.163.com/lucia_gagaga/blog/static/26476801920168184648754/ 首先需要编写一个php页面,讲php页面放入/opt ...

- 实验吧_简单的sql注入_1、2、3

简单的sql注入1 看着这个简单的界面,一时间没有特别好的思路,先输入一个1',发生了报错 初步猜测这是一个字符型的注入,他将我们输入的语句直接当成sql语句执行了,按题目的意思后面肯定过滤了很多注入 ...

- 【实验吧】CTF_Web_简单的SQL注入之3

实验吧第二题 who are you? 很有意思,过两天好好分析写一下.简单的SQL注入之3也很有意思,适合做手工练习,详细分析见下. http://ctf5.shiyanbar.com/web/in ...

- 【实验吧】CTF_Web_简单的SQL注入之1

题目链接:http://ctf5.shiyanbar.com/423/web/ 简单的SQL注入之1,比2,3都简单一些.利用2 的查询语句也可以实现:1'/**/union/**/select/** ...

- 实验吧之【简单的sql注入 1、2、3】

实验吧的三道sql注入(感觉实验吧大部分web都是注入) 简单的SQL注入 地址:http://ctf5.shiyanbar.com/423/web/ 这道题也是sql注入,输入1,页面显示正常,输出 ...

- 实验吧简单的SQL注入1,简单的SQL注入

接上面一篇博客. 实验吧简单的sql注入1 题目连接 http://ctf5.shiyanbar.com/423/web/ 同样,直接输入 1加个但引号,结果下面有返回错误, ...

- 实验吧简单的sql注入3

今天早上起来发现有人评论说我没更新实验吧sql注入3,主要是因为前段时间都去做bugku去了 但是重做这道题发现以前的姿势不行了,exp()报错不再溢出,现在不能用这个姿势,所以这里重新整理了一遍思路 ...

- 一道简单的SQL注入题

这是我真正意义上来说做的第一道SQL题目,感觉从这个题目里还是能学到好多东西的,这里记录一下这个题目的writeup和在其中学到的东西 link:https://www.ichunqiu.com/ba ...

- [初学Python]编写一个最简单判断SQL注入的检测工具

0x01 背景 15年那会,几乎可以说是渗透最火的一年,各种教程各种文章,本人也是有幸在那几年学到了一些皮毛,中间因学业问题将其荒废至今.当初最早学的便是,and 1=1 和 and 1=2 这最简单 ...

随机推荐

- Python学习笔记(七)加密加盐

MD5加密和加盐 Python的MD5加密 Python的hashlib模块的MD5加密,是比较简单一种加密,md5函数必须传入编译后的结果,否则会报错: Traceback (most recent ...

- 动态规划:HDU2844-Coins(多重背包的二进制优化)

Coins Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 32768/32768 K (Java/Others) Total Subm ...

- Scrapy框架中选择器的用法【转】

Python爬虫从入门到放弃(十四)之 Scrapy框架中选择器的用法 请给作者点赞 --> 原文链接 Scrapy提取数据有自己的一套机制,被称作选择器(selectors),通过特定的Xpa ...

- collections模块简介

collections模块简介 除python提供的内置数据类型(int.float.str.list.tuple.dict)外,collections模块还提供了其他数据类型,使用如下功能需先导入c ...

- 赢友网络通用框架V10.0.0(WinuAppSoft) 基础框架设计表

/* * 版权所有:赢友网络(http://www.winu.net/) * 开发人员:新生帝(JsonLei) * 设计名称:赢友网络通用框架V10.0.0(WinuAppSoft) * 设计时间: ...

- Careercup - Microsoft面试题 - 5485521224597504

2014-05-12 06:19 题目链接 原题: Given an input list of lists.. flatten the list. For e.g. {{,}, {}, {,}} . ...

- 57、android 应用内全局通知的实现方法

1.后台运行一个服务 间隔5s从服务器获取一次数据,根据业务需要,当需要提醒给用户时,从右侧自动划出 类似效果如下:在任何界面都会有通知弹窗 2.实现过程 ①android的根布局叫dector( ...

- 【Remove Nth Node From End of List】cpp

题目: Given a linked list, remove the nth node from the end of list and return its head. For example, ...

- IOS开发学习笔记029-反选、全选、删除按钮的实现

还是在上一个程序的基础上进行修改 1.反选按钮 2.全选按钮 3.删除按钮 4.其他代码优化 1.反选按钮 反选的过程就是将_deleteShops数组中得数据清空,然后将Shops中数组添加到_de ...

- 【转】Apache Thrift - 可伸缩的跨语言服务开发框架

Apache Thrift - 可伸缩的跨语言服务开发框架 Apache Thrift 是 Facebook 实现的一种高效的.支持多种编程语言的远程服务调用的框架.本文将从 Java 开发人员角度详 ...