破解无线网络密码-BT3如何使用1

一分钟制作 BT3 U盘版

方便,快捷简单

光盘版BT3, 大概694MB,直接刻盘,然后用光盘引导,即可进入bt3,连接为:

http://ftp.heanet.ie/mirrors/backtrack/bt3-final.iso

U盘版Bt3,大概783MB,连接为:

http://cesium.di.uminho.pt/pub/backtrack/bt3final_usb.iso

准备工作:一张1G以上的U盘,或是SD卡,或是TF卡,当然,TF或SD卡的话,你要有读卡器才能

在电脑上读出来,

建议将U盘格式化成FAT32,这样比较节省空间,至于为什么节省空间,FAT32与FAT格式的比较

请您自己百度去,这里不多说了

格式化完成后,此U盘为空的U盘

插入到电脑USB口

1.下载U盘版bt3的文件

地址为:http://cesium.di.uminho.pt/pub/backtrack/bt3final_usb.iso

文件大概为 783MB

2.将此ISO文件加载到虚拟光驱中,在虚拟光驱中,得到如下文件:

Snap1.jpg

当然,你也可以用winrar解压到目录中,估计应该没啥问题,因为空间问题,我就不想解压了

我是直接加栽到虚拟光驱来用的,省空间,无需解压

3.将虚拟光驱中的文件也就是BT3,BOOT这两件文件夹copy到U盘中去

Snap2.jpg

4.点击开始-运行,输入CMD, 然后回车,进入命令行模式

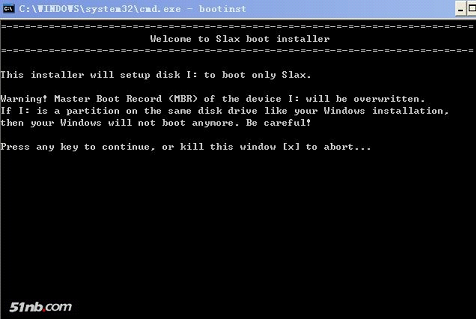

Snap4.jpg

输入U盘的盘符,我的为I:,然后 回车

输入 cd boot 回车

输入 bootinst.bat 回车,就会开始制作BT3

setup1.JPG

开始制作时,会出现这样的画面,大概意思就是,此操作将会重写U盘的

MBR(即引导区),如果此分区是您的一个硬盘上的分区,那您的Windows系统

将会启动不了,请小心,按X键中止操作,按其他任意键继续制作

我就是在U盘上操作的,所以不用理会,按任意键就可以了

setup2.JPG

上面的图,是制作完成后的提示,设置引导记录成功,按任意键退出制作

制作的过程很快,大概不到十秒,其他,他只是重新写了一下U盘的引导区

就OK了

到此为止,此U盘就可以引导系统进去bt3了

当然,您的电脑如何设置成U盘启动就是您的问题了,我的是USBHDD启动的

----------------------------------------------------我是下流的分割线------------------------------------------------------

破解:引导系统进入BT3的选择画面,选择后面带有KDE的BT3即可,至于为什么选择这个

KDE是啥东西,我不知道,我也不想知道,如果您有性趣,请去自行百度

1.进入bt3桌面后,需要用到的就是命令行模式,其实也不难,注意,我们要启动

bt3的命令行状态,点击下面这个图标就会启动bt3的命令行状态

xiaobai0000000.JPG

就是上图中,画蓝圈的那个图标,我们所有的操作,都需要点击此图标

2.点击图标,进入命令行状态,输入命令:ifconfig -a

此命令,就是列出你电脑中的网卡,如果没有列出,那说明是不支持了

如果列出了,说明支持,也不一定能抓包

xiaobai16666666.JPG

上图就是,输入完命令,回车后看到的信息,注意图中画蓝圈的部分

那里显示的是你网卡的MAC码,我的就是 16-E6结尾的,可以看到

说明是支持我的网卡的,我的无线网卡是:intel 2915ABG ,BT3支持 2915ABG抓包

内至的网卡是以 eth0, eth1,eth2.....此类的ID

USB的网卡是以 rausb0, rausb1,rausb2....此类的ID

下面,就要以eth1,我的内至网卡来抓包

2.再打开一个命令窗口,不知道怎么打开的,请去看文章上半部分

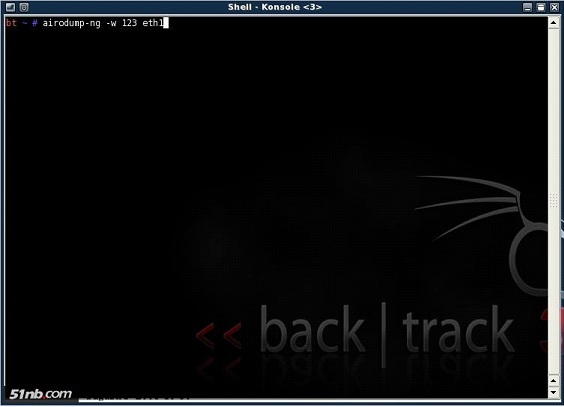

打开后,输入命令:airodump-ng -w 123 eth1

然后 回车

注意:你自己的无线网卡的ID可能是 Rausb0, 或是 eth0, eth1

命令格式是:airodump-ng -w 123 <网卡ID>

即可

xiaobai2.jpg

输入命令,并回车,即可看到下面的信息:

xiaobai3.jpg

解释一下几个名称

BSSID:扫描到的无线路由的MAC地址,这个地址破解的时候需要用到

PWR:无线路由的信号强度

Beacons:向此路由发送的数据包的数量

#Data:网卡抓到的数据包的数量

CH: 无线路由所在的信道

ENC与CIPHER,这个是无线路由的加密方式

ESSID:无线路由的SSID的名称

我们这次举的例子,要破解的,必须为ENC:wep, CIPHER:wep,如上图的YEROC,就是非常合适的一个破解的对象

至于wpa加密的,由于不能抓到足够的数据包,不知道能不能破解,有兴趣的,你可以自己去试试

现在我们就要查看,那个无线路由的 #Data那一栏的数值变化比较快,数据包比较多,这样我们才能破解

我们看到,YEROC已经有17个数据包了,那我们就破解它

3.开始破解,再打开一个命令行模式,什么?不知道怎么打开命令行模式,抽S,自己看文章上半部分去

打开命令行窗口,运行:spoonwep

然后回车

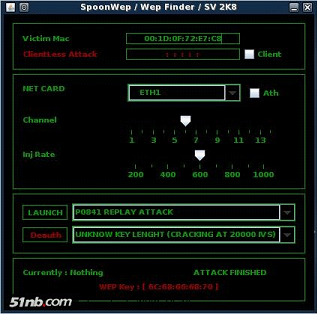

xiaobai5.jpg

xiaobai6.jpg

打开spoonwep后

Victim MAC:这个栏里,输入我们要破解的无线路由的MAC码,也就是MAC地址

注意:是要破解的无线路由的MAC码,不是你无线网卡的MAC码

Net Card中,选择刚才运行 airodump-ng -w 123 eth1 这个命令中用到的无线网卡

我的为eth1,我就选择了eth1

Channel:选择要破解的无线路由所在的信道,YEROC为六,我就选择了六

Inj Rate,为默认即可

Launch那个栏位,选择下拉的第二项0841 REPLAY ATTACK

然后点击 Launch按钮 ,就开始破解了

Yeroc.jpg

开始破解后,要抓到六万到十万的数据包,才能破解

我这个抓了四十分钟才抓够数据包,才破解的

此时,由于在运行,你看不到数据包的变化

没关系

此时,再打开一个命令行窗口,输入 airodump-ng -w 123 eth1 然后回车

你就会看到#Data 的数据包在不断的变化,因为运行spoonwep时,刚才那个airodump-ng 的窗口会数据显示

所以,开始破解后,再运行一次:airodump-ng -w 123 eth1 你就可以观察数据包数量变化的速度

也就会大概估计大概多长时间才能破解完成了

如果很慢,可以在睡前就开机来运算,进行破解

如果很快,在洗个澡的时间就可以破解了

这就需要你观察破解时,数据包变化的速度,然后再安排个时间来破解了

破解无线网络密码-BT3如何使用1的更多相关文章

- 破解无线网络密码-BT3如何使用2

本教程只作学习和交流使用,任何其它商用与本人无关, 在开始教程之前, 首先需要用到几个软件,感兴趣的朋友看完贴子后可以去百度搜一下下载地址, 虚拟机: VMware Workstation 6.5 正 ...

- 破解无线网络密码-BT3如何使用3

BT3 虚拟机 SNOOPWEP2 破解无线网络WEP密钥图解 1.下载BT3 光盘映像文件(ISO格式),比如:bt3-final.iso: 用WinISO 或 UltraISO(这个还支持DVD ...

- Final——无线网络密码破解——WPA/WPA2

Final--无线网络密码破解--WPA/WPA2 20154305 齐帅 ↓ ↓ ↓ * # % & 郑 重 声 明 & % # * ↓ ↓ ↓ 本实验教程用于探索无线路由安全漏洞, ...

- Kali-linux使用Wifite破解无线网络

一些破解无线网络程序是使用Aircrack-ng工具集,并添加了一个图形界面或使用文本菜单的形式来破解无线网络.这使得用户使用它们更容易,而且不需要记住任何命令.本节将介绍使用命令行工具Wifite, ...

- Kali-linux Gerix Wifi Cracker破解无线网络

Gerix Wifi Cracker是另一个aircrack图形用户界面的无线网络破解工具.本节将介绍使用该工具破解无线网络及创建假的接入点. 9.3.1 Gerix破解WEP加密的无线网络 在前面介 ...

- Kali-linux使用Aircrack-ng工具破解无线网络

Aircrack-ng是一款基于破解无线802.11协议的WEP及WPA-PSK加密的工具.该工具主要用了两种攻击方式进行WEP破解.一种是FMS攻击,该攻击方式是以发现该WEP漏洞的研究人员名字(S ...

- kali 系列学习12-使用Wifite破解无线网络

一些破解无线网络程序是使用Aircrack-ng工具集,并添加了一个图形界面或使用文本菜单的形式来破解无线网络.这使得用户使用它们更容易,而且不需要记住任何命令.本节将介绍使用命令行工具Wifite, ...

- 跑PIN码破解无线网络WIFI密码的原理分析(转)

你们家用的无线路由器安全吗?有人蹭网吗?无线路由器的漏洞在哪里?这么避免蹭网? 想要了解这些,必须要了解加密以及破解原理. 工具/原料 电脑 足够多足够好的wifi信号源 usb无线网卡(非必需) 一 ...

- WPA-PSK无线网络密码破解原理

1.基于WPA2的加密标准还是能够被破解,一个弊端是他无法避开时候双方验证的模式来认证取得合法性的连接,当我们抓取足够多得双反认证的数据包之后就可以破解密码.之前很多片的博客写了如何破解这种加密的秘钥 ...

随机推荐

- [HDU6155]Subsequence Count

题目大意: 给定一个01序列,支持以下两种操作: 1.区间反转: 2.区间求不同的子序列数量. 思路: 首先我们考虑区间反转,这是一个经典的线段树操作. 接下来考虑求不同的子序列数量,在已知当前区间的 ...

- hdu 4531 bfs(略难)

题目链接:点我 第一次不太清楚怎么判重,现在懂了,等下次再做 /* *HDU 4531 *BFS *注意判重 */ #include <stdio.h> #include <stri ...

- LeetCode:整数反转(Reserve Integer)

public class ReserveInteger { public int reverse(int x) { //用于接收个位数(10的余数) int remainder; //是否负数 int ...

- 【BZOJ】4767: 两双手【组合数学】【容斥】【DP】

4767: 两双手 Time Limit: 10 Sec Memory Limit: 256 MBSubmit: 1057 Solved: 318[Submit][Status][Discuss] ...

- [转]Android Message.obtain() 和Handler.obtainMessage()的区别

目录(?)[+] 参考:http://www.2cto.com/kf/201311/255885.html http://www.cnblogs.com/over140/archive/2 ...

- ob_start()、ob_end_flush和ob_end_clean()多级缓冲

ob_start() 和 ob_end_flush() 是一对很好的搭档,可以实现对输出的控制.当成一对出现理解起来就没什么问题,但是当他们两个各自出现次数增加时,就比较难理解了. <?php ...

- What is an OPC .NET Wrapper ?

An OPC .NET wrapper is a software layer that makes OPC COM servers accessible from a .NET client app ...

- MVC单元测试,使用Repository模式、Ninject、Moq

本篇使用Repository设计MVC项目,使用Ninject作为DI容器,借助Moq进行单元测试. 模型和EF上下文 模型很简单: public class Foo { public int Id ...

- arcgis python 创建 SQLite 数据库

# -*- ################# """ Tool name: Create SQLite Database Source: CreateSQLiteDat ...

- python测试开发django-7.django模板继承(block和extends)

前言 打开一个网站时候,点导航栏切换到不同的页面,发现导航部分是不变的,只是页面的主体内容变了,于是就可以写个母模板,其它的子页面继承母模板就可以了. 母模板 可以在母模板中添加多个块标签,每个块标签 ...