2018-2019-2 网络对抗技术 20165206 Exp7 网络欺诈防范

- 2018-2019-2 网络对抗技术 20165206 Exp7 网络欺诈防范

- 实验任务

(1)简单应用SET工具建立冒名网站 (1分)

(2)ettercap DNS spoof (1分)

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

(4)请勿使用外部网站做实验

- 基础问题回答

(1)通常在什么场景下容易受到DNS spoof攻击

答:在外面连接了一些不需要密码的公共WiFi时,容易受到DNS spoof攻击。(2)在日常生活工作中如何防范以上两攻击方法

答:在公共环境下,不贪图小便宜,连一些免费的WiFi;

在进入一些网站时,通过正规途径进入并且注意检查网址是否被篡改;

可以安装一些相关的预防和入侵检测软件。

- 实验过程

- 1、简单应用SET工具建立冒名网站

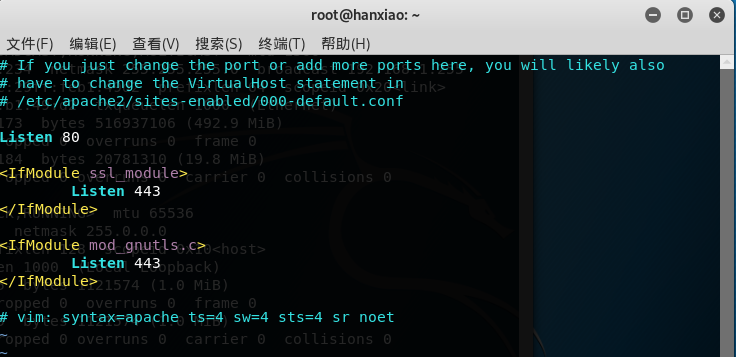

输入sudo vi /etc/apache2/ports.conf指令,将Apache的端口改为80;

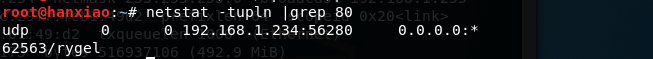

输入netstat -tupln |grep 80指令,查看80端口是否被占用;

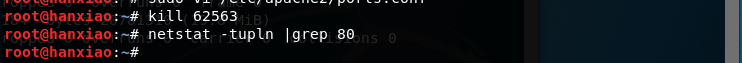

输入kill 62563指令,杀死该进程;

输入apachectl start指令,启动Apache服务;

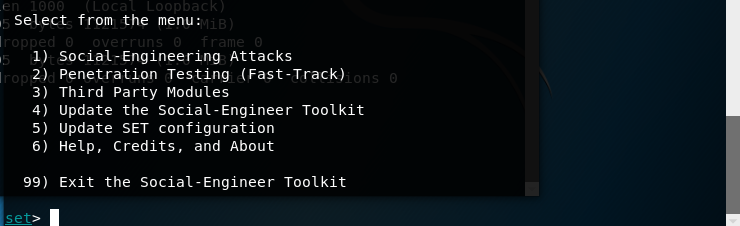

输入setoolkit指令,打开SET工具;

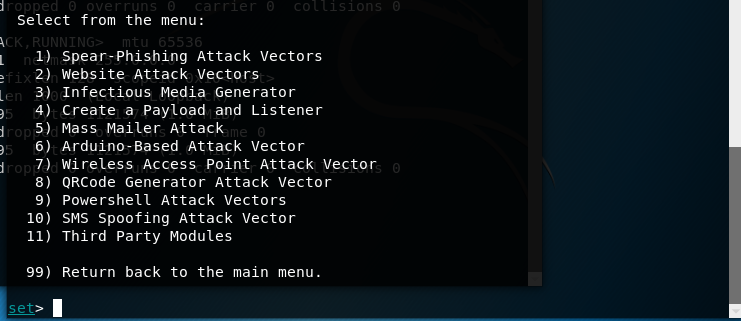

选择1,进行社会工程学攻击;

选择2,网站攻击向量;

选择3,登录密码截取攻击;

选择2,进行克隆网站;

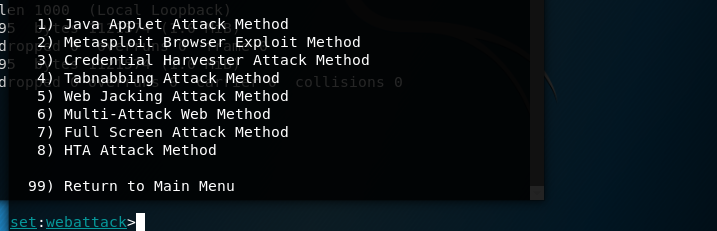

输入kali的IP地址192.168.1.234和要克隆的网址https://www.mosoteach.cn/web/index.php?c=passport&m=index;

访问kali的IP地址192.168.1.234,打开的是和克隆网站界面一样的钓鱼网站;

进行用户登录,输入用户名和密码时,可以在kali中截取到用户的用户名和密码;

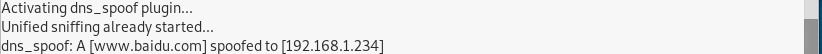

- 2、ettercap DNS spoof

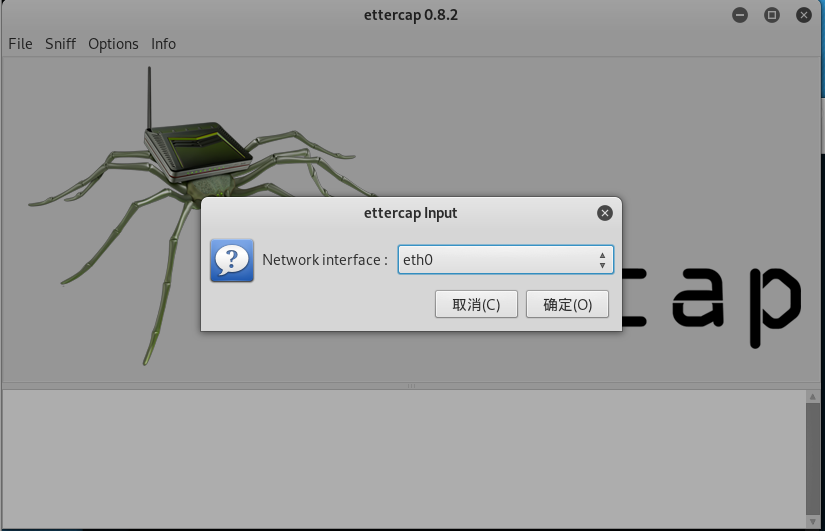

输入ifconfig eth0 promisc指令,将kali网卡改为混杂模式;

输入vi /etc/ettercap/etter.dns指令,对DNS缓存表进行修改。加入一个域名,对应的IP地址为kali的IP 192.168.1.234;

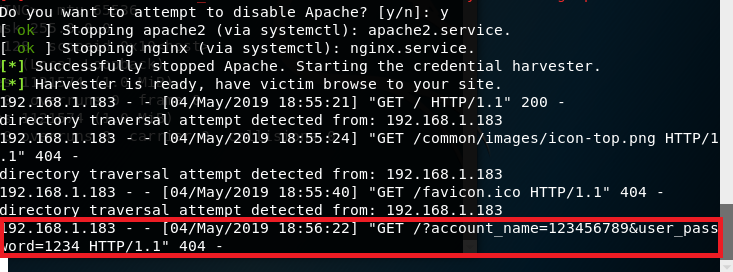

输入ettercap -G指令,打开ettercap工具;

点击工具栏中的sniff -> unified sniffing,在弹出的界面中选择eth0,使其监听eth0网卡;

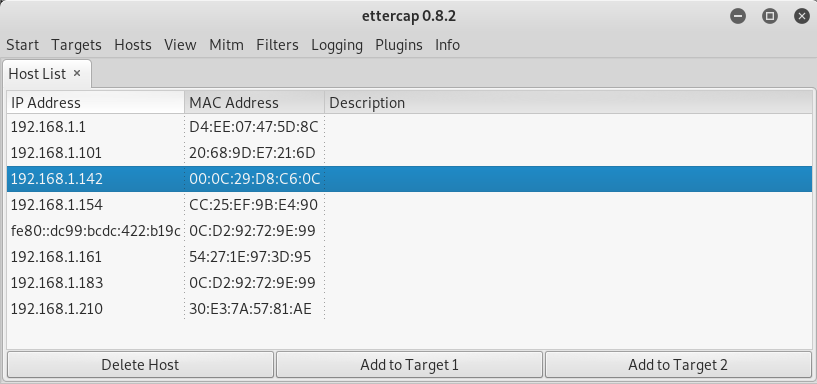

点击工具栏中的Hosts -> Scan for hosts,等待扫描完成后点击Hosts -> Hosts list查看存活的主机;

将kali的网关地址192.168.1.1设置为TARGET1,将靶机的IP地址192.168.1.142设置为TARGET2;

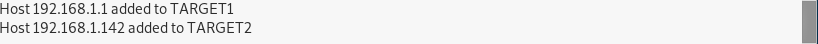

点击工具栏中的Plugins -> Manage the plugins,双击dns_spoof选中DNS欺骗的插件;

点击工具栏中的Start -> start sniffing,开始嗅探;

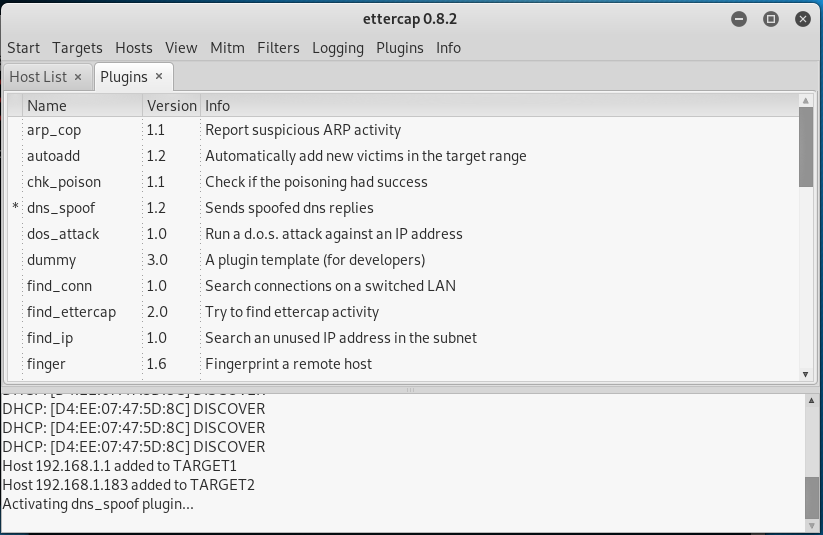

在靶机的命令行中,输入ping www.baidu.com指令,可以看到连接到的IP地址就是kali的IP地址;

控制台也能看到一个到kali的IP地址的连接

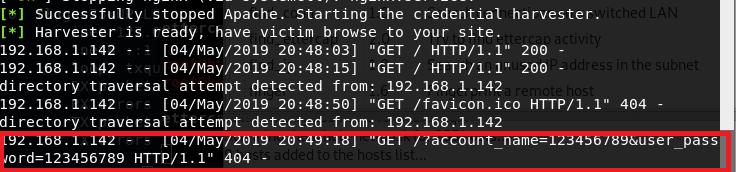

- 3、结合应用两种技术,用DNS spoof引导特定访问到冒名网站

参照任务一,输入克隆网址www.mosoteach.cn/web/index.php?c=passport&m=index与kali的IP 192.168.1.234;

参照实验二,设置DNS表,加入www.baidu.com与其kali的IP 192.168.1.234,打开ettercap,设置并开始嗅探;

靶机打开www.baidu.com,显示的界面为克隆网址的界面;

进行用户登录,输入用户名和密码时,在kali中可以看到输入的用户名、密码;

- 实践总结与体会

这次实验是利用工具进行钓鱼网站的制作、网址的克隆等操作,可以通过钓鱼网站窃取用户输入的用户名和密码等信息。整个实验过程并不复杂,让我意识到钓鱼网站可能广泛的存在,在外面上网的时候要注意操作,不要连一些免费的WiFi、不要随意的打开一些网站,这些都是存在着一定的安全风险的。

2018-2019-2 网络对抗技术 20165206 Exp7 网络欺诈防范的更多相关文章

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp7 网络欺诈防范 1.实验内容 1.1 简单应用SET工具建立冒名网站 1.2 ettercap DNS spoo ...

- 2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范 原理与实践说明 实践目标 实践内容概述 基础问题回答 实践过程记录 简单应用SET工具建立冒名网站 ettercap D ...

- 20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

<网络对抗技术>Exp7 网络欺诈防范 Week10 一.实验目标与内容 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 2.实践内容 (1)简单应用SET工 ...

- 2018-2019-2 20165315《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165315<网络对抗技术>Exp7 网络欺诈防范 一.实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 简单应 ...

- 2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范 目录 实验原理 实验内容与步骤 简单应用SET工具建立冒名网站 ettercap DNS spoof 结合应用两种技术, ...

- 2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

- 2018-2019-2 20165210《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165210<网络对抗技术>Exp7 网络欺诈防范 一.实验目标:本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 二.实验内容: ...

- 2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

随机推荐

- tomcat中的server.xml文件配置了URIEncoding="UTF-8"需要注意的问题

1. get请求传递中文时本地连正式库访问都正常,正式环境下单独访问报错 代码: 请求:project/projectInfo/export/?cks=’项目类型 public String ...

- 编程语言-Python2-问题整理

InsecureRequestWarning: Unverified HTTPS request is being made. import urllib3 urllib3.disable_warni ...

- tensorflow 之Dataset数据集之批量数据

###生成批次数据 import tensorflow as tf '''reapt()生成重复数据集 batch()将数据集按批次组合''' file_name = ['img1','img2',' ...

- 微信小程序这一块(下)

1.小程序分为两部分 :页面.组件 2.小程序中如何定义自定义组件? 凡是通过Page创建的都是页面,而通过Components创建的都是组件 当组件创建成功后,在需要使用的页面进行引入,(找到页面的 ...

- Google XSS game writeup

用过Chrome的应该知道它的XSS Auditor,它可是灭掉了不少XSS代码呢……Google对XSS是很有研究的,不然也不敢大张旗鼓的悬赏(7500刀哦亲),还开发了一个XSS小游戏 http: ...

- Jquery的Ajax实现异步刷新

在Jquery中提供了一套ajax的方法,有: $.ajax([data],fn) load(url, [data], [callback]) $.get(url, [data], [callback ...

- python装饰器(基础中的重点)

一.简单的装饰器 1.为什么要使用装饰器呢? 装饰器的功能:在不修改原函数及其调用方式的情况下对原函数功能进行扩展 装饰器的本质:就是一个闭包函数 那么我们先来看一个简单的装饰器:实现计算每个函数的执 ...

- [Python3] 024 面向对象 第四弹

目录 11. 类和对象的三种方法 12. 抽象类 12.1 抽象方法 12.2 抽象类 12.3 抽象类的使用 13. 自定义类 接上一篇 [Python3] 023 面向对象 第三弹 11. 类和对 ...

- dp(最长升序列)

http://poj.org/problem?id=2533 题意:给你n(1-1000)个数,求这n个数的最长升序列. 题解:dp[i]表示以第i个数结尾的最长升序列. #include & ...

- CodeForces 295B Greg and Graph (floyd+离线)

<题目链接> 题目大意:给定$n$个点的有向完全带权图$(n\leq500)$,现在进行$n$次操作,每次操作从图中删除一个点(每删除一个点,都会将与它相关联的边都删除),问你每次删点之前 ...