DVWA渗透测试环境搭建

DVWA(Damn Vulnerable Web Application)是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程

因为工作需要,最近在学习web安全测试方面的知识,感觉“很难!”、“很专业!”,有点无从下手的感觉,最后决定还是先从web安全测试相关的概念入手,再根据每种类型的漏洞模拟演练一下。网上一番冲浪后,发现了十大渗透测试演练系统:http://www.freebuf.com/sectool/4708.html。嗯,我选择了安装第一个DVWA。

下面是安装DVWA测试环境的步骤

1.准备

centos虚拟机、linux版本xampp安装包、DVWA安装包(文末有百度云盘链接)

2.安装xampp

XAMPP 是一个易于安装且包含 MySQL、PHP 和 Perl 的 Apache 发行版,而DVWA也是由php编写的,所以先安装xampp,然后把dvwa部署在里面

(1)选定一个路径,把下载好的xampp-linux-x64-7.2.7-0-installer.run放到指定文件夹

[root@localhost xampp]# ls

xampp-linux-x64-7.2.--installer.run

(2)赋予该文件可执行权限

[root@localhost xampp]# chmod xampp-linux-x64-7.2.--installer.run

(3)执行该文件进行安装

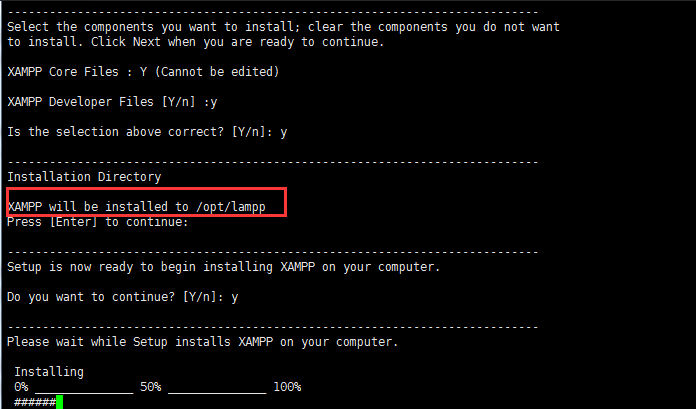

[root@localhost xampp]# ./xampp-linux-x64-7.2.--installer.run

安装过程一直选择“y”即可

根据提示,XAMPP最终安装到了 /opt/lampp

(4)启动xampp服务

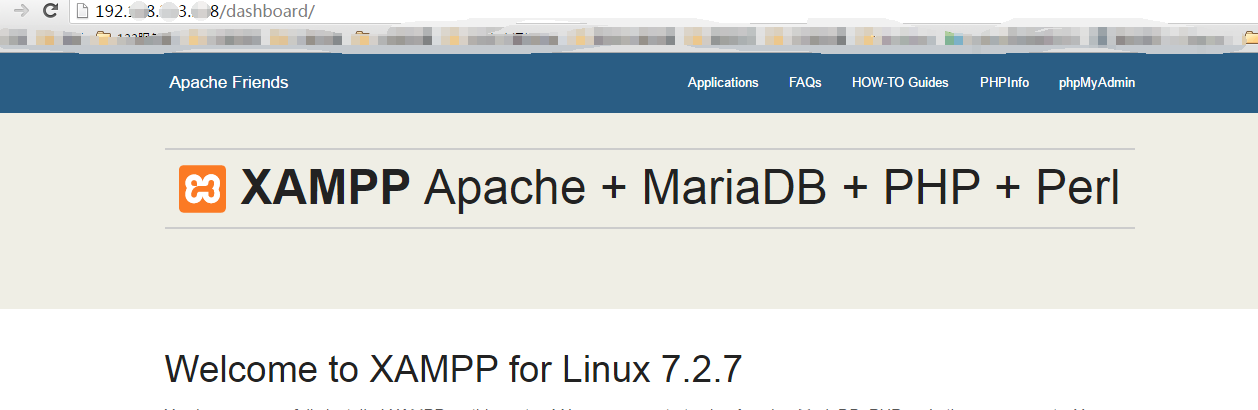

[root@localhost lampp]# /opt/lampp/lampp start

在浏览器访问:http://192.XXX.XXX.XXX,出现如下页面,表示安装成功

3.安装DVWA

(1)把下载好的 DVWA-master.zip 放到 /opt/lampp/htdocs中,然后解压

[root@localhost htdocs]# unzip DVWA-master.zip

[root@localhost htdocs]# mv DVWA-master DVWA # 重命名文件夹为DVWA

(2)在重启xampp服务前,需要修改一下DVWA中的配置文件

进入路径:/opt/lampp/htdocs/DVWA/config,可以看到一个文件:config.inc.php.dist,把它重命名为config.inc.php,或者复制一份并将复制得到的文件命名为config.inc.php

[root@localhost config]# mv config.inc.php.dist config.inc.php # 直接修改文件名字

[root@localhost config]# cp config.inc.php.dist config.inc.php # 复制一份(建议用这种方式,保留原文件)

打开文件修改下数据库连接信息

完成上述步骤后,重启xampp服务

[root@localhost config]# /opt/lampp/lampp restart

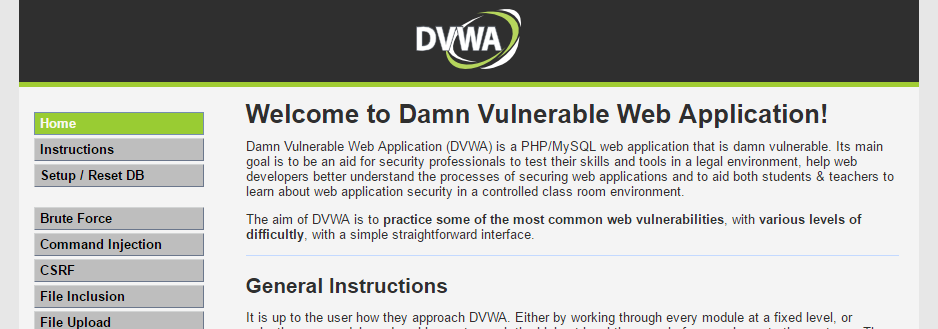

4.访问DVWA

在浏览器输入链接:http://192.168.XXX.XXX/DVWA

账号密码可以用:admin password

或者到数据库查询一下

[root@localhost bin]# pwd

/opt/lampp/bin # 切换到lampp的bin目录

[root@localhost bin]# ./mysql # 连接mysql

Welcome to the MariaDB monitor. Commands end with ; or \g.

Your MariaDB connection id is

Server version: 10.1.-MariaDB Source distribution Copyright (c) , , Oracle, MariaDB Corporation Ab and others. Type 'help;' or '\h' for help. Type '\c' to clear the current input statement. MariaDB [(none)]> use dvwa; # 切换至dvwa数据库(它是dvwa使用的数据库)

Database changed

MariaDB [dvwa]> show tables;

+----------------+

| Tables_in_dvwa |

+----------------+

| guestbook |

| users |

+----------------+

rows in set (0.00 sec) MariaDB [dvwa]> select *from users;

+---------+------------+-----------+---------+----------------------------------+-----------------------------+---------------------+--------------+

| user_id | first_name | last_name | user | password | avatar | last_login | failed_login |

+---------+------------+-----------+---------+----------------------------------+-----------------------------+---------------------+--------------+

| | admin | admin | admin | 5f4dcc3b5aa765d61d8327deb882cf99 | /hackable/users/admin.jpg | -- :: | |

| | Gordon | Brown | gordonb | e99a18c428cb38d5f260853678922e03 | /hackable/users/gordonb.jpg | -- :: | |

| | Hack | Me | | 8d3533d75ae2c3966d7e0d4fcc69216b | /hackable/users/.jpg | -- :: | |

| | Pablo | Picasso | pablo | 0d107d09f5bbe40cade3de5c71e9e9b7 | /hackable/users/pablo.jpg | -- :: | |

| | Bob | Smith | smithy | 5f4dcc3b5aa765d61d8327deb882cf99 | /hackable/users/smithy.jpg | -- :: | |

+---------+------------+-----------+---------+----------------------------------+-----------------------------+---------------------+--------------+

rows in set (0.01 sec) MariaDB [dvwa]>

密码是用md5加密的,可以在网上解密一下(百度md5解密)

登录dvwa,查看一下

XAMPP安装包:链接:https://pan.baidu.com/s/1pOG29KCR83GG_8LukE9dbA 密码:edgf

DVWA安装包:链接:https://pan.baidu.com/s/1NJD3CPKOb5lAHoRFIgYUCw 密码:lkqs

DVWA渗透测试环境搭建的更多相关文章

- Kali Linux Web渗透测试手册(第二版) - 1.0 - 渗透测试环境搭建

一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装VirtualBox 创建一个Kali Linux虚拟机 更新和升级Kali Linux ...

- 渗透测试环境搭建以及使用sqlmap获取mysql用户数据库密码

通过sqlmap检测sql注入漏洞 安装SQLmap漏洞查看工具 安装渗透测试演练系统DVWA 使用SQLmap进行sql注入并获得后台管理员adnim帐号和密码 环境介绍 安装SQLmap:Rich ...

- Metasploit渗透测试环境搭建

渗透测试实验环境搭建 下载虚拟机镜像 5个虚拟机镜像,其中Linux攻击机我选择用最新的kali Linux镜像,其余的均使用本书配套的镜像. 网络环境配置 VMware虚拟网络编辑器配置: 将VMn ...

- 使用WampServer和DVWA在Windows10上搭建渗透测试环境

前言: DVWA是一个具有脆弱性的Web测试应用,需要PHP和MySQL的环境支持.我们可以手动配置DVWA所需的运行环境,也可以使用WampServer进行搭建.WampServer是集成了Apac ...

- 使用XAMPP和DVWA在Windows7上搭建渗透测试环境

前言: XAMPP是一个Web应用程序运行环境集成软件包,包括MySQL.PHP.PerI和Apache的环境及Apache.MySQL.FilleZilla.Mercury和Tomecat等组件.D ...

- 搭建asp渗透测试环境

win2k3下载地址 http://yun.baidu.com/share/link?shareid=77306757&uk=2852438886 win2003 Enterprise Edi ...

- Linux测试环境搭建的学习建议

随着Linux应用的扩展许多朋友开始接触Linux,根据学习Windwos的经验往往有一些茫然的感觉:不知从何处开始学起.这里介绍学习Linux测试环境搭建的一些建议. 一.Linux测试环境搭建从基 ...

- 总结Selenium自动化测试方法(二)测试环境搭建

(接上期内容) 二.测试环境搭建 1.安装python 现在python3.0比python2.0多了一些改进的功能(详见http://zhidao.baidu.com/link?url=3sT1g7 ...

- https,https的本地测试环境搭建,asp.net结合https的代码实现,http网站转换成https网站之后遇到的问题

一:什么是https SSL(Security Socket Layer)全称是加密套接字协议层,它位于HTTP协议层和TCP协议层之间,用于建立用户与服务器之间的加密通信,确保所传递信息的安 ...

随机推荐

- A writer of dictionaries,a harmless druge.

Nine Years for A and B By Christopher Ricks Dr. Johnson was the greatest man who made a dictionary. ...

- JavaScript中数组中的方法:push()、pop()、shift()、unshift()、slice()、splice()、reverse()、join()、split()、concat()、indexOf()、forEach()、map()、

1.创建数组的几种方法 //a).通过new来创建数组,new可以省略 var arr=new Array(); var arr=Array(); //b). .通过new来创建数组,并且赋值 v ...

- 牛客网数据库SQL实战(21-25)

21.查找所有员工自入职以来的薪水涨幅情况,给出员工编号emp_no以及其对应的薪水涨幅growth,并按照growth进行升序CREATE TABLE `employees` (`emp_no` i ...

- WebSocket、Socket

https://www.cnblogs.com/jingmoxukong/p/7755643.html#undefined WebSocket 详解教程 WebSocket介绍,与Socket的区别 ...

- easyui中datagrid常见功能

1.数据加载,需要拼接成标准json格式{}.如果是jsonarray格式[{},{}],无法识别. 2.后端将list拼接成datagrid能识别的json格式,需要首先new JSONObject ...

- 4819: [Sdoi2017]新生舞会 分数规划

题目 https://www.lydsy.com/JudgeOnline/problem.php?id=4819 思路 分数规划的模板题?(好菜呀) 假如n=3吧(懒得写很长的式子) \(c=\fra ...

- SCU 4445 Right turn(dfs)题解

思路:离散化之后,直接模拟就行,标记vis开三维 代码: #include<iostream> #include<algorithm> #include<cstdio&g ...

- Elasticsearch-->Get Started-->Modifying Your Data

https://www.elastic.co/guide/en/elasticsearch/reference/current/getting-started-modify-data.html Mod ...

- Qt button和buttons区别

假设我的鼠标左键已经按下.若移动鼠标,会发生的move事件,button返回Qt::NoButton,buttons返回LeftButton.再按下右键,会发生press事件,button返回Righ ...

- error: could not create '/System/Library/Frameworks/Python.framework/Versions/2.7/share': Operation not permitted

参考: Python pip安装模块报错 Mac升级到EI Captain之后pip install 无法使用问题 error: could not create '/System/Library/F ...