Linux-SSH介绍与认证方式

Linux SSH

前言:

在实际的生产环境中,运维人员经常要使用本地的计算机对远程主机进行控制工作,TCP/IP协议提供了两种协议来完成这样的操作,分别为Telnet协议和SSH协议。

由于Telnet本身的安全性缺陷(明文传输),当黑客捕捉到数据包后,就会泄露用户名和密码,已经逐渐在生产环境中被淘汰掉。

所以今天我们主要来探究SSH连接的两种方式,并在虚拟机进行实现。此外尝试使用Python编写基础的SSH远程控制程序。

SSH简介:

什么是SSH,SSH是用于客户端和服务器端的沟通。在服务器上,SSH协议生成的软件以守护进程的方式在后台存在,当客户端进行链接的时候对其进行响应。可以简单的将SSH理解为连接客户端和服务器端的管道。

如何开启和实现SSH通信,是我们要研究的问题。

SSH认证方式:

当客户端尝试连接服务器端的时候,服务器会对其进行安全认证,从而获取认证信息。SSH提供了两种认证方式,分别为基于口令的安全认证和基于密钥的安全认证。

基于口令的安全认证:

基于口令的认证本质上还是'账户'+'密码'的认证,当输入了正确用户信息后,服务器端通过了认证才可以接受控制请求。

基于密钥的安全认证:

基于密钥的认证使用了公私钥来进行验证。首先服务器端和客户端都配置使用了公钥,而私钥仅由客户端保存。当客户端尝试连接服务器的时候,会首先将自己的公钥发送给服务器端,当服务器端对比客户端与自己所存储的公钥一致后,会向客户端发送检查信息,这个检查信息需要客户端使用私钥进行解密,继而应答服务器的消息进行确认验证。

SSH连接实现:

前置条件:首先必须要有SSH连接的应用软件,市面上比较典型的有Xshell、Finalshell、Bitvise.下载地址分别如下:

Finalshell:http://www.hostbuf.com/t/988.html

Bitvise:https://www.wmzhe.com/soft-19339.html

Xshell:https://www.xshellcn.com/

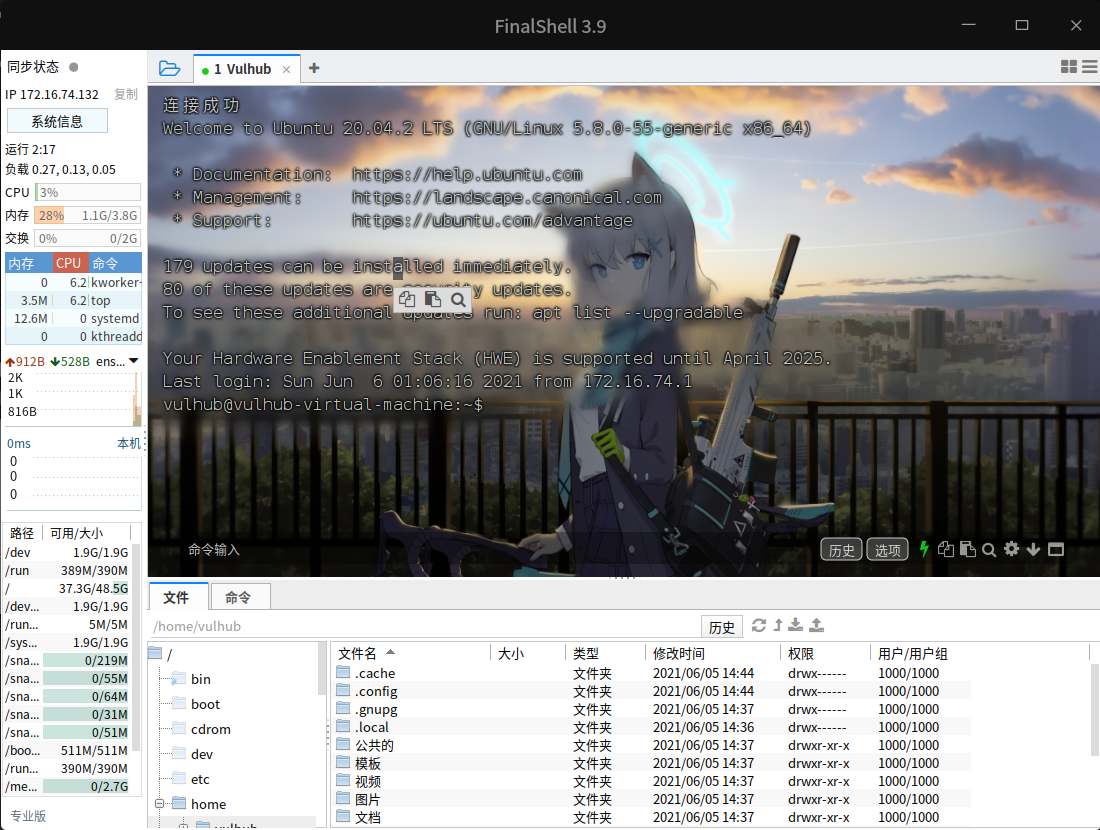

在本博客中我使用的是Finalshell,因为其背景可以设置,相比其他两款软件无论是优化还是产品设计都更好一点,正常使用页面如下。具体的Finalshell使用方法详见官网。

现在我们来研究使用Kali-Linux两种方法如何连接上SSH

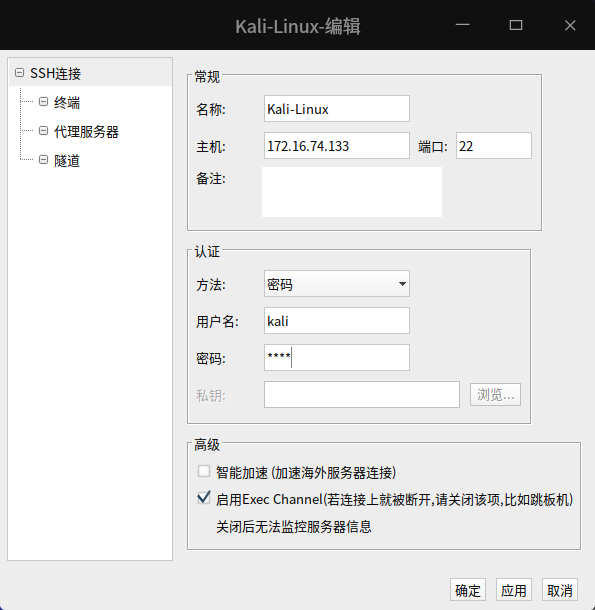

①:基于口令认证的方式:

首先进入root权限,使用vi修改/etc/ssh/sshd_config文件,修改如下两处

1|#PasswordAuthentication no

修改为:

PasswordAuthentication yes

2|PermitRootLogin without-password

修改为:

PermitRootLogin yes

保存后退出vi.

然后在root权限下,启用SSH服务,命令如下

service ssh start

继而设置开机SSH作为守护进程自启动,命令如下:

update-rc.d ssh enable

此时通过SSH设置相应的IP地址,输入用户名与密码即可SSH连接成功。

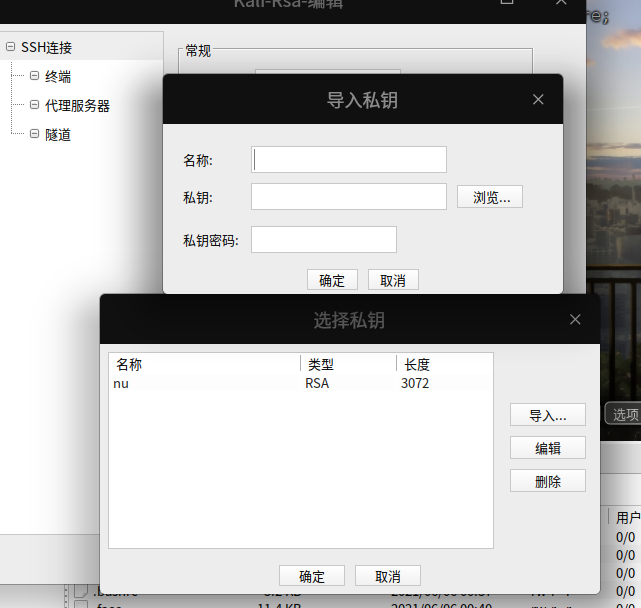

②:基于口令的认证方式

首先在root权限下,打开密钥登录的功能,编辑/etc/ssh/sshd_config文件进行如下修改

1|#PubkeyAuthentication no

修改为

PubkeyAuthentication yes

2|PermitRootLogin without-password

修改为:

PermitRootLogin yes

3|#AuthorizedKeysFile .ssh/authorized_keys

去除前面的#注释符

然后设置密钥对,命令与选择如下,其中需要输入内容的地方可以直接按下Enter留空:

ssh-keygen -t rsa -b 4096 -m PEM

Generating public/private rsa key pair.

Enter file in which to save the key (/root/.ssh/id_rsa):

Created directory '/root/.ssh'.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /root/.ssh/id_rsa

Your public key has been saved in /root/.ssh/id_rsa.pub

The key fingerprint is:

SHA256:nloGAzevmrE1XNIwzn37L1aQoreQe9ditfSynWYJURg root@kali

此时产生的公钥和私钥都存在/root/.ssh/目录下,接下来我们需要在服务器上安装公钥,命令如下

cd /root/.ssh/

cat id_rsa.pub >>authorized_keys

chmod 600 authorized_keys

chmod 700 ~/.ssh

然后将私钥id_rsa下载到客户端上

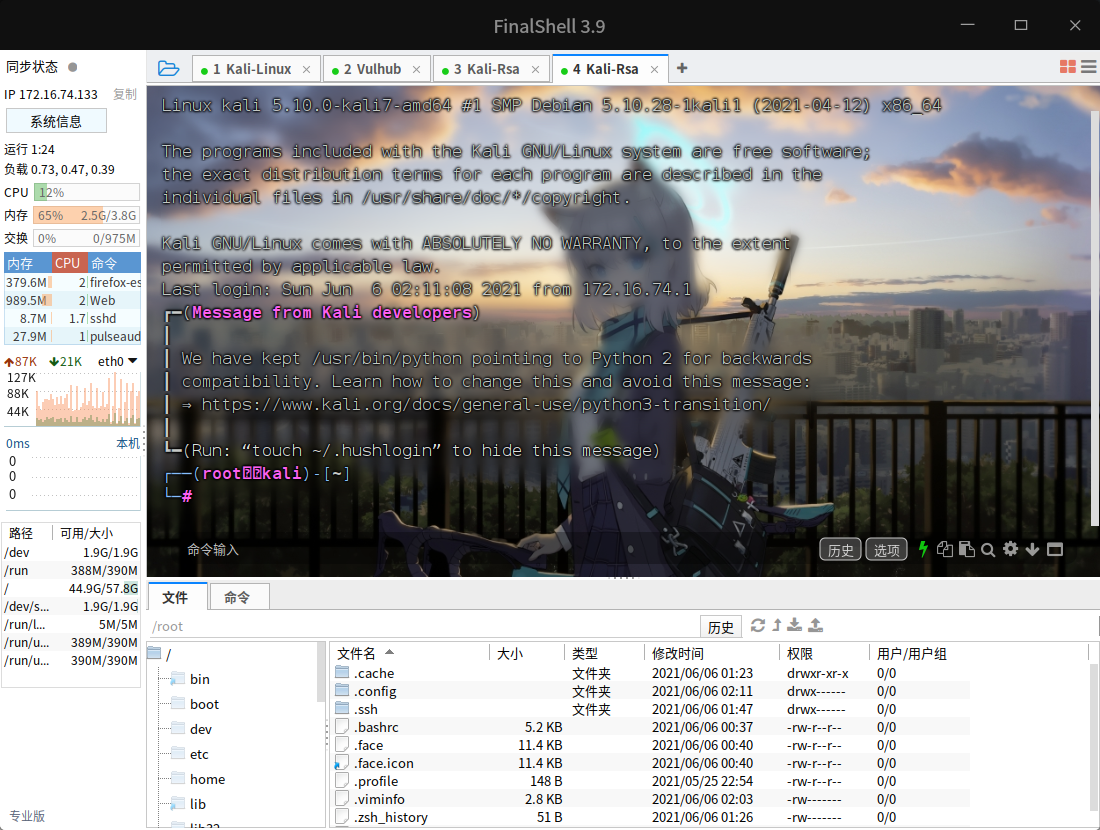

设置登录的连接方式是密钥登录,设置用户名为root,载入私钥并输入添加私钥时设置的密码,使用SSH登录连接,发现登录成功。

最终发现SSH登录成功,界面如下:

Linux-SSH介绍与认证方式的更多相关文章

- Java 实现 SSH 协议的客户端登录认证方式--转载

背景 在开篇之前,让我们先对 SSH 协议有个宏观的大致了解,这样更有利于我们对本文的加深了解.首先要提到的就是计算机网络协议,所谓计算机网络协议,简单的说就是定义了一套标准和规则,使得不同计算机之间 ...

- Git认证方式https和ssh的原理及比较

常见的代码托管平台GitHub.GitLab和BitBucket等,基本都会使用Git作为版本控制工具.平台一般都提供两种认证方式https和ssh.了解该过程能够更加自由的配置和使用,本文就来简单聊 ...

- Linux中ssh介绍与ssh+key密钥登陆部署

环境内核信息: [root@zabbix- ~]# uname -a Linux zabbix- -.el6.x86_64 # SMP Tue Mar :: UTC x86_64 x86_64 x86 ...

- Linux ssh双向免密认证

一.实现原理 使用一种被称为"公私钥"认证的方式来进行ssh登录."公私钥"认证方式简单的解释是: 首先在客户端上创建一对公私钥(公钥文件:~/.ssh/id_ ...

- Mac Item2 SSH免密登录Linux 服务器的两种方式

转自http://blog.csdn.net/jobschen/article/details/52823980 mac ssh登录linux服务器 的两种方式: 个人推荐第二种,zsh方式,只需要把 ...

- Linux内核驱动开发之KGDB原理介绍及kgdboe方式配置

接博文<Linux内核驱动开发之KGDB单步调试内核(kgdboc方式)>.上篇博文中,仅简单介绍使用串口的Kgbd的流程(kgdboc方式),本文将重点介绍KGDB调试Linux内核的原 ...

- HTTP几种认证方式介绍

HTTP提供了一套标准的身份验证框架:服务器可以用来针对客户端的请求发送质询(challenge),客户端根据质询提供身份验证凭证.质询与应答的工作流程如下:服务器端向客户端返回401(Unautho ...

- linux ssh key配置方法

转自:http://blog.csdn.net/zzk197/article/details/7915307 一:简洁的配置文件[root@cisco ~]# vi /etc/ssh/sshd_con ...

- 大数据【一】集群配置及ssh免密认证

八月迷情,这个月会对大数据进行一个快速的了解学习. 一.所需工具简介 首先我是在大数据实验一体机上进行集群管理学习,管理五台实验机,分别为master,slave1,slave2,slave3,cli ...

随机推荐

- Day14_76_反射与静态语句块

反射与静态语句块 * 获取class对象与静态语句块的关系 package com.shige.Reflect; import java.nio.channels.ClosedSelectorExce ...

- 爬虫框架-scrapy的使用

Scrapy Scrapy是纯python实现的一个为了爬取网站数据.提取结构性数据而编写的应用框架. Scrapy使用了Twisted异步网络框架来处理网络通讯,可以加快我们的下载速度,并且包含了各 ...

- Jmeter(四十三) - 从入门到精通高级篇 - Jmeter之IP伪装和欺骗(详解教程)

1.简介 我们从小接受的教育就是不要撒谎,要做一个诚实的孩子,但是在现实生活中有时候说一个善意的谎言也不是可以的.这里由于服务器各种安全机制的限制和校验,因此我们不得不欺骗一下服务器,今天宏哥就给大家 ...

- 09- monkey命令详解

安装模拟器 如果你没有手机可以安装个模拟器,如果有手机了,忽略此步骤. 1.下载模拟器:http://www.xyaz.cn/ 2.安装:直接默认安装. 3.打开安卓模拟器,设置-关于手机-点击版本号 ...

- hdu3594 强连通 tarjan

题意: 判断是不是强连通图 ,同时每一条边必须只能在一个环里 思路:之前我的强连通用的全是双深搜,结果题目的第二个要求很难判断,一开始写了三个深搜加上并查集,结果越写越乱,其实就是在判断一个边是否只在 ...

- PE文件加节感染之Win32.Loader.bx.V病毒分析

一.病毒名称:Win32.Loader.bx.V 二.分析工具:IDA 5.5.OllyDebug.StudPE 三.PE文件加节感染病毒简介 PE病毒感染的方式比较多,也比较复杂也比较难分析,下面就 ...

- ThinkPHP5.1 输出到模板HTML格式被强行转成了字符

出现问题 控制器传给视图一个input标签,在视图页面显示出来就是 <input type='text'></input>,显示出来的是一个文本,而不是一个可以输入的文本框 解 ...

- 阿里面试官用HashMap把我问倒了

本人是一名大三学生,最近在找暑期实习,其中也面试过两次阿里,一次菜鸟网络部门.一次网商银行部门,当然我都失败了,同时也让我印象很深刻,因此记录了其中一些面试心得,我觉得这个问题很值得分享,因此分享给大 ...

- (10)MySQL进阶篇SQL优化(InnoDB锁-间隙锁)

1.概述 当我们用范围条件而不是相等条件检索数据,并请求共享或排他锁时,InnoDB会给符合条件的已有数据记录的索引项加锁:对于键值在条件范围内但并不存在的记录,叫做"间隙(GAP)&quo ...

- FileInfo & DirectoryInfo

这节讲两个实例类,FileInfo和DirectoryInfo两个类,用于操作某个具体的文件或者目录. FileInfo: FileInfo不同于File,它是一个实例类,有一个string类 ...