CTF PHP反序列化

序列化

所有php里面的值都可以使用函数serialize()来返回一个包含字节流的字符串来表示。unserialize()函数能够重新把字符串变回php原来的值。 序列化一个对象将会保存对象的所有变量,但是不会保存对象的方法,只会保存类的名字。 --php官方文档

魔术方法

构造函数和析构函数

- __construct()

具有构造函数的类会在每次创建新对象时先调用此方法,所以非常适合在使用对象之前做一些初始化工作。 - __destruct()

析构函数会在到某个对象的所有引用都被删除或者当对象被显式销毁时执行。

也就是说进行反序列化时,完成的就是从字符串创建新对象的过程,刚开始就会调用__construct(),而对象被销毁时,例如程序退出时,就会调用__destruct()

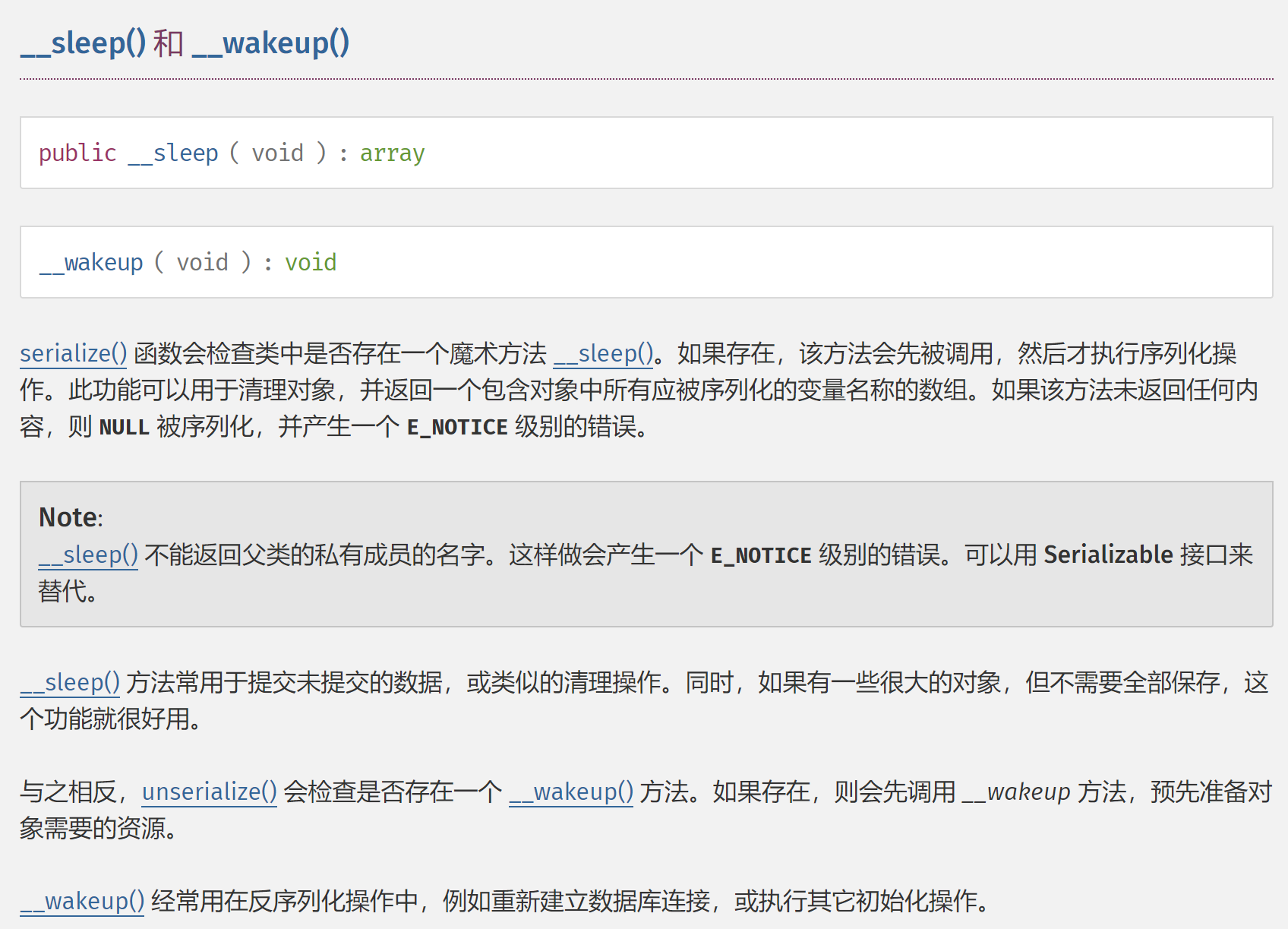

__sleep()和__wakeup()

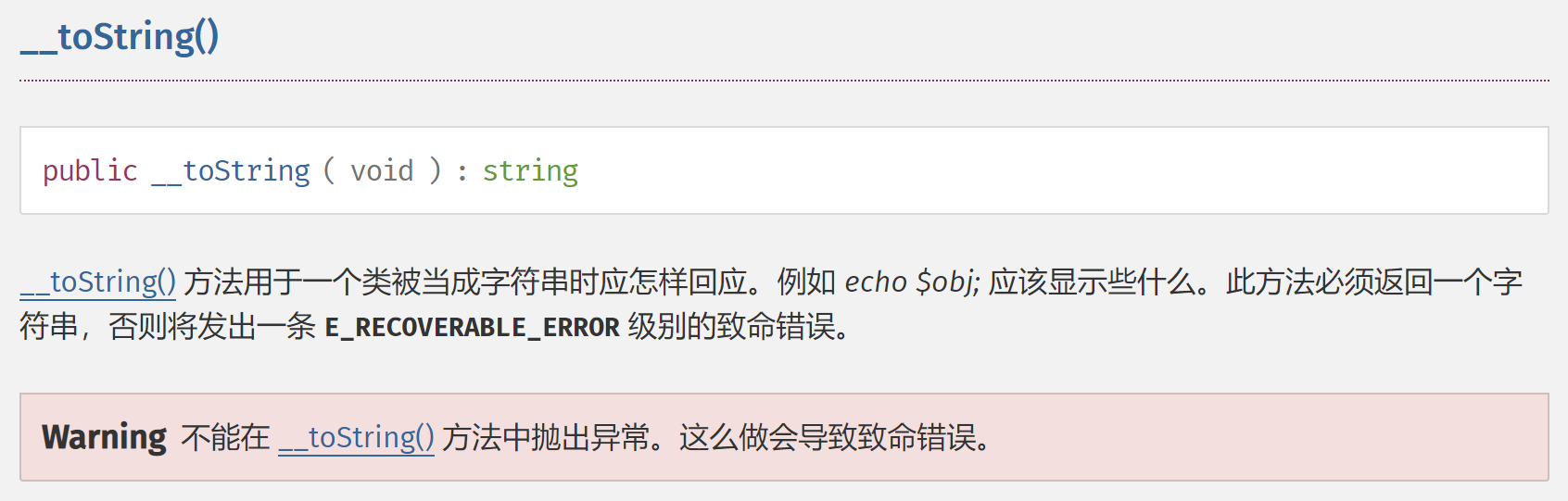

__toString()

echo或者拼接字符串或者其他隐式调用该方法的操作都会触发

__set(), __get(), __isset(), __unset()

__invoke(), __call()

当尝试以调用函数的方式调用一个对象时,__invoke() 方法会被自动调用。

在对象中调用一个不可访问方法时,__call() 会被调用。

其他

__callStatic(), __set_state(), __clone(), __debugInfo()等和序列化没有多大关系,详情参考官网

序列化细节

序列的含义

例如:O:4:"user":2:{s:3:"age";i:18;s:4:"name";s:3:"LEO";}

O代表对象;4代表对象名长度;2代表2个成员变量;其余参照如下

| 类型 | 结构 |

|---|---|

| String | s:size:value; |

| Integer | i:value; |

| Boolean | b:value;(保存1或0) |

| Null | N; |

| Array | a:size:{key definition;value definition;(repeated per element)} |

| Object | O:strlen(object name):object name:object size:{s:strlen(property name):property name:property definition;(repeated per property)} |

public、protected、private下序列化对象的区别

php v7.x反序列化的时候对访问类别不敏感

- public变量

直接变量名反序列化出来 - protected变量

\x00 + * + \x00 + 变量名

可以用S:5:"\00*\00op"来代替s:5:"?*?op" - private变量

\x00 + 类名 + \x00 + 变量名

反序列化的利用

__wakeup失效

php版本< 5.6.25 | < 7.0.10

当序列化字符串中,如果表示对象属性个数的值大于真实的属性个数时就会跳过__wakeup()的执行

例:O:4:"Demo":1:{s:10:"Demofile";s:16:"f15g_1s_here.php";}

O:4:"Demo":2:{s:10:"Demofile";s:16:"f15g_1s_here.php";}

使用

+绕过正则

例:preg_match('/[oc]:\d+:/i', $var)

O:4:"Demo":1:{s:10:"Demofile";s:16:"f15g_1s_here.php";}

O:+4:"Demo":1:{s:10:"Demofile";s:16:"f15g_1s_here.php";}

Session序列化问题

https://bugs.php.net/bug.php?id=71101

PHP内置了多种处理器用于存储$_SESSION数据时会对数据进行序列化和反序列化,常用的有以下三种,对应三种不同的处理格式:

| 处理器 | 对应的存储格式 |

|---|---|

| php | 键名 + 竖线 + 经过serialize()函数反序列化处理的值 |

| php_binary | 键名的长度对应的ASCII字符 + 键名 + 经过serialize()函数反序列化处理的值 |

| php_serialize(php>=5.5.4) | 经过serialize()函数反序列处理的数组 |

配置选项 session.serialize_handler,通过该选项可以设置序列化及反序列化时使用的处理器,

ini_set('session.serialize_handler', 'php_binary')

默认为php。

如果PHP在反序列化存储的$_SEESION数据时的使用的处理器和序列化时使用的处理器不同,会导致数据无法正确反序列化,通过特殊的伪造,甚至可以伪造任意数据。

当存储是php_serialize处理,然后调用时php去处理,如果这时注入的数据时a=|O:4:"test":0:{},那么session中的内容是a:1:{s:1:"a";s:16:"|O:4:"test":0:{}";},那么a:1:{s:1:"a";s:16:"会被php解析成键名,后面就是一个test对象的注入

当配置选项session.auto_start=Off,两个脚本注册session绘画是使用的序列化处理器不同,就会出现安全问题

<form action="upload.php" method="POST" enctype="multipart/form-data">

<input type="hidden" name="PHP_SESSION_UPLOAD_PROGRESS" value="ryat" />

<input type="file" name="file" />

<input type="submit" />

</form>

The key of stored in the session will look like this:

$_SESSION["upload_progress_ryat"]

ryat的部分可以注入自己的代码,如ryat|序列化字符串

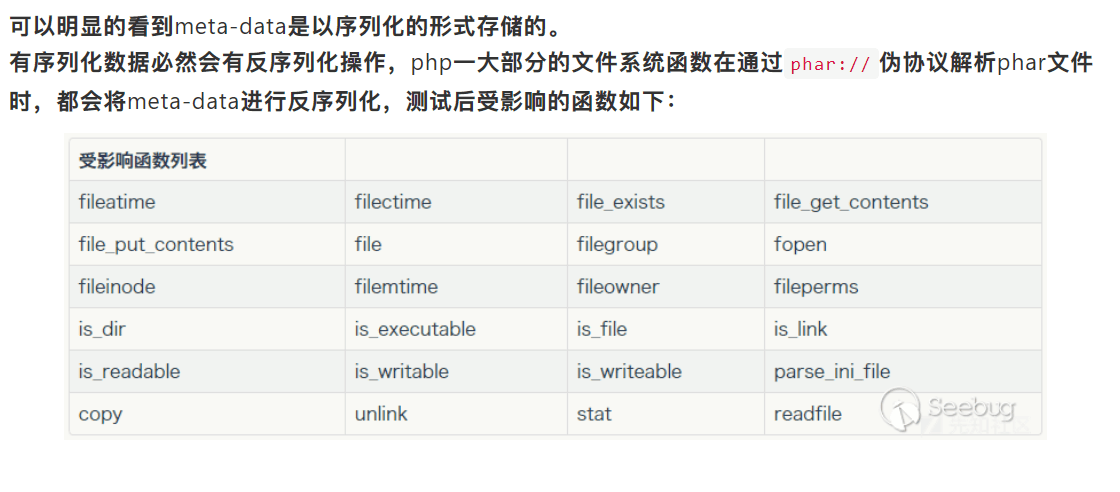

Phar反序列化

https://blog.ripstech.com/2018/new-php-exploitation-technique/

PHAR反序列化拓展操作总结

SUCTF 2019 出题笔记 & phar 反序列化的一些拓展

利用 phar 拓展 php 反序列化漏洞攻击面

创建一个Phar文件

// create new Phar

$phar = new Phar('test.phar');

$phar->startBuffering();

$phar->addFromString('test.txt', 'text');

$phar->setStub('<?php __HALT_COMPILER(); ? >');

// add object of any class as meta data

class AnyClass {}

$object = new AnyClass;

$object->data = 'rips';

$phar->setMetadata($object);

$phar->stopBuffering();

如果现在通过phar://包装器对我们现有的Phar文件执行文件操作,则其序列化元数据将被反序列化。这意味着我们在元数据中注入的对象被加载到应用程序的范围中。如果此应用程序具有已命名的类AnyClass并且具有魔术方法__destruct()或已__wakeup()定义,则会自动调用这些方法。这意味着我们可以在代码库中触发任何析构函数或唤醒方法。更糟糕的是,如果这些方法对我们注入的数据进行操作,那么这可能会导致进一步的漏洞。

//通过Phar文件进行PHP对象注入

class AnyClass {

function __destruct() {

echo $this->data;

}

}

// output: rips

include('phar://test.phar');

phar://在任何文件操作中都会为包装器触发unserialize,可利用函数包括

ìnclude($_GET['file']);

fopen($_GET['file']);

file_get_contents($_GET['file']);

file($_GET['file']);

file_exists($_GET['file']);

md5_file($_GET['file']);

filemtime($_GET['file']);

filesize($_GET['file']);

当对上传文件内容有过滤时,可以用gzip压缩来消除敏感字符

例题:[hitcon2017] Baby^H-master-php-2017 复现

PS:匿名函数的真正名字为:%00lambda_%d(%d格式化为当前进程的第n个匿名函数)

CTF PHP反序列化的更多相关文章

- PHP 反序列化漏洞入门学习笔记

参考文章: PHP反序列化漏洞入门 easy_serialize_php wp 实战经验丨PHP反序列化漏洞总结 PHP Session 序列化及反序列化处理器设置使用不当带来的安全隐患 利用 pha ...

- 从一道ctf看php反序列化漏洞的应用场景

目录 0x00 first 前几天joomla爆出个反序列化漏洞,原因是因为对序列化后的字符进行过滤,导致用户可控字符溢出,从而控制序列化内容,配合对象注入导致RCE.刚好今天刷CTF题时遇到了一个类 ...

- CTF反序列化逃逸

刷了一下CTF反序列化的题,去年没有好好了解.又补了一次PHP,害太菜了.每天看看别人的博客真的可以鼓舞人.简单记录一下两道字符串逃逸问题 推荐一个反序列化总结的很好的笔记https://www.cn ...

- CTF中的序列化与反序列化

记一些CTF出现的序列化与反序列化的知识点和题目. 序列化和反序列化的概念 序列化就是将对象转换成字符串.字符串包括 属性名 属性值 属性类型和该对象对应的类名. 反序列化则相反将字符串重新恢复成对象 ...

- 【CTF WEB】反序列化

反序列化 漏洞代码 <?php error_reporting(0); if(empty($_GET['code'])) die(show_source(__FILE__)); class ex ...

- CTF中PHP反序列化和命令注入的一次简单利用

代码来自第六届防灾科技学院网络安全技能大赛,侵删. 目标 获取Linux服务器根目录下的flag 代码 /*home.php*/ class home{ private $method; privat ...

- Php学习之SESSION反序列化机制

在php.ini中存在三项配置项:session.save_path="" --设置session的存储路径session.save_handler="" -- ...

- 一道简单的CTF登录题题解

一.解题感受 这道题50分,在实验吧练习场算比较高分,而且通过率只有14%,比较低的水平. 看到这两个数据,一开始就心生惬意,实在不应该呀! 也是因为心态原因,在发现test.php之后,自以为在SQ ...

- Apache Shiro Java反序列化漏洞分析

1. 前言 最近工作上刚好碰到了这个漏洞,当时的漏洞环境是: shiro-core 1.2.4 commons-beanutils 1.9.1 最终利用ysoserial的CommonsBeanuti ...

随机推荐

- vue 数据更新问题

在uni-app构建选项卡时,方法中改变的数组数据 无法更新v-if中的布尔值 在函数中打印出来是修改成功了,但在页面中并没有进行响应 布局如下: <swiper :current=" ...

- Selenium浏览器自动化测试工具

目录 Selenium浏览器自动化测试工具 Selenium模块在爬虫中的使用 Python简单使用Selenium Selenium的基本操作 Selenium爬取动态加载的数据 Selenium动 ...

- Java 之 Response 对象

Response 对象 一.Response 原理和继承结构 原理和继承结构参考 request. 二.Response 对象 Response 就是用来设置响应消息. 1.设置响应行 响应头格式 ...

- Windows VNC远程连接用法

VNC (Virtual Network Console)是虚拟网络控制台 被控端 被控端需要打开服务,等待主控端连接 服务端已经启动成功,右下角有小图标 主控端 打开主控端,连接被控端 输入被控端i ...

- ElasticSearch(十一):Spring Data ElasticSearch 的使用(一)

1.环境准备 我本地使用的环境为: 虚拟机版本:Centos 7.3 两台 IP 分别为:192.168.56.12, 192.168.56.13 Elasticsearch版本:6.4.0 ( ...

- 【HCIA Gauss】学习汇总-数据库管理(事务 权限 审计 OBDC JDBC)-6

事务控制事务提交 commit事务回滚 rollback savepoint 用于事务设置保存点 ----> savepoint s1 / savepoint s2 rollback to sa ...

- 18、DKN(Deep Knowledge-Aware Network for News Recommendation)---新闻推荐

摘自:https://blog.csdn.net/qq_40006058/article/details/89678866 DKN:Deep Knowledge-Aware Network for N ...

- 有意义的单词分割——经典dfs题目

680. 分割字符串 中文 English 给一个字符串,你可以选择在一个字符或两个相邻字符之后拆分字符串,使字符串由仅一个字符或两个字符组成,输出所有可能的结果 样例 样例1 输入: "1 ...

- 大数据之路week07--day07 (修改mysql默认编码)

在Sqoop导入或者导出,我们在查看mysql的时候会出现中文乱码大部分乱码会是?这样的问号,那么该怎么处理呢? 1.打开my.cnf文件 vim /etc/my.cnf 2.找到对应需要修改的地方 ...

- PHP隐藏IP地址末位的方法

很久之前写过一个使用ASP隐藏IP地址末位的文章,也就是有时候为了保护用户的隐私,会隐藏用户的IP地址,达成类似于 222.222.222.* 的效果. 现在想要用PHP来实现,经过尝试,其实非常简 ...