[信安Presentation]一种基于GPU并行计算的MD5密码解密方法

-------------------paper---------------------

一种基于GPU并行计算的MD5密码解密方法

0.abstract

1.md5算法概述

2.md5安全性分析

3.基于GPU的爆破

3.1GPGPU

3.2CUDA

3.3implementation

4性能对比

-----------------presentation------------------

[Code]

Section 0:Introduction of MD5, and its application

Application:

Unix系统中的密码

Section 1:MD5 Algorithm [Ref]

STEP1:从plaintext末尾开始填充1000000.....,直到(数据长度)%=【单位:bit

STEP2:继续填充64bit,这64bit里存储的是填充前plaintext的长度

STEP3:将填充好的信息拆分成整数个512bit的blocks,一个一个block处理

STEP4:FOR EACH 512b_BLOCKS:

Round(..)

Section 2:How to crack MD5

1.MD5理论上不可能恢复出原文(According to Information Theory)

但是存在暴力破解方法

常用爆破方法:彩虹表、暴力

彩虹表:提前打好的一个大大大大大大Table,里面记录一大坨plaintext和对应的MD5

暴力:穷举

破解密码?无需从MD5恢复出plaintext。只需枚举plaintext,然后找到MD5相同的即可

Section 3:usage of CUDA in parallel computing

Introduction of CUDA

Section 4: the parallel algorithm for cracking MD5

将plaintext解空间(alphabet的排列组合)分解成若干组,交给不同的GPU SM并行计算出MD5,并与原MD5比对。

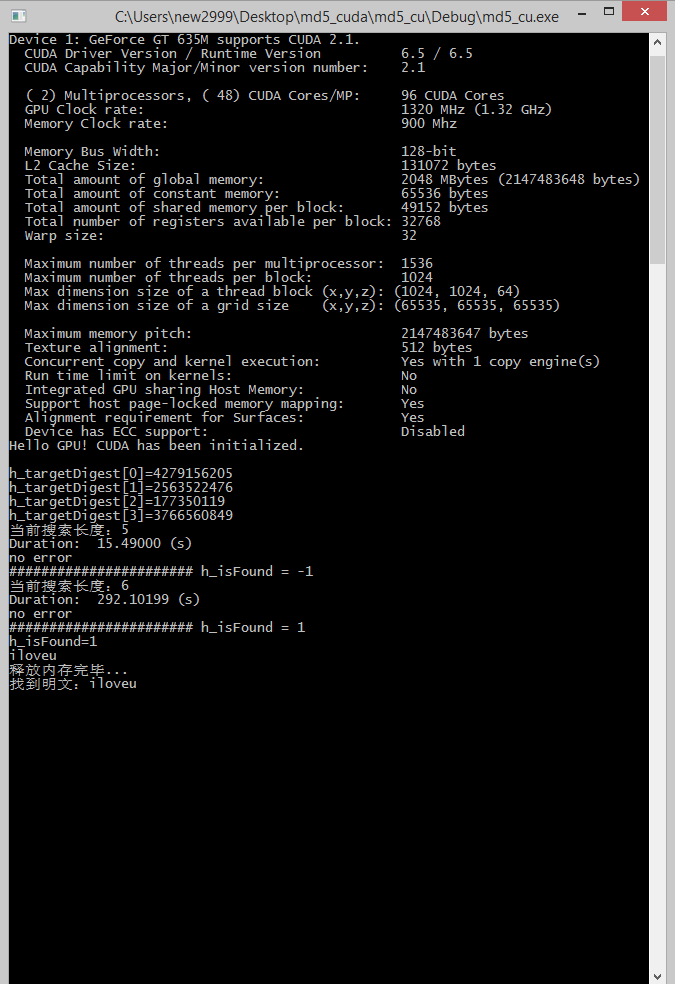

Section 5:Performance testing

好的很呐

Section 6:Conclusion

虽然可以爆破,但是对于长密码,代价还是巨大的。MD5还能接着续几年

Section ?:Future Researching

6.Future Researching

其实对于很多MD5解密的问题,我们并不需要根据MD5码找出原文,而是只要找到了MD5加密后与原文的MD5值相同的字符串即可。比如破解密码经过了MD5加密的数据库或服务器这就是所谓的MD5碰撞(Collision)问题。因为MD5是一种信息摘要算法,由信息论基础可知,对于原文长度稍长一些的信息,这种碰撞是肯定存在的。

在1993年,Den Boer和Bosselaers发现了最初步的MD5碰撞方法"pseudo-collision"。1996年,H. Dobbertin提出了另一种碰撞方法。这种方法需要将原始的MD5算法初值修改成指定的初值:......[pic from wikipedia]......。2005年,山东大学的王小云教授提出了一种新的方法,可以对于原始MD5算法实现碰撞。对于任意一个信息(M0,M1),经过一系列操作后可以得到另一个信息(M0',M1'),使得MD5(M0,M1)==MD5(M0',M1')。而且这些操作都可以在可接受的时间内完成。

王小云在论文中提出了一种message modification technique,对于信息(M0,M1),首先将M0中的若干位进行修改,令M0'=M0+deltaM0。之后再对M1做类似操作。最终可得到一段新的信息(M0',M1'),这段信息与(M0,M1)是有差异的,但是MD5却完全相同。如下图所示:

这篇论文提出了一个寻找MD5碰撞的可行方法,这无疑是个巨大的突破。

《How to Break MD5 and Other Hash Functions》, Xiaoyun Wang and Hongbo Yu

1.目的:对于已有的message(M0,M1)找到一个message(M0',M1'),s.t.发生碰撞(collisions after the second block,即在M1和M1'时出现。其实就意味着这两个message发生了碰撞。因为MD5需要先处理M0再处理M1。)【详见原文Section 1】

2.Wang提出了一个message modification technique,通过改变原文的若干个位来大大增加出现上述collision的概率

3.Wang的论文提出了一套方案,对于两个1024bit的plaintext(M0,M1)和(M0',M1'),可以找到很多collision,而且只需original initial value of MD5即可,这和之前被发现的pseudo-collision相比是个巨大的进步。(前提是要经过message modification technique)

3.按照该方案(原文Section 4.5),可以以极大的概率找到collision。在超级计算机上只需若干分钟。

该paper是个巨大的突破,但短期内仍然不可行:

0.对于很多的MD5破解问题,我们不需要知道原文(也无法得到原文),只需找到collision即可(比如攻破md5加密的数据库)。对于这类问题该paper是个巨大的突破,但是paper中message(M0,M1)是已知了的。

1.个人计算机性能达不到(IBM P690,1.3312 TFlop/s)

2.对于需要破解出原文的MD5问题,paper中的方法需要message modification,改变的原文可能已经无意义

【个人理解,仅供参考】

[信安Presentation]一种基于GPU并行计算的MD5密码解密方法的更多相关文章

- [个人论文]一种基于GPU并行计算的MD5密码解密方法

求轻喷... [顺便get一份LaTeX论文模板....还是XeLaTex好用.珍爱生命远离CJK http://files.cnblogs.com/files/pdev/paper.zip

- 一种基于RBAC模型的动态访问控制改进方法

本发明涉及一种基于RBAC模型的动态访问控制改进方法,属于访问控制领域.对原有RBAC模型进行了权限的改进和约束条件的改进,具体为将权限分为静态权限和动态权限,其中静态权限是非工作流的权限,动态权限是 ...

- [信安presentation]Fight against GFW

Section1:加密 加密算法分为:对称加密算法.非对称加密算法.Hash 1.1对称加密算法 加密解密使用相同的密钥 eg:DES,AES,RC4,RC5,Triple DES 缺点:1.因为加密 ...

- 国内云计算的缺失环节: GPU并行计算(转)

[IT时代周刊编者按]云计算特有的优点和巨大的商业前景,让其成为了近年来的IT界最热门词汇之一.当然,这也与中国移动互联网的繁荣紧密相关,它们需要有相应的云计算服务作为支撑.但本文作者祁海江结合自身的 ...

- 浅说CPU并行计算与GPU并行计算

最近在学一门课,叫做“C++与并行计算”.要用到多CPU(进程)并行的原理,实现语言是C++的MPI接口.联想到上学期用到CUDA C/C++来做并行计算,就对这两门语言做一个总结,分享下自己关于并行 ...

- 科学计算 | Matlab 使用 GPU 并行计算

科学计算 | Matlab 使用 GPU 并行计算 本文转载自: https://sanwen8.cn/p/14bJc10.html Matlab下直接使用GPU并行计算(预告)< ...

- 信安周报-第02周:SQL基础

信安之路 第02周 Code:https://github.com/lotapp/BaseCode/tree/master/safe 前言 本周需要自行研究学习的任务贴一下: 1.概念(推荐) 数据库 ...

- 【并行计算-CUDA开发】浅谈GPU并行计算新趋势

随着GPU的可编程性不断增强,GPU的应用能力已经远远超出了图形渲染任务,利用GPU完成通用计算的研究逐渐活跃起来,将GPU用于图形渲染以外领域的计算成为GPGPU(General Purpose c ...

- EPF:一种基于进化、协议感知和覆盖率引导的网络协议模糊测试框架

本文系原创,转载请说明出处:from 信安科研人 目录 实验 工具的安装 1.安装AFL++ 2.安装epf 对IEC104协议库进行fuzz 实验准备 使用AFL++中的编译器插桩 开始fuzz 原 ...

随机推荐

- JavaScript的“原型甘露”

今天跟朋友讨论JS的面向对象编程问题,想起了原来曾经看过一篇文章,但是看过很久想不起来了,用了很多关键词,终于用“悟透JavaScript 面向对象”这两个关键词找到了“原文”,原文地址:http: ...

- JavaScript 9种类型

Undefined . Null . Boolean . String . Number . Object . Reference .List .Completion

- IE7 浏览器下面设置text-indent属性变成margin属性BUG

问题来源 今天做项目的时候发现了一个问题,在使用text-indent属性对元素进行缩进是发现在360浏览器下发生了元素偏移,跟margin-left的效果一样,打开f12发现3607.1浏览采用的i ...

- 金融行业的BI应用分析

商业智能是一种提高企业智能化的手段,它可以满足企业发展的需要.提高企业的竞争力.同时,对于提高金融行业的风险管理.提升对外服务的质量都能够起到关键性的作用. 在市场竞争和银行业务转型期间,商业智能对于 ...

- DarkTrack 4 Alien Version Released RAT 下载地址&视频教程

不废话,点我下载. 官方论坛:https://forum.darktrack.net 作者脸书:https://www.facebook.com/darktrackrat E安全报道:https:// ...

- Arcmap中加载互联网地图资源

本文转载自:http://blog.3snews.net/space.php?uid=6955280&do=blog&id=67981 前一段时间想在Arcmap中打开互联网地图中的地 ...

- iOS 自定义方法 - UIView扩展

示例代码 //#import <UIKit/UIKit.h>@interface UIView (LPCView)/** 上 */@property CGFloat top;/** 下 * ...

- IOS-小项目(饿了么 网络部分 简单实现)

在介绍小项目之前,在此说明一下此代码并非本人所写,我只是随笔的整理者. 在介绍之前先展现一下效果图. 看过效果图大家应该很熟悉了,就是饿了么的一个界面而已,值得注意的是,实现时并没有采用本地连接,而是 ...

- Angularjs-项目搭建

开发工具采用WebStorm,没破解,使用了过期策略:安装之后不着急打开程序,先设置系统日期为未来的某个日期,比如2020年.然后再打开程序,试用.然后再改回来系统日期.虽然每次打开WebStorm都 ...

- web方式修改svn密码

原帖:http://www.iusesvn.com/bbs/viewthread.php?tid=20 之前的Apache22Passwd版本有个小bug,用现在的浏览器会显示空白页.这个版本Apac ...