异或加密 - cr2-many-time-secrets(攻防世界) - 异性相吸(buuctf)

Crib dragging attack

在开始了解 Crib dragging attack 之前,先来理一理 异或。

异或加密

【详情请戳这里】 XOR 加密简介

异或加密特性:

① 两个值相同时,返回

false,否则返回true。② 如果对一个值连续做两次 XOR,会返回这个值本身。

③ 加密应用:

假设原始信息是

message,密钥是key,第一次 XOR 会得到加密文本cipherText。对方拿到以后,再用key做一次 XOR 运算,就会还原得到message。④ 一次性密码本 one-time pad(OTP):

key的长度大于等于messagekey必须是一次性的,且每次都要随机产生满足上述两个条件,即称为 OTP

关于破解

这就要引入主题 :Crib dragging 法。

详情可见 这里

简单来说呢,就是利用一些用同个密钥生成的密文,猜对其中部分密文对应的明文,即可求出公共密钥,再用该可能的密钥去解其他的密文,若符合,则为密钥正确。

例题解析-cr2-many-time-secrets

上一道例题看看。 【攻防世界】 题目链接 【cr2-many-time-secrets】

下载附件,得到如下字符串:

0529242a631234122d2b36697f13272c207f2021283a6b0c7908

2f28202a302029142c653f3c7f2a2636273e3f2d653e25217908

322921780c3a235b3c2c3f207f372e21733a3a2b37263b313012

2f6c363b2b312b1e64651b6537222e37377f2020242b6b2c2d5d

283f652c2b31661426292b653a292c372a2f20212a316b283c09

29232178373c270f682c216532263b2d3632353c2c3c2a293504

613c37373531285b3c2a72273a67212a277f373a243c20203d5d

243a202a633d205b3c2d3765342236653a2c7423202f3f652a18

2239373d6f740a1e3c651f207f2c212a247f3d2e65262430791c

263e203d63232f0f20653f207f332065262c3168313722367918

2f2f372133202f142665212637222220733e383f2426386b

乍一看,可不就是十六进制嘛,结果一个ASCII码转换,一堆乱七八糟。

脚本1

依靠大佬 题解 才知 ,对于 OTP 密钥重用,可执行 此攻击脚本 进行破解

将其按一行展开):

0529242a631234122d2b36697f13272c207f2021283a6b0c79082f28202a302029142c653f3c7f2a2636273e3f2d653e25217908322921780c3a235b3c2c3f207f372e21733a3a2b37263b3130122f6c363b2b312b1e64651b6537222e37377f2020242b6b2c2d5d283f652c2b31661426292b653a292c372a2f20212a316b283c0929232178373c270f682c216532263b2d3632353c2c3c2a293504613c37373531285b3c2a72273a67212a277f373a243c20203d5d243a202a633d205b3c2d3765342236653a2c7423202f3f652a182239373d6f740a1e3c651f207f2c212a247f3d2e65262430791c263e203d63232f0f20653f207f332065262c31683137223679182f2f372133202f142665212637222220733e383f2426386b

对其执行一下脚本(cribdrag.py):

python cribdrag.py 0529242a631234122d2b36697f13272c207f2021283a6b0c79082f28202a302029142c653f3c7f2a2636273e3f2d653e25217908322921780c3a235b3c2c3f207f372e21733a3a2b37263b3130122f6c363b2b312b1e64651b6537222e37377f2020242b6b2c2d5d283f652c2b31661426292b653a292c372a2f20212a316b283c0929232178373c270f682c216532263b2d3632353c2c3c2a293504613c37373531285b3c2a72273a67212a277f373a243c20203d5d243a202a633d205b3c2d3765342236653a2c7423202f3f652a182239373d6f740a1e3c651f207f2c212a247f3d2e65262430791c263e203d63232f0f20653f207f332065262c31683137223679182f2f372133202f142665212637222220733e383f2426386b

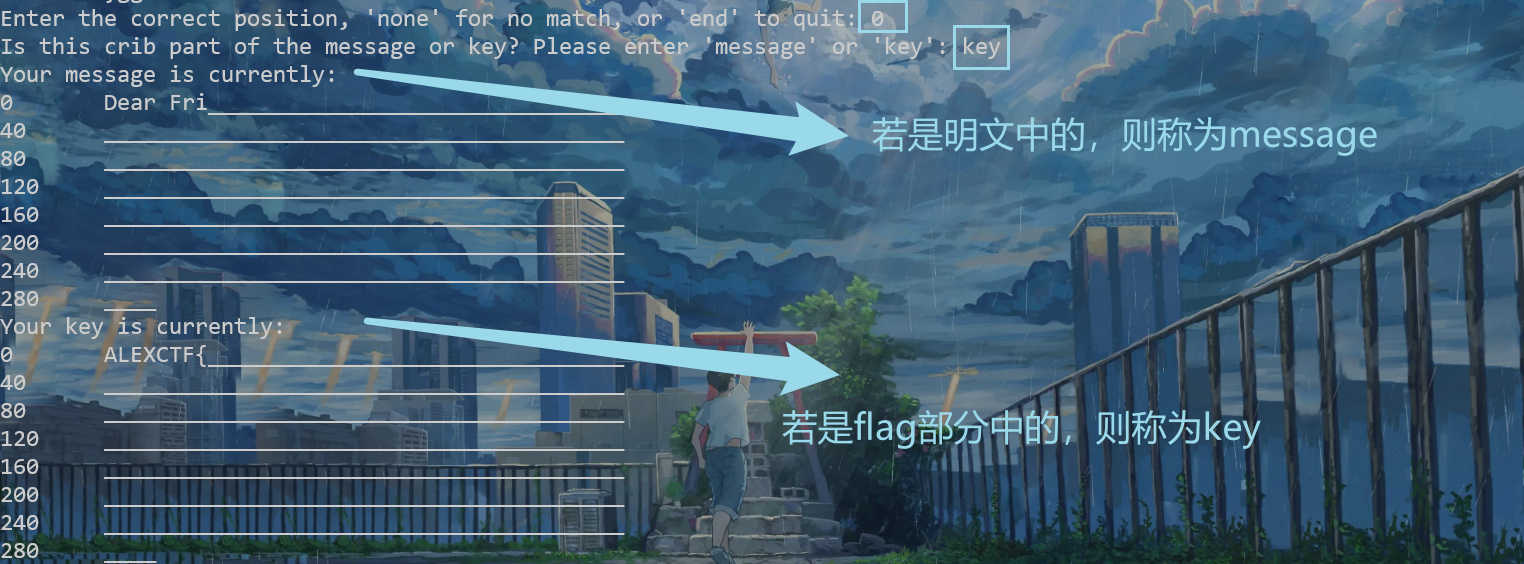

输入 ALEXCTF{ “0”的位置出现 “Dear Fri” 有戏。

于是将其放入其中,按照步骤一步步来: (如下)

补全前面 Dear Friend ,继续 。得到 ALEXCTF{HER

就这样一步一步摸下来:

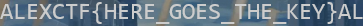

最后得到:

脚本2

选自此大佬 脚本

import binascii

def dec(msg, key):

'''

Simple char-by-char XOR with a key (Vigenere, Vernam, OTP)

'''

m = ""

for i in range(0, len(key)):

m += chr(msg[i] ^ ord(key[i]))

return m

######################################

lines = []

with open("msg", "r") as f:

# Read lines from file and decode Hex

ls = f.readlines()

for l in ls:

lines.append(binascii.unhexlify(l[:-1]))

# Step 1: Decode each line with the known key

k = "ALEXCTF{"

mes = []

for l in lines:

m = dec(l, k)

mes.append(m)

print(mes)

# Step 2: Guess some part of the first message 'Dear Fri'

k = "Dear Friend, "

m = dec(lines[0], k)

print(m)

# Step 3: Decode each line with the new known key

k = "ALEXCTF{HERE_"

mes = []

for l in lines:

m = dec(l, k)

mes.append(m)

print(mes)

# Step 4: Guess some part of the last message 'ncryption sc'

k = 'ncryption scheme '

m = dec(lines[-1], k)

print(m)

# Step 5: Decode each line with the new known key

k = "ALEXCTF{HERE_GOES_"

mes = []

for l in lines:

m = dec(l, k)

mes.append(m)

print(mes)

# Step 6: Guess all the second message 'sed One time pad e'

# the third message is 'n scheme, I heard '

# so we can retrive the complete key

k = 'sed One time pad encryptio'

m = dec(lines[2], k)

print(m)

'''

['Dear Fri', 'nderstoo', 'sed One ', 'n scheme', 'is the o', 'hod that', ' proven ', 'ever if ', 'cure, Le', 'gree wit', 'ncryptio']

ALEXCTF{HERE_

['Dear Friend, ', 'nderstood my ', 'sed One time ', 'n scheme, I h', 'is the only e', 'hod that is m', ' proven to be', 'ever if the k', 'cure, Let Me ', 'gree with me ', 'ncryption sch']

ALEXCTF{HERE_GOES

['Dear Friend, This ', 'nderstood my mista', 'sed One time pad e', 'n scheme, I heard ', 'is the only encryp', 'hod that is mathem', ' proven to be not ', 'ever if the key is', 'cure, Let Me know ', 'gree with me to us', 'ncryption scheme a']

ALEXCTF{HERE_GOES_THE_KEY}

'''

Flag 如下:

ALEXCTF{HERE_GOES_THE_KEY}

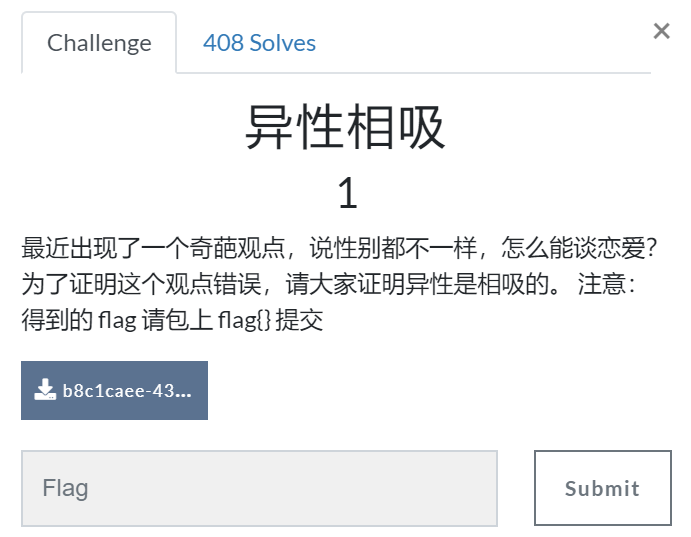

异或例题 - buuctf 异性相吸

【buuctf】 题目链接 异性相吸

下载附件得到一段密文以及一段密钥。key.txt(密钥)如下:

asadsasdasdasdasdasdasdasdasdasdqwesqf

这题解法与 南邮CTF:密码学 异性相吸 相似

解法: 将密钥与密文的每一位异或 得到明文

于是写出相应脚本:

#coding:utf-8

miwen = open("E:\\密文.txt",'rb').read()

key = open("E:\\key.txt",'rb').read()

flag = ''

for i in range(0,len(miwen)):

str = list(miwen)[i] ^ list(key)[i]

flag += chr(str)

print(flag)

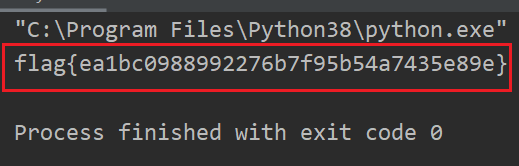

得到flag:

flag{ea1bc0988992276b7f95b54a7435e89e}

【侵权删】 【参考链接】

异或加密 - cr2-many-time-secrets(攻防世界) - 异性相吸(buuctf)的更多相关文章

- 南京邮电大学网络攻防训练平台(NCTF)-异性相吸-Writeup

南京邮电大学网络攻防训练平台(NCTF)-异性相吸-Writeup 题目描述 文件下载地址 很明显,文件之间进行亦或就可得到flag,不再多说,直接上脚本 #coding:utf-8 file_a = ...

- python 字符串 转 bit, bitarray 异或加密

Python中异或加密要将str 转为 bitarray, 提示: int类型和纯数字的字符串也可以异或处理, 可能更方便 from bitarray import bitarray def str2 ...

- CBrother异或加密与C++异或加密函数

CBrother脚本异或加密与C++异或加密函数 异或对于数据加密来说是最简单的方式,在一般的安全性要求不是非常高的地方,异或加密是最好的选择. C++异或加密代码 int g_PWD = 0xffe ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- CTF -攻防世界-crypto新手区(5~11)

easy_RSA 首先如果你没有密码学基础是得去恶补一下的 然后步骤是先算出欧拉函数 之后提交注意是cyberpeace{********}这样的 ,博主以为是flag{}耽误了很长时间 明明没算错 ...

- 攻防世界web新手区

攻防世界web新手区 第一题view_source 第二题get_post 第三题robots 第四题Backup 第五题cookie 第六题disabled_button 第七题simple_js ...

- 记录下做攻防世界的misc题

0x00 记录一下,代表自己做过 0x01 flag_universe 看简介是来自2018年的百越杯. 将文件下载下来后,就一个flag_universe.pcapng文件,wireshark打开. ...

- 攻防世界-Web_php_include (四种解法)

攻防世界-Web_php_include (考察的是文件包含) 打开页面是这样一段代码从代码中得知page中带有php://的都会被替换成空 str_replace()以其他字符替换字符串中的一些 ...

- RSA(攻防世界)Rsa256 -- cr4-poor-rsa

RSA256 [攻防世界] 题目链接 [RSA256] 下载附件得到两个文件. 猜测第一个 txt 文件 可能为RSA加密密文 ,第二个估计就是密钥.依次打开看看: 果然如此. 目标: 寻找 n.e. ...

随机推荐

- Linux文件系统和管理-2文件操作命令(下)

移动和重命名文件 mv 命令可以实现文件或目录的移动和改名 剪切的效果 同一分区移动数据,速度很快:数据位置没有变化 不同分区移动数据,速度相对慢:数据位置发生了变化 格式 和cp基本一样 mv [O ...

- 使用浏览器抓取QQ音乐接口(歌曲篇)

前言 前面我们获取了歌曲的排行榜的数据,我们现在需要实现歌曲播放 前面我们写了一段函数来得到了回调的数据,现在我们需要使用这一段数据,来实现播放歌曲 完整代码 <!DOCTYPE html> ...

- 性能测试之JVM的故障排查-死锁

死锁原因 Java发生死锁的根本原因是:在申请锁时发生了交叉闭环申请.即线程在获得了锁A并且没有释放的情况下去申请锁B,这时,另一个线程已经获得了锁B,在释放锁B之前又要先获得锁A,因此闭环发生,陷入 ...

- DiskLruCache缓存bitmap

public class MainActivity extends AppCompatActivity { private DiskLruCache diskLruCache; ImageView i ...

- nio DirectByteBuffer如何回收堆外内存

概述 使用了nio框架的应用,比如服务框架,利用nio建立长连接通信,他们会使用DirectByteBuffer来分配堆外内存,也就是本地直接内存,这个内存的回收不由gc直接维护,我们通常所说的gc, ...

- 印度最大在线食品杂货公司Grofers的数据湖建设之路

1. 起源 作为印度最大的在线杂货公司的数据工程师,我们面临的主要挑战之一是让数据在整个组织中的更易用.但当评估这一目标时,我们意识到数据管道频繁出现错误已经导致业务团队对数据失去信心,结果导致他们永 ...

- Redis学习笔记(九)——集群

一.概述 Redis Cluster与Redis3.0.0同时发布,以此结束了Redis无官方集群方案的时代. Redis Cluster是去中心化,去中间件,也就是说,集群中的每个节点都是平等的关 ...

- Map 和 Json 互转

Json 转 Map<String,String> String query = "{tableName:\"iov_biz_car_info\",selec ...

- 怎么购买合适的4G DTU

4G DTU指的是采用FDD-LTE或者TD-LTE的4G网络实现将是本地串口数据进行无线长距离数据传输,和远程公网服务器进行数据交互,主要用于远程数据采集和远程控制项目.在购买之前,也要对4G DT ...

- Photoshop CC 习惯设置

安装后,一般设置: 1.编辑--首选项--常规 2.一般更改内容为: 性能 内存使用情况在50%-80%之间 暂存盘:除去C盘意外的其他盘 单位和标尺:以px为单位 其他根据喜好设定!