2023寒鹭Tron-CTF迎新赛 CRYPTO Misc 全WP

CRYPTO

简简单单

1、题目信息

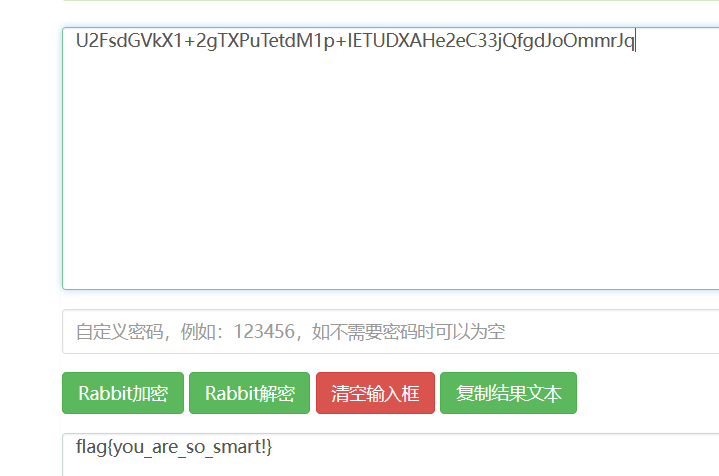

U2FsdGVkX1+2gTXPuTetdM1p+IETUDXAHe2eC33jQfgdJoOmmrJq2、解题方法

兔子密码,在线工具直接解

简简单单2

1、题目信息

part 1 of flag: +++++ +++++ [->++ +++++ +++<] >++.+ +++++ .<+++ [->-- -<]>- -.+++ +++.< ++++[ ->+++ +<]>+ +++.- ----- .<+++ ++++[ ->--- ----< ]>--- ----- ----- .<+++ ++++[ ->+++ ++++< ]>+.< +++++ [->-- ---<] >---- ----. <++++ [->-- --<]> ----. <++++ +++[- >++++ +++<] >++++ +++++ +++.+ +++++ .<+++ +++++ [->-- ----- -<]>- ----. <

part 2 of flag: Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook! Ook? Ook! Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook? Ook. Ook? Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook! Ook. Ook! Ook! Ook! Ook! Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook! Ook? Ook! Ook! Ook. Ook? Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook? Ook. Ook? Ook! Ook. Ook? Ook! Ook! Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook! Ook? Ook! Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook? Ook. Ook? Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook! Ook? Ook! Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook? Ook. Ook? Ook! Ook. Ook? Ook. Ook. Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook! Ook? Ook! Ook! Ook. Ook? Ook! Ook! Ook! Ook! Ook! Ook! Ook? Ook. Ook? Ook! Ook. Ook? Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook! Ook? Ook! Ook! Ook. Ook? Ook! Ook! Ook! Ook! Ook! Ook! Ook? Ook. Ook? Ook! Ook. Ook? Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook! Ook. Ook? Ook.

part 3 of flag: '34Y$5VY#?0``

`2、解题方法

flag有三部分

第一部分:BrainFuck解码

flag{u7iH4qw2第二部分:ook!

OM3PaRE第三部分:UUencode解码

MNDWnC}简单密码学

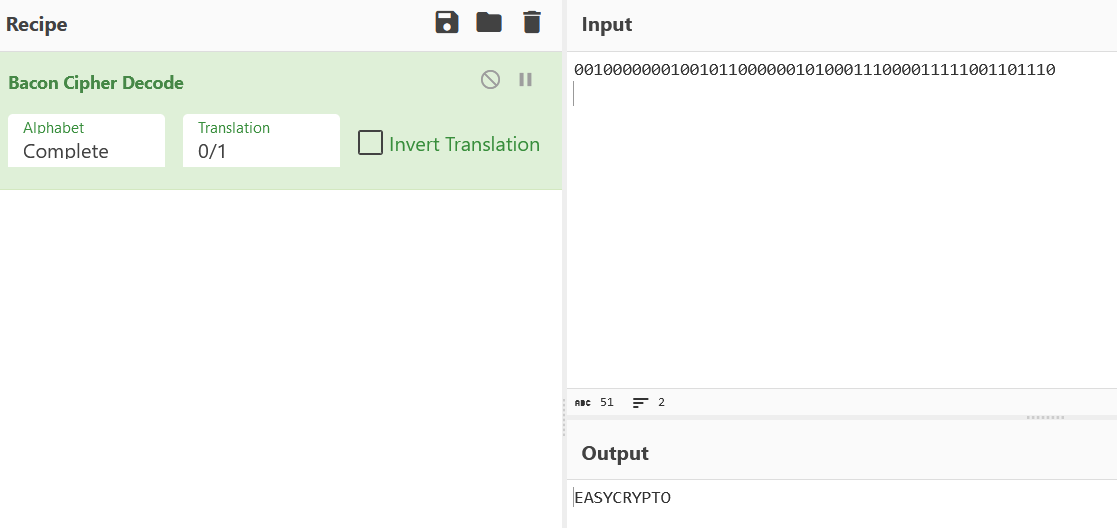

1、题目信息

../......./.././/.....././...///..../////..//.///.

flag为小写字母2、解题方法

像摩斯,但不是摩斯,是摩斯的变形。。。

把 . 换成 0 , / 换成 1,二进制解码:

00100000001001011000000101000111000011111001101110

最后把flag换成小写即可。

RSA

1、题目信息

q = 285960468890451637935629440372639283459

p = 304008741604601924494328155975272418463

e1 = 65537

e2 = 104729

c1 = 72969635527114083540942573421442314889603758245194336575995850721876890541487

c2 = 652310706289779514330612602739930811308963904824115662261264381426440801258852、解题方法

一眼丁真,共模n攻击

exp:

from gmpy2 import invert

import binascii

def gongmo(n, c1, c2, e1, e2):

def egcd(a, b):

if b == 0:

return a, 0

else:

x, y = egcd(b, a % b)

return y, x - (a // b) * y

s = egcd(e1, e2)

s1 = s[0]

s2 = s[1]

# 求模反元素

if s1 < 0:

s1 = - s1

c1 = invert(c1, n)

elif s2 < 0:

s2 = - s2

c2 = invert(c2, n)

m = pow(c1, s1, n) * pow(c2, s2, n) % n

return m

e1 = 65537

e2 = 104729

c1 = 72969635527114083540942573421442314889603758245194336575995850721876890541487

c2 = 65231070628977951433061260273993081130896390482411566226126438142644080125885

q = 285960468890451637935629440372639283459

p = 304008741604601924494328155975272418463

n = p*q

result = gongmo(n, c1, c2, e1, e2)

print(result)

print(binascii.unhexlify(hex(result)[2:].strip("L")))

#b'y0u_are_RSAhacker!'emoji有几个字母

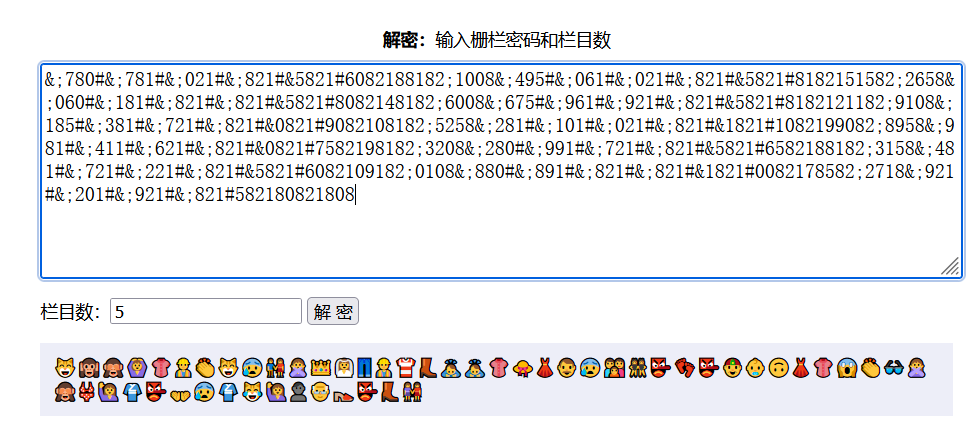

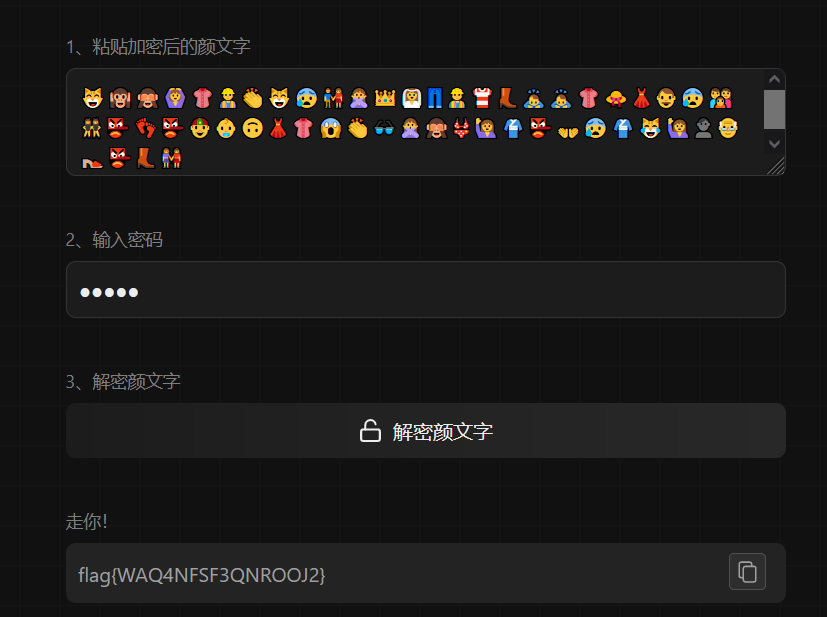

1、题目信息

key.txt

332F36653436223333352B2D2A4B2E593638493953363434324B392F2E32532A22352F2A33342F353535302A37344B2E53374939304B333237452B39363635342A4B22356D34362F316539372E4B35453536322F2B343732492A38373937376D302F494B2D4534222F363734352D4530222D38356D363539333436332D352B3259372A364B4B6A4B313639333533492D2A32323338353137332A652B2B2A532F452A2E36344949324938223533352A2E2D322D2B492B302E392D596D38363238332B452D452F36653345302D2D353836382D2E2F356D49304538356A2A2D342B36344B2F353230312E3065373939346A342E592D3234592F2D3459376D32652F2E4B652B2F352E532B336D6D3649652B6A4933333635593832382D2F2A3622342F49532A32322A532B37322D2B3833224B59326D37356D39356D32383837392B32222E596A3636353334492D2A2D2222335959333437533222334B6D2A2F3734352B2E343653322F382D6D2F34326A4B4B59386537596D336A53343334353731653345342D2A322A382B33315330533934355335452D493638342A2B372B2A342B333936322E532D4B336D3634333422382F386A33532E2F34322B493937332F492E45304B322B2D4B2A2F592F37322A393345342D30352B3437362B36352B3322533436363934492D34653145346559393459332D382B3835392D2F2E3730532A4B2B5935592E39382A2D3933332E38302D6A3045323632332A38656A396D392E6A495333352B32332B453534382259393037392A302B32302B2F2E3936372A3745372E343339362E2A6D4B53372B59384545493637376A2F2D372B392E333739396A22392F2B343537363837342B392F6D372A6D2B3539496A3239392A32533835382D3138382B2B353838494B342D6A2F532232224B2F3239352B312D326D2F332B6D2D3734492E36362F393333336D382F33334B2F336A2D332D492B343736352B37532A323865373231372A346553653131303437343953322245532D6A3537222E2E4965496D2F2B2B6D2F593439352A32364B2D2F2E376A224538653836322D2D4B4B224B3359452F3832353531452B2E3536344B532A36362F4B53364935322E3332324534453538343459494B352B36365935533338322B33346A4522595338363945453459363549352B6D6534333233452232302B353959313838332D362B30532F2B2E352F593936312A6D35594B332E322F2232453133383832493236332F6A2F38332A222E3938313437372A34592A343932333265593236655945534B31452B3331346D2B3934593149453635383332366D3531392E2F37453239222E2E2B592B65352B2B592A22323259322F353932594B2B322F2A4B396A35344B2D2A2E37384B65592A362B38363432653239362E32382A363632322D3822393537652D35224B342B312D492D6A39372B37362F333930452D4949653530454B37532B37372A333832392B2236372D36352D65332E3434302F2E342B37383336452B3933323745342B65374B2D454B2B6A2D49323633373022333333352E3053352E2D352B386A65373265flag.txt

&;780#&;781#&;021#&;821#&5821#6082188182;1008&;495#&;061#&;021#&;821#&5821#8182151582;2658&;060#&;181#&;821#&;821#&5821#8082148182;6008&;675#&;961#&;921#&;821#&5821#8182121182;9108&;185#&;381#&;721#&;821#&0821#9082108182;5258&;281#&;101#&;021#&;821#&1821#1082199082;8958&;981#&;411#&;621#&;821#&0821#7582198182;3208&;280#&;991#&;721#&;821#&5821#6582188182;3158&;481#&;721#&;221#&;821#&5821#6082109182;0108&;880#&;891#&;821#&;821#&1821#0082178582;2718&;921#&;201#&;921#&;821#5821808218082、解题方法

先看key.txt,hex解码

3/6e46"335+-*K.Y68I9S6442K9/.2S*"5/*34/5550*74K.S7I90K327E+96654*K"5m46/1e97.K5E562/+472I*87977m0/IK-E4"/6745-E0"-85m6593463-5+2Y7*6KKjK169353I-*22385173*e++*S/E*.64II2I8"535*.-2-+I+0.9-Ym86283+E-E/6e3E0--5868-./5mI0E85j*-4+64K/5201.0e7994j4.Y-24Y/-4Y7m2e/.Ke+/5.S+3mm6Ie+jI3365Y828-/*6"4/IS*22*S+72-+83"KY2m75m95m28879+2".Yj66534I-*-""3YY347S2"3Km*/745+.46S2/8-m/42jKKY8e7Ym3jS434571e3E4-*2*8+31S0S945S5E-I684*+7+*4+3962.S-K3m6434"8/8j3S./42+I973/I.E0K2+-K*/Y/72*93E4-05+476+65+3"S46694I-4e1E4eY94Y3-8+859-/.70S*K+Y5Y.98*-933.80-j0E2623*8ej9m9.jIS35+23+E548"Y9079*0+20+/.967*7E7.4396.*mKS7+Y8EEI677j/-7+9.3799j"9/+4576874+9/m7*m+59Ij299*2S858-188++588IK4-j/S"2"K/295+1-2m/3+m-74I.66/9333m8/33K/3j-3-I+4765+7S*28e7217*4eSe1104749S2"ES-j57"..IeIm/++m/Y495*26K-/.7j"E8e862--KK"K3YE/82551E+.564KS*66/KS6I52.322E4E5844YIK5+66Y5S382+34jE"YS869EE4Y65I5+me4323E"20+59Y1883-6+0S/+.5/Y961*m5YK3.2/"2E13882I263/j/83*".981477*4Y*49232eY26eYESK1E+314m+94Y1IE658326m519./7E29"..+Y+e5++Y*"22Y2/592YK+2/*K9j54K-*.78KeY*6+8642e296.28*6622-8"957e-5"K4+1-I-j97+76/390E-IIe50EK7S+77*3829+"67-65-e3.440/.4+7836E+9327E4+e7K-EK+j-I26370"3335.0S5.-5+8je72e很多东西,不知道是啥,词频分析一下,得到:

字频降序(不含标点):23456789KEYISem0j1key is “em0j1”,表情包,结合题目猜测最后肯定跟base100解码有关,而且还是带密码的。。。

下面来分析flag.txt,题目提示:粉丝

想到栅栏,在线工具解码,偏移量为5时出结果。

下面就是表情包解码了,输入词频分析得到的密码即可。

MISC

flag在这里

1、题目信息

2、解题方法

两个文件,压缩包有密码,肯定需要pdf来得到密码

打开pdf,内容全部复制发现有隐藏内容。复制到txt去看看。

flag 不在这里

5Y6L57yp5YyF5a+G56CB5piv5pWZ5a6k6Zeo54mM5Y+3CuS+i+WmggrkuozmlZkxMDEK5LicQjIwMgropb9

BMzAz

flag 不在这里,但是压缩包密码的提示在这里解码

好好好!!!!熟悉的掩码爆破来了。。

提示了三个例子,一个一个试,试到最后发现是第三种情况。西A???是不出的,所以设置西B。

然后打开压缩包就可以取到flag了

flag{668651509856161346637193411463}这真的只是一张图片吗

1、题目信息

2、解题方法

pdf隐写,根据题目直接把图片删了就可以得到flag

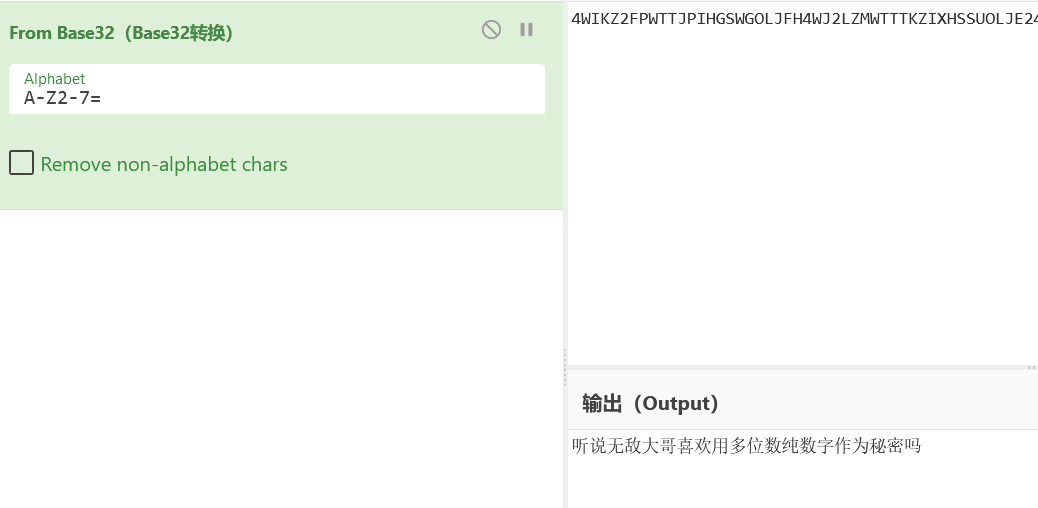

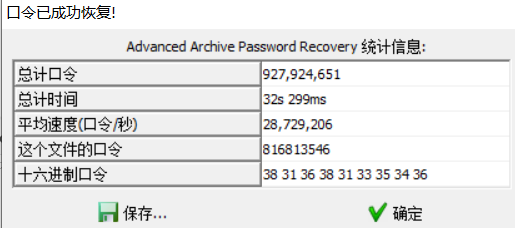

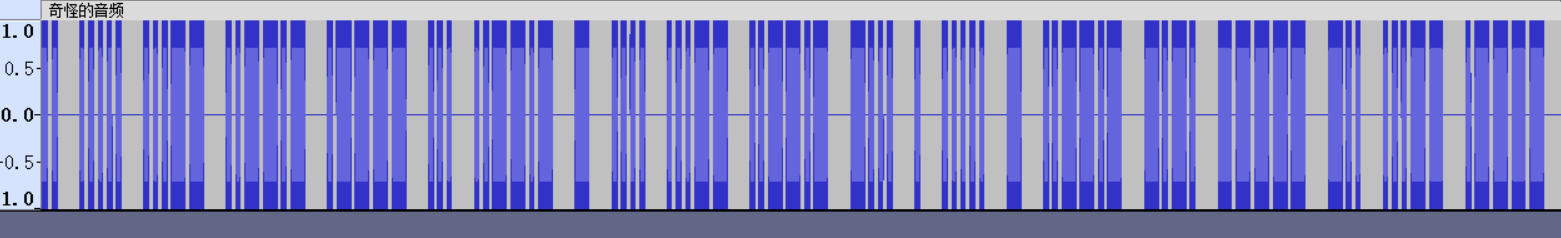

奇怪的音频

1、题目信息

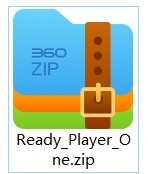

又是带密码的压缩包

2、解题方法

010打开拉到最后有hint,解码

多位纯数字,好好好,直接设置长度为9开整。。

解压里面是音频文件,音频分析,摩斯没得说。

-- ----- .-. ..... ...-- ..--.- .---- ... ..--.- - .... ...-- ..--.- -... . ..... - ..--.- -.-. ----- -.. ...-- .----

记得flag换小写。

fakeMorse

1、题目信息

_.__. .._.. ._.__ ..._. .___. .__.. .._.. _..__ .___. ..___ ..... .__._ ._.__ _._..根据题目名字:假摩斯

2、解题方法

同样,. 换成 0 ,_ 换成 1

10110 00100 01011 00010 01110 01100 00100 10011 01110 00111 00000 01101 01011 10100

flag记得换成小写

Ready Player One

1、题目信息

压缩包反复套娃,每层都有提示

2、解题方法

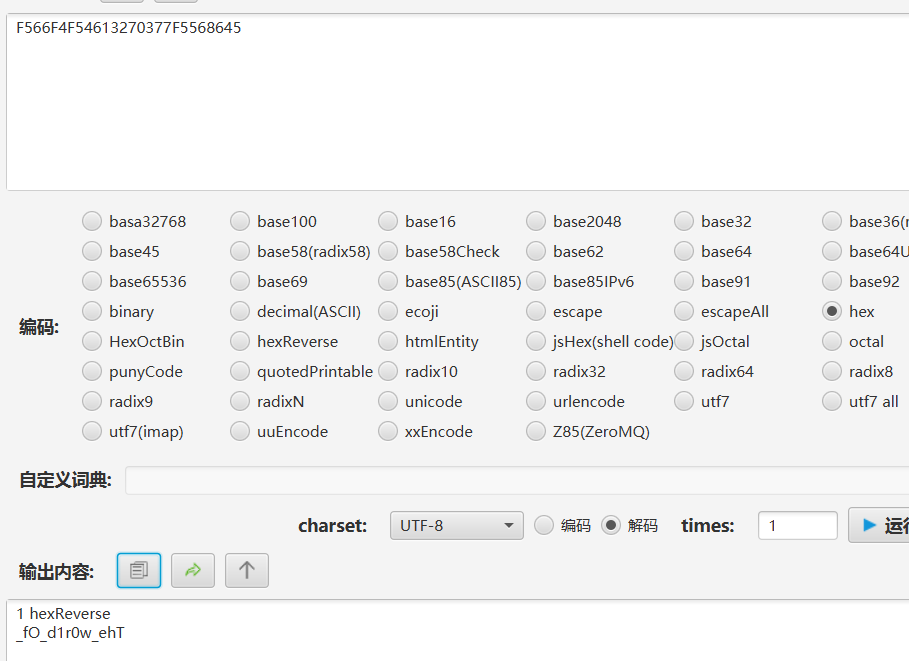

第一层:

提示

Round 1

也许可以用反向思维呢密文

F566F4F54613270377F5568645十六进制解码

逆一下下得到压缩包密码用来破解flag2.zip

The_w0r1d_Of_第二层:

提示

flag2.txt密码为flag1

Round 2

我们也需要向前走出那一步密文

sgd^f@l2^hr^qd?Hkx^变异凯撒,随波逐流工具解出

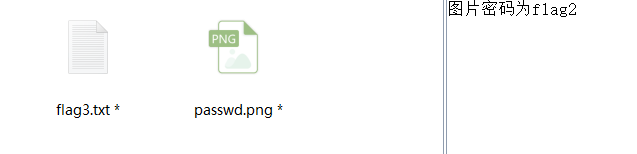

the_gAm3_is_re@Ily_但还是打不开flag3.zip,说明这个不是flag3.zip的密码。。但我们发现有个提示,“图片密码为flag2”也就是为“the_gAm3_is_re@Ily_”

我们可以提取图片

宽高有问题,改一下

这个估计就是flag3.zip密码了,试一下但还是不行,猜测可能是flag3.txt的,果然是的,但。。。。

flag3 not here

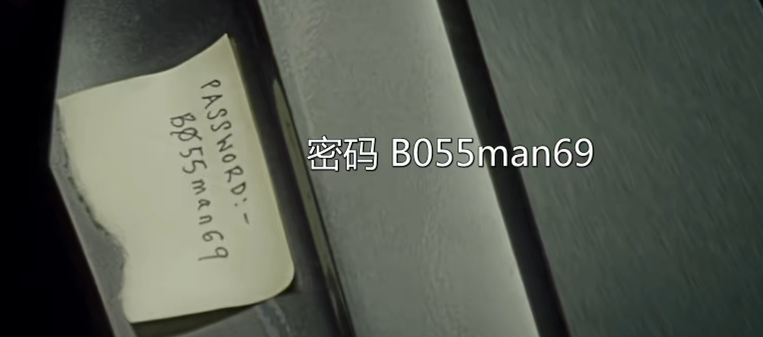

Round 3

在起点找到彩蛋?or 找到flag3?让我们回到起点或者找到flag3,哎!!,回到起点就是一开始的压缩包,看啦看压缩包名字猜想会不会是flag3.zip的密码,试了试不是哈哈哈。

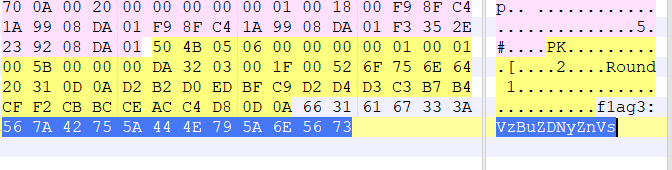

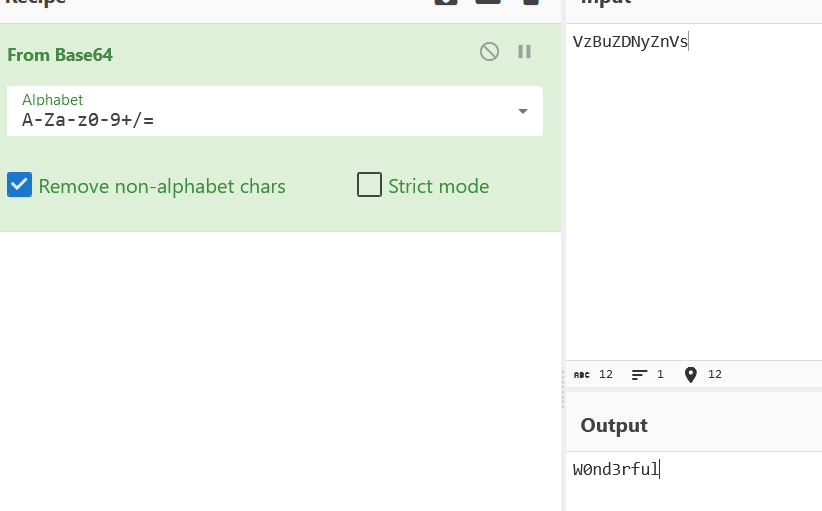

我们放进010分析,拉到最后发现flag3,正好呼应上文所说。解码一下

到这里我才发现原来flag被分成了三段。。。

最后我们把前两次的密码和最后这个结果拼起来得到flag

flag{The_w0r1d_Of_the_gAm3_is_re@Ily_W0nd3rful}2023寒鹭Tron-CTF迎新赛 CRYPTO Misc 全WP的更多相关文章

- 2017年浙工大迎新赛热身赛 L cayun日常之赏月【易错特判】

题目描述(https://www.nowcoder.com/acm/contest/51#question) 在cayun星球月亮大小都有一个规律,月亮为每30天一个周期,在这30天的周期里,月亮的大 ...

- 2019看雪CTF 晋级赛Q2第四题wp

上次参加2019看雪CTF 晋级赛Q2卡在了这道题上,虽然逆出算法,但是方程不会解,哈哈哈哈,果然数学知识很重要呀,现在记录一下. 首先根据关键信息,根据错误提示字符串定位到这里: 1 int __t ...

- test20230109考试总结-2023寒搜索专题

前言 2023 年的第一篇考试总结-- 赛时得分情况: A B C D E F G \(\texttt{Total}\) \(\texttt{Rank}\) \(40\) \(80\) \(0\) \ ...

- CTF—训练平台——Crypto

一.滴答~滴 看形式是摩尔斯电码,放到解密网址里解密http://www.jb51.net/tools/morse.htm 二.聪明的小羊 看到题目里“栅栏”,“2个”想到是栅栏加密:栏数为两栏: 三 ...

- 2017年浙江工业大学大学生程序设计迎新赛预赛 H - 栗酱的文明

题目描述 “伟大的勇士兔栽栗女王,所有栗子看到您都不寒而栗,但也非常尊重您.您骑着威风凛凛的小白兔,带领兔栽栗们奋勇前行.伟大史诗告诉我们,烈兔勇栗从大草原飞奔出来,冲在每场战争的前线 ...

- 2017年浙江工业大学大学生程序设计迎新赛热身赛-J-Forever97与寄信

Forever97与未央是一对笔友,他们经常互相写信.有一天Forever97去邮局寄信,发现邮局的收费方式变成了按字收费,收取的费用为总字数除了其自身以外的最大因子.虽然Forever97是一个有情 ...

- 2019广东外语外贸大学CTF新手赛-密码学-RSA题解

题面 n=100000463700003241 e=17 密文: 分析: 题面已明示是RSA加密,已公开n与公钥e,n为1e18内的数字(64位).要爆破RSA,显然是先分析n的值. n的值是由两个素 ...

- 2017年浙工大迎新赛热身赛 J Forever97与寄信 【数论/素数/Codeforces Round #382 (Div. 2) D. Taxes】

时间限制:C/C++ 1秒,其他语言2秒空间限制:C/C++ 131072K,其他语言262144K64bit IO Format: %lld 题目描述 Forever97与未央是一对笔友,他们经常互 ...

- 2017年浙工大迎新赛热身赛 A 毕业设计选题 【结构体排序】

时间限制:C/C++ 1秒,其他语言2秒空间限制:C/C++ 65536K,其他语言131072K64bit IO Format: %lld 题目描述 又到了一年一度,大四老学长们毕业设计选题的时候, ...

- 2018.11.25 齐鲁工业大学ACM-ICPC迎新赛正式赛题解

整理人:周翔 A 约数个数(难) 解法1:苗学林 解法2:刘少瑞 解法3:刘凯 解法4:董海峥 B Alice And Bob(易) 解法1:周翔 解法2:苗学林 解法3:刘少瑞 C 黑白 ...

随机推荐

- SaaS软件工程师成长路径

背景 SaaS软件工程师的成长需要循序渐进,和SaaS业务一样有耐心.SaaS工程师需要在"业务"."技术"."管理"三个维度做好知识储备. ...

- 在HTML中引入React和JSX

前言 Vue 可以非常方便地与 Pure HTML 结合,代替 jQuery 的功能,有一次遇到类似的场景时,我就想 React 能不能也以这种方式接入 HTML 网页,从而提高开发效率. 结果当然是 ...

- 2023年郑州轻工业大学校赛邀请赛zzh

第一次参加线下赛体验很好,面包和酸奶很好吃.ABL三题难度超出我们的能力范围,没能写出来,C题在读完题后,我们三个简单交流了一下,确定思路后我写的代码,一次AC,很顺利.D题简单的01背包,但我在写代 ...

- Windows10 下 Neo4j1.5.8 安装教程

前言 Neo4j 是一个高性能的.NOSQL 图形数据库,它将结构化数据存储在网络上而不是表中.基于磁盘的.具备完全的事务特性的 Java 持久化引擎,这里就不把他和常用关系型数据库做对比了.因为篇幅 ...

- 在windows平台使用Visual Studio 2017编译动态库并使用

使用VS stdio制作顺序表的库文件 .lib与.dll 区别 lib是编译时需要的 dll是运行时需要的 1.新建头文件和源文件 SeqList.h // SeqList.h #ifndef SE ...

- 打造原生 WebGL 2D 引擎:一场创意与技术的融合

打造原生 WebGL 2D 引擎:一场创意与技术的融合 1.引言 在当今数字化时代,网页的功能越来越丰富,已经远远超越了传统的文本和图片呈现.我们生活在一个充满交互性和视觉魅力的网络世界.每天都会遇到 ...

- Go中 net/http 使用

转载请注明出处: net/http是Go语言标准库中的一个包,提供了实现HTTP客户端和服务器的功能.它使得编写基于HTTP协议的Web应用程序变得简单和方便. net/http包的主要用途包括: 实 ...

- 黑马2023最新版Java学习路线和资料地址

地址:https://pan.baidu.com/s/1LxIxcHDO7SYB96SE-GZfuQ 提取码:dor4

- Abstract Factory 抽象工厂模式简介与 C# 示例【创建型1】【设计模式来了_1】

〇.简介 1.什么是抽象工厂模式? 一句话解释: 提供一个接口,以创建一系列相关或相互依赖的抽象对象,而无需指定它们具体的类.(将一系列抽象类装进接口,一次接口实现,就必须实例化这一系列抽象类) ...

- asp.net core之EfCore

EF Core(Entity Framework Core)是一个轻量级.跨平台的对象关系映射(ORM)框架,用于在.NET应用程序中访问和操作数据库.它是Entity Framework的下一代版本 ...