基于原生PHP交叉会员权限控制

对于一个网站的后台管理系统,单一的超级管理员权限往往不能满足我们的需求,尤其是对于大型网站而言,这种单一的权限会引发许许多多的问题出现。

比如:一个网站编辑,平时他只是负责公司网站的公告更新,但如果网站后台没有严格的权限限制,他是不是就可以操作到客户的一些信息,这是存在很大隐患的。

如果学过ThinkPHP框架的朋友一定知道有个东西叫RBAC,今天咱不说那个,来说说在原生PHP语言中,怎么实现交叉权限控制。

好了,话不多说,老样子,直接说原理,上代码。

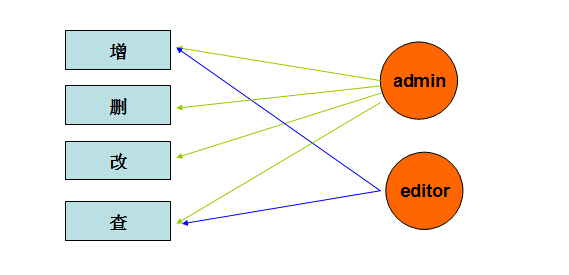

对于权限的交叉控制可以有很多种方法实现,这里只是提供一种思路:(我采用的是二进制数的方法)

一、这里先提下按位与和按位或的运算方法:

1、按位与运算符(&)

参加运算的两个数据,按二进制位进行“与”运算。(“与”运算=>是否有包含的值如:7&8=0)

运算规则:0&0=0; 0&1=0; 1&0=0; 1&1=1;

即:两位同时为“1”,结果才为“1”,否则为0

例如:3&5 即 0000 0011 & 0000 0101 = 0000 0001 因此,3&5的值得1。

另,负数按补码形式参加按位与运算。

2、按位或运算符(|)

参加运算的两个对象,按二进制位进行“或”运算。(“或”运算=>能包含的值如:7=4|2|1,用“异或”去除包含如:7^2)

运算规则:0|0=0; 0|1=1; 1|0=1; 1|1=1;

即 :参加运算的两个对象只要有一个为1,其值为1。

例如:3|5 即 0000 0011 | 0000 0101 = 0000 0111 因此,3|5的值得7。

另,负数按补码形式参加按位或运算。

了解了按位与和按位或的运算,我们来看下面这个例子:

<?php

define('ADD',1);//二进制1

define('DELETE',2);//二进制10

define('UPDATE',4);//二进制100

define('SELECT',8);//二进制1000 //有权限为1,没有权限为0

$admin=ADD|DELETE|UPDATE|SELECT;//

$editor=ADD|UPDATE|SELECT;//

$user=SELECT;//

?>

我把增删改查分别做成了4个权限并定为常量

1的二进制数是1,2的二进制数是10,4的二进制数是100,8的二进制数是1000,这里刚好成一个规律

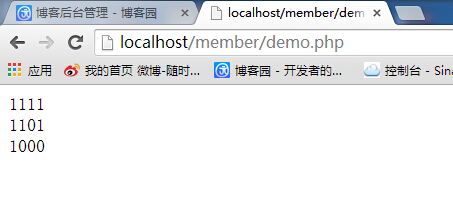

可能有些朋友会问上面权限变量admin,editor,user所对应的1111,1101,1000是怎么来的?

PHP里有一个十进制数转二进制数的函数叫decbin()

下面是对应的函数解释:

decbin

(PHP 3, PHP 4, PHP 5) decbin -- 十进制转换为二进制

说明

string decbin ( int number ) 返回一字符串,包含有给定 number 参数的二进制表示。所能转换的最大数值为十进制的 4294967295,其结果为 32 个 1 的字符串。 例子 1. decbin() 范例

<?php

echo decbin(12) . "\n";

echo decbin(26);

?> 上例将输出:

1100

11010

参见 bindec(),decoct(),dechex() 和 base_convert()。

我们来测试输出看看吧:

<?php

define('ADD',1);//二进制1

define('DELETE',2);//二进制10

define('UPDATE',4);//二进制100

define('SELECT',8);//二进制1000

//有权限为1,没有权限为0

$admin=ADD|DELETE|UPDATE|SELECT;//1111 15

$editor=ADD|UPDATE|SELECT;//1101 13

$user=SELECT;//1000 8

echo decbin($admin)."<br/>";

echo decbin($editor)."<br/>";

echo decbin($user)."<br/>";

?>

输出结果:

那么我们就可以运用这个运算来判断权限了,1代表有权限,0代表无权限

比如:

admin(超级管理员)拥有的权限是增删改查也就是1111——>0000 1111

editor(网站编辑)拥有的权限是增,改,查也就是1101——>0000 1101

user(普通用户)只拥有浏览、查询的权限也就是1000——>0000 1000

那么我们只要对它们进行按位与运算就可以判断是否具备权限了

例如:(从后往前看) 取十进制(数据库存储类型值)转二进制进行"与"运算

网站编辑权限 0000 1101(权限十进制为13) & 0000 0010(删除权限十进制为2转二进制为10) 结果:0000 0000 也就是没有具备权限

再来试试

普通用户权限 0000 1000 & 0000 0001(添加权限十进制为1二进制为1) 结果:0000 0000 也一样不具备权限

超级管理员权限0000 1111 & 0000 1101(网站编辑的权限) 结果:0000 1101 也就是具备了网站编辑的权限

好了看具体实例吧

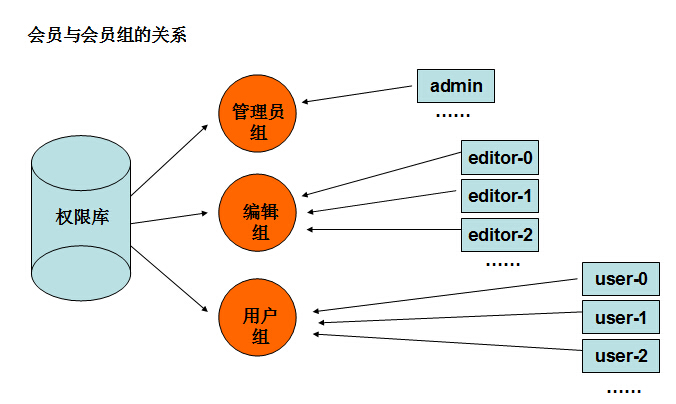

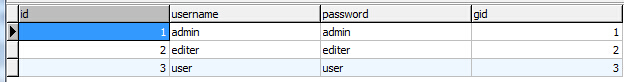

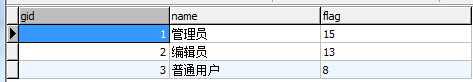

我建了一个数据库,里面有2张表

一张是user用户表:

gid代表权限表的组id

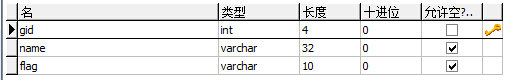

一张是权限表:

flag代表增删改查的权限,可根据自己需要定义

基本配置页面:config.php

<?php

define('HOST','localhost');

define('DBNAME','member');

define('USER', 'root');

define('PASS', '');

$link=@mysql_connect(HOST,USER,PASS) or die('数据库连接失败');

mysql_select_db(DBNAME,$link);

define('ADD',1);//二进制1

define('DELETE',2);//二进制10

define('UPDATE',4);//二进制100

define('SELECT',8);//二进制1000

//有权限为1,没有权限为0

$admin=ADD|DELETE|UPDATE|SELECT;//

$editor=ADD|UPDATE|SELECT;//

$user=SELECT;//

?>

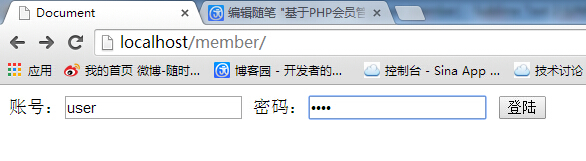

登陆首页:index.html

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml" xml:lang="en">

<head>

<meta http-equiv="Content-Type" content="text/html;charset=UTF-8">

<title>Document</title>

</head>

<body>

<form action="action.php" method="post">

账号:<input type="text" name="username" />

密码:<input type="password" name="password" />

<input type="submit" name="submit" value="登陆">

</form>

</body>

</html>

提交页面:action.php

<?php

require_once('config.php');

$username=$_POST['username'];

$password=$_POST['password'];

$sql="select * from user as a,role as b where a.gid=b.gid

and a.username='$username' and password='$password'";

$result=mysql_query($sql);

if($data=mysql_fetch_array($result)){

//账号验证通过,判断对应权限

//此处判断的是 是否具备删除权限 如:user数据库存储的值为8转二进制为1000 删除权限的值为2转二进制为0010 与运算0000 无权限

if($data['flag']&DELETE){

echo "你有删除权限";

}else{

echo "你没有删除权限";

}

}else{

echo "错误账号密码";

}

?>

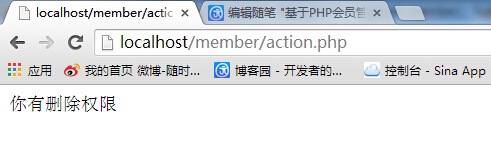

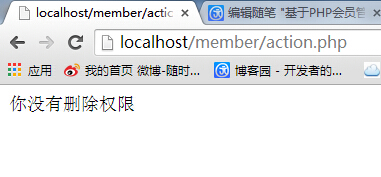

效果图如下:

轻松搞定~

这里只是个简单的小DEMO演示,希望能起到抛砖引玉的作用,至于具体项目还需具体分析,权限控制毕竟是个很复杂的功能。

基于原生PHP交叉会员权限控制的更多相关文章

- 基于Vue实现后台系统权限控制

原文地址:http://refined-x.com/2017/08/29/基于Vue实现后台系统权限控制/,转载请注明出处. 用Vue/React这类双向绑定框架做后台系统再适合不过,后台系统相比普通 ...

- 利用基于@AspectJ的AOP实现权限控制

一. AOP与@AspectJ AOP 是 Aspect Oriented Programming 的缩写,意思是面向方面的编程.我们在系统开发中可以提取出很多共性的东西作为一个 Aspect,可以理 ...

- 基于资源名的MVC权限控制

在程序复杂程度不断上升的过程中,无可避免需要触碰到权限控制,而权限控制又与业务逻辑紧紧相关,市场上出现了大量的权限控制产品,而程序的开发,讲究去繁化简的抽象,在我的开发过程中,逐渐发现程序的权限控制核 ...

- 基于RESTful API 设计用户权限控制

RESTful简述 本文是基于RESTful描述的,需要你对这个有初步的了解. RESTful是什么? Representational State Transfer,简称REST,是Roy Fiel ...

- 基于Spring AOP实现的权限控制

1.AOP简介 AOP,面向切面编程,往往被定义为促使软件系统实现关注点的分离的技术.系统是由许多不同的组件所组成的,每一个组件负责一块特定的功能.除了实现自身核心功能之外,这些组件还经常承担着额外的 ...

- MVC 基于 AuthorizeAttribute 实现的登陆权限控制

代码的执行顺序是 OnAuthorization–>AuthorizeCore–>HandleUnauthorizedRequest. 如果AuthorizeCore返回false时,才会 ...

- 详解基于vue,vue-router, vuex以及addRoutes进行权限控制

基于vuex, vue-router,vuex的权限控制教程,完整代码地址见https://github.com/linrunzheng/vue-permission-control 接下来让我们模拟 ...

- Vue-Access-Control:前端用户权限控制解决方案

原文地址:http://refined-x.com/2017/11/28/Vue2.0用户权限控制解决方案/ Vue-Access-Control是一套基于Vue/Vue-Router/axios 实 ...

- Spring Boot + Spring Cloud 实现权限管理系统 权限控制(Shiro 注解)

技术背景 当前,我们基于导航菜单的显示和操作按钮的禁用状态,实现了页面可见性和操作可用性的权限验证,或者叫访问控制.但这仅限于页面的显示和操作,我们的后台接口还是没有进行权限的验证,只要知道了后台的接 ...

随机推荐

- JAVA-JSP内置对象之out对象进行页面输出

相关资料:<21天学通Java Web开发> out对象 out对象进行页面输出1.通过out对象的print()方法和println()方法进行页而输出.2.不同的println()方法 ...

- 基于jQuery Tooltips悬停提示效果

基于jQuery Tooltips悬停提示效果.这是一款基于jquery.tooltipster插件实现的jQuery Tooltips Hover effect特效.效果图如下: 在线预览 源码 ...

- python 入门练习

1.猜拳游戏 import randomimport sys #from random import randintdef guess(): ubuntu = random.randint(0,2)# ...

- mybatis拦截器实现分页功能的示例讲解

import java.sql.Connection; import java.sql.PreparedStatement; import java.sql.ResultSet; import jav ...

- [dts]AM4378的dts中配置和数据手册映射关系

最近在设置AM4378 GPIO的时候产生了困惑 如何设置GPIO为output_pullup, output_pulldown, input_pullup, input_pulldown, high ...

- Android——开源框架Universal-Image-Loader + Fragment使用+轮播广告

原文地址: Android 开源框架Universal-Image-Loader完全解析(一)--- 基本介绍及使用 Android 开源框架Universal-Image-Loader完全解析(二) ...

- tensorflow入门 (一)

转载:作者:地球的外星人君链接:https://www.zhihu.com/question/49909565/answer/207609620来源:知乎著作权归作者所有.商业转载请联系作者获得授权, ...

- 大型机、小型机、x86服务器的区别

原文:http://servers.pconline.com.cn/gc/1202/2679853_1.html 大型机.小型机.x86服务器的区别 首先来讲x86服务器,与平常人们所接触的台式机笔记 ...

- Spark内存管理之钨丝计划

Spark内存管理之钨丝计划 1. 钨丝计划的产生的原因 2. 钨丝计划内幕详解 一:“钨丝计划”产生的本质原因 1, Spark作为一个一体化多元化的(大)数据处理通用平台,性能一直是其根本性的追 ...

- OC与AS3的观察者模式比较以及外部回调

一.要点 1.AS3的观察者模式,主要是体现在在哪个组件上监听,那么就在这个组件上分发事件,并且可以直接传递Function. 2.OC的观察者模式,主要是需要你指定观察的对象,和观察的对象方法sel ...